漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090214

漏洞标题:某网络登记系统漏洞可进后台可getshell(影响全国各省市的登记平台)

相关厂商:某信息技术有限公司

漏洞作者: 枪花

提交时间:2015-01-21 11:20

修复时间:2015-04-21 11:22

公开时间:2015-04-21 11:22

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-01-29: 细节向第三方安全合作伙伴开放

2015-03-22: 细节向核心白帽子及相关领域专家公开

2015-04-01: 细节向普通白帽子公开

2015-04-11: 细节向实习白帽子公开

2015-04-21: 细节向公众公开

简要描述:

全国各省市该登记平台面临风险,可以被GETSHELL,同时在该平台登记的各相关单位网站登陆密码可被泄露!

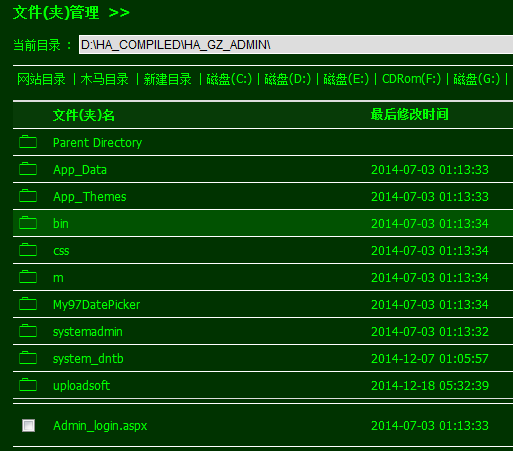

详细说明:

常州泰莱信息技术有限公司开发的气瓶使用管理系统存在注入漏洞

1不需要密码便可以登陆

比如天津市气瓶管理系统:

http://211.144.118.47:8080/systemadmin/jibenpeizhi.aspx

登陆名和密码都用admin' or '1'='1

便可以进入

2同时在软件添加的地方可以上传任意文件导致GETSHELL

3另外在软件管理的地方 可以替换软件会导致被捆绑木马的风险:

4可以泄露各单位的网站登陆密码

漏洞证明:

列几个管理系统的后台,以作证明:

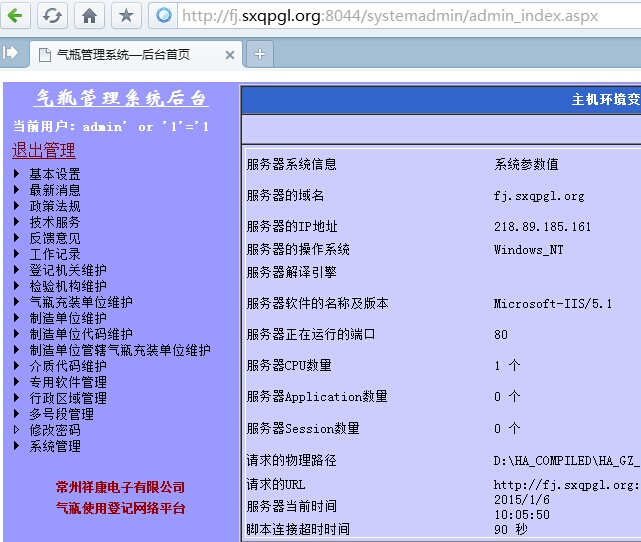

福建省气瓶管理登记平台后台

http://fj.sxqpgl.org:8044/systemadmin/admin_index.aspx

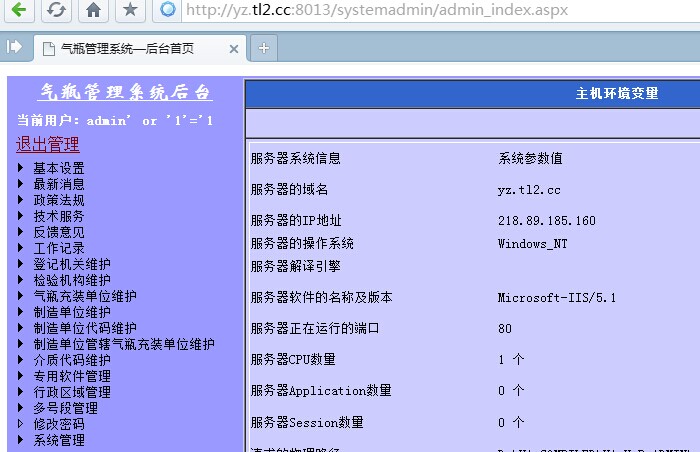

江苏省扬州市登记平台后台

http://yz.tl2.cc:8013/systemadmin/admin_index.aspx

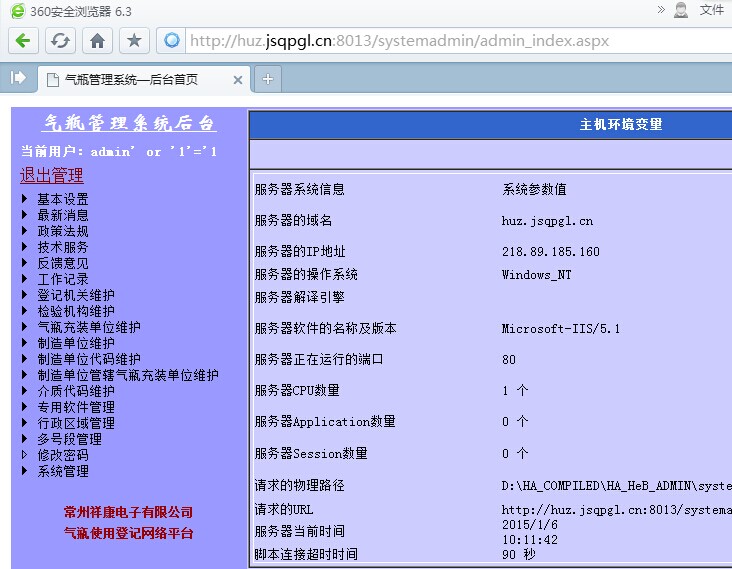

浙江省湖州市登记平台后台

http://huz.jsqpgl.cn:8013/

补充以下内容:

天津市气瓶管理系统

http://211.144.118.47:8080/systemadmin/jibenpeizhi.aspx

http://sdzb.jsqpgl.cn:8014/ 山东省淄博市

http://gz.sxqpgl.org:8014/ 江西赣州市

http://ll.jsqpgl.cn:8014/ 陕西吕梁市

http://hnsq.tl2.cc:8013/ 河南商丘

http://115.29.209.212:8044/ 广东省广州市

http://ws.sxqpgl.org:8013/ 云南文山

等等 不在列举 ,都可以用admin' or '1'='1 登陆后台

而且可导致平台内的各单位网站密码被泄露

并且都可以GETSHELL 甚至可以进一步渗透进各省市内网,导致更加严重的后果,

危害相当严重!请尽快修复漏洞!

建议转交cncert国家互联网应急中心处理!

修复方案:

对信息登记平台加强防范防止SQL注入的产生!

后台软件上传证件验证 防止GETSHELL 的发生!

版权声明:转载请注明来源 枪花@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-26 08:14

厂商回复:

CNVD确认并复现所述情况,暂未能建立与软件生产厂商的直接处置渠道,同时与多个分中心确认,暂未能明确系统主管部门。待认领。

最新状态:

暂无