漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05478

漏洞标题:android利用悬浮窗口实现界面劫持钓鱼盗号

相关厂商:google

漏洞作者: androidhacker

提交时间:2012-03-23 01:44

修复时间:2012-03-23 01:44

公开时间:2012-03-23 01:44

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-03-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-03-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一直觉得悬浮窗口在android上有点悬,今天试了一下,果然是钓鱼盗号之利器,远胜之前的touch hijacking

详细说明:

过程很简单

1、启动一个后台服务,监听当前执行的进程 。

通过getSystemService(Context.ACTIVITY_SERVICE).getRunningTasks(1).get(0).topActivity.getPackageName()可以获取在栈顶的进程。

当遇到到"com.qq.android",休息一会,选择一个比较帅的时刻弹出一个悬浮窗口。

2、悬浮窗口可以自由定制与控制大小

getSystemService(Context.WINDOW_SERVICE) 可以获取一个窗口管理器调用addView添加浮动的视图。

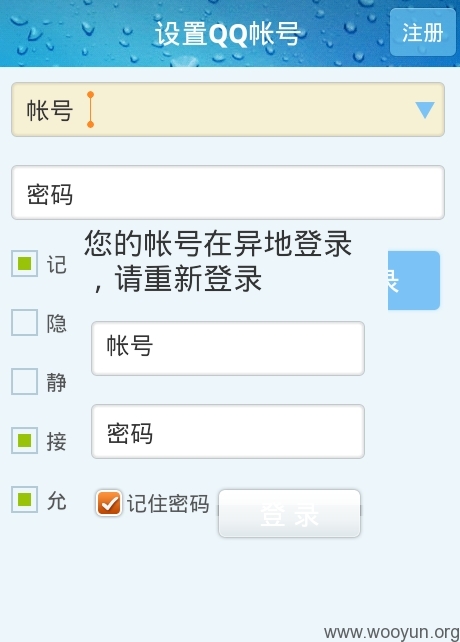

视图可以通过LayoutInflater定制,效果如下图(ued功底太差:-(,浮动窗口可以覆盖整个屏幕且可以捕获touch事件)

漏洞证明:

修复方案:

之前tap hijacking的解决方案,但手机上真不应该有浮动窗口这种bug存在

版权声明:转载请注明来源 androidhacker@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝