漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139872

漏洞标题:航空安全之吉祥航空某系统账户体系控制不严(涉及内部敏感信息)

相关厂商:juneyaoair.com

漏洞作者: harbour_bin

提交时间:2015-09-09 10:09

修复时间:2015-10-25 14:20

公开时间:2015-10-25 14:20

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-09: 细节已通知厂商并且等待厂商处理中

2015-09-10: 厂商已经确认,细节仅向厂商公开

2015-09-20: 细节向核心白帽子及相关领域专家公开

2015-09-30: 细节向普通白帽子公开

2015-10-10: 细节向实习白帽子公开

2015-10-25: 细节向公众公开

简要描述:

RT

PS:吉祥航空(简称:uneyao Airlines)是国内著名民营企业均瑶集团成立的以上海为基地的新兴民营航空公司.

详细说明:

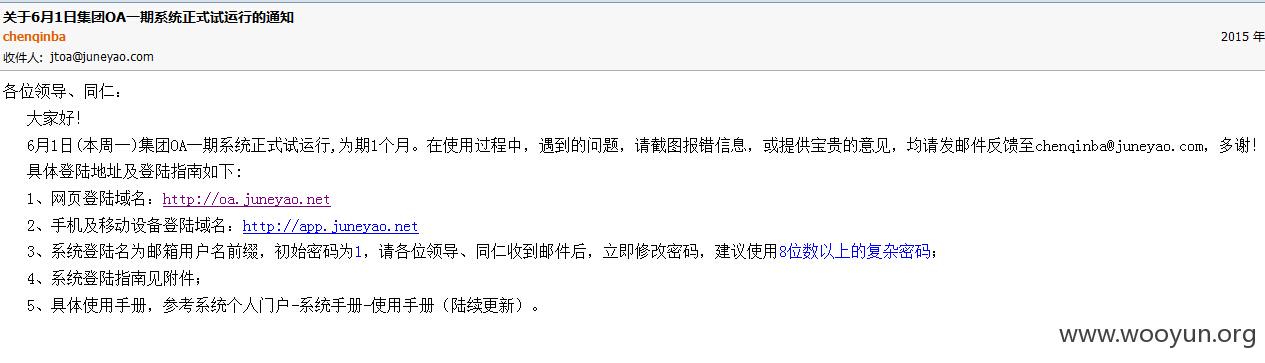

1、对吉祥航空进行测试的时候, 发现其母公司是均瑶集团, 于是找到了邮箱地址

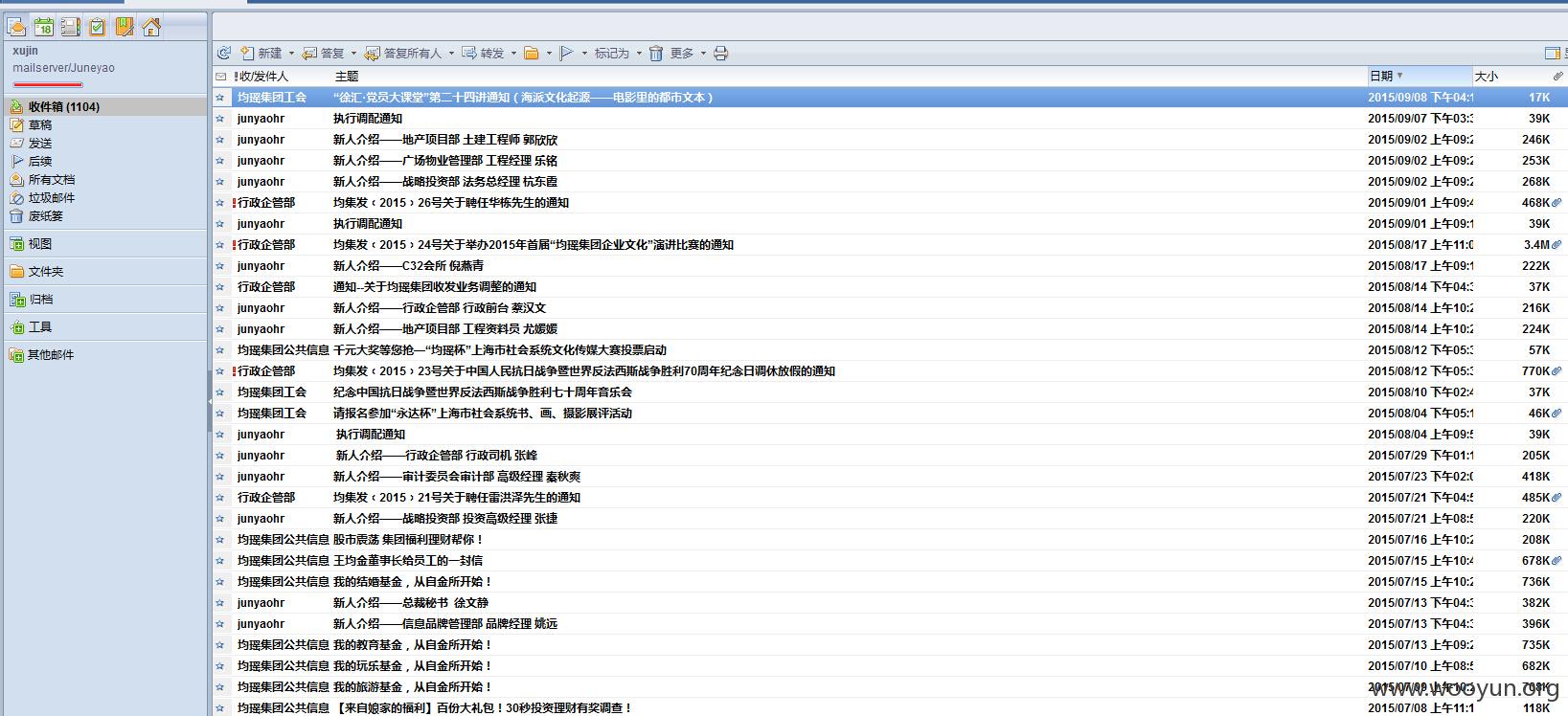

2、使用收集的部分邮箱和常用用户名字典进行爆破, 获取以下账号:

进入邮箱后, 可收集邮箱号, 进一步爆破, 不继续了.

3、危害证明:

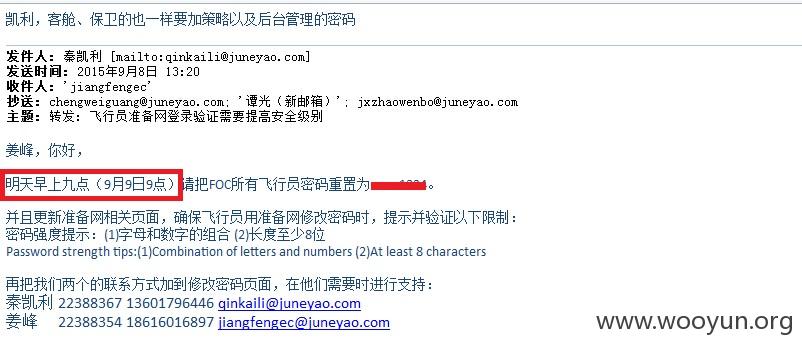

飞行员准备网密码重置邮件, 最新的,比较严重的 PS:比较严重的

上海地区通讯录

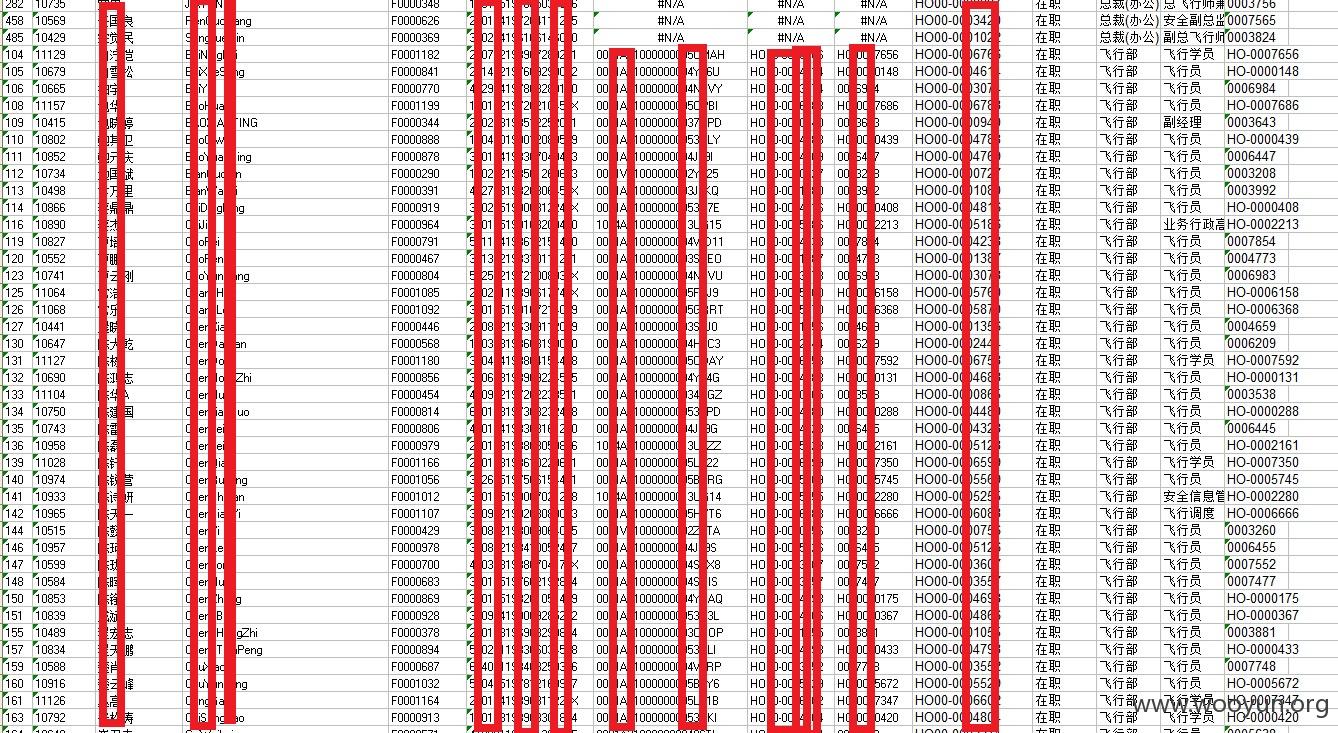

4、近千条飞行员姓名、NCPK号、职员编码、部门、身份证号码等(这个比较要命)

最后, 以一张美照结尾吧, 说是总裁秘书, 个人感觉真心漂亮啊

漏洞证明:

已证明!

送一个未授权访问, 最近两个月的公司值班表(部门/姓名/电话号码等, 图就不贴了).

PS:危害不够, 可以补充, 麻烦了!

修复方案:

你们更专业!

版权声明:转载请注明来源 harbour_bin@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-10 14:19

厂商回复:

漏洞已确认

最新状态:

暂无