漏洞概要

关注数(24)

关注此漏洞

漏洞标题:畅捷通某服务器可直接登录影响内网安全

提交时间:2015-12-30 09:51

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-12-30: 细节已通知厂商并且等待厂商处理中

2015-12-30: 厂商已经确认,细节仅向厂商公开

2016-01-09: 细节向核心白帽子及相关领域专家公开

2016-01-19: 细节向普通白帽子公开

2016-01-29: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

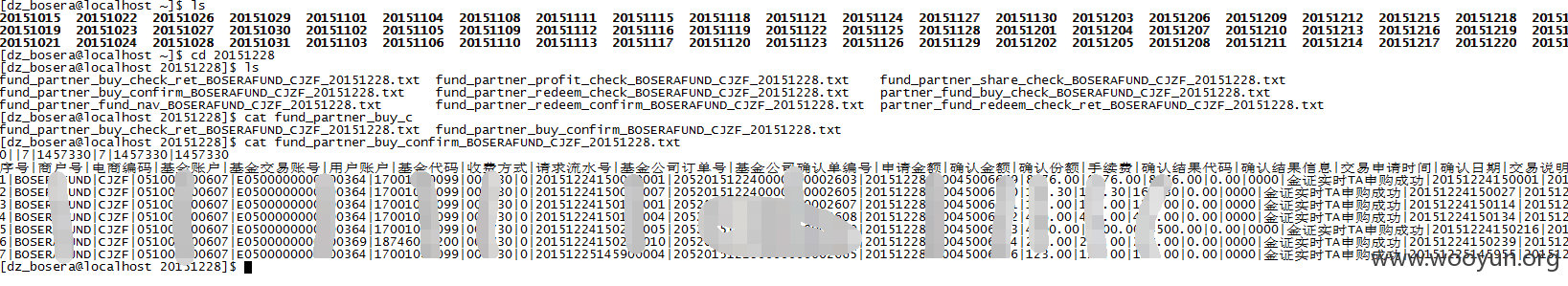

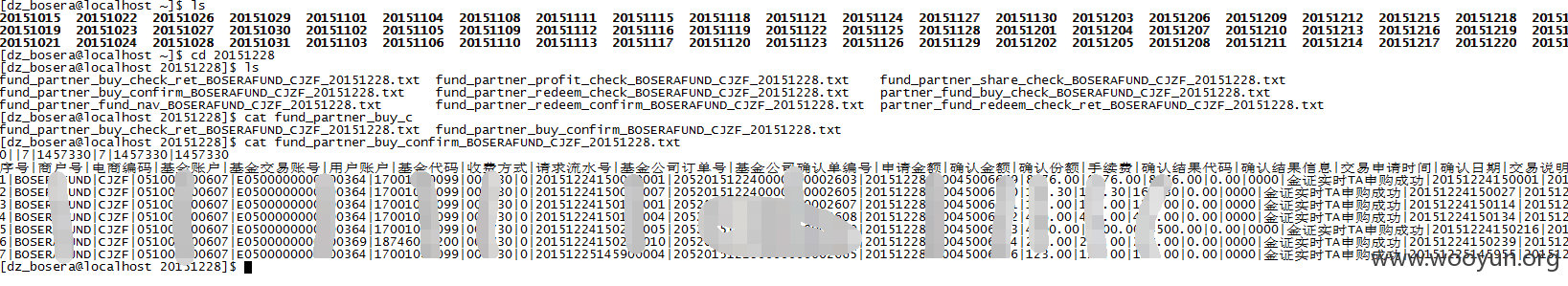

http://www.wooyun.org/bugs/wooyun-2010-0165729,没有涉及到10段的权限,实在不甘心!!

详细说明:

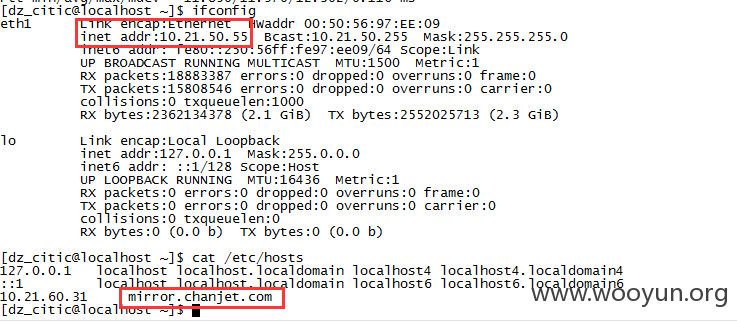

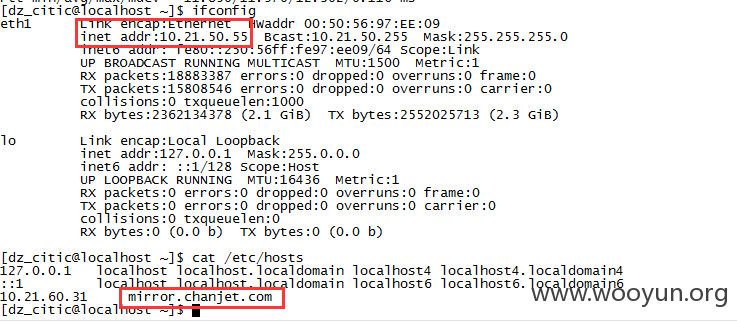

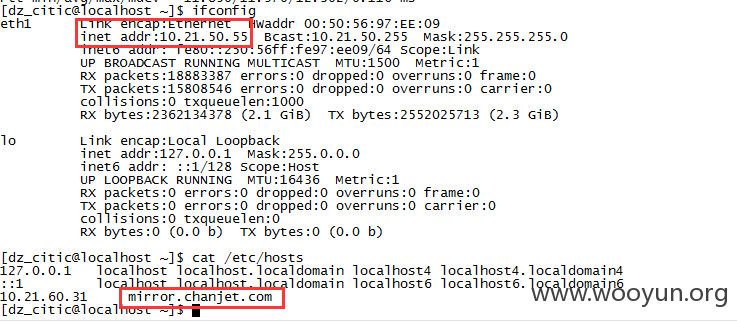

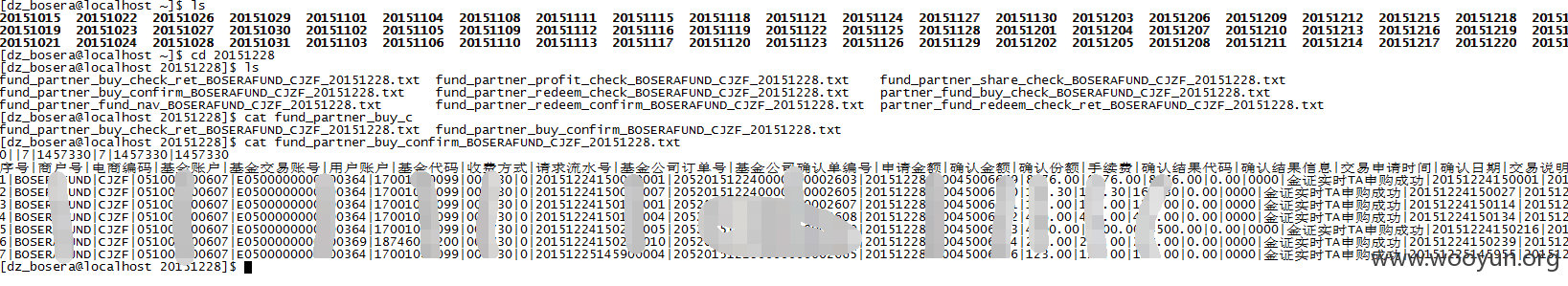

地址:59.151.72.42

端口:22

用户名:dz_citic

密码:J96xdndJo

漏洞证明:

地址:59.151.72.42

端口:22

用户名:dz_citic

密码:J96xdndJo

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-12-30 10:13

厂商回复:

感谢您对我们的关注和支持,该问题存在,属于其他集团子公司的,已转交给他们处理:)

最新状态:

暂无