漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165591

漏洞标题:淘沙洲商城逻辑错误存在任意用户密码找回漏洞

相关厂商:淘沙洲商城

漏洞作者: Can

提交时间:2015-12-30 01:36

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-30: 细节已通知厂商并且等待厂商处理中

2016-01-06: 厂商已经确认,细节仅向厂商公开

2016-01-16: 细节向核心白帽子及相关领域专家公开

2016-01-26: 细节向普通白帽子公开

2016-02-05: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

淘沙洲 - 网上张家港城 -张家港人自己的网上购物、便民生活、吃喝玩乐、优惠团购平台,更有同城物流小黄蜂,不用排队,方便准时送上门,正品低价、货到付款!

详细说明:

首先打开了网站的找回密码页面:

利用土豪账号:18888888888,通过手机验证码找回密码(爆破什么都试过了);

后来想了一下,看一下返回值。

输入一个错误的验证码下一步;

错误返回值为:false 那么正确的肯定是:ture。

更改为ture 如下图

页面跳转到另一个页面 (本来想着是直接通过的,谁想到....)

他居然说链接已失效!

我是通过手机找回的 他竟然给我说e-mail,我去你妹的'伊妹儿',看下重发找回邮件吧!

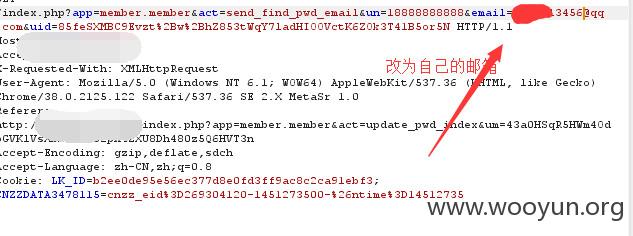

点击重发找回邮件 拦截如下封包

ps:由于安全关系 打上了马赛克。

看到&email=值为空,侥幸改为自己邮箱试试吧。

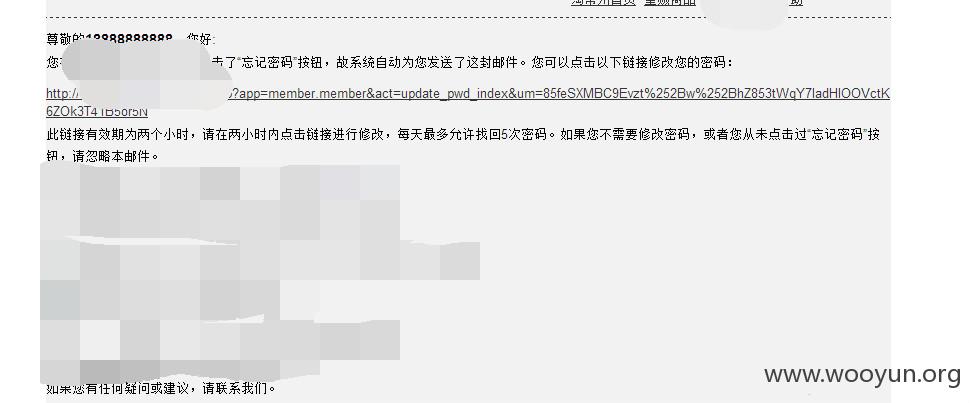

放包,突然我的小企鹅滴滴了一下,收到邮件:

天助我也,改好密码登陆。

漏洞证明:

首先打开了网站的找回密码页面:

利用土豪账号:18888888888,通过手机验证码找回密码(爆破什么都试过了);

后来想了一下,看一下返回值。

输入一个错误的验证码下一步;

错误返回值为:false 那么正确的肯定是:ture。

更改为ture 如下图

页面跳转到另一个页面 (本来想着是直接通过的,谁想到....)

他居然说链接已失效!

我是通过手机找回的 他竟然给我说e-mail,我去你妹的'伊妹儿',看下重发找回邮件吧!

点击重发找回邮件 拦截如下封包

ps:由于安全关系 打上了马赛克。

看到&email=值为空,侥幸改为自己邮箱试试吧。

放包,突然我的小企鹅滴滴了一下,收到邮件:

天助我也,改好密码登陆。

修复方案:

修改验证逻辑

版权声明:转载请注明来源 Can@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-06 16:23

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无