漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164670

漏洞标题:Juniper后门口令致使某地数据中心防火墙沦陷

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-12-27 17:12

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-27: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

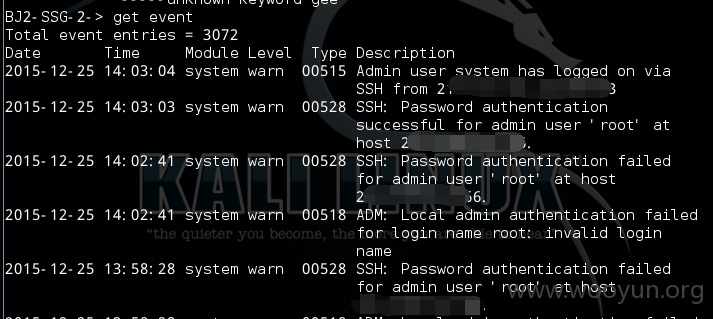

Juniper防火墙曾经是个高大上的设备,但是由于是国外产品,总担心后门事件,谁知道果然就出来“门事件”了。

回到正题, 数据家的防火墙,刚开始还不知道有这个公司一搜发现这家公司竟然是一个数据中心,不由的想起了某美剧中对信用卡数据中心攻击的问题,只是进去看了一下,希望不会被查水表。。。

北京数据家科技有限公司(简称:数据家)是中国目前规模最大的电信中立互联网基础设施服务提供商之一。

IP:**.**.**.**

密码:<<< %s(un='%s') = %u

刚好还有几个运营商的打包一起吧

**.**.**.** 江苏移动

**.**.**.** 河北电信

**.**.**.** 福建电信

漏洞证明:

Juniper防火墙曾经是个高大上的设备,但是由于是国外产品,总担心后门事件,谁知道果然就出来“门事件”了。

回到正题, 数据家的防火墙,刚开始还不知道有这个公司一搜发现这家公司竟然是一个数据中心,不由的想起了某美剧中对信用卡数据中心攻击的问题,只是进去看了一下,希望不会被查水表。。。

北京数据家科技有限公司(简称:数据家)是中国目前规模最大的电信中立互联网基础设施服务提供商之一。

IP:**.**.**.**

密码:<<< %s(un='%s') = %u

刚好还有几个运营商的打包一起吧

**.**.**.** 江苏移动

**.**.**.** 河北电信

**.**.**.** 福建电信

修复方案:

http://**.**.**.**/home/techtalknetworking/screenoscriticalsecurityissue2015.html

大部分修复都指向这个方法我想应该会有用吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-31 18:58

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置。

最新状态:

暂无