漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163523

漏洞标题:从一次Juniper防火墙后门登录到众泰汽车内网系统信息泄露(涉及组织架构及联系人方式)

相关厂商:众泰汽车

漏洞作者: Crosswyb

提交时间:2015-12-22 14:32

修复时间:2016-02-06 10:45

公开时间:2016-02-06 10:45

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-22: 细节已通知厂商并且等待厂商处理中

2015-12-23: 厂商已经确认,细节仅向厂商公开

2016-01-02: 细节向核心白帽子及相关领域专家公开

2016-01-12: 细节向普通白帽子公开

2016-01-22: 细节向实习白帽子公开

2016-02-06: 细节向公众公开

简要描述:

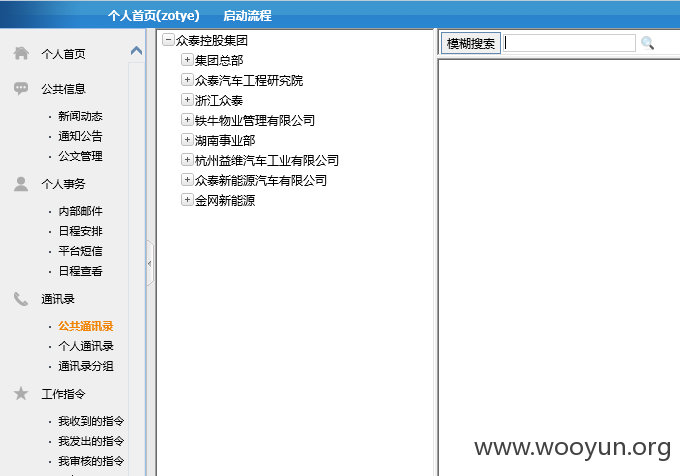

在无意间学习刚爆出的Juniper防火墙后门漏洞时,发现了这个IP,几经折腾,通过总boss的弱口令,成功登陆内部办公系统,大量信息泄露.

详细说明:

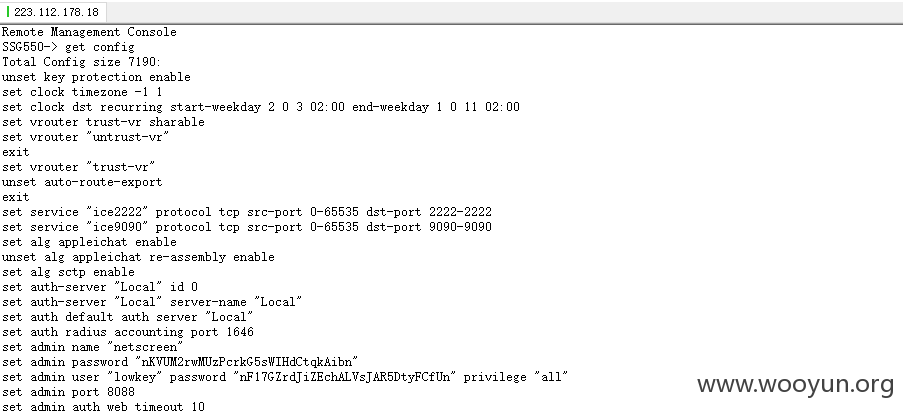

首先,Juniper爆出后门弱口令后,去zoomeye搜索,尝试了一下,一击就中,找到此IP(之后请打码):223.112.178.18 应该为众泰总部出口或分支出口.

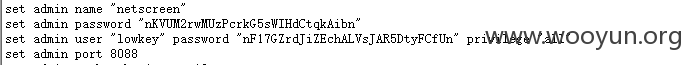

通过分析配置信息,得出web登陆方式,及用户名密码,猜测了一下,果然弱口令,用户名和密码都为:netscreen

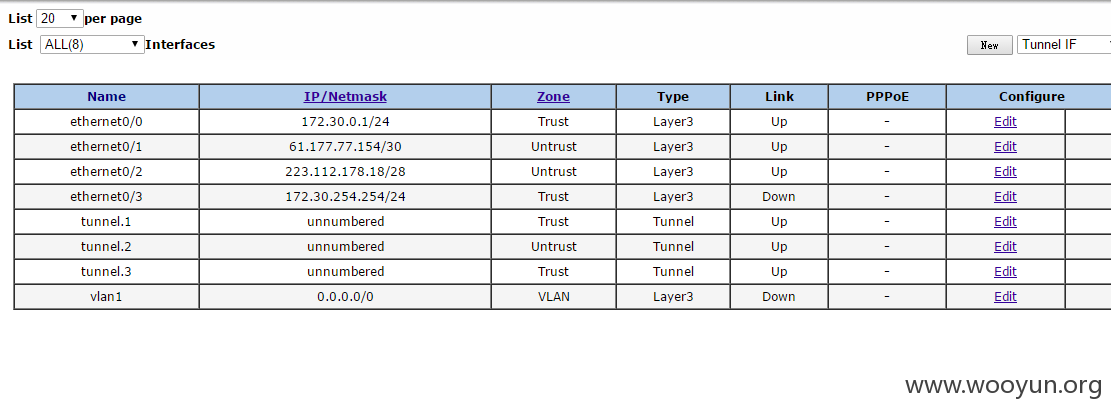

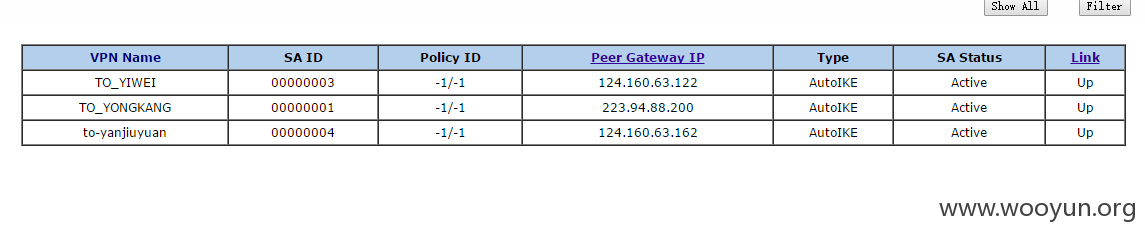

登陆web查看,找到接口信息,及VPN信息:

之后开始对公网的IP进行渗透.

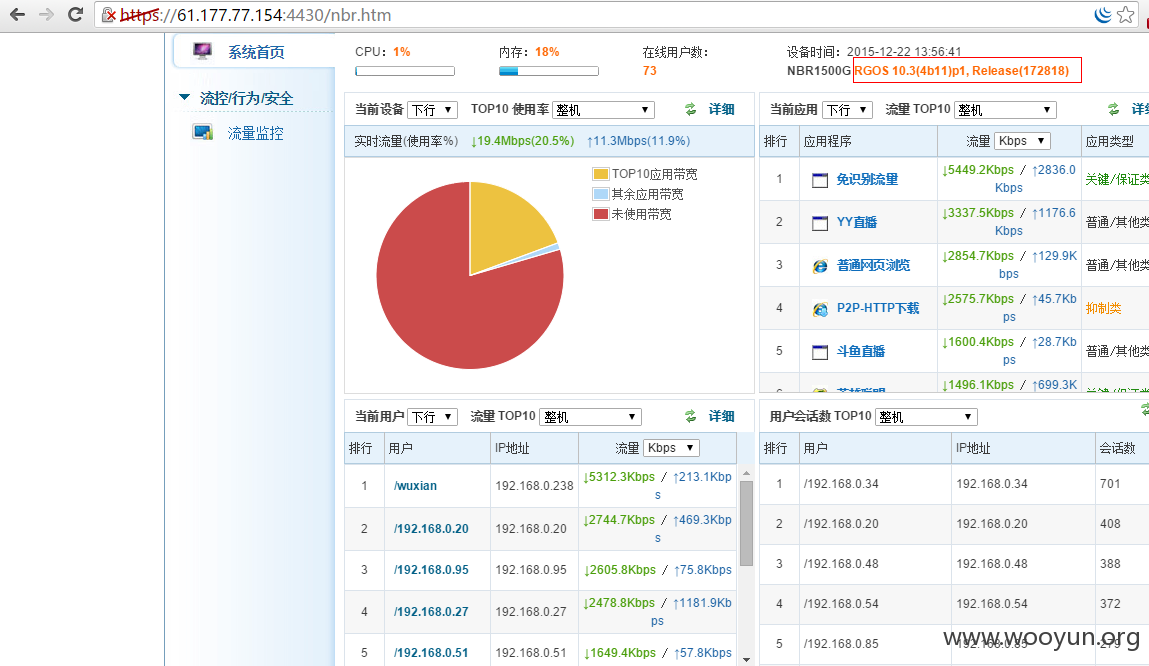

首先是61.177.77.154 应该为办公区外网出口,锐捷的NBR路由器,guest/guest 弱口令未删,可看流量,版本在YY-2012大神之前爆出的锐捷NBR越权查看所有用户名密码的版本内,这里没多做验证,继续看其他的.

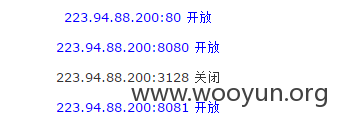

VPN中的3个IP,都扫了一下端口,开放最多的是223.94.88.200,

之后目标锁定为8081端口的系统.

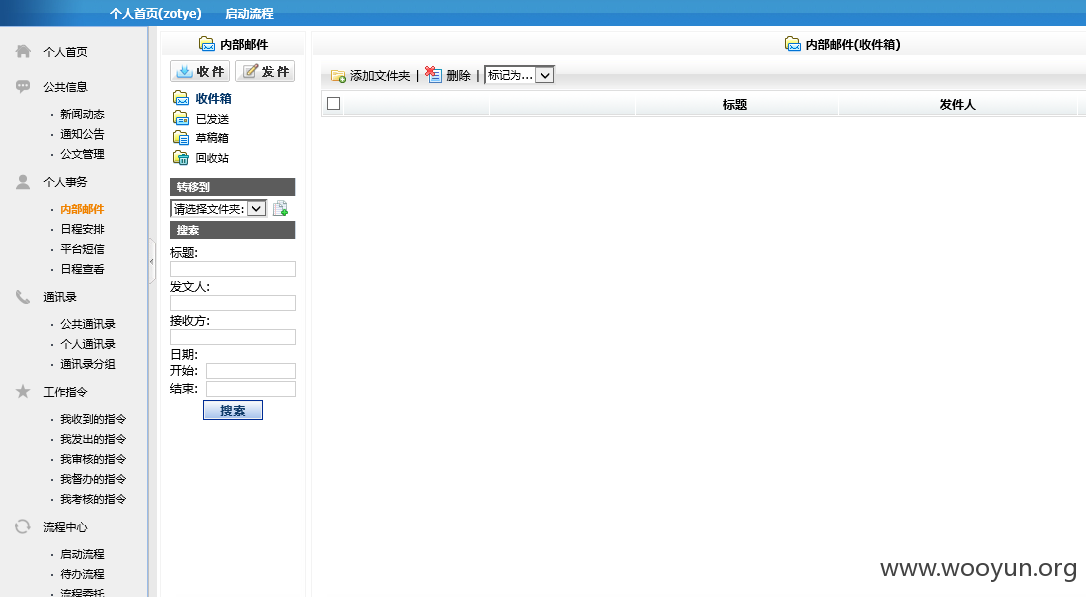

去官网搜了一下,得知老总叫wujianzhong...一般老总都不会用这些系统,所以尝试了一下 密码123456.

提示好久没有登录,让修改密码,已经改为了wooyun123

登录成功:

漏洞证明:

修复方案:

对出口防火墙ssh做限制.

修改弱口令

升级锐捷NBR.

版权声明:转载请注明来源 Crosswyb@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-23 15:52

厂商回复:

感谢白帽子漏洞提交,已提交技术人员进行处理。

最新状态:

暂无