漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-058500

漏洞标题:易车网某站跨站导致大量用户数据泄露(大数据系列300万)

相关厂商:易车

漏洞作者: 小威

提交时间:2014-05-21 18:13

修复时间:2014-07-05 18:14

公开时间:2014-07-05 18:14

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-21: 细节已通知厂商并且等待厂商处理中

2014-05-21: 厂商已经确认,细节仅向厂商公开

2014-05-31: 细节向核心白帽子及相关领域专家公开

2014-06-10: 细节向普通白帽子公开

2014-06-20: 细节向实习白帽子公开

2014-07-05: 细节向公众公开

简要描述:

RT- 求不忽略~

详细说明:

接上一个: WooYun: 易车网盲打管理及任意用户

易车网盲打管理及任意用户 (忽略漏洞的一天后...)

http://cms.baa.bitautotech.com 管理后台

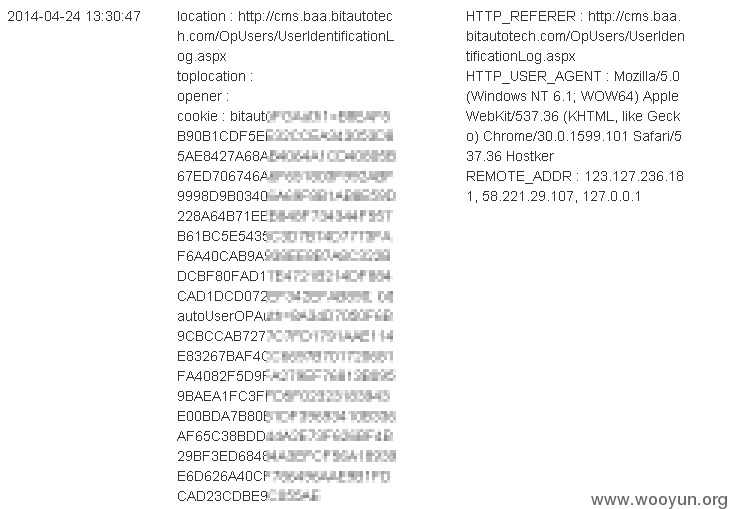

用得到的热乎的cookies登录之~

下面直接证明...

漏洞证明:

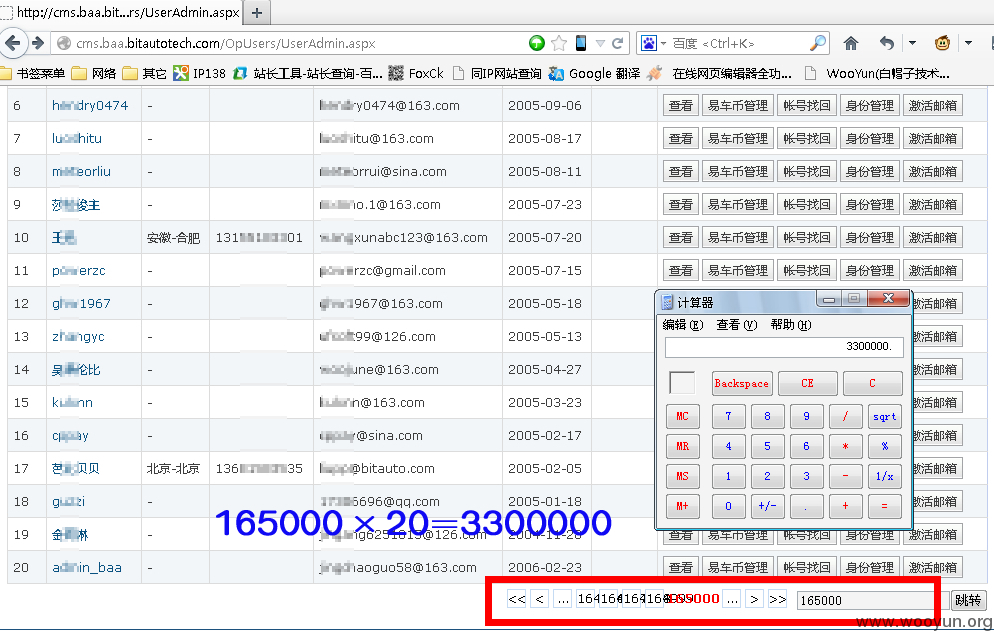

1.来看看有多少条数据:大约165000页×20条/页=330000条≈300万

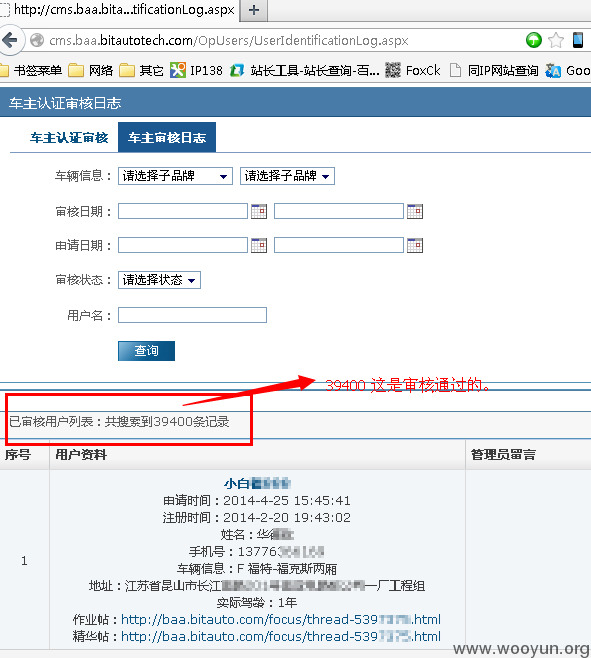

这300多万是注册用户,其中认证审核通过(也就是论坛发帖炫车而后实名+手机+邮箱+家庭地址全套)的车主为39400个~

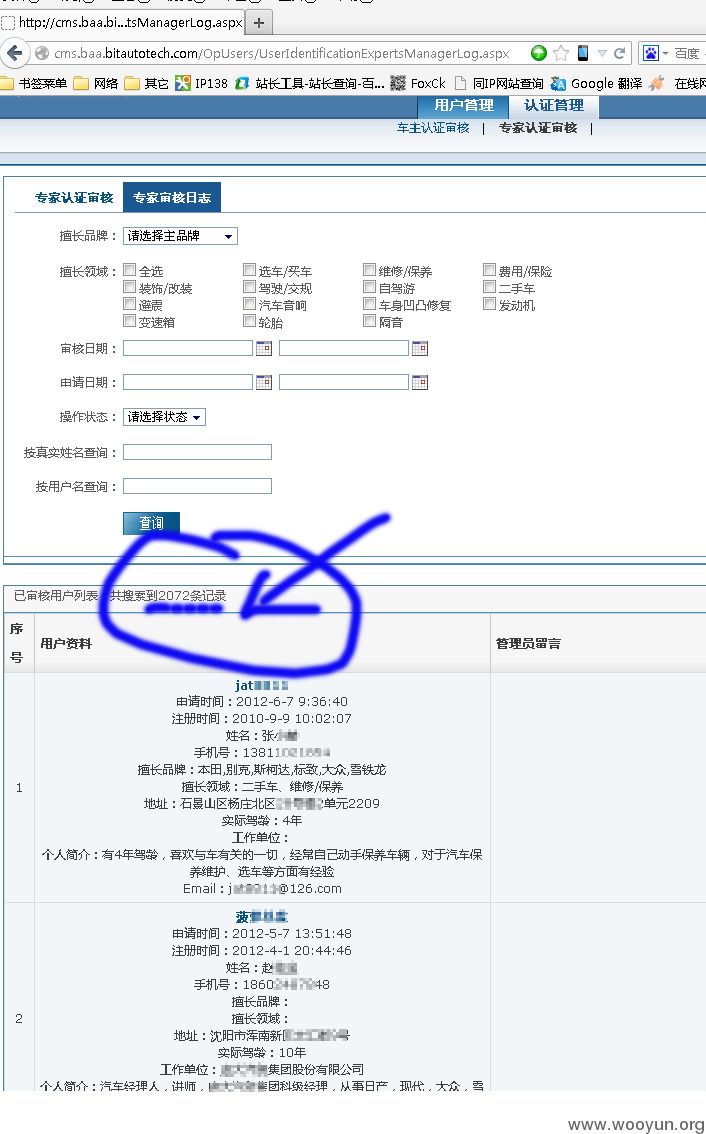

而其中又有些资料更为齐全(包括工作单位)的“专家”数量则为2072个

----------为保护涉及内容隐私,全部打码,数据一条未动~--------------

修复方案:

求不忽略~

版权声明:转载请注明来源 小威@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-05-21 18:17

厂商回复:

感谢您的提供,我们将尽快修正。

最新状态:

暂无