漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162199

漏洞标题: MAKA可重置任意用户密码(成功重置官方邮箱帐号)

相关厂商:MAKA

漏洞作者: T-rex丶Jim

提交时间:2015-12-20 12:07

修复时间:2016-02-01 10:51

公开时间:2016-02-01 10:51

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

MAKA 简单、强大的HTML5创作平台

我们在这个网站用邮箱注册账号 在登入界面点击忘记密码

http://www.maka.im/user/fpwd

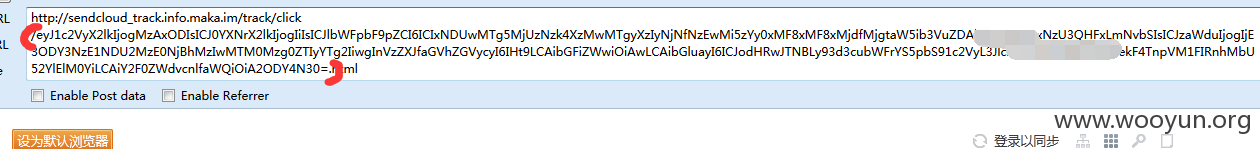

我们在邮箱会受到一个链接

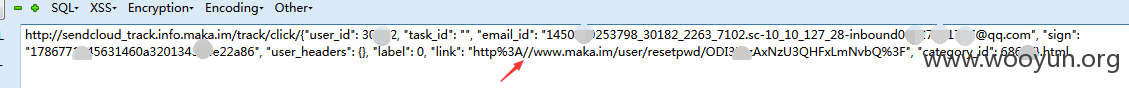

中间这段明显用Base64加密 ,我们解密得

我们看到这个意思就是跳转到打箭头的链接 后面的也是base64加密我们解密得 就是我们的邮箱 后面的%3F是 ' ? '

漏洞利用:

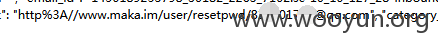

我们在点击忘记密码,发送邮箱后 ,只要在用这个链接

http://www.maka.im/user/resetpwd/(邮箱用base64加密后) ?

我们就可以得到重置的密码

如图

测试系统账号 [email protected]

http://www.maka.im/user/resetpwd/aGVsbG9AbWFrYS5pbQ==?

成功

不做多得测试 密码自己改回来。

漏洞证明:

MAKA 简单、强大的HTML5创作平台

我们在这个网站用邮箱注册账号 在登入界面点击忘记密码

http://www.maka.im/user/fpwd

我们在邮箱会受到一个链接

中间这段明显用Base64加密 ,我们解密得

我们看到这个意思就是跳转到打箭头的链接 后面的也是base64加密我们解密得 就是我们的邮箱 后面的%3F是 ' ? '

漏洞利用:

我们在点击忘记密码,发送邮箱后 ,只要在用这个链接

http://www.maka.im/user/resetpwd/(邮箱用base64加密后) ?

我们就可以得到重置的密码

如图

测试系统账号 [email protected]

http://www.maka.im/user/resetpwd/aGVsbG9AbWFrYS5pbQ==?

成功

不做多得测试 密码自己改回来。

修复方案:

你们更专业

版权声明:转载请注明来源 T-rex丶Jim@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝