漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139561

漏洞标题:妈淘网逻辑设计错误可重置任意用户密码

相关厂商:妈淘网

漏洞作者: zowie

提交时间:2015-09-08 17:17

修复时间:2015-10-23 17:18

公开时间:2015-10-23 17:18

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

妈淘网——帮助亿万宝妈选购母婴用品! 妈淘网是一个全部由达人和真实用户贡献的母婴购物经验和母婴产品信息分享平台,帮助年轻父母更合理、放心、高效的进行智慧消费。集合消费攻略、导购、大数据帮助用户进行母婴消费决策(买什么,怎么买,如何买的更安全、合理和便宜),同时为母婴品牌和商家搭建一个精准营销平台。通过导购佣金模式、商家推广、品牌合作等多样化推广以及闪购特卖等电商模式,打造一个国内独特的社会化母婴消费分享平台。

详细说明:

妈淘网(www.matao.com)安卓商店里有个app

下载下来看了看在密码找回处存在明显逻辑缺陷

首先在客户端进行找回密码,输入手机号选择找回密码

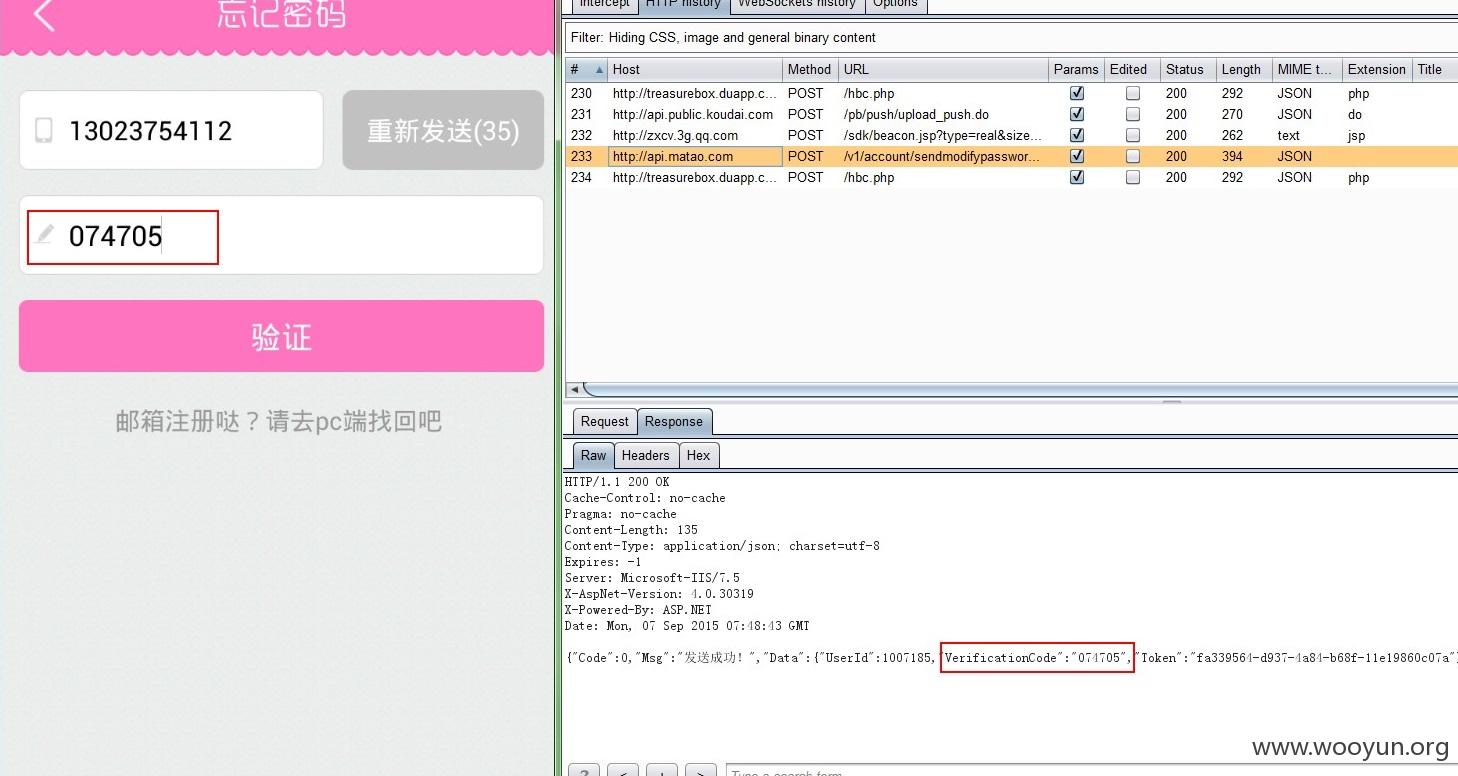

在发送验证码之前进行截停并抓取返回包

可以看到在response的返回信息中包含了verfcode用来手机接收的验证码,和用户的userid

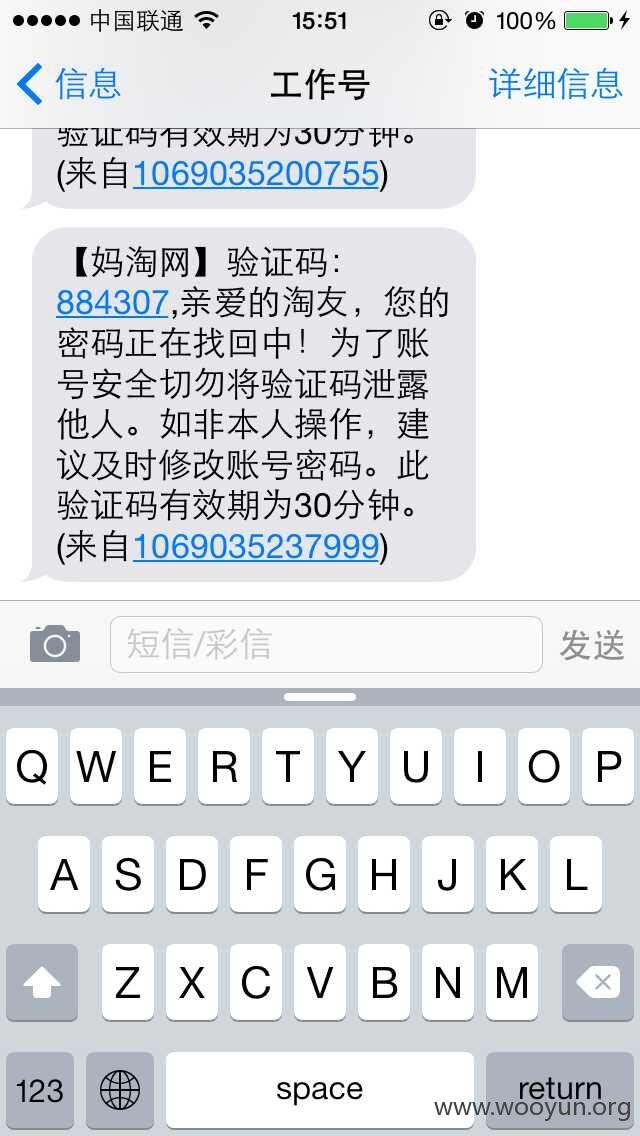

返回手机查看验证码,与抓包返回的验证码相同

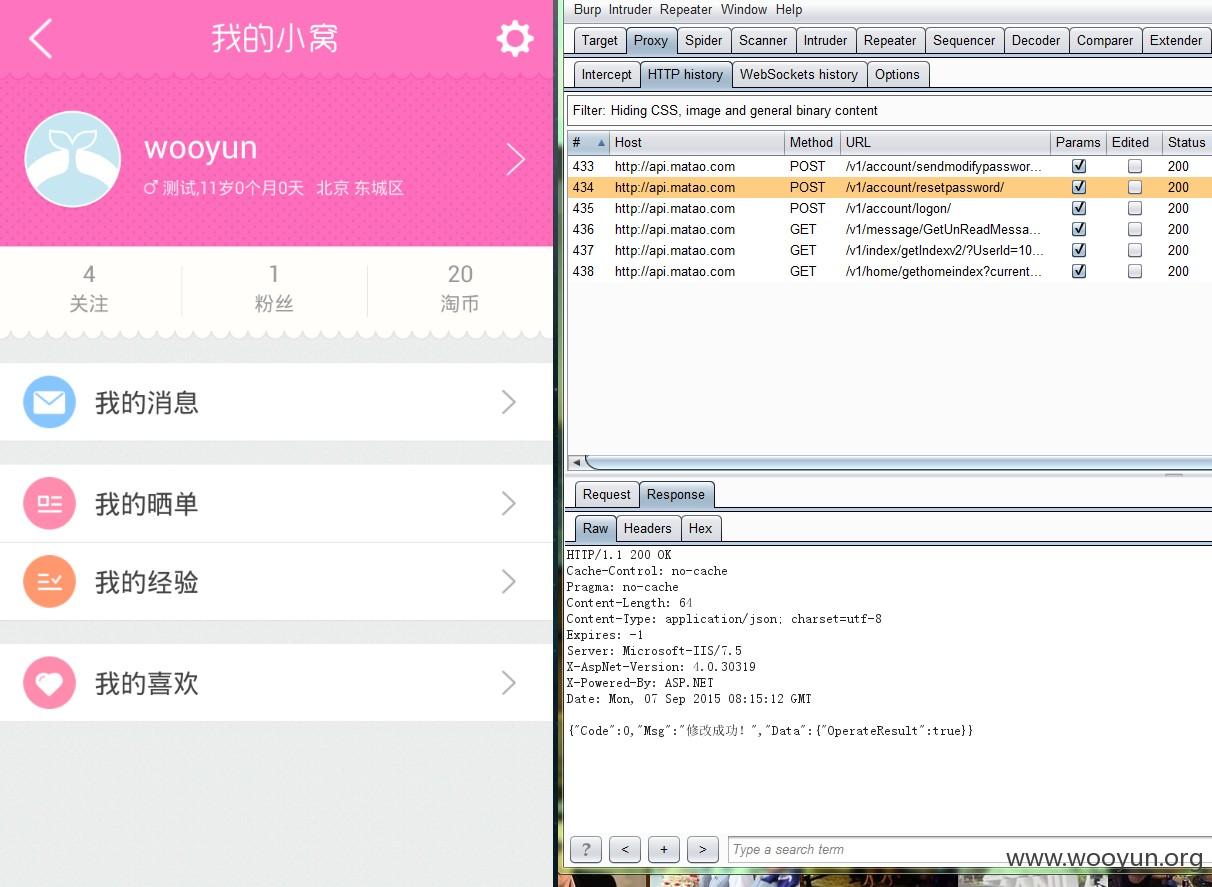

这里我们修改新的密码为 wooyun123

重置密码为wooyun123并进入该账户

漏洞证明:

妈淘网(www.matao.com)安卓商店里有个app

下载下来看了看在密码找回处存在明显逻辑缺陷

首先在客户端进行找回密码,输入手机号选择找回密码

在发送验证码之前进行截停并抓取返回包

可以看到在response的返回信息中包含了verfcode用来手机接收的验证码

返回手机查看验证码,与抓包返回的验证码相同

这里我们修改新的密码为 wooyun123

重置密码为wooyun123并进入该账户

修复方案:

客户端不返回验证码

版权声明:转载请注明来源 zowie@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝