漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159842

漏洞标题:北京银行(原北京商业银行)内网某OA系统未授权访问超管权限

相关厂商:北京银行

漏洞作者: 孤独的小船

提交时间:2015-12-10 12:58

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 细节已通知厂商并且等待厂商处理中

2015-12-14: 厂商已经确认,细节仅向厂商公开

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

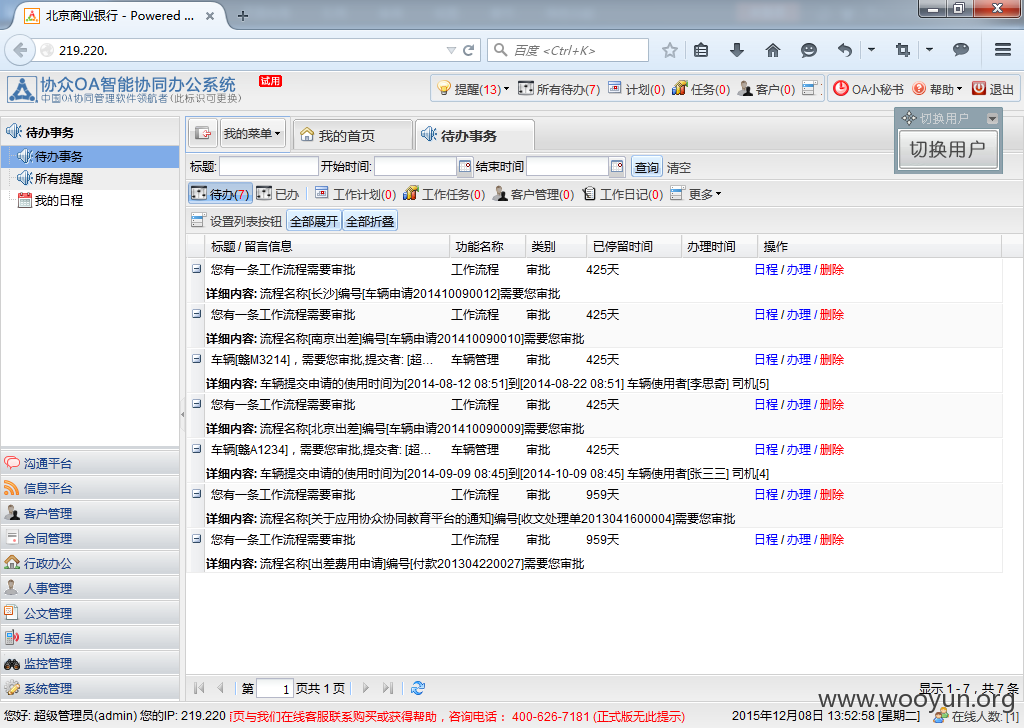

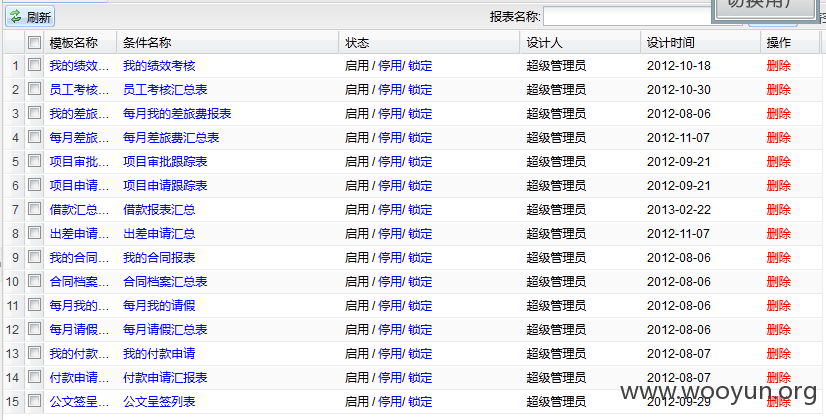

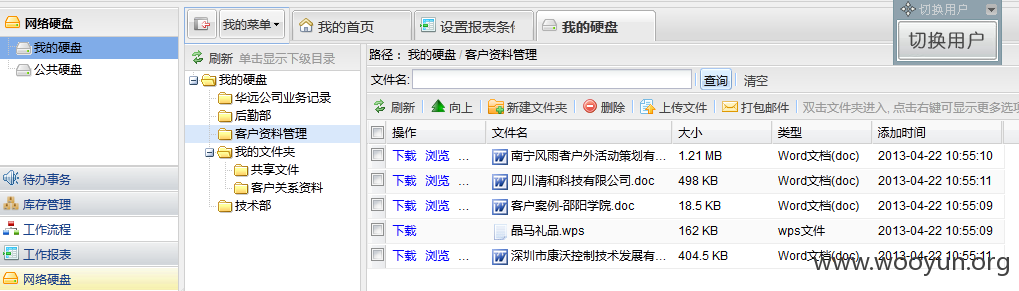

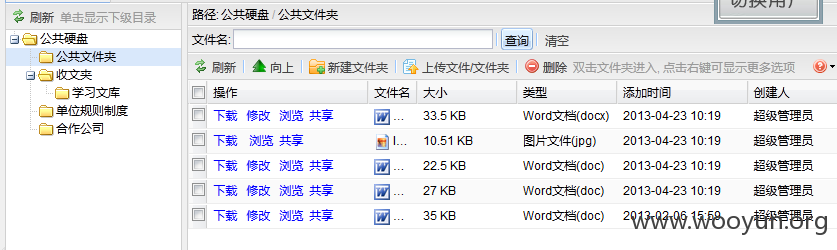

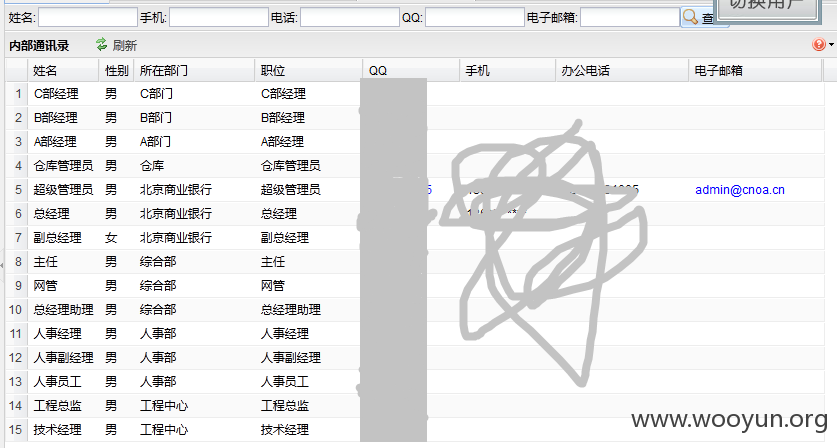

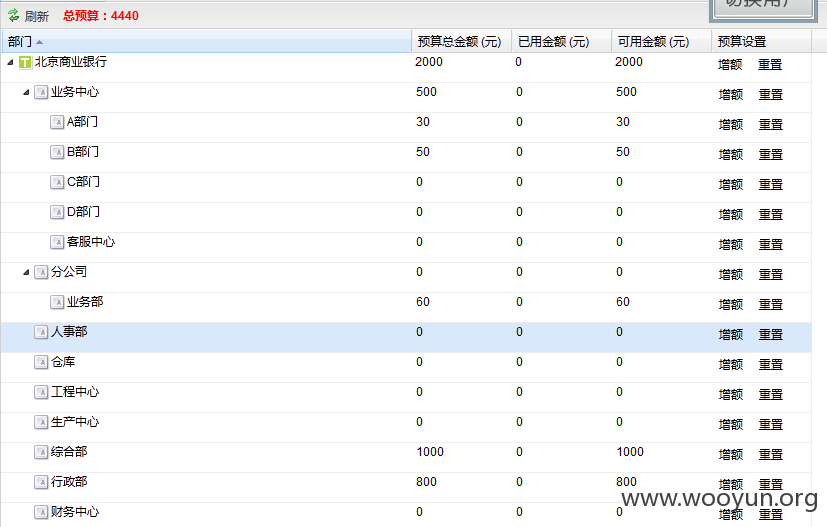

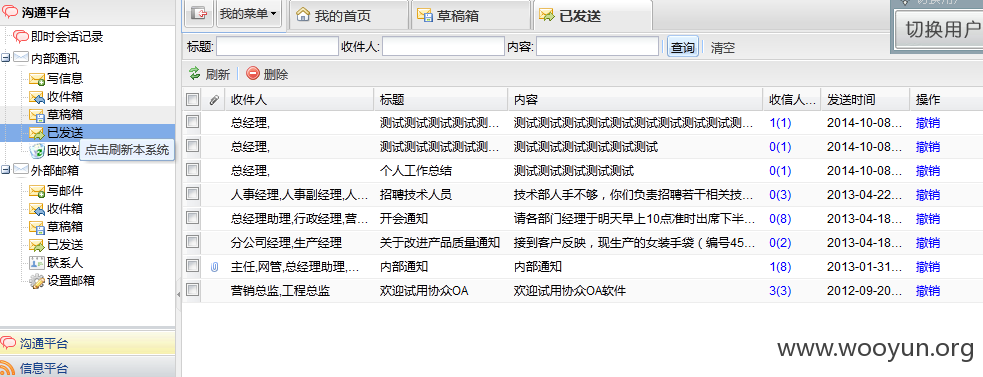

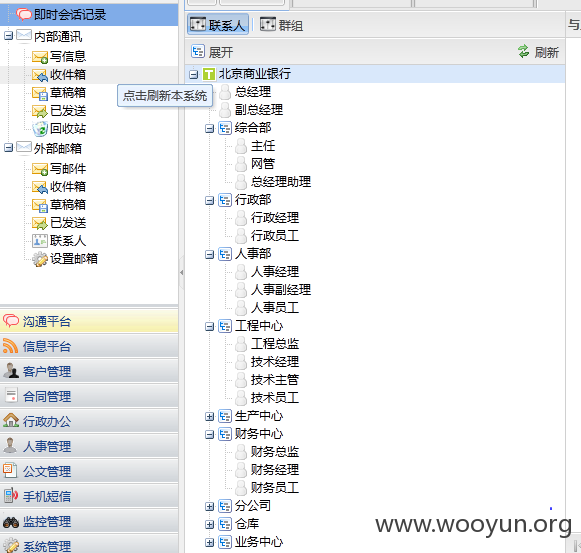

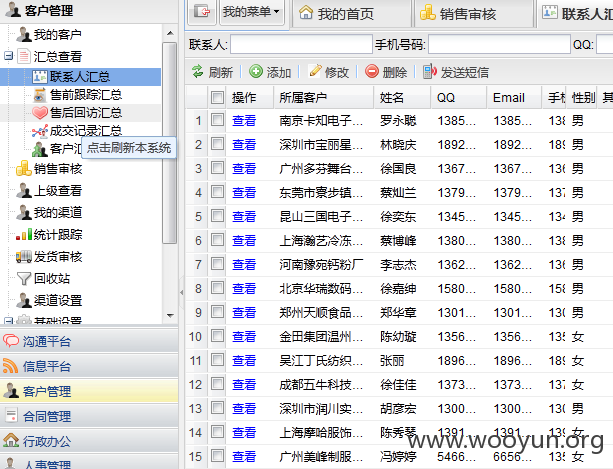

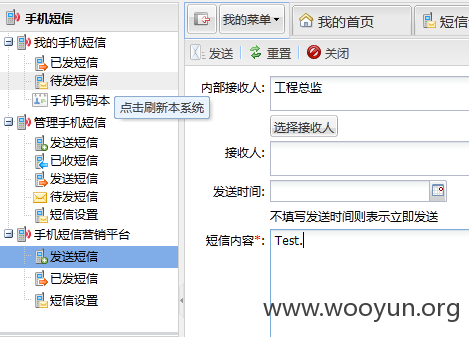

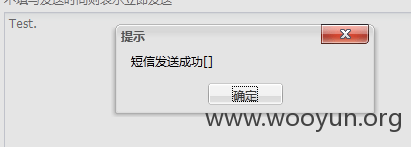

北京银行(OA系统名称上还显示的北京商业银行,估计是多年前的)内网某OA系统权限设定不严、有关人员缺乏安全意识,导致很简单就可以以任何身份进后台。可看大量信息,各种公司文档客户资料。公司内部组织结构,管理公司车辆申请,还可以以超管名义给公司所有部门单位发手机短信。都是开银行的,估计群发下打款什么的短信给这群管理层分分钟几十万到账吧...

2004年9月,为实施跨区域发展战略...北京市商业银行正式更名为北京银行。

此OA智能办公系统仅219.220.*.*的办公网访问。

详细说明:

电脑浏览某<b>内网</b>时,发现“北京商业银行协众OA智能协同办公系统”仅对内网开放,但权限设定不严、有关人员缺乏安全意识,导致很简单就可以以任何身份进后台。

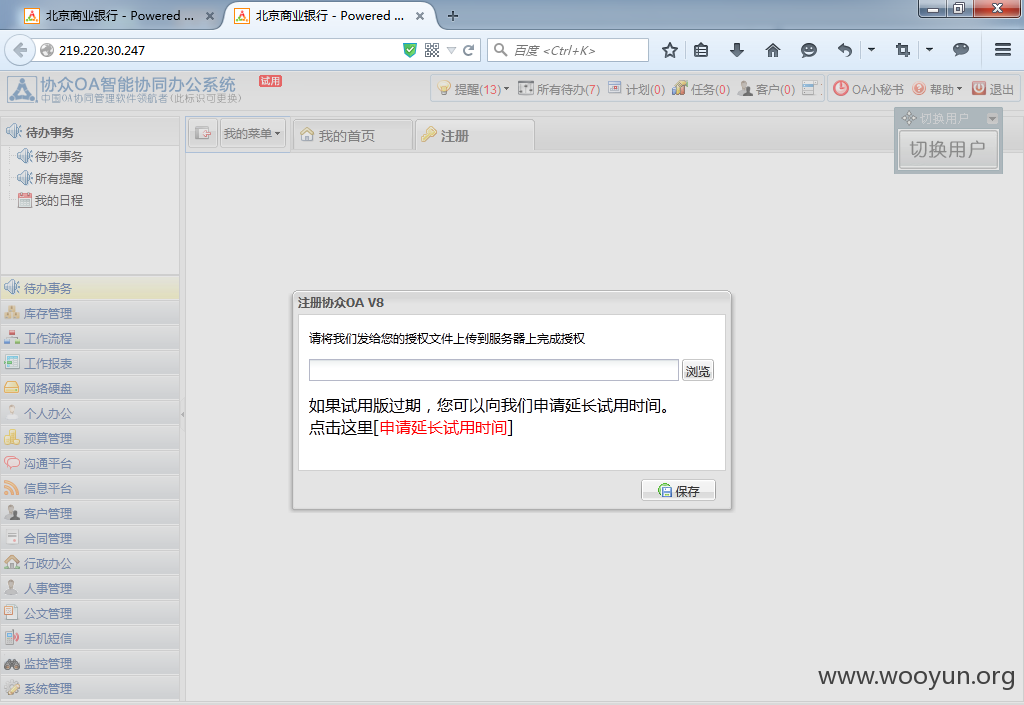

发现的IP是219.220.*.*,浏览器打开直接就进入了OA系统管理界面,不过提示“系统已过期,请注册后使用!”

点确定后

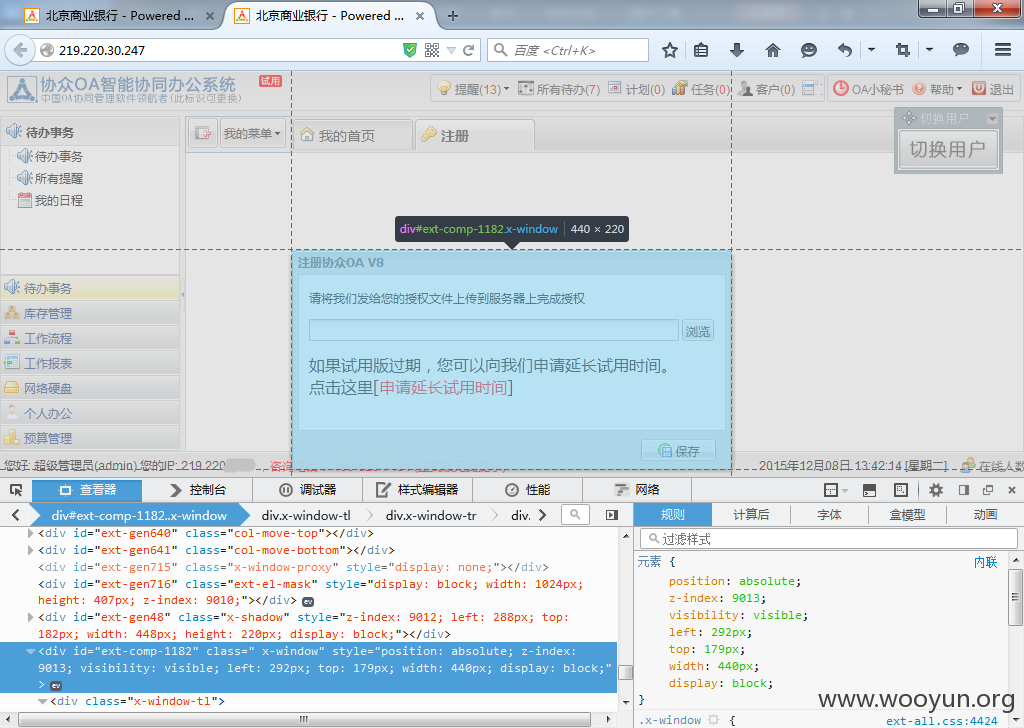

网页内容因有这个弹窗点不了,所以审核元素去掉这个。

ok现在直接就可以使用系统的全部功能了。

具体的图放到漏洞证明里可能比较合适,请见漏洞证明。

漏洞证明:

修复方案:

不要以为仅对内网用户开放就安全了,你们连的是办公网,很多人和你们处在同一个网络里面的。。

加各种验证,至少加个有用的后台去啊,账号+密码+各部门登陆认证码。还有在没登陆之前所有后台的东西都不要加载到客户端上去。。

版权声明:转载请注明来源 孤独的小船@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-14 14:57

厂商回复:

CNVD未复现所述情况,已经转由CNCERT向银行业信息化主管部门通报,由其后续协调网站管理单位处置。

最新状态:

暂无