漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157589

漏洞标题:国家开发投资公司某系统越权访问系统日志+弱口令+审计帐号弱口令+普通用户拥有管理员权限可以直接查看所有用户信息导致session、协同办公、全公司通讯录泄露(董事长帐号已登)

相关厂商:国家开发投资公司

漏洞作者: 路人甲

提交时间:2015-12-03 14:32

修复时间:2016-01-21 10:50

公开时间:2016-01-21 10:50

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-03: 细节已通知厂商并且等待厂商处理中

2015-12-07: 厂商已经确认,细节仅向厂商公开

2015-12-17: 细节向核心白帽子及相关领域专家公开

2015-12-27: 细节向普通白帽子公开

2016-01-06: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

国家开发投资公司(简称“国投”)成立于1995年5月5日,是国务院批准设立的国家投资控股公司和中央直接管理的国有重要骨干企业之一。国投注册资本194.7亿元,截至2012年末,资产总额3115亿元,员工8万多人。2012年实现经营收入891亿元,利润112亿元。在国务院国资委年度业绩考核中,连续10年获得A级,并在连续三个任期考核中成为“业绩优秀企业”。

详细说明:

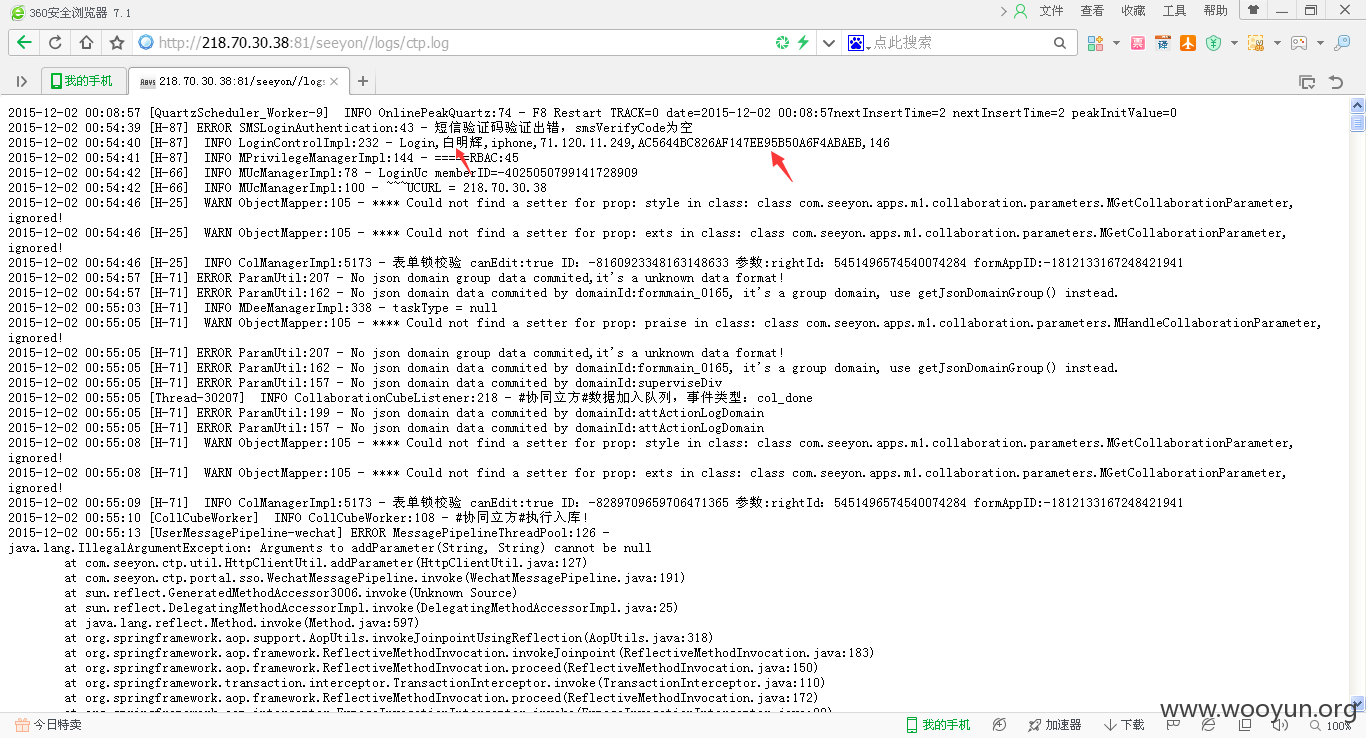

#1越权访问系统日志session泄露

**.**.**.**:81/seeyon//logs/ctp.log

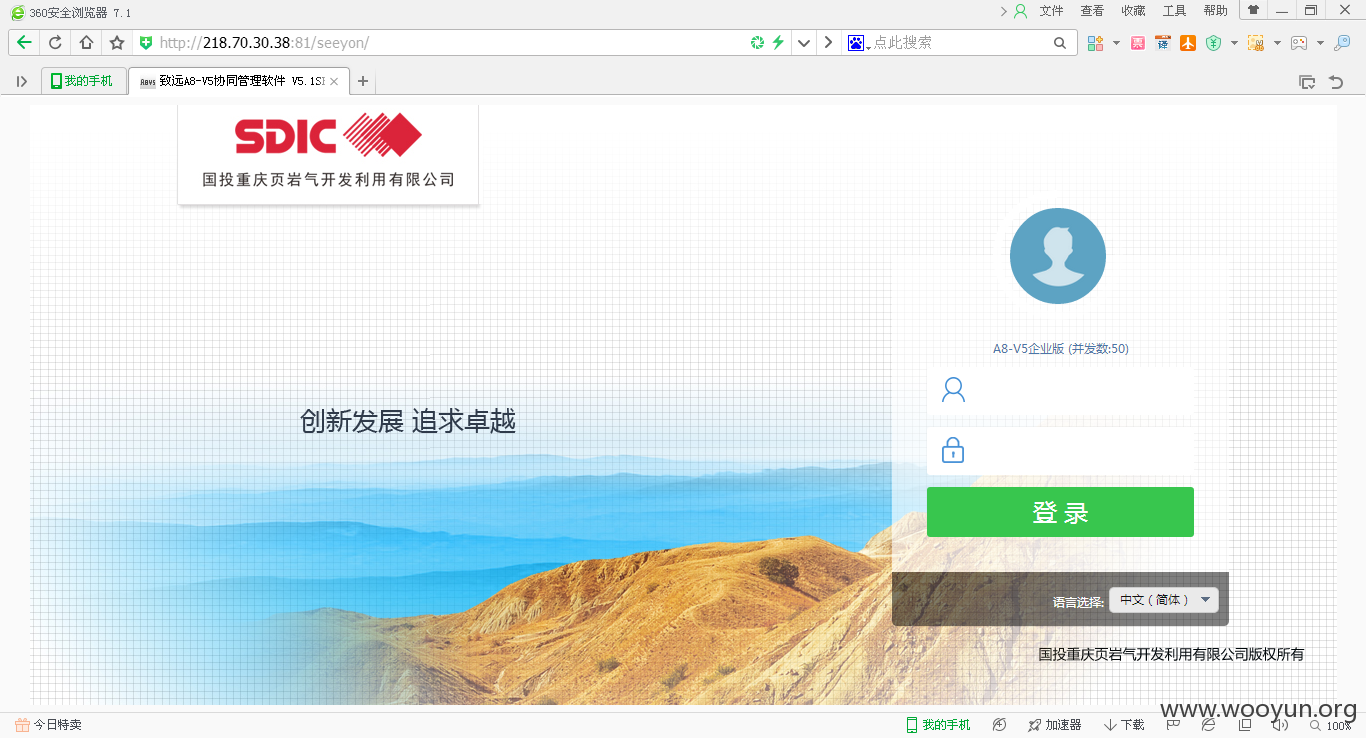

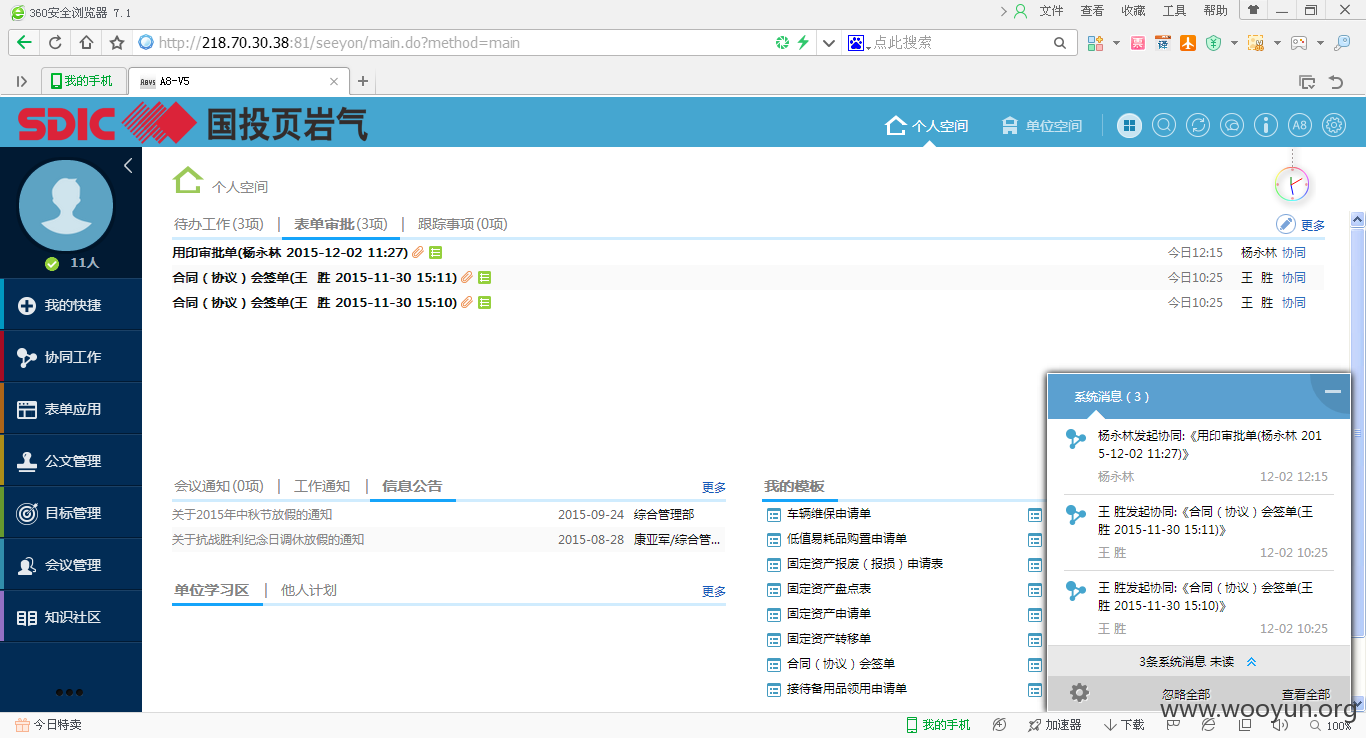

#2弱口令协同办公、全公司通讯录

**.**.**.**:81/seeyon/

白明辉 123456

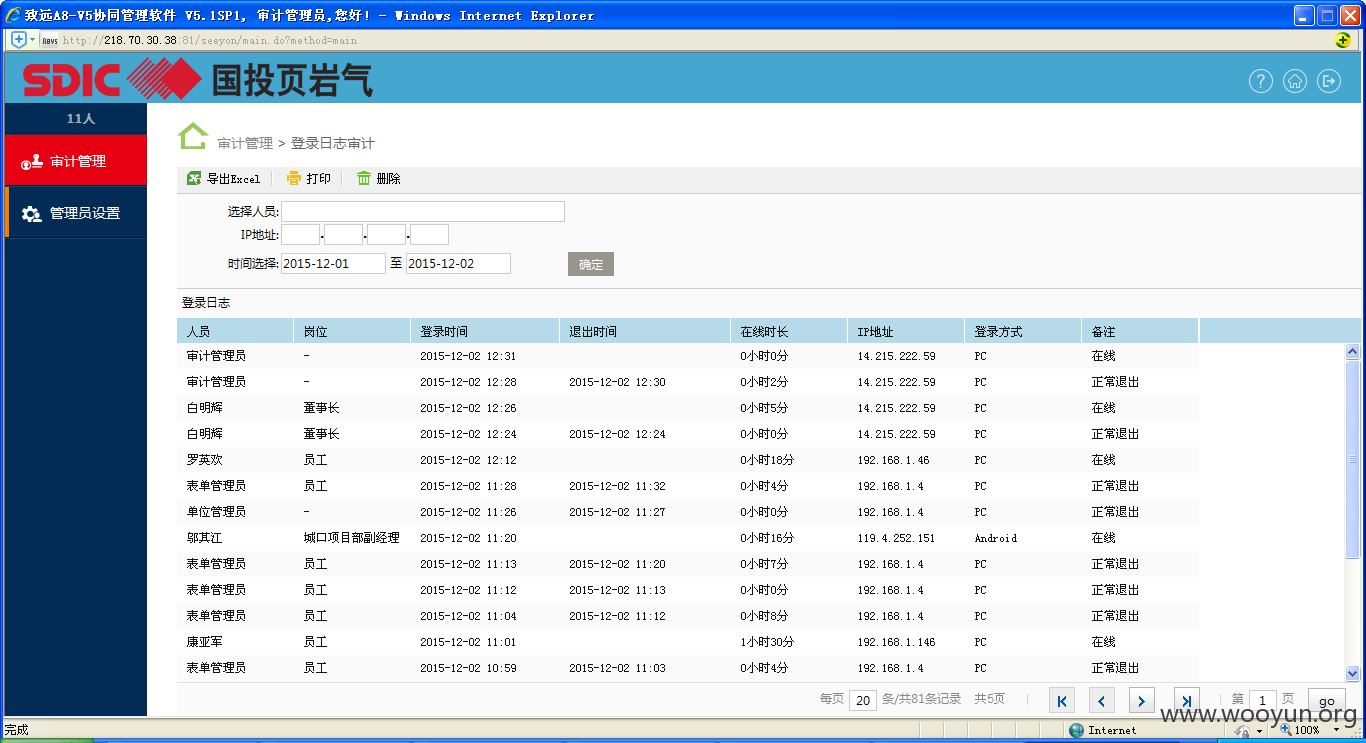

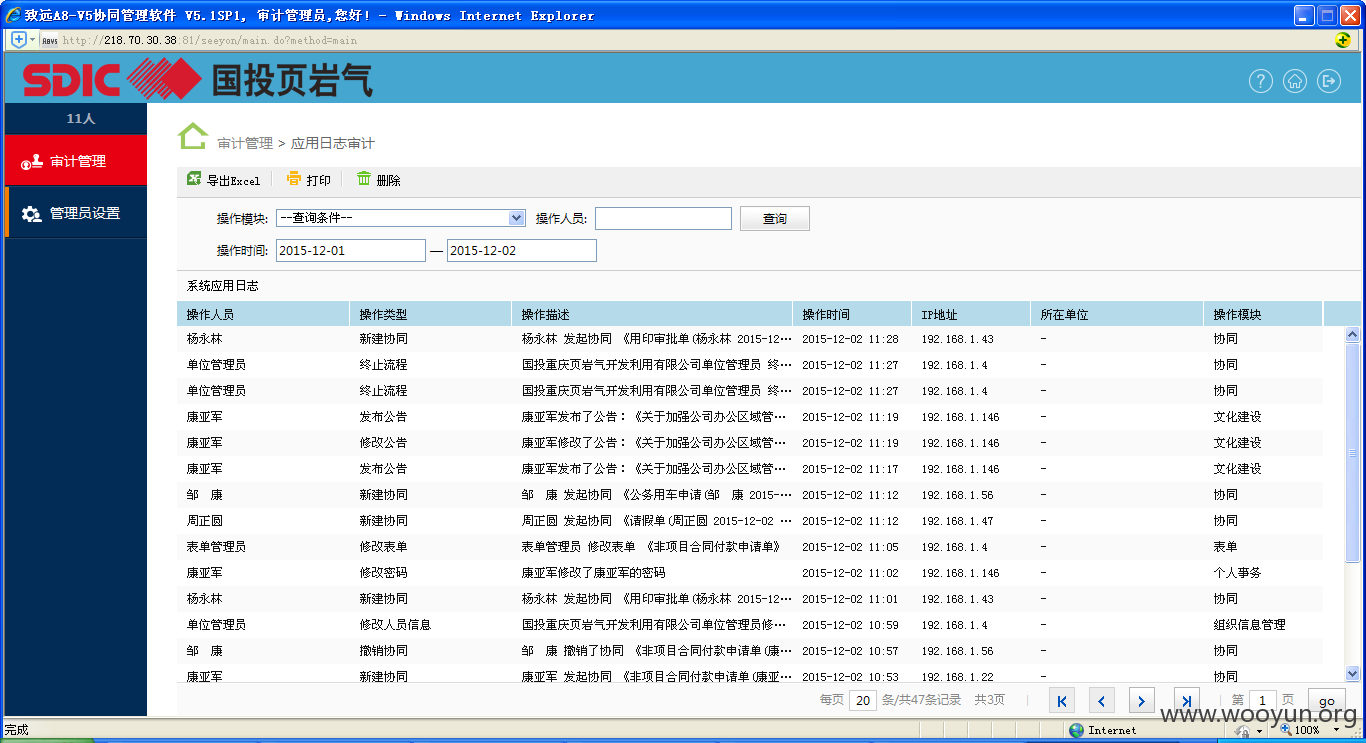

#3审计帐号

audit-admin 123456

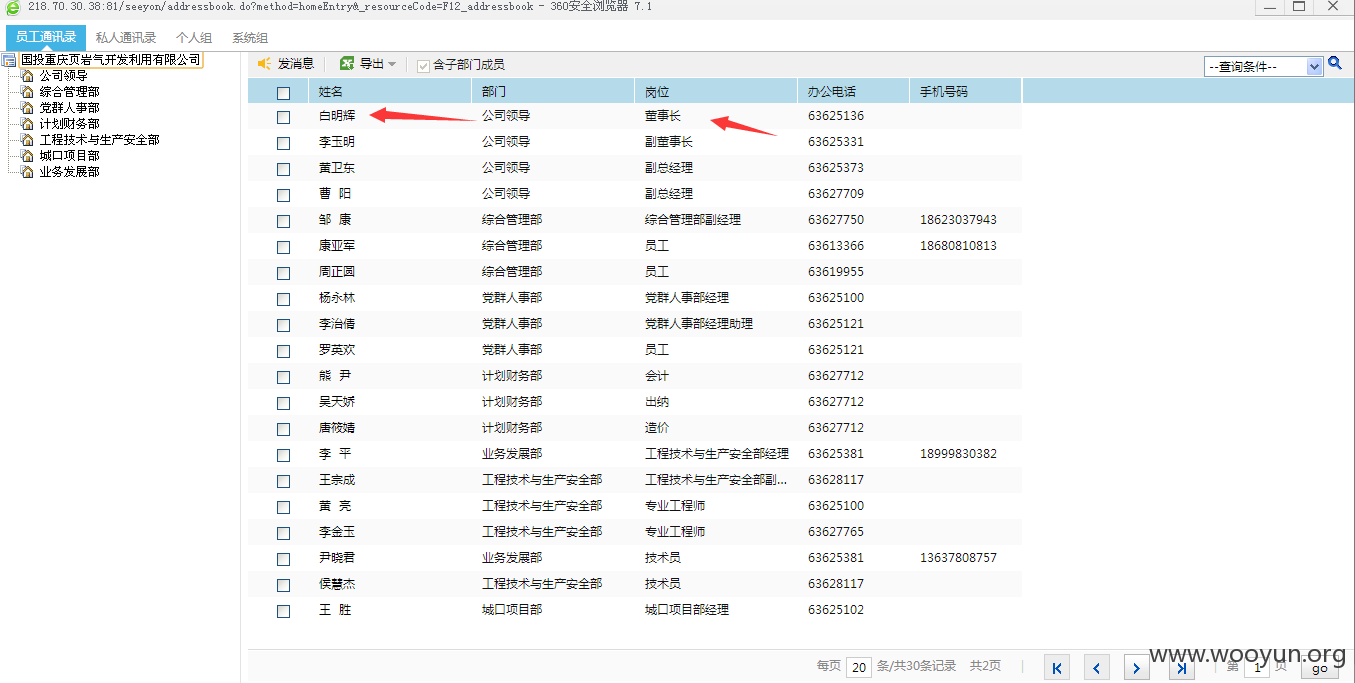

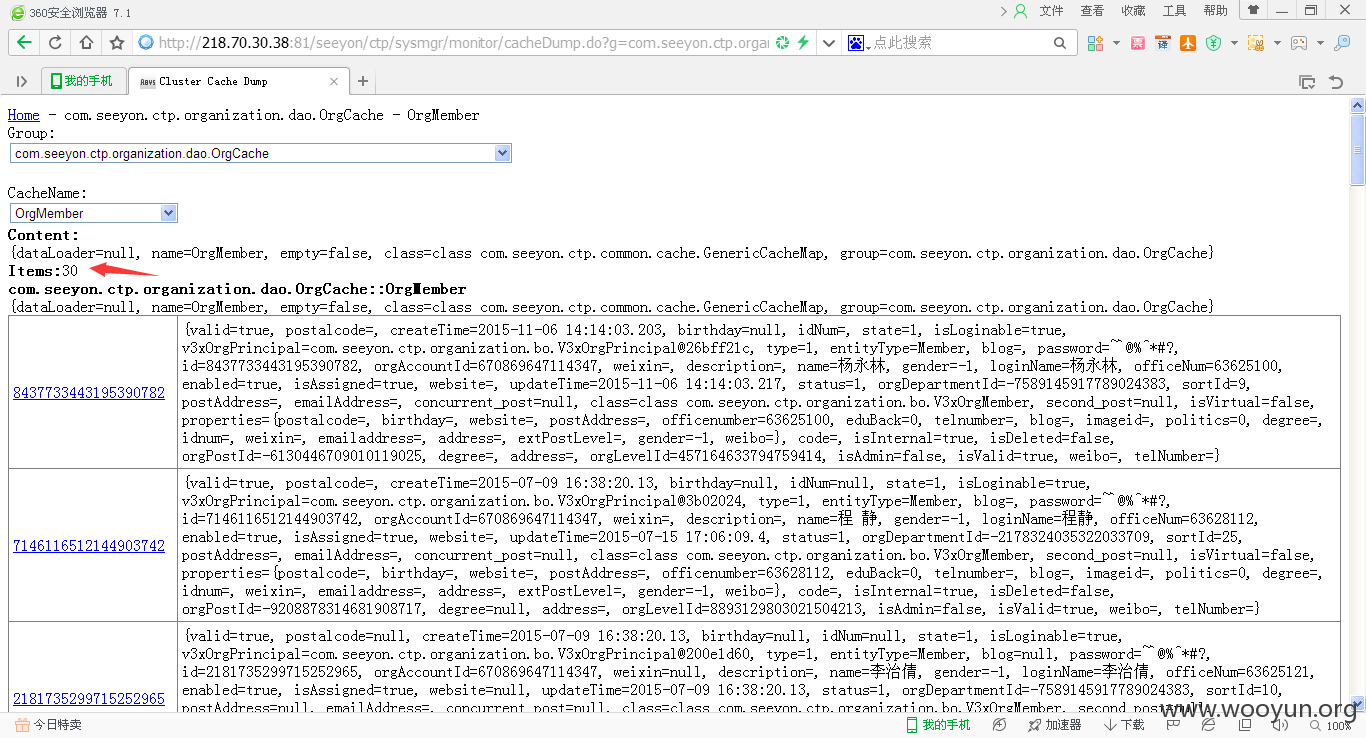

#4普通用户拥有管理员权限可以直接查看所有用户信息

ctp/sysmgr/monitor/cacheDump.do?g=**.**.**.**anization.dao.OrgCache&c=OrgMember

漏洞证明:

同上

修复方案:

修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-12-07 10:42

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置.

最新状态:

暂无