漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-047857

漏洞标题:百度某部分用户完整绑定邮箱泄露

相关厂商:百度

漏洞作者: 蔚蔚

提交时间:2014-01-04 14:06

修复时间:2014-02-18 14:06

公开时间:2014-02-18 14:06

漏洞类型:内容安全

危害等级:低

自评Rank:2

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-04: 细节已通知厂商并且等待厂商处理中

2014-01-06: 厂商已经确认,细节仅向厂商公开

2014-01-16: 细节向核心白帽子及相关领域专家公开

2014-01-26: 细节向普通白帽子公开

2014-02-05: 细节向实习白帽子公开

2014-02-18: 细节向公众公开

简要描述:

总的来说,少数符合条件帐号才会出现这种现象,我发现我找的bug越来越弱智了,23333333

详细说明:

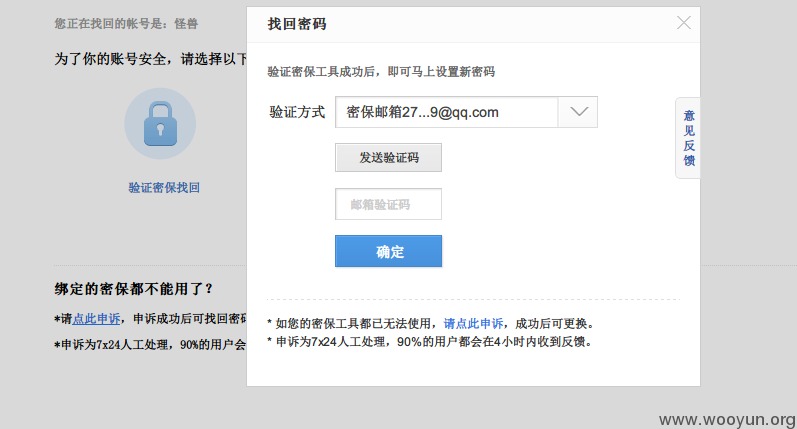

地址:https://passport.baidu.com/?getpassindex

正常情况下的邮箱,可以看见,是有省略号给挡住的,即图中为[email protected],我们是不知道邮箱的,可是,如果我们转念一想,[email protected]中,显示了邮箱前缀中的3字节,那么,百度用户里,肯定会存在用3字节邮箱的用户,很快,我就用个别方法找到了这样的用户,果不其然。

图中本因被打码的邮箱因显示的问题是可见的,也就是[email protected]为这个用户的邮箱。

那么,由此得出,如果绑定的是1字节?2字节?的邮箱,也肯定直接暴露出来的。

漏洞证明:

修复方案:

改一下找回密码处给用户邮箱打码的规则吧23333。

版权声明:转载请注明来源 蔚蔚@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-01-06 09:41

厂商回复:

仅少数符合条件帐号能查看到自己绑定的邮箱,并且无法查看其他用户绑定的邮箱,感谢提交。

最新状态:

2014-01-06:账号体系策略如此,符合条件用户数极少且仅能查看自己邮箱,暂不针对此问题做特殊处理。