漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156712

漏洞标题:飞扬国际物流漏洞至16W+京东用户扫描件正反面泄露

相关厂商:飞扬国际物流集团

漏洞作者: 路人甲

提交时间:2015-11-29 11:30

修复时间:2016-01-17 15:38

公开时间:2016-01-17 15:38

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-29: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经确认,细节仅向厂商公开

2015-12-13: 细节向核心白帽子及相关领域专家公开

2015-12-23: 细节向普通白帽子公开

2016-01-02: 细节向实习白帽子公开

2016-01-17: 细节向公众公开

简要描述:

由于最近房事萎欲不振,故到京东淘海外良品寻求重镇雄风之良法时,发现此漏洞.

详细说明:

问题就出现在这里

http://**.**.**.**/mall/g7qukhTRCcNB4.html 购买海外商品时需上传身份证,

上传身份认证时有两种方法,一种是京东客服代提交,

一种是自己前往飞扬国际认证提交;

这里我们先前往飞扬国际提交处查看,右键,查看源码,来到The requirements for an image to be uploaded:处发现这处div,用户在上传成功后的调用的图片地址

watermark=true&id=(0)变换ID=0我们遍历下看看

http://**.**.**.**/admin/utility/showImageId.php?watermark=true&&id=1 这个没有我们换下ID直接1500

漏洞证明:

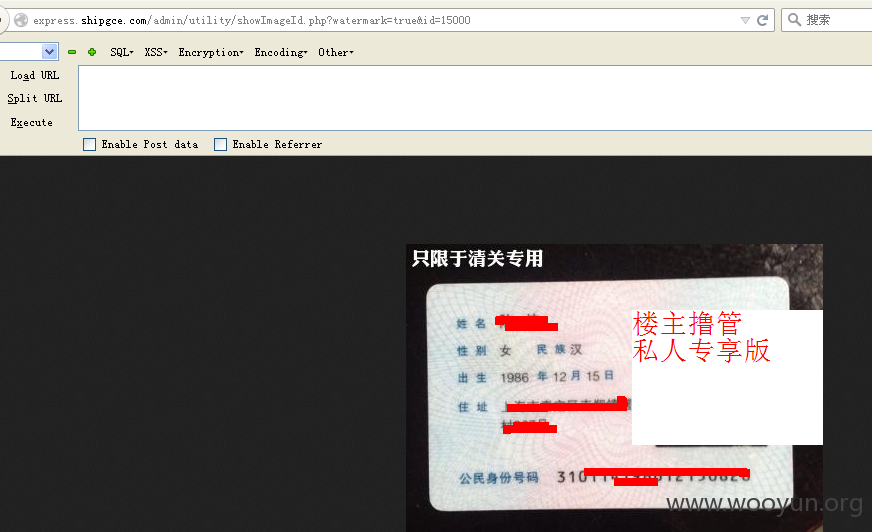

http://**.**.**.**/admin/utility/showImageId.php?watermark=true&&id=1500

我靠,好漂亮的妹子

在换1W5

http://**.**.**.**/admin/utility/showImageId.php?watermark=true&&id=15000

我草,真有1W5个

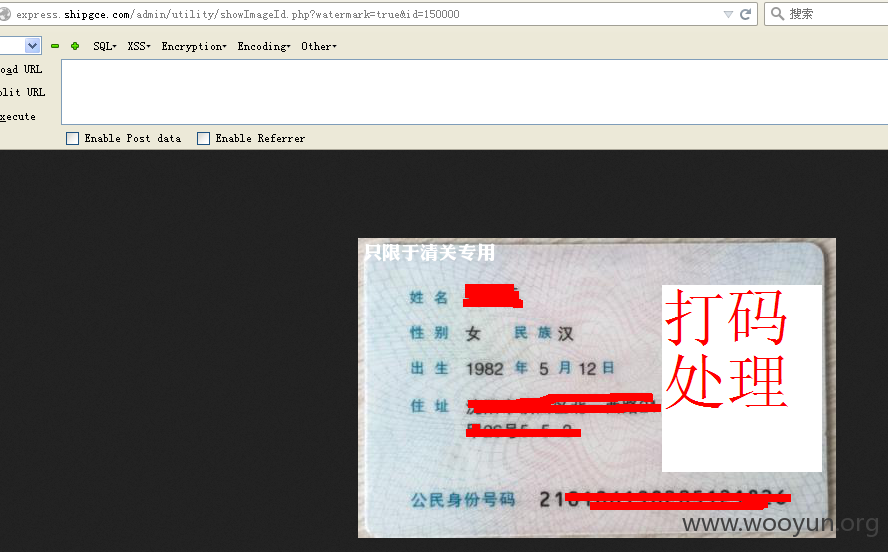

在换15W看看

http://**.**.**.**/admin/utility/showImageId.php?watermark=true&&id=150000

妈呀!不能动容了.15W张

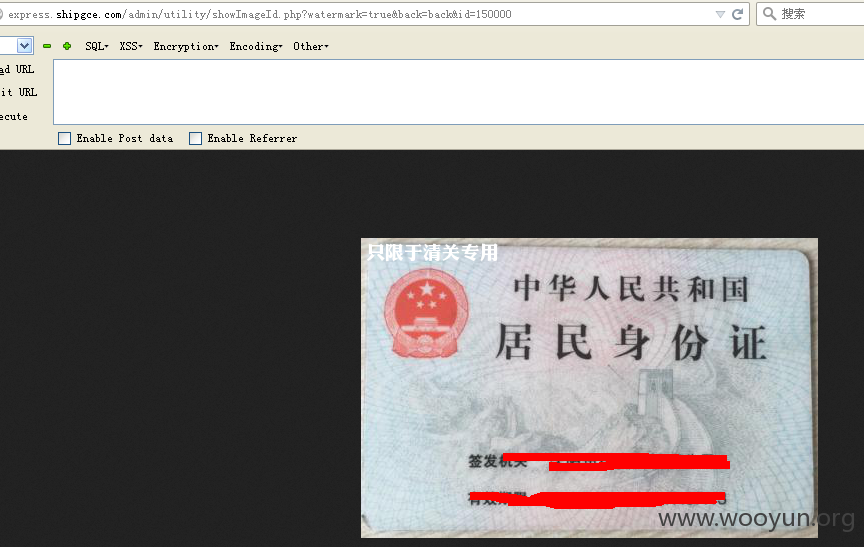

查看反面只需要把地址换成这个admin/utility/showImageId.php?watermark=true&back=back&id=(ID对应即可查看反面),

好10几万的正反.. 这要是批量拿来 和12306的那个裤子筛选下 找出邮箱在去用正反申诉,

在用申诉得到的邮箱取回京东密码........

-----------------------------------------------

本来提交给飞扬,由于是京东官方海外报关渠道,且涉及大量京东用户隐私数据,就提交给京东了

未做任何窃取隐私行为,纯公益安全测试.

修复方案:

把ID地址加长随机加密

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-12-03 15:36

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无