漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155421

漏洞标题:腾讯内网漫游(企业与企业VPN互通案例)

相关厂商:腾讯

漏洞作者: 鸟云厂商

提交时间:2015-11-24 10:11

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-24: 细节已通知厂商并且等待厂商处理中

2015-11-25: 厂商已经确认,细节仅向厂商公开

2015-12-05: 细节向核心白帽子及相关领域专家公开

2015-12-15: 细节向普通白帽子公开

2015-12-25: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

腾讯内网漫游

可以直接访问腾讯的*.oa.com域

详细说明:

通过对滴滴的渗透测试,拿到了滴滴内部的vpn

在扫描网段的时候意外发现,这个vpn居然和腾讯内网是通的

并且只要是滴滴员工都能连接

已经证明可以连到腾讯的*.oa.com域

一个比较坑爹的设计导致鉴权页面跳转无效

有些页面访问之后会有一个

的代码来跳转到腾讯的统一认证页面,在Resquest里面把这段delete就行了。。

连接了滴滴的openvpn后

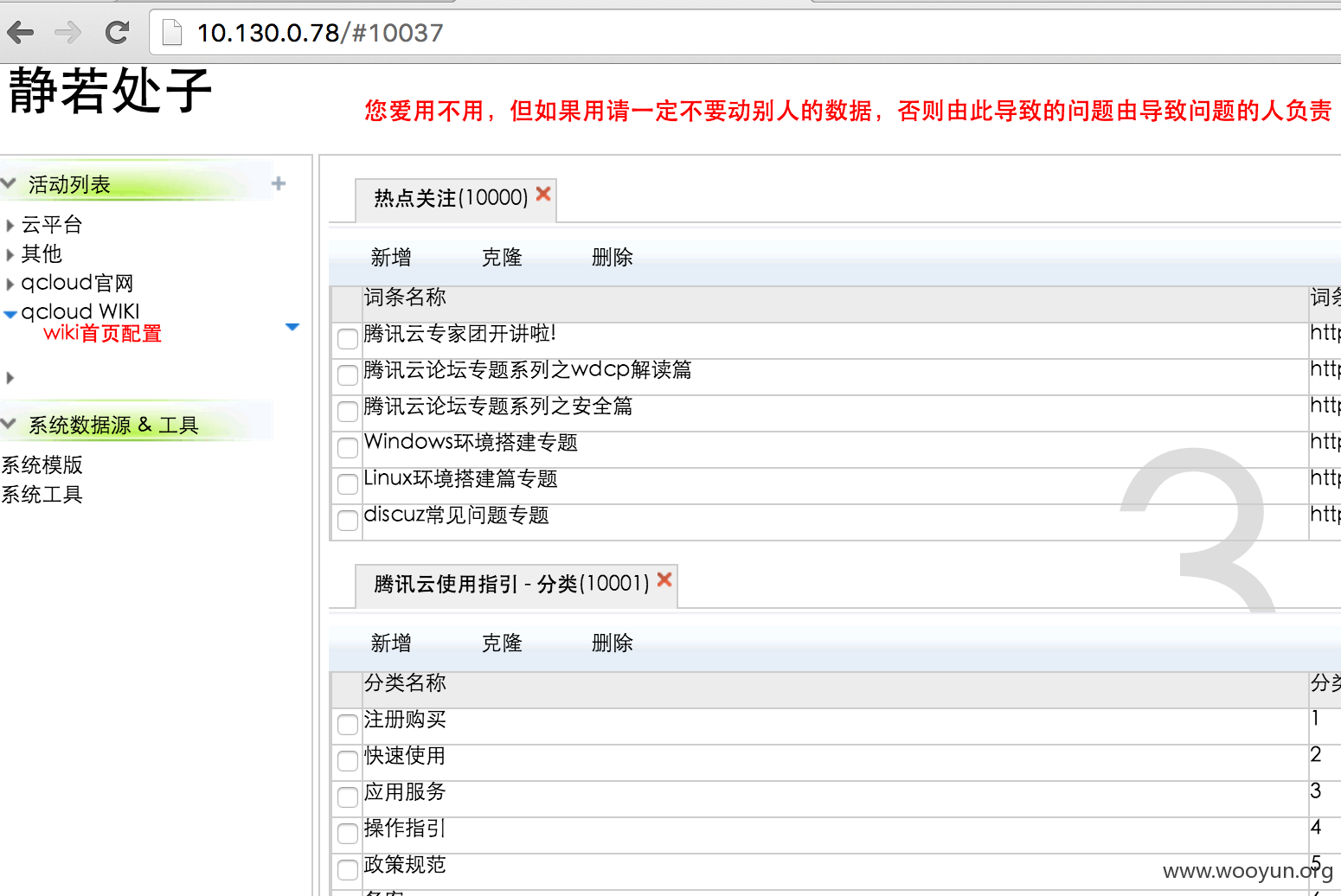

腾讯云某发布平台

http://10.130.0.78/

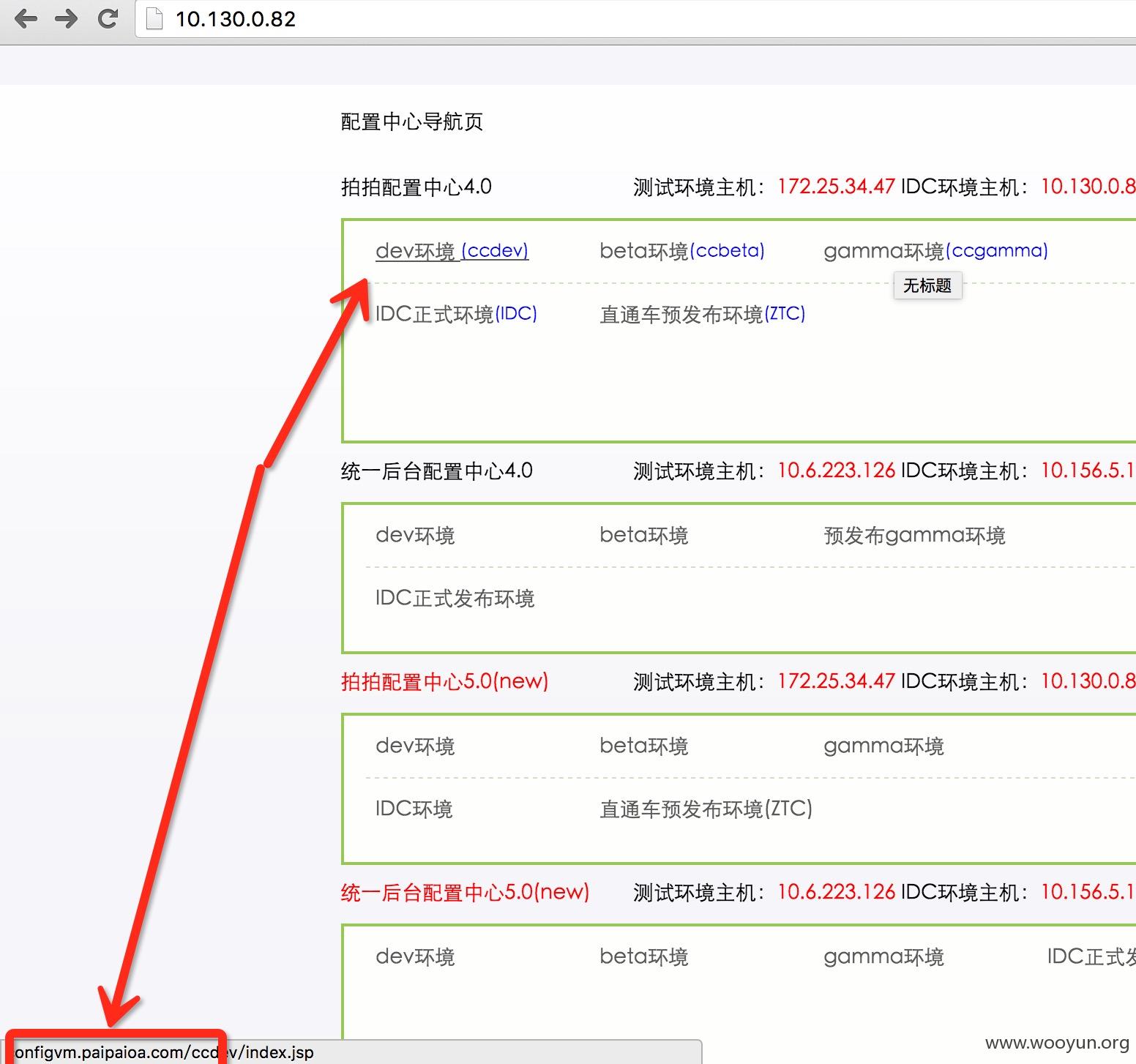

拍拍网配置中心

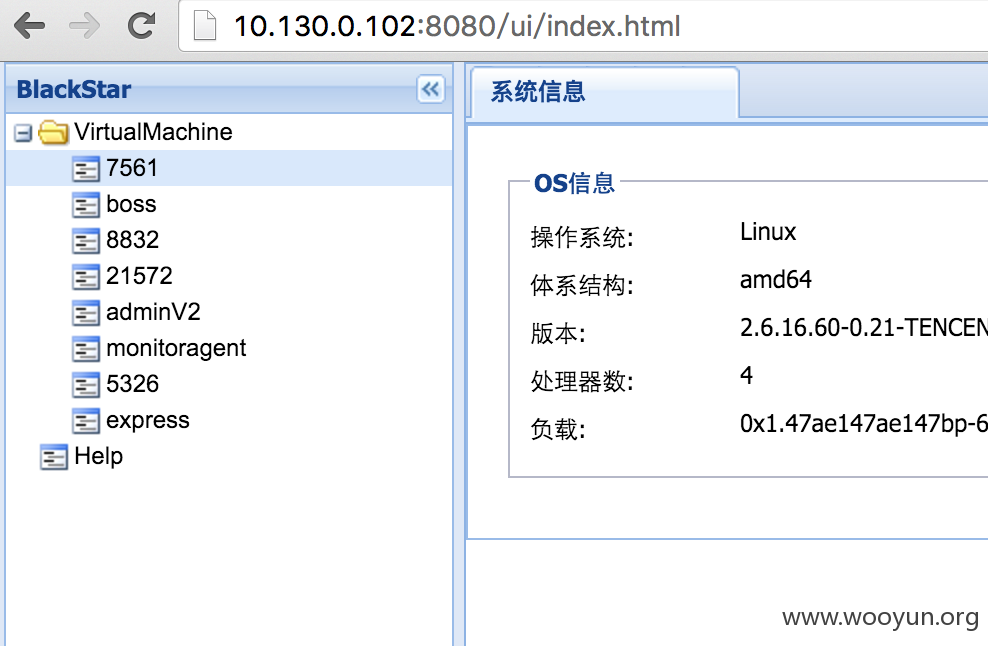

虚拟机管理

广点通后台

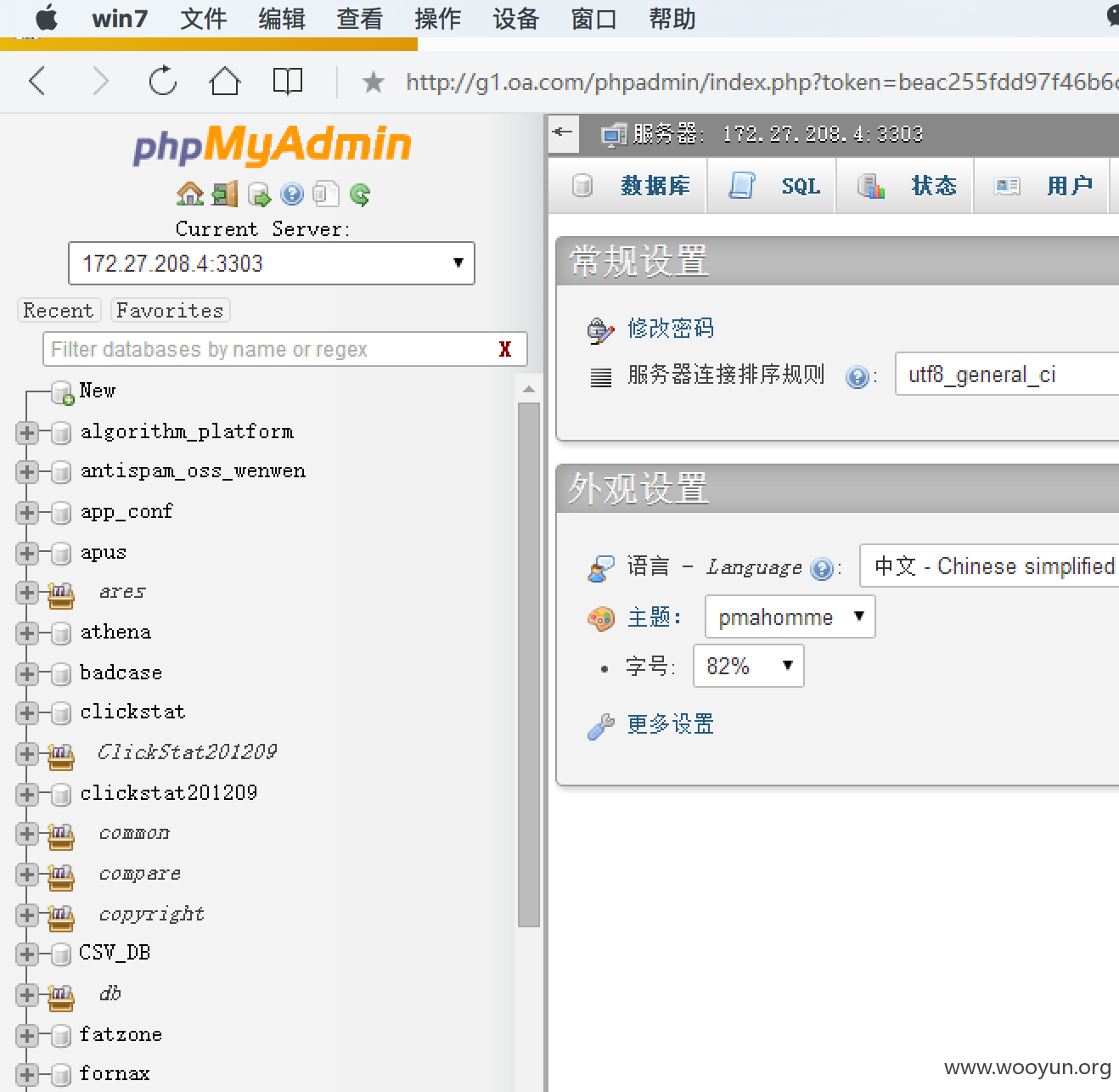

两个弱口令数据库root/root

172.27.208.4:3303

10.170.30.106:3306

魔方质控导航

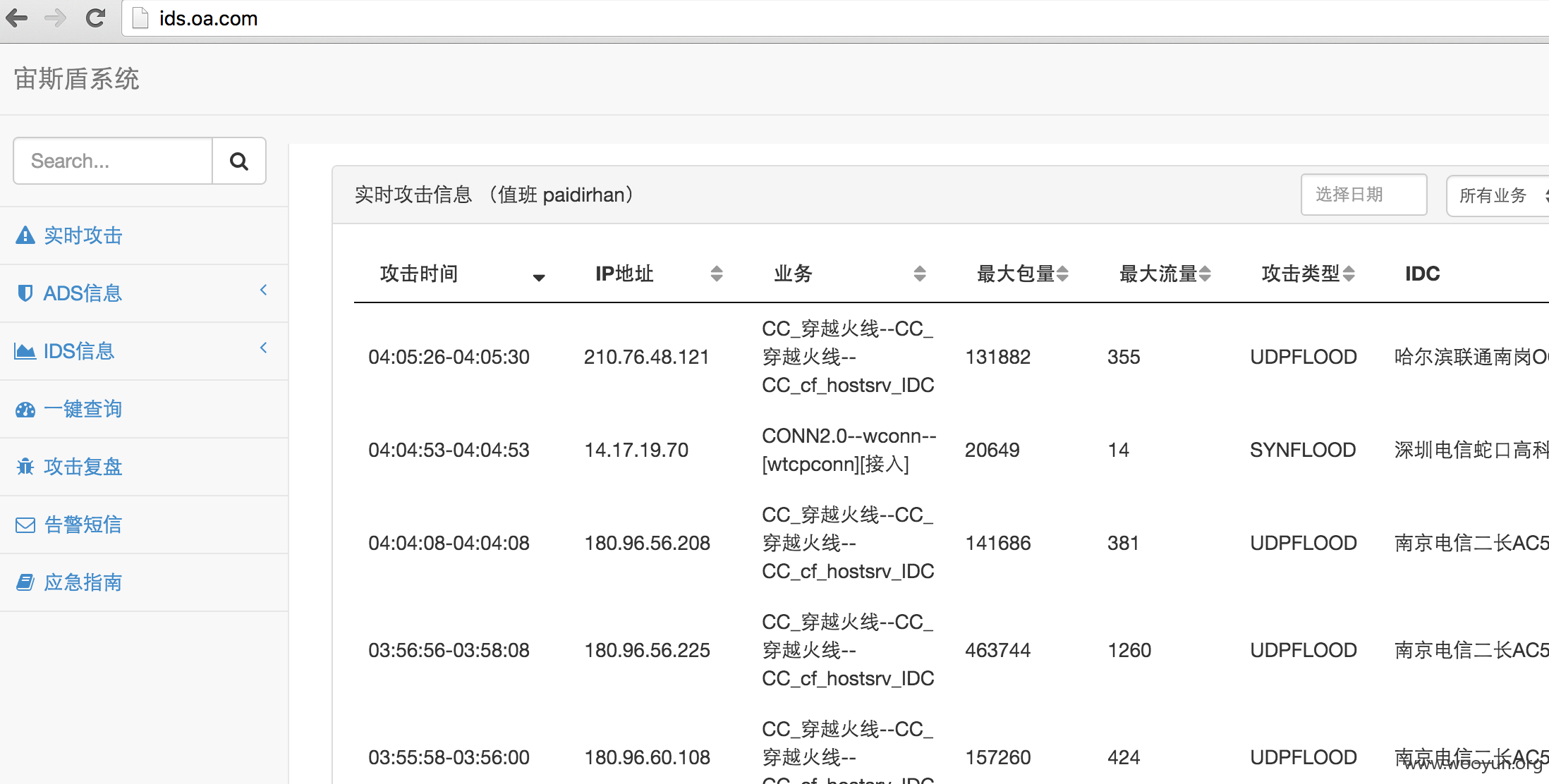

宙斯盾系统

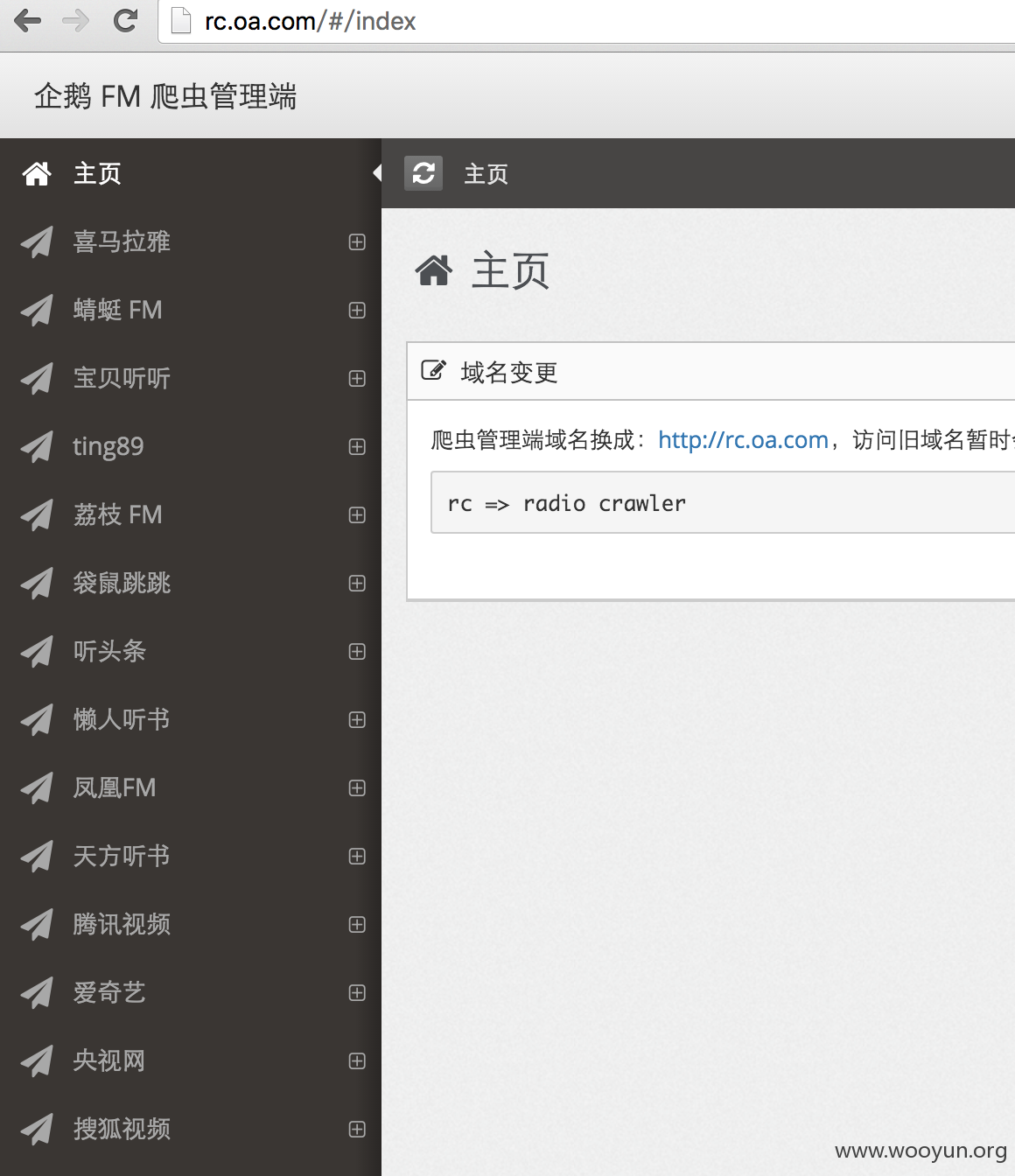

爬虫管理

证书管理系统

研发知识库

还有很多。。不列举,危害很大。

漏洞证明:

修复方案:

1、内部系统还是分好权限,以为这一入内网深似海,结果随笔一网捞上好多鱼。

2、类似滴滴这样的VPN对接&共享控制好权限,不能随便一个员工都让接入腾讯内网。

版权声明:转载请注明来源 鸟云厂商@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-11-25 17:13

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无