漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154101

漏洞标题:卖客疯手机APP侧漏用户订单等敏感数据

相关厂商:卖客疯

漏洞作者: 路人甲

提交时间:2015-11-22 17:11

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

APP加密方式不严格,使得任意用户可以遍历所有其他用户订单数据!

详细说明:

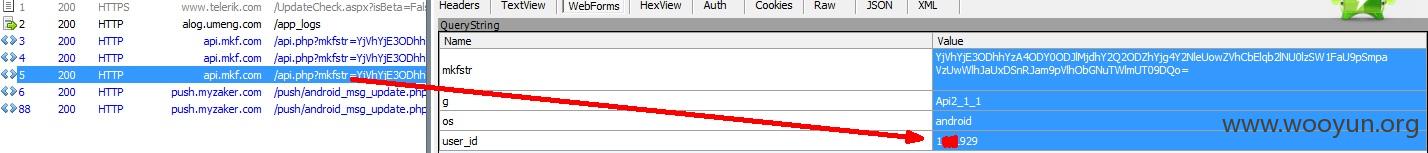

问题出在请求段这个地方:

从raw中可以看出存在user_id这个参数!

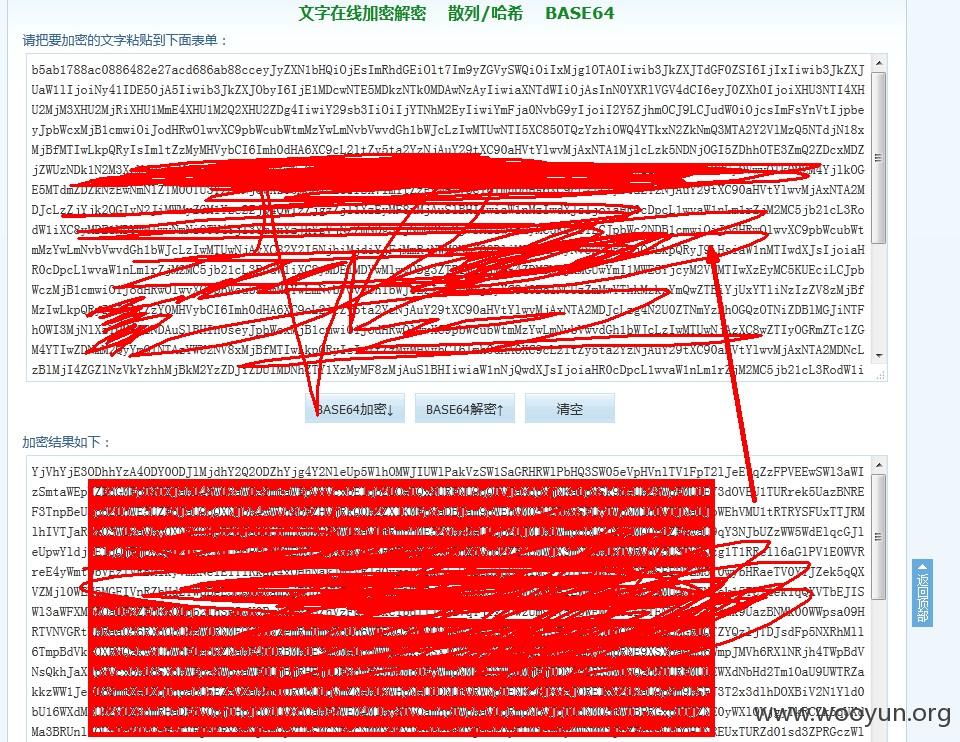

下一步替换ID:

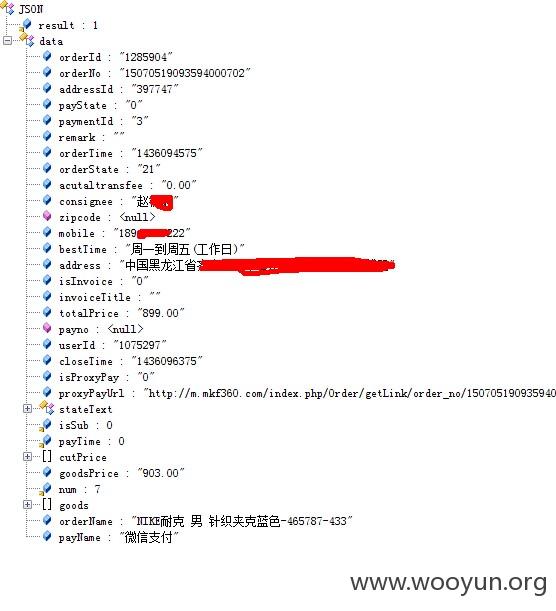

可以看出返回值非常大!下一步我们进行解密!卖客疯使用的加密方式是2次BASE64加密,但base64加密可逆 so……

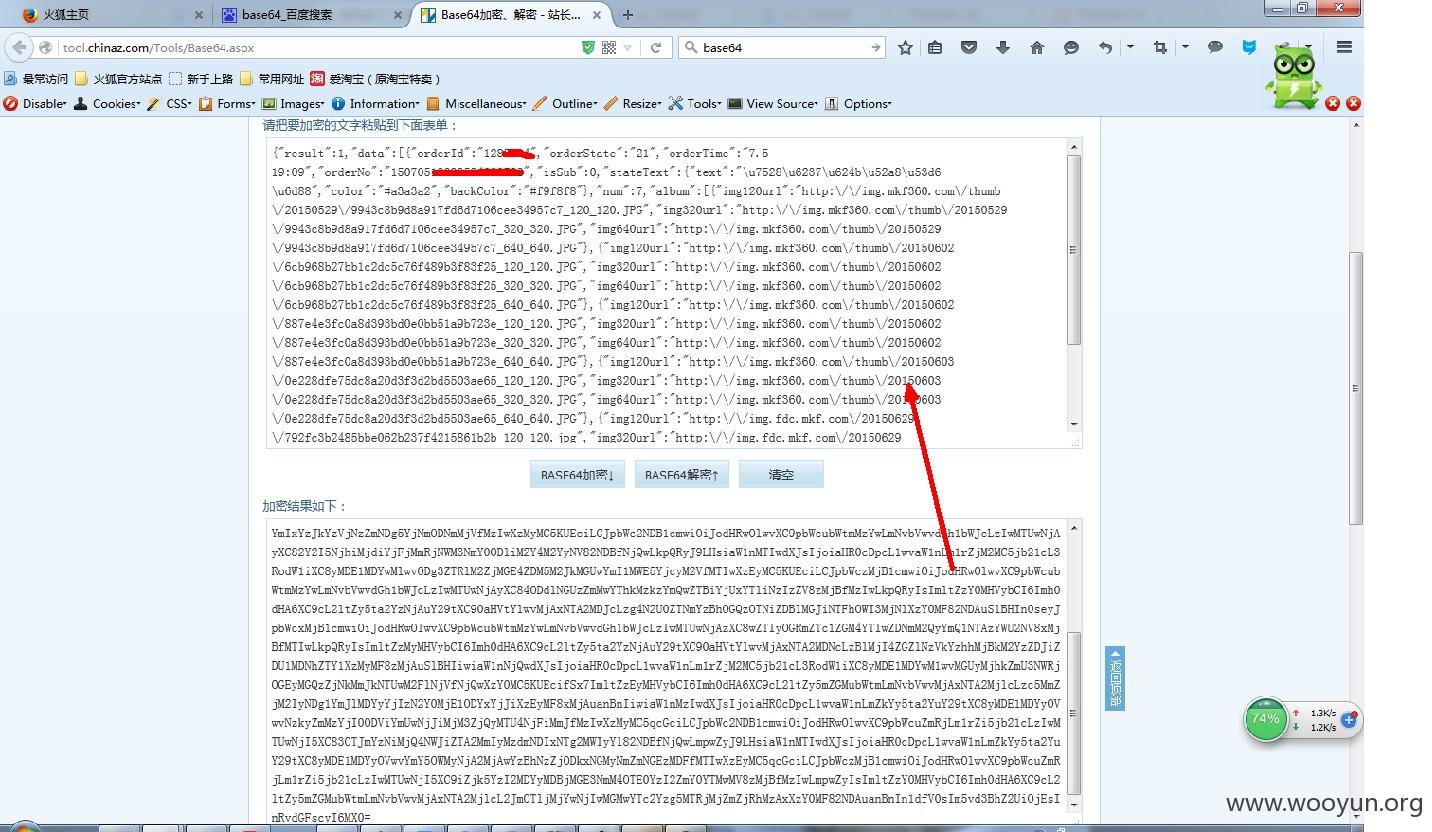

解密后发现强大的结果!!

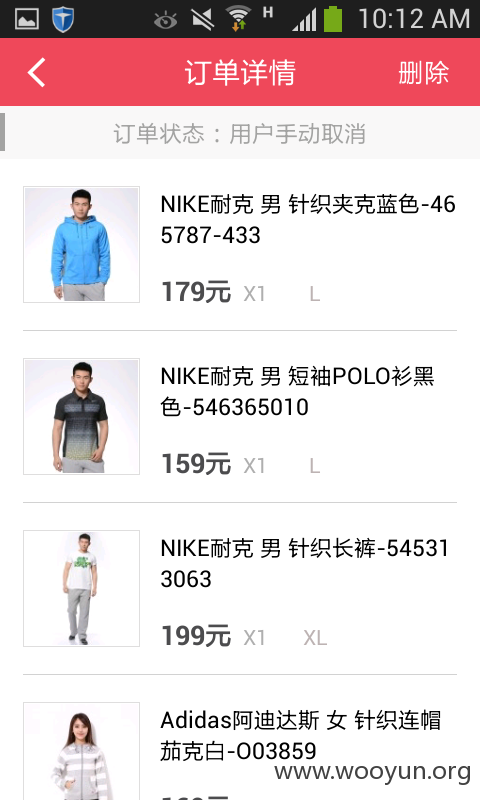

从图中可以看出ordid! 那么我们直接使用手机访问这个订单中的信息

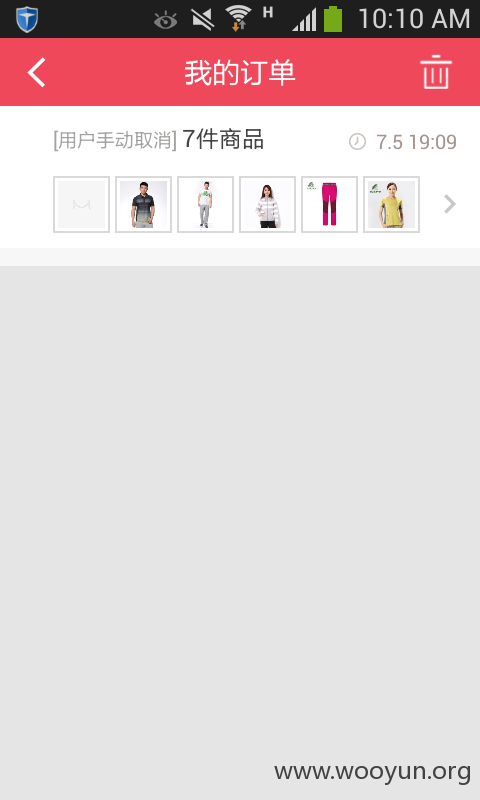

当看到这最后一张图的时候我们通过抓包软件就能抓到他的请求包。

通过这个请求包我们可以使用上面的方法遍历出其他用户的订单id(orderid)然后带入以此达到看他人订单的效果。

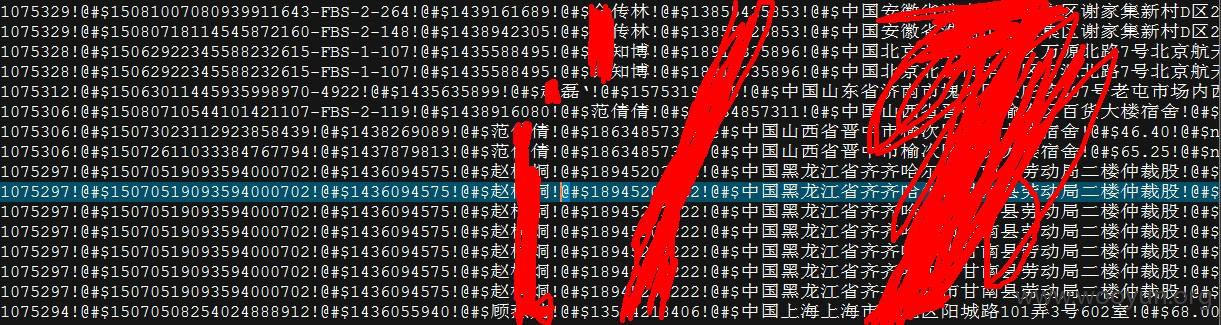

虽不知用户量多少但是可以肯定用户量绝不在少数!

手写一个脚本看结果

漏洞证明:

问题出在请求段这个地方:

从raw中可以看出存在user_id这个参数!

下一步替换ID:

可以看出返回值非常大!下一步我们进行解密!卖客疯使用的加密方式是2次BASE64加密,但base64加密可逆 so……

解密后发现强大的结果!!

从图中可以看出ordid! 那么我们直接使用手机访问这个订单中的信息

当看到这最后一张图的时候我们通过抓包软件就能抓到他的请求包。

通过这个请求包我们可以使用上面的方法遍历出其他用户的订单id(orderid)然后带入以此达到看他人订单的效果。

虽不知用户量多少但是可以肯定用户量绝不在少数!

手写一个脚本看结果

修复方案:

不要只是封IP,封IP现在没啥用!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝