漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152085

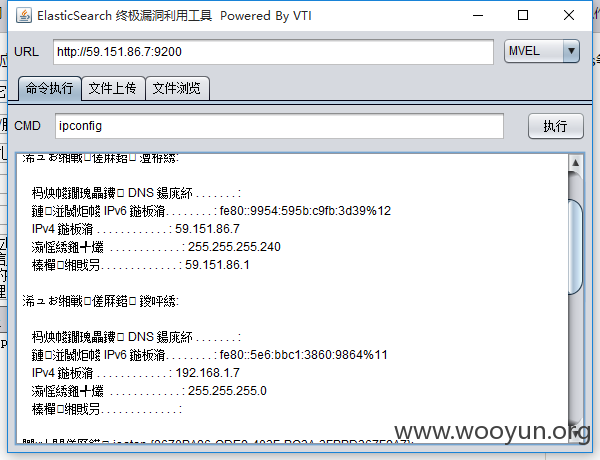

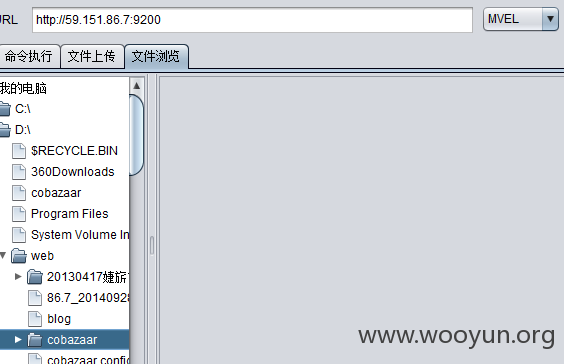

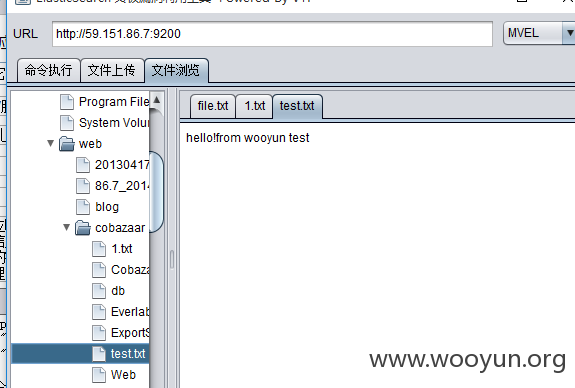

漏洞标题:北京库巴扎信息科技有限公司某站点可elasticsearch远程代码执行

相关厂商:北京库巴扎信息科技有限公司

漏洞作者: 小哲哥

提交时间:2015-11-05 17:22

修复时间:2015-12-20 17:24

公开时间:2015-12-20 17:24

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京库巴扎信息科技有限公司(Beijing Cobazaar Information Technology Co., Ltd.)自二零零八年成立以来专心致力于中国科研领域信息化建设,为国内科研实验室提供专业的软件解决方案和优质的信息化服务。作为我国科研领域实验室信息化软件系统的先驱,库巴扎以多年服务于实验室所积累的客户实际需求为基础,以成熟的互联网技术为媒介为专业领域客户打造一款及信息聚合与辅助管理的综合平台,为客户提供高效节约、规范有序的实验室信息化解决方案。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 小哲哥@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝