漏洞概要

关注数(24)

关注此漏洞

漏洞标题:中国电信某视频系统中间件配置不当(已getshell)

提交时间:2014-12-30 17:36

修复时间:2015-02-13 17:38

公开时间:2015-02-13 17:38

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2014-12-30: 细节已通知厂商并且等待厂商处理中

2015-01-04: 厂商已经确认,细节仅向厂商公开

2015-01-14: 细节向核心白帽子及相关领域专家公开

2015-01-24: 细节向普通白帽子公开

2015-02-03: 细节向实习白帽子公开

2015-02-13: 细节向公众公开

简要描述:

某省大量使用该系统,但该系统使用的中间件某个接口可远程getshell.

详细说明:

1.问题站点

站点:http://qqy.fjii.com/为福建省全球眼使用分布情况。

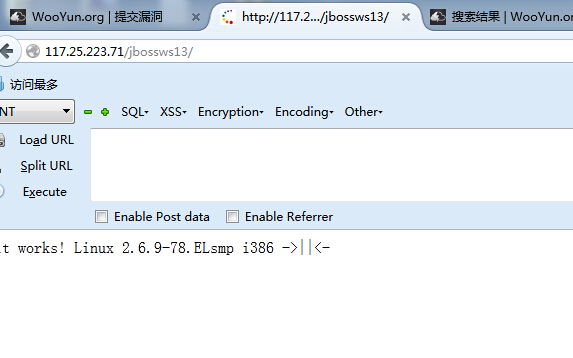

但该系统中使用了JBoss作为中间件,但由于该中间件invoker/JMXInvokerServle,该接口可请求invoker/JMXInvokerServlet或invoker/EJBInvokerServlet调用org.jboss.invocation.http.servlet.InvokerServlet.class处理请求。该类对GET请求和POST请求,统一调用processRequest函数处理.

因此,攻击者需要自己构造一个jboss的类,并且将其序列化,然后将序列化的数据直接提交到存在漏洞站点的invoker/JMXInvokerServlet页面,恶意代码将会被执行。

2.使用范围

几乎覆盖福建省各个地市

厦门大众版:117.25.223.71

厦门行业版:117.25.223.9

漳州大众版:222.77.183.235

漳州行业版:222.77.183.52

福州大众版:222.77.183.235

福州行业版:222.77.183.52

宁德大众版:61.131.25.176

宁德行业版:61.131.25.188

三明大众版:202.101.126.208

三明行业版:202.101.126.218

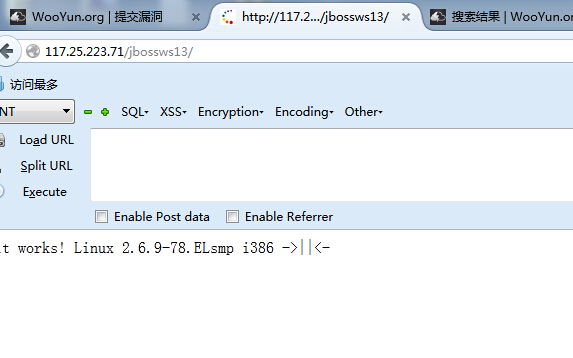

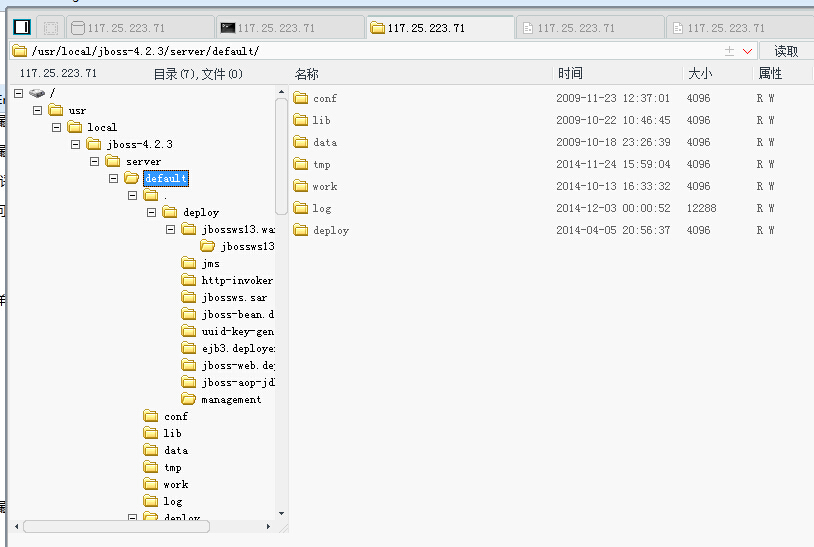

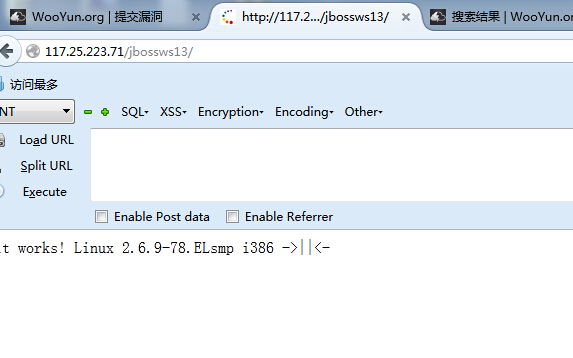

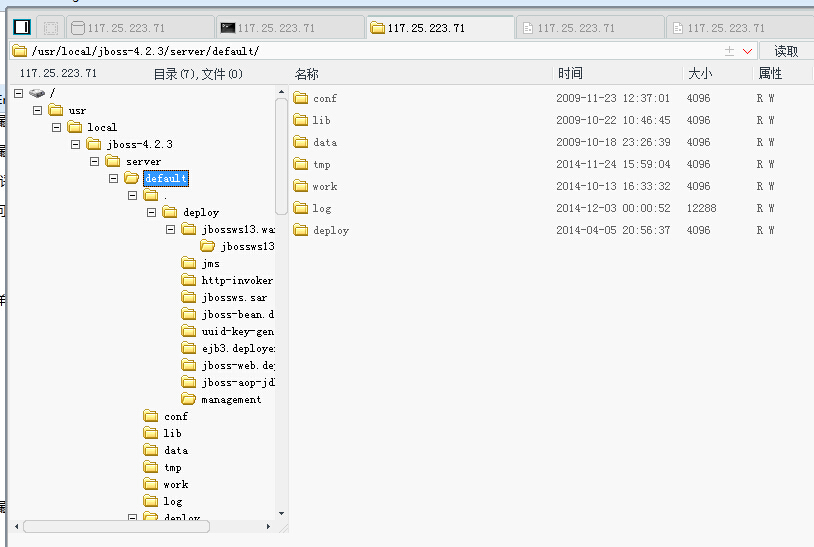

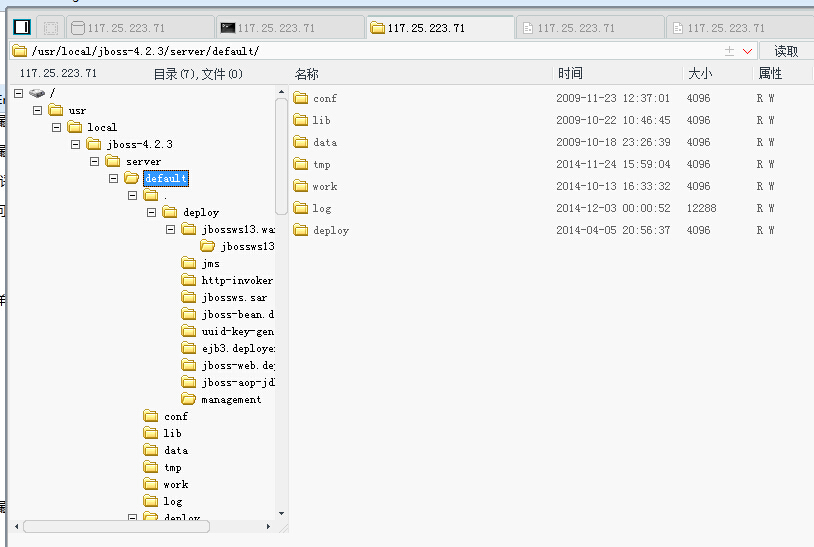

3.以厦门大众版:117.25.223.71,为案例进行getshell

接口getshell可参考:可参考: WooYun: 大众点评某服务器getshell

4.内网渗透及信息收集

/etc/passwd配置文件

数据库及接口配置信息

漏洞证明:

1.问题站点

站点:http://qqy.fjii.com/为福建省全球眼使用分布情况。

但该系统中使用了JBoss作为中间件,但由于该中间件invoker/JMXInvokerServle,该接口可请求invoker/JMXInvokerServlet或invoker/EJBInvokerServlet调用org.jboss.invocation.http.servlet.InvokerServlet.class处理请求。该类对GET请求和POST请求,统一调用processRequest函数处理.

因此,攻击者需要自己构造一个jboss的类,并且将其序列化,然后将序列化的数据直接提交到存在漏洞站点的invoker/JMXInvokerServlet页面,恶意代码将会被执行。

2.使用范围

几乎覆盖福建省各个地市

厦门大众版:117.25.223.71

厦门行业版:117.25.223.9

漳州大众版:222.77.183.235

漳州行业版:222.77.183.52

福州大众版:222.77.183.235

福州行业版:222.77.183.52

宁德大众版:61.131.25.176

宁德行业版:61.131.25.188

三明大众版:202.101.126.208

三明行业版:202.101.126.218

3.以厦门大众版:117.25.223.71,为案例进行getshell

接口getshell可参考:可参考: WooYun: 大众点评某服务器getshell

4.内网渗透及信息收集

/etc/passwd配置文件

数据库及接口配置信息

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-01-04 15:06

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信通报。

最新状态:

暂无