漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151886

漏洞标题:通过伪造POST数据包可绕过锐捷RSR路由器web认证

相关厂商:ruijie.com.cn

漏洞作者: 五角

提交时间:2015-11-04 22:17

修复时间:2016-02-07 22:20

公开时间:2016-02-07 22:20

漏洞类型:权限控制绕过

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-04: 细节已通知厂商并且等待厂商处理中

2015-11-09: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-07: 细节向公众公开

简要描述:

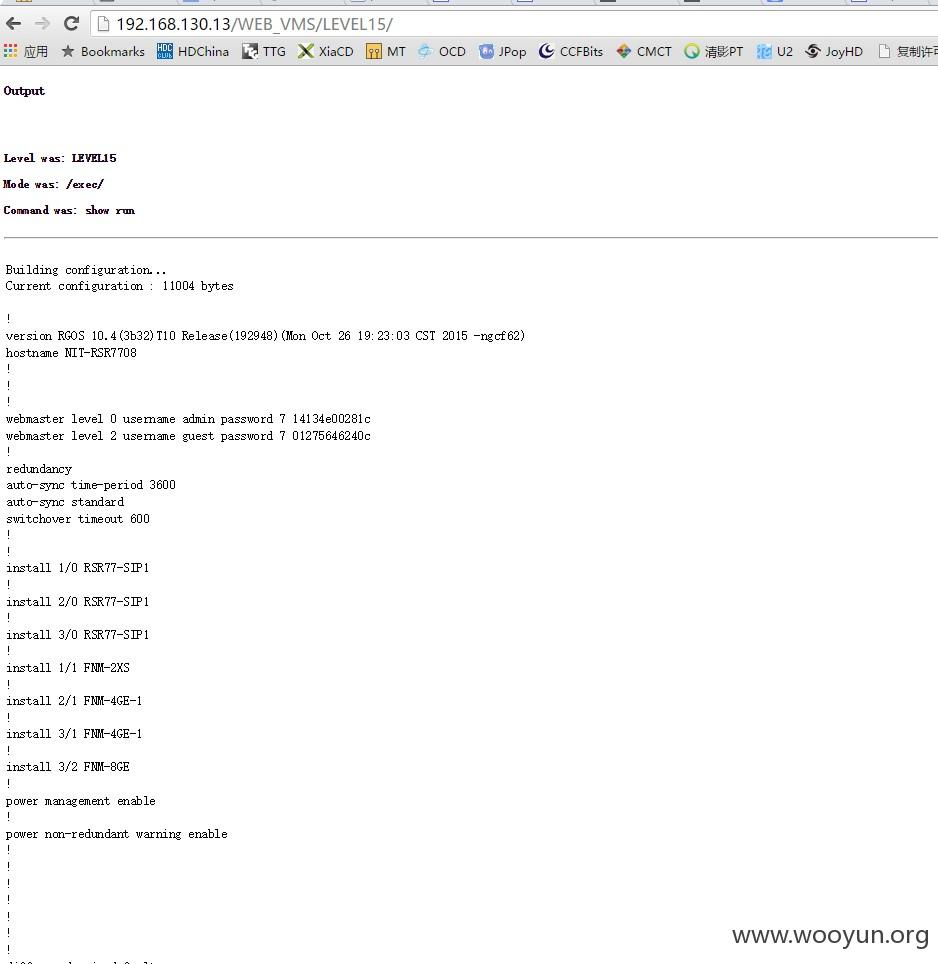

在看锐捷RSR的web登陆界面时发现登陆时以POST发送show version等信息至交换机

遂在PHP下伪装一个POST包发送 结果返回拥有LEVEL15权限的web操作界面

详细说明:

漏洞证明:

修复方案:

。。。加个包的检测 对于用户而言。。web关了吧

版权声明:转载请注明来源 五角@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-07 22:20

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无

![~BKSQJB{[ZO5]JYGBJ~J11T.jpg](http://wimg.zone.ci/upload/201511/04220204f57d98128d66325ff8c7f2896a344a39.jpg)

![1(8{T7UEYXB_Z9}I}9]AB3V.jpg](http://wimg.zone.ci/upload/201511/04220428d19234241bddd205238b9e2a8cf309db.jpg)