漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130034

漏洞标题:酷派云重置任意用户密码(可影响同步数据如通讯录\短信等)

相关厂商:yulong.com

漏洞作者: 路人甲

提交时间:2015-07-29 13:24

修复时间:2015-09-13 13:52

公开时间:2015-09-13 13:52

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-29: 细节已通知厂商并且等待厂商处理中

2015-07-30: 厂商已经确认,细节仅向厂商公开

2015-08-09: 细节向核心白帽子及相关领域专家公开

2015-08-19: 细节向普通白帽子公开

2015-08-29: 细节向实习白帽子公开

2015-09-13: 细节向公众公开

简要描述:

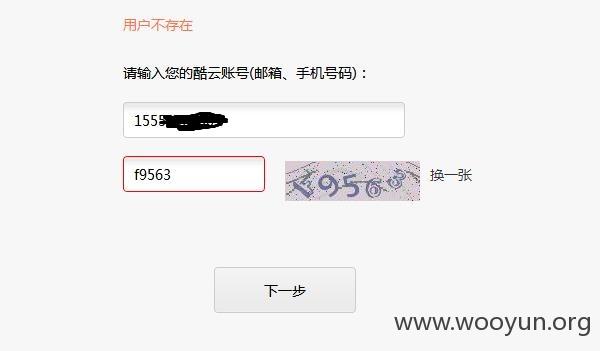

酷派重置任意用户密码

详细说明:

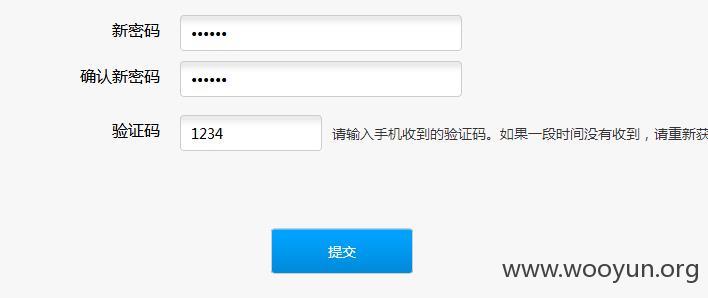

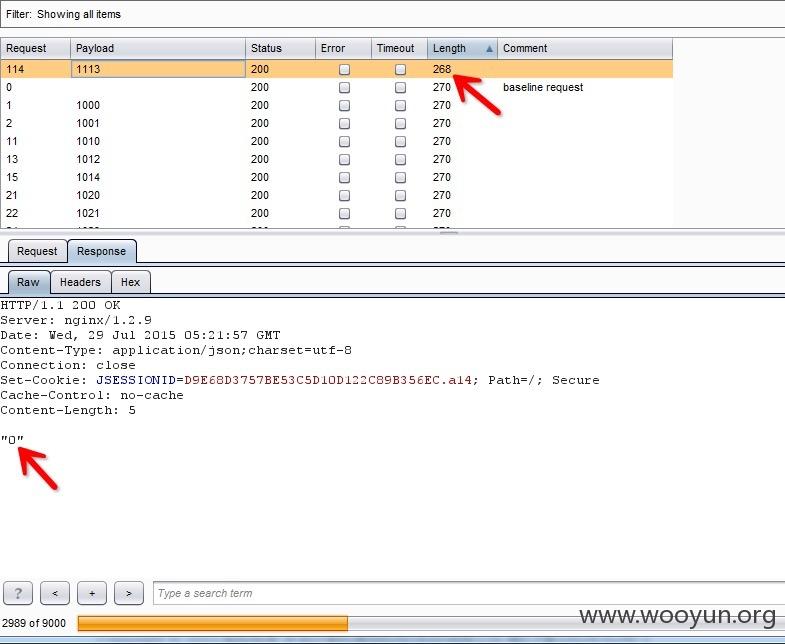

漏洞证明:

去掉

JSESSIONID=349B3BD40E1B0FA8FD53DE887D0663C1.a10; Hm_lvt_c9461325ad1bbfe0be5ec2666f86beff=1438015626

然后遍历验证码

密码修改完成

修复方案:

为了邀请码,第一次发,原来我也可以是路人甲

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-07-30 13:51

厂商回复:

服务器端把尝试的错误次数保存在了session中,却没有保存手机号码。导致cookie中删掉次数相关的参数后,由URL传递的手机号对应的sessoin中次数归零。目前已做了二者的绑定,非常感谢提供此漏洞。

最新状态:

暂无