漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149884

漏洞标题:某金融资产交易所运维配置不当导致getshell

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-10-28 09:04

修复时间:2015-12-14 17:24

公开时间:2015-12-14 17:24

漏洞类型:服务弱口令

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-28: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

详细说明:

重庆金融资产交易所weblogic弱口令,导致各getshell

重庆市人民政府于2010年12月以“渝府〔2010〕119号”文件批准设立重庆金融资产交易所有限责任公司(以下简称“重庆金交所”)。

重庆金交所是市属国有重点企业,全国首批通过国务院清理整顿的交易所,混合所有制改革第一批名录单位,中国证券业协会特别会员,中国小额贷款公司协会副监事长单位。采用“中央登记、中央交易、中央清算”的顶层设计模式,提供全方位、高效率的资产交易服务,运用多层次、严密的风险防控体系,充分保障投资者利益。2011年首推小贷资产收益权。持续推出应收宝、应收账款收益权、机票保、教育宝、商融宝等创新型债务融资工具。已为重庆、广西、内蒙、湖南、江西、贵州、陕西、上海等十五省市(自治区)超过70家小贷公司融资提供便捷通道,间接服务于全国8,000余家中小微企业,6万户个体工商户及农户。

先后获得“中国小微金融最佳行业服务奖”,“支持重庆经济发展成绩突出金融机构”等奖项。

1.漏洞url:

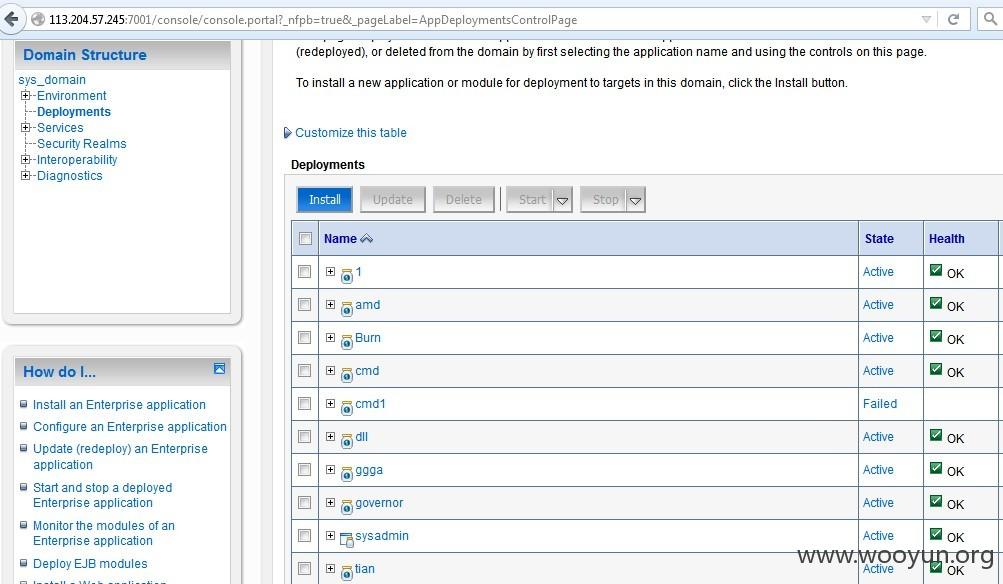

2.部署war包

shell地址

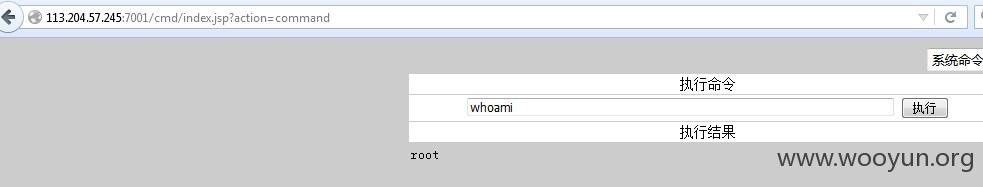

3.命令执行

漏洞证明:

修复方案:

1.修改weblogic弱口令

2.upload文件删除无用的war

3.整个服务器查杀木马

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-30 17:23

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给重庆分中心,由重庆分中心后续协调网站管理单位处置。

最新状态:

暂无