漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148852

漏洞标题:某市仲裁委员会存在sa权限可提权

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-10-25 15:20

修复时间:2015-12-13 11:12

公开时间:2015-12-13 11:12

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:6

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-25: 细节已通知厂商并且等待厂商处理中

2015-10-29: 厂商已经确认,细节仅向厂商公开

2015-11-08: 细节向核心白帽子及相关领域专家公开

2015-11-18: 细节向普通白帽子公开

2015-11-28: 细节向实习白帽子公开

2015-12-13: 细节向公众公开

简要描述:

RT

详细说明:

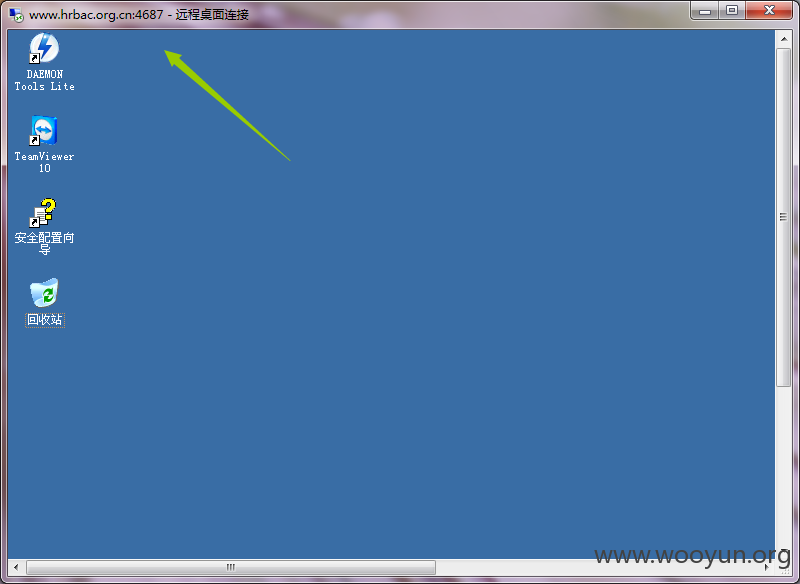

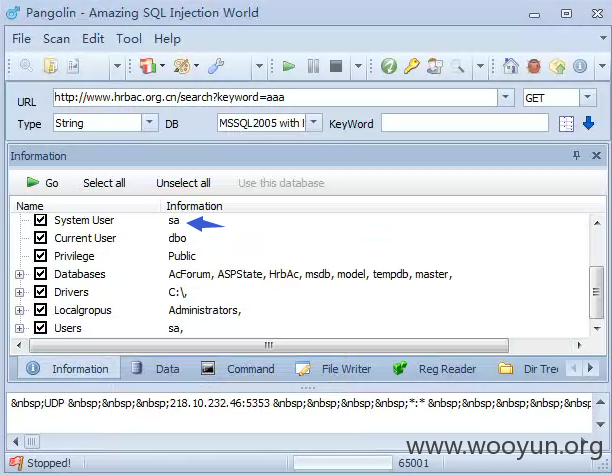

漏洞点:http://**.**.**.**/search?keyword=aaa 存在sa权限 通过穿山甲可以提权 账号:fc$ 密码:fc521 或者账号:666$ 密码:666521 都是我提权的 服务器里面还有数据库 没敢看 ..

漏洞证明:

修复方案:

把搜索框删掉

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-29 11:11

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给黑龙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![%8R~]4~5(BZ0KW)ZT34O[RP.png](http://wimg.zone.ci/upload/201510/23115615005bff12dfb33360dd83bebb39a308c6.png)

![3JM5(RMW7LOG]~BTW6UJ`5E.png](http://wimg.zone.ci/upload/201510/23115623fdb87a86af450876efa9f7b1bd659e10.png)

![5]Z9}K9982]2~GXW~)I6T2O.png](http://wimg.zone.ci/upload/201510/231156319b018ee1be383f52fb06d934cf287551.png)

![H$B3ZNC][C1QQSK)390M[AM.png](http://wimg.zone.ci/upload/201510/231156366a3b9f973674827b3e610e442cfab603.png)