漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148777

漏洞标题:电魂网络某站GETSHELL

相关厂商:电魂网络

漏洞作者: 庙口大王

提交时间:2015-10-23 11:15

修复时间:2015-10-28 11:16

公开时间:2015-10-28 11:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-23: 细节已通知厂商并且等待厂商处理中

2015-10-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

晚上草船匹配,遇到个坑比队友典韦19级了还不出跳。说他两句还骂开了。结果我骂不过他,就想电魂数据库里找找他手机号,阿里小号打过去感化一下。

详细说明:

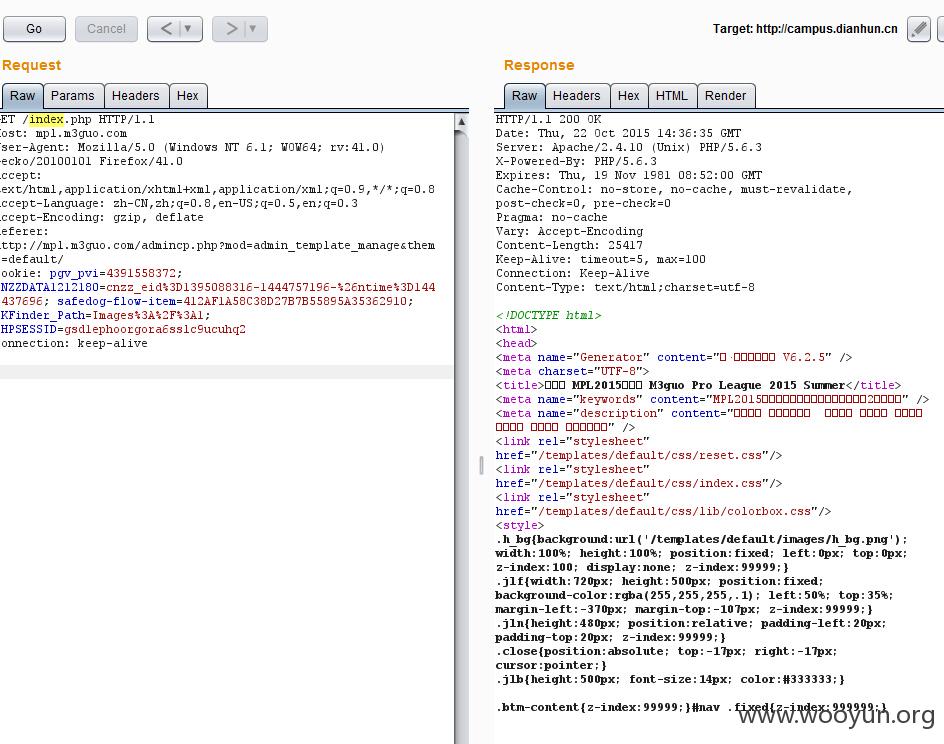

之前简单看过电魂,大部分是 Asp.Net。

所以今天就从 Php入手

入口

http://Campus.Dianhun.Cn/

找同服务器站点,找到一个 Mpl.M3guo.Com的历史记录。

发现 Mpl.M3guo.Com是个Asp.Net的程序,但http://Campus.Dianhun.Cn/是Apache的。

也许 Mpl.M3guo.Com已经重新开发了,试一下管理大哥有没有懒的清理掉之前的程序跟主机头。

确实懒,存在的

本地绑定Hosts

找到后台跟注入

http://Mpl.M3guo.Com/admincp.php?mod=login

读了下密码,6个密码cmd5全部已经是100%未查到。

为了坑比队友,不能放弃!

找了下二次开发这套程序的某某科技,搞了套源码。

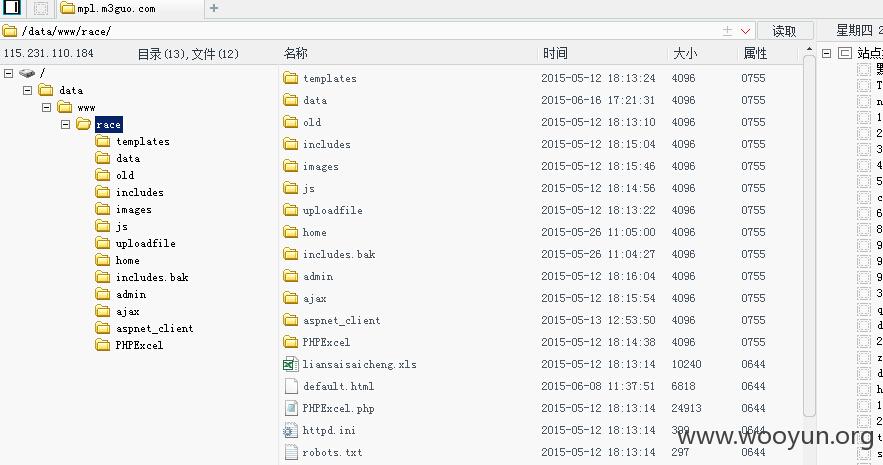

简单看了下、好多多人性化的GetShell方法。

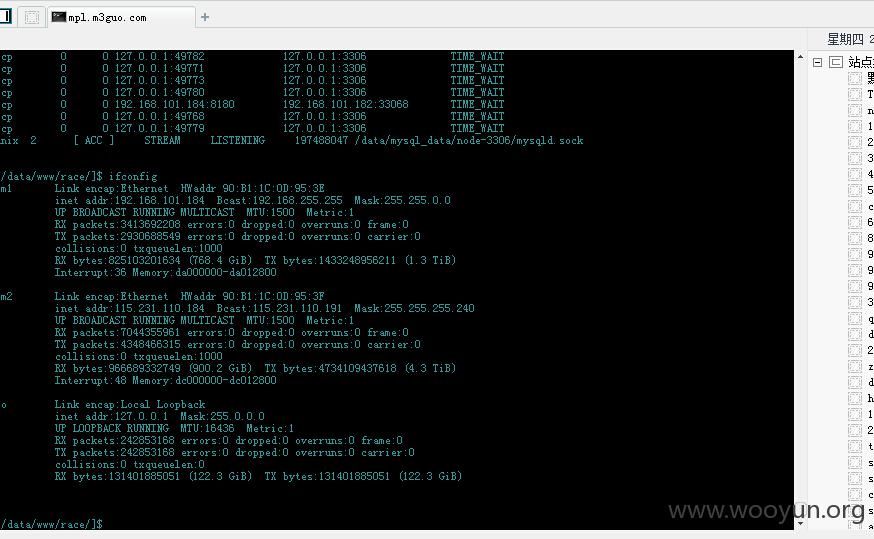

然后内网

但是到了这里我发现我已经不恨我的队友了,世界是如此的美好,就算遇到坑比我们也要用一颗仁慈的心对待他、感化他。

就算已经查到电话也不能继续了,世界是如此的美好,那样可能会涉及到违法,点到为止。

另外一块说下 电魂所有 Iis的 Web服务都有短文件名漏洞

包括

http://sso.17m3.com/

http://pay.17m3.com/

http://i.17m3.com/

http://passport.m3guo.com/

不清楚这是为什么

漏洞证明:

修复方案:

。

版权声明:转载请注明来源 庙口大王@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-28 11:16

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无