漏洞概要

关注数(24)

关注此漏洞

漏洞标题:浙江宇视大量安防监控设备存在通用型设计缺陷(root权限)

提交时间:2015-10-16 14:56

修复时间:2016-01-18 17:30

公开时间:2016-01-18 17:30

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-10-16: 细节已通知厂商并且等待厂商处理中

2015-10-20: 厂商已经确认,细节仅向厂商公开

2015-10-23: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-14: 细节向核心白帽子及相关领域专家公开

2015-12-24: 细节向普通白帽子公开

2016-01-03: 细节向实习白帽子公开

2016-01-18: 细节向公众公开

简要描述:

涉及多个型号

详细说明:

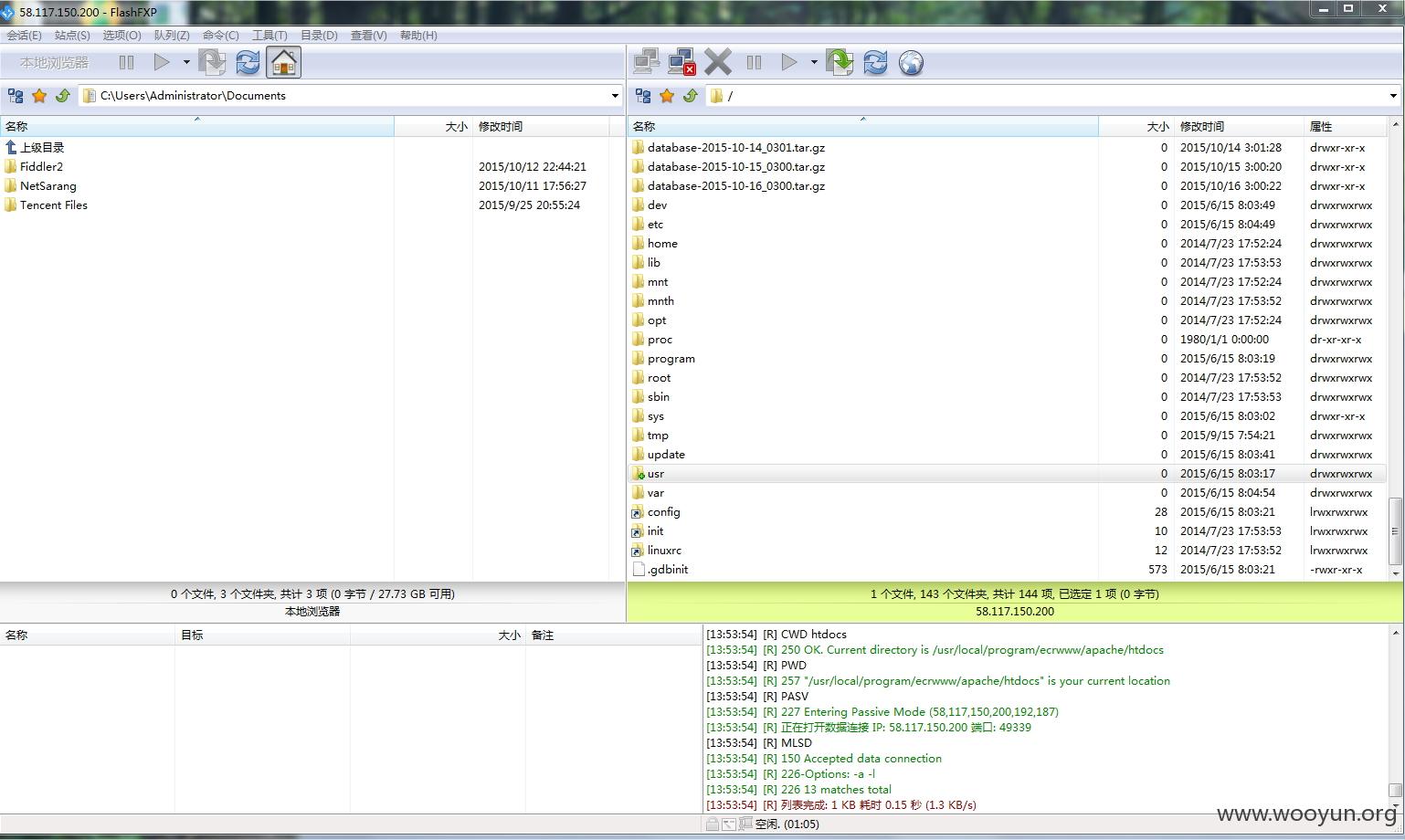

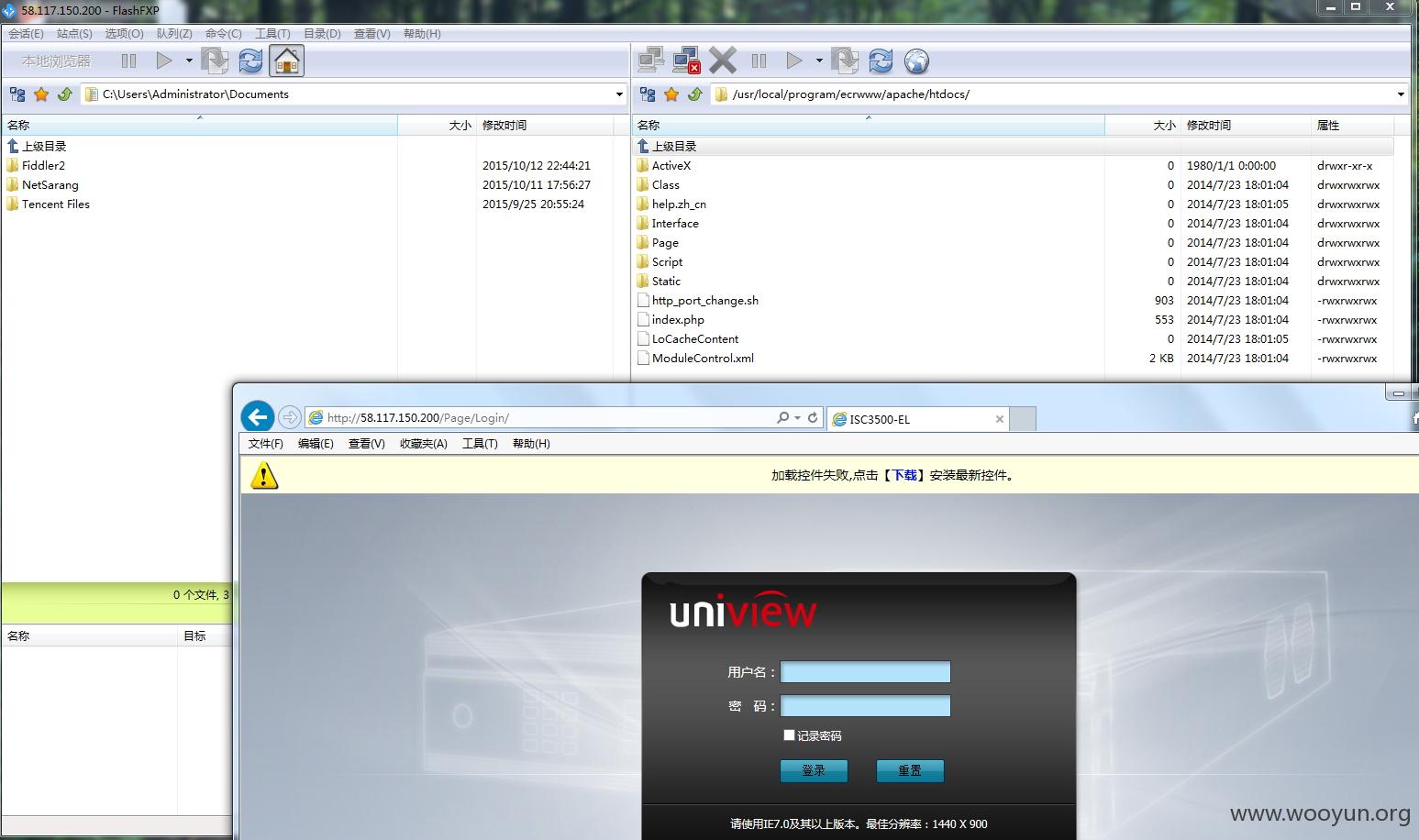

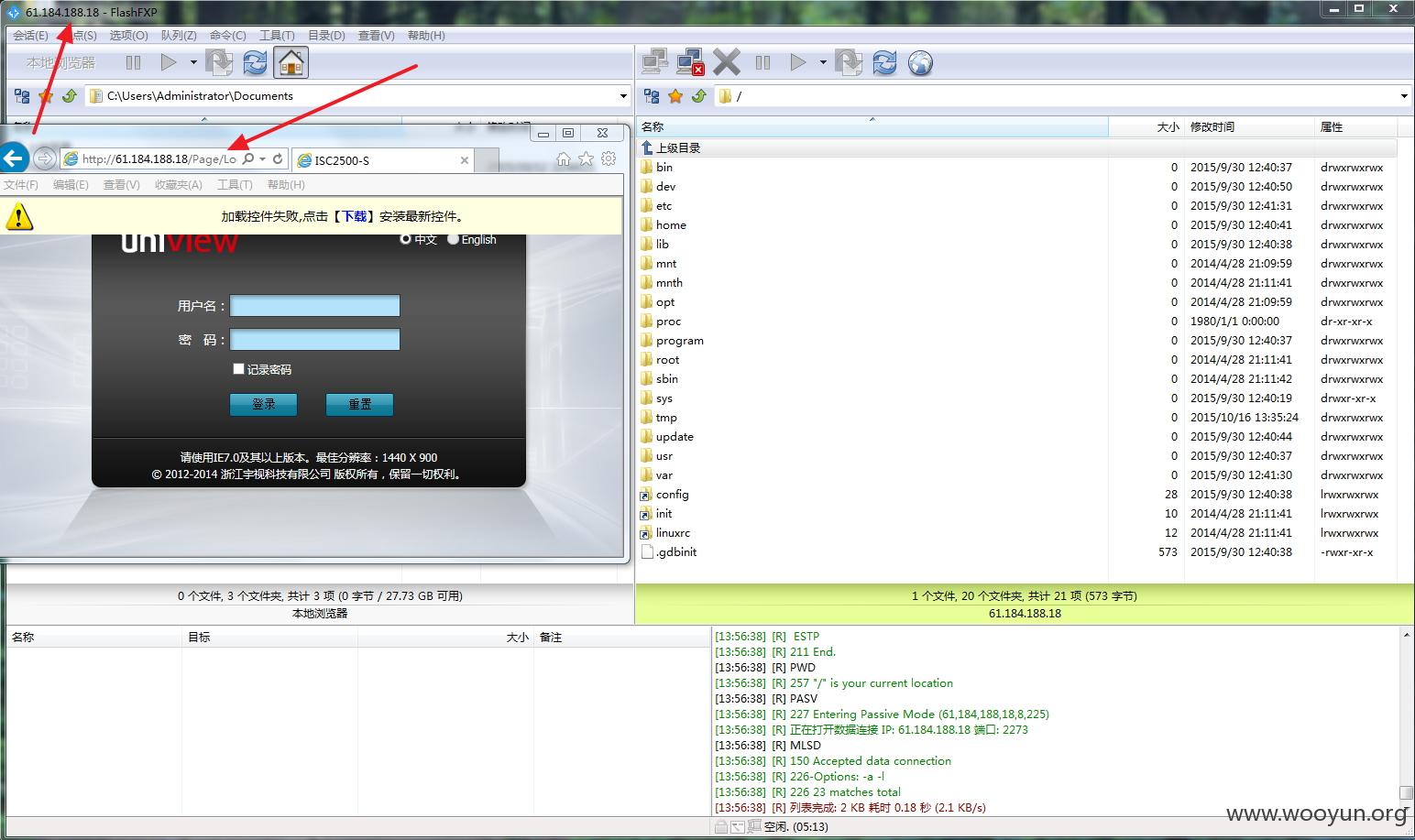

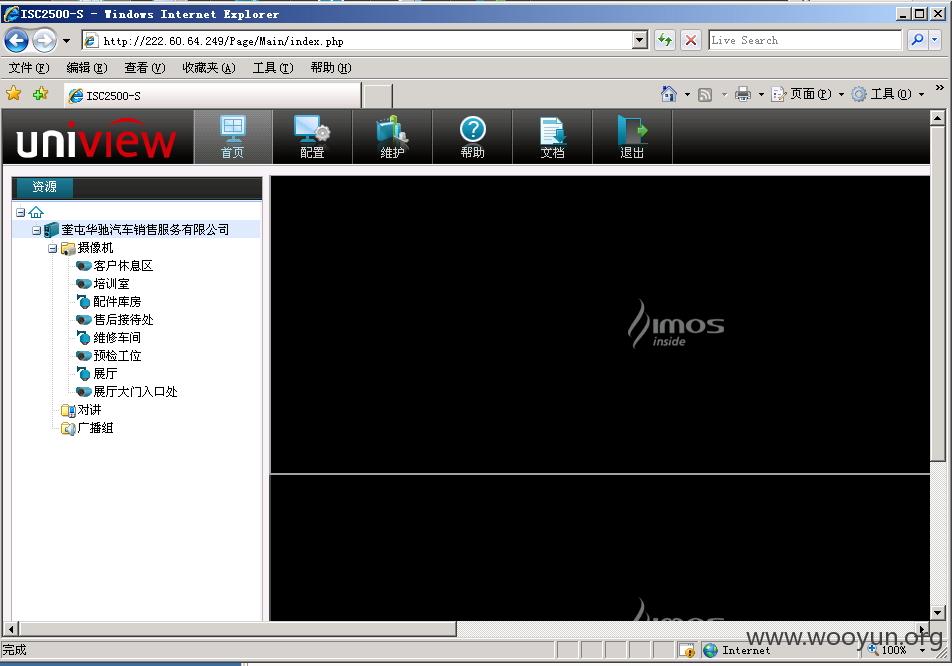

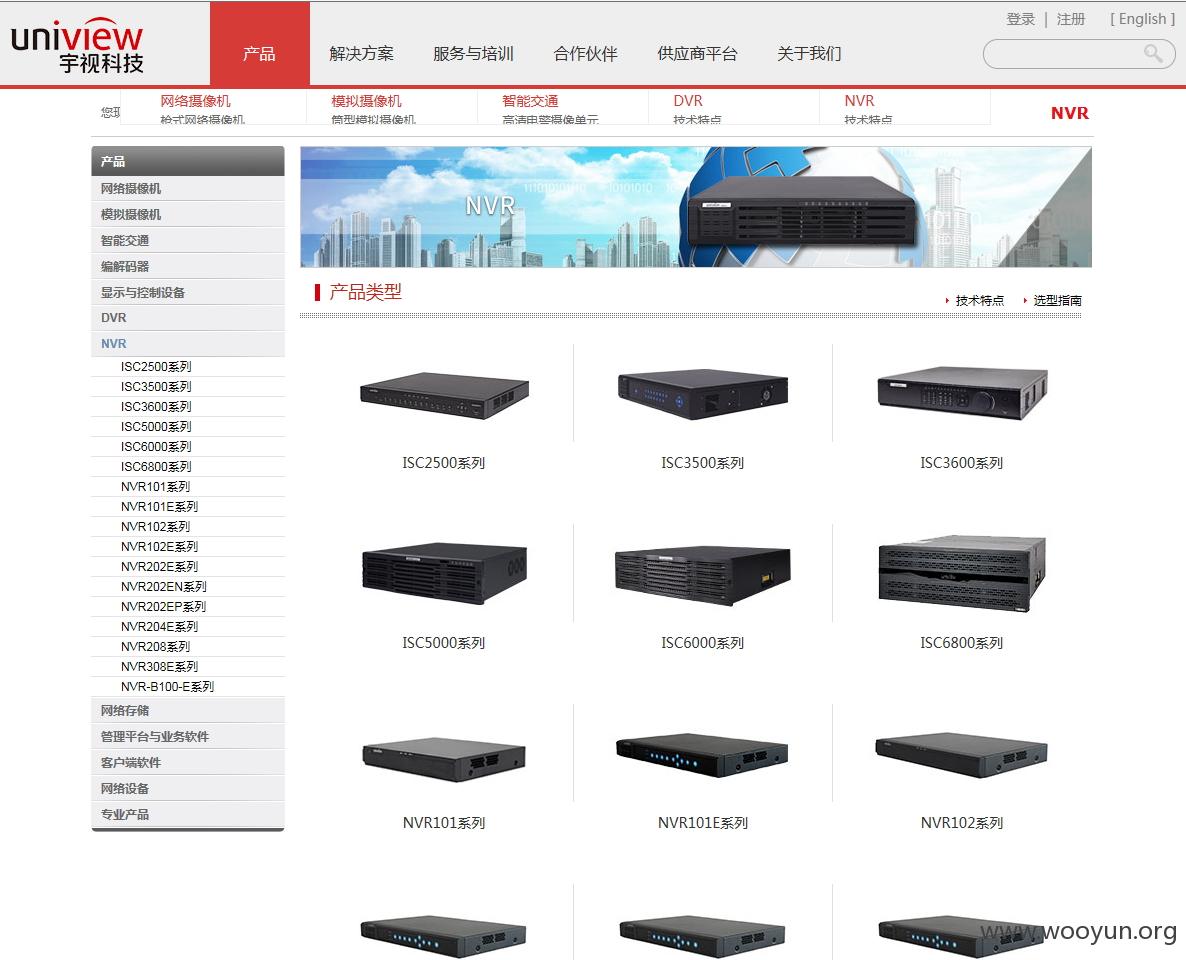

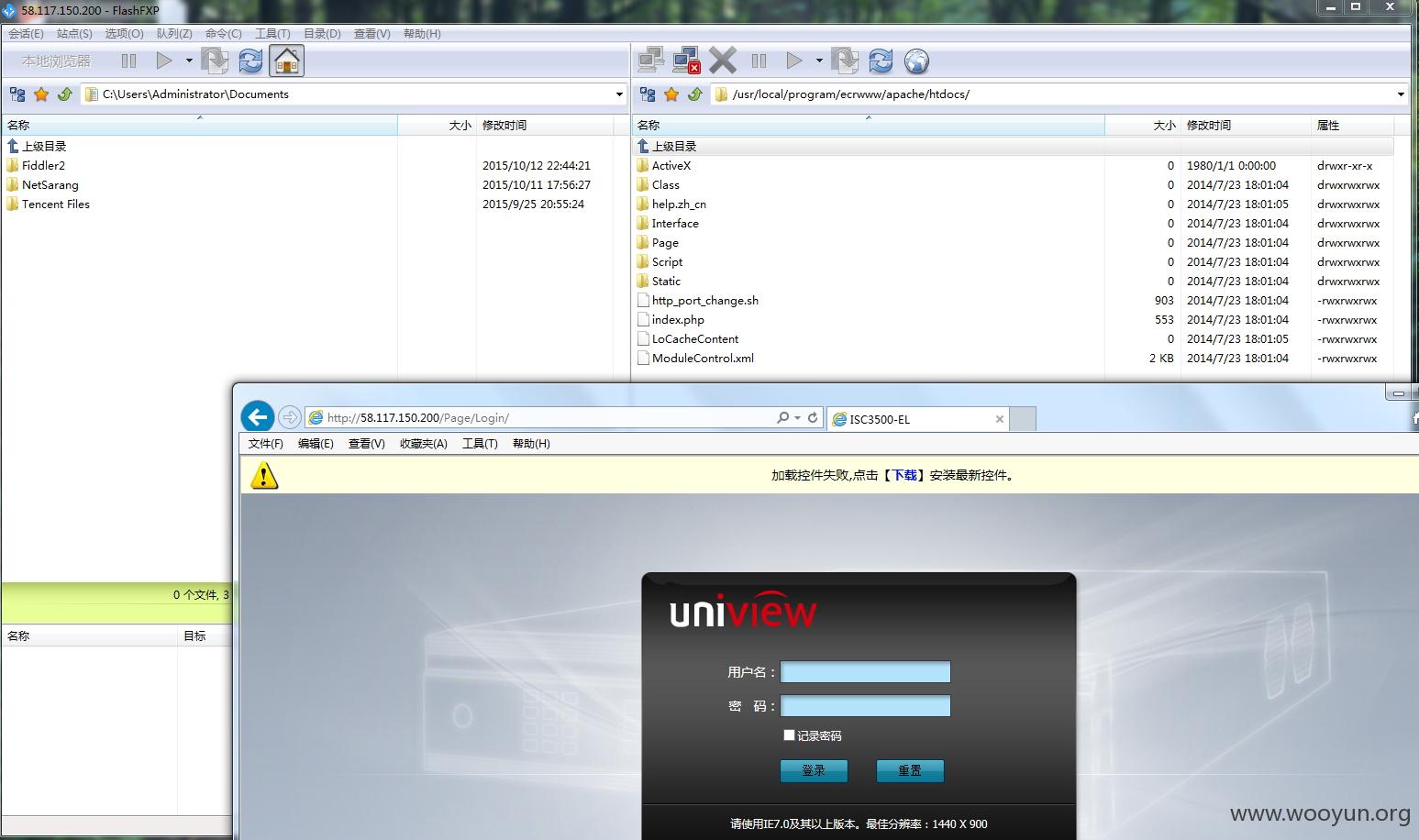

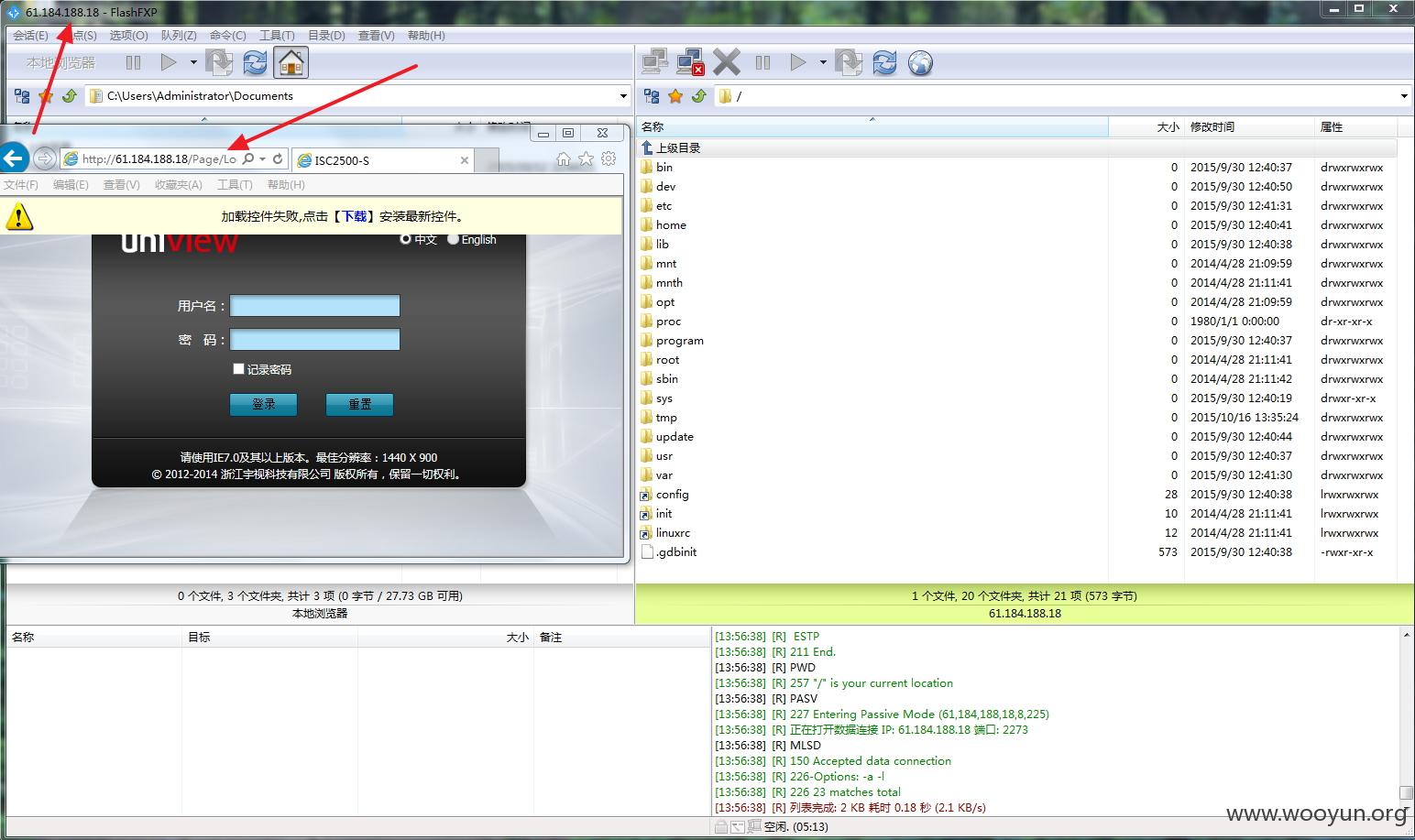

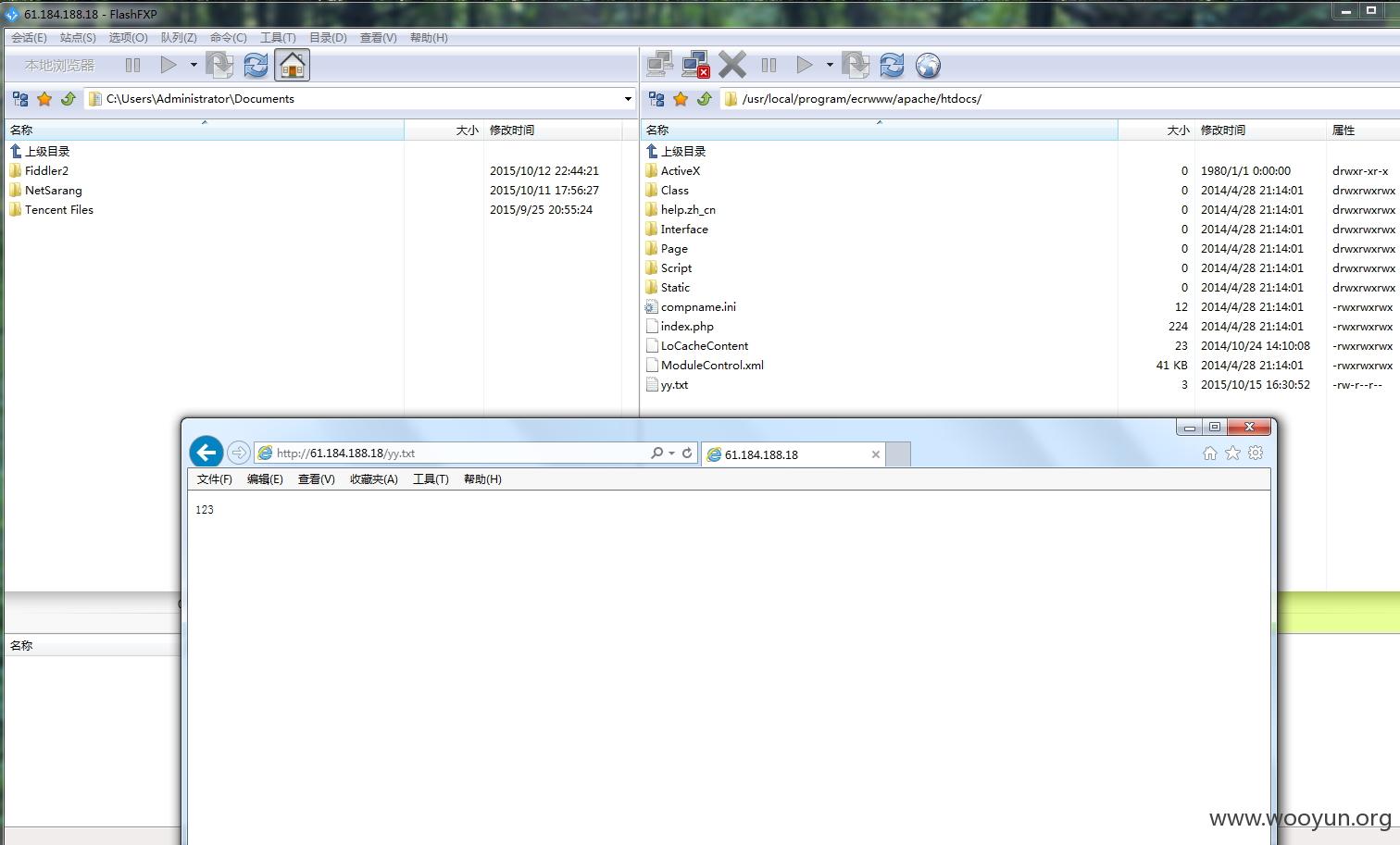

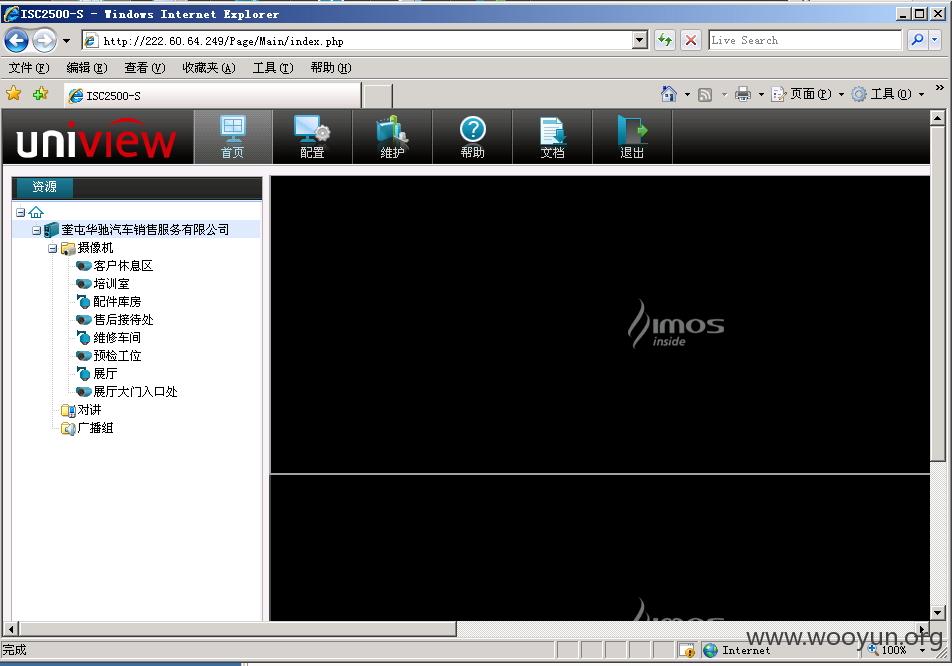

涉及型号ISC3500-EL,ISC2500-S等等,具体厂商应该更懂。。

经测试部分设备ssh也可以连接

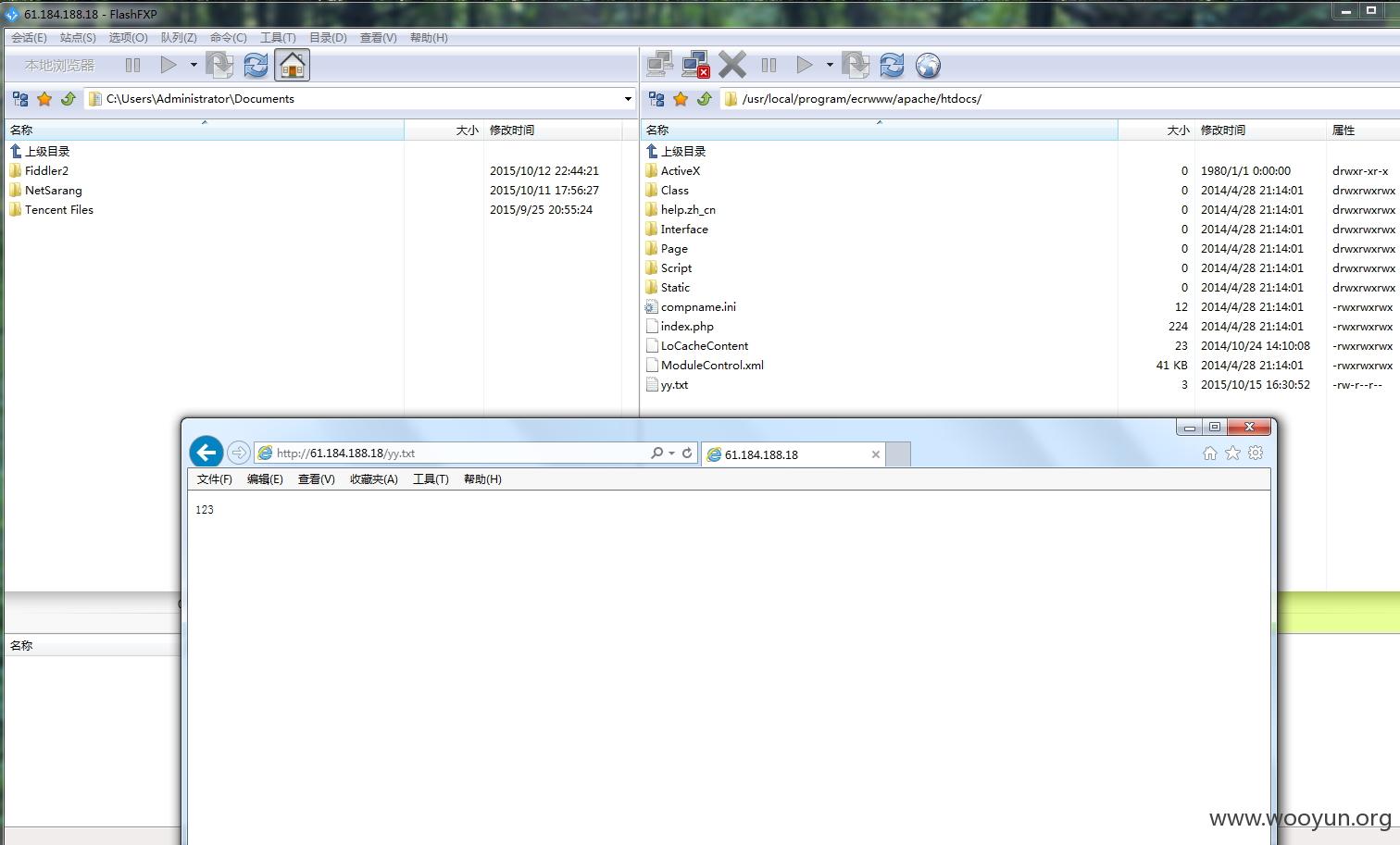

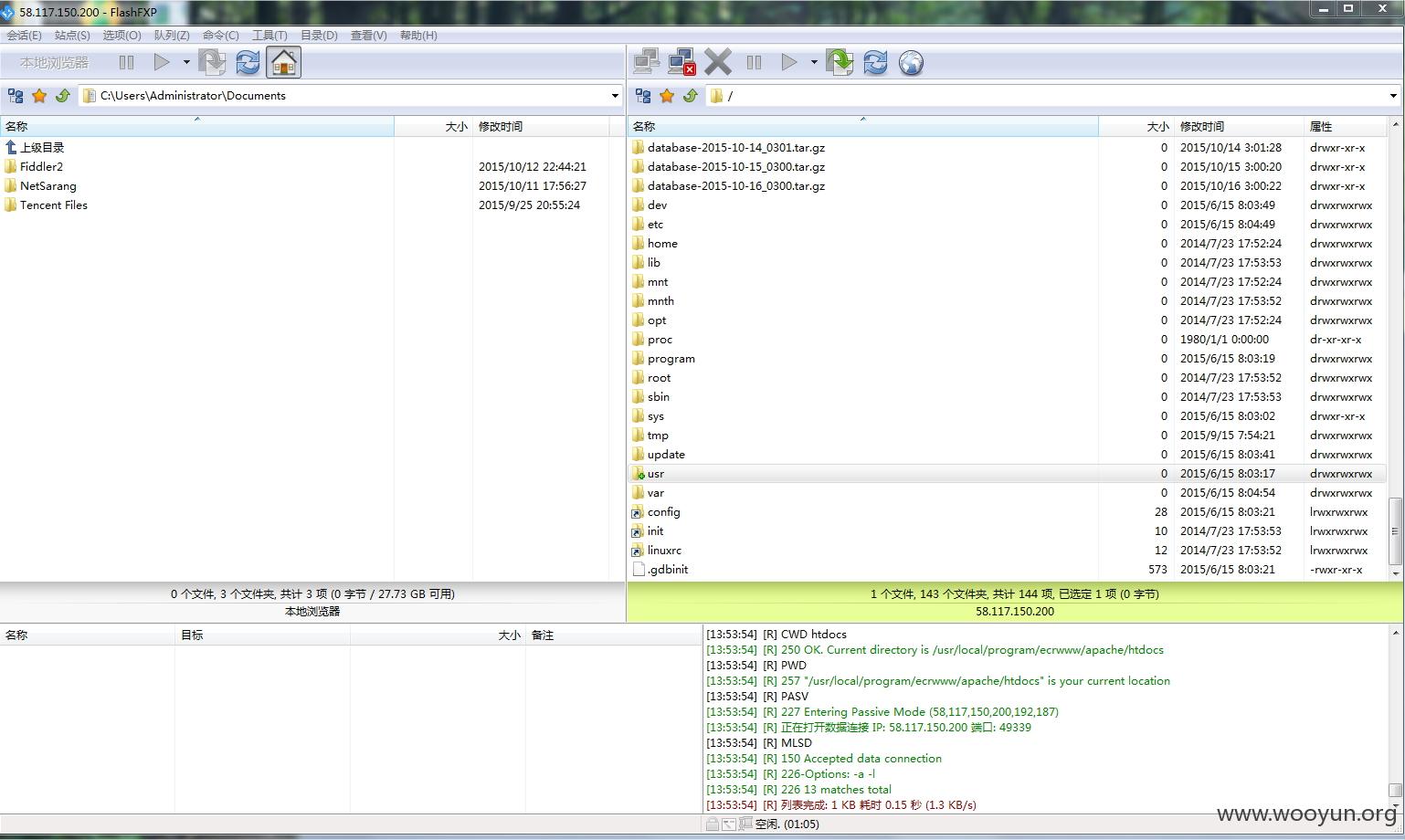

发现其安防监控设备存在两个通用型FTP账号密码

分别为:用户名 downloadusr 密码 h3ckey

用户名 root 密码 passwd

权限都是root

(还有很多设备web管理系统存在通用型弱口令admin/admin)

漏洞证明:

案例:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-20 17:29

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无