漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100895

漏洞标题:阿里云某漏洞或可导致进入内网

相关厂商:阿里巴巴

漏洞作者: 杀器王子

提交时间:2015-03-12 13:50

修复时间:2015-04-26 13:52

公开时间:2015-04-26 13:52

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-12: 细节已通知厂商并且等待厂商处理中

2015-03-12: 厂商已经确认,细节仅向厂商公开

2015-03-22: 细节向核心白帽子及相关领域专家公开

2015-04-01: 细节向普通白帽子公开

2015-04-11: 细节向实习白帽子公开

2015-04-26: 细节向公众公开

简要描述:

阿里云某漏洞或者导致进入内网

详细说明:

http://42.156.166.30/cdn/index.php

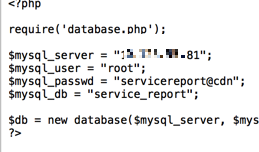

由于服务器配置 代码无法解析 直接下载

泄露内网数据库配置

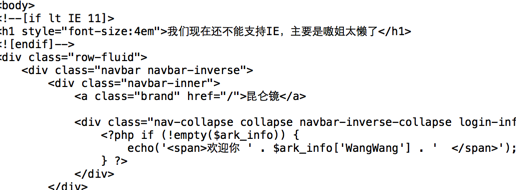

通过层层include 下载到部分代码 并确认是阿里云昆仑镜监控平台的代码

cdn监控报告库还有内部api泄露

漏洞证明:

我们回到上面

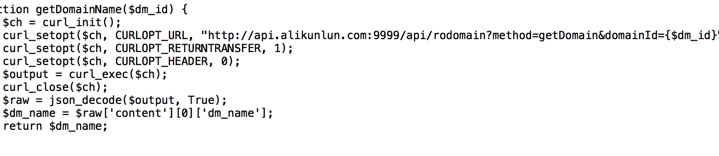

if(preg_match('/^\/proxyApi/', $_SERVER['REQUEST_URI'])){

$url = preg_replace('/^\/proxyApi/', '', $_SERVER['REQUEST_URI']);

// $url = "http://

*****195.*****

:9999{$url}";

$url = "http://v125005080.bja:9999{$url}";

这这一段明显是个http代理

但是注释的ip已经不可访问 url是内网host

由于9999数据非常见端口 收集全国的ip地址 使用zmap进行扫描匹配

最终找到下面几个ip

42.96.128.7

42.96.128.240

42.96.128.220

42.96.128.141

42.96.128.111

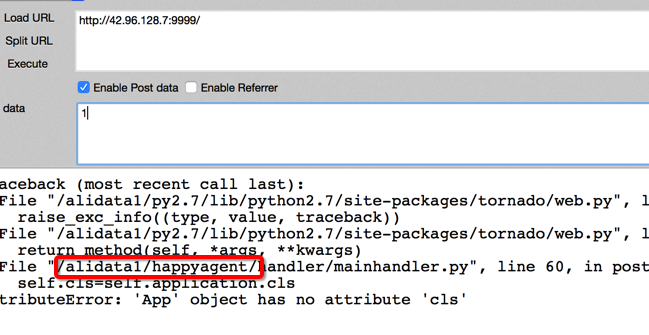

以第一个为例

http://42.96.128.7:9999/

应该就是这个代理服务器 但是由于不知道参数无法代理成功

爆破或者下载更多源码可能会有收获

修复方案:

下线

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-03-12 14:41

厂商回复:

经测试代码泄露为边缘代码,且数据库是内网使用。感谢您对阿里巴巴安全的关注!

最新状态:

暂无