漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143818

漏洞标题:看我如何获取钱宝所有用户资料(用户名、身份证、手机号、银行卡号、余额)

相关厂商:qbao.com

漏洞作者: lo0o

提交时间:2015-09-28 07:45

修复时间:2015-11-12 14:08

公开时间:2015-11-12 14:08

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-28: 细节已通知厂商并且等待厂商处理中

2015-09-28: 厂商已经确认,细节仅向厂商公开

2015-10-08: 细节向核心白帽子及相关领域专家公开

2015-10-18: 细节向普通白帽子公开

2015-10-28: 细节向实习白帽子公开

2015-11-12: 细节向公众公开

简要描述:

20rank至少了,这个漏洞申请加精~

详细说明:

安全是一个整体,系统、程序、人员、制度,一个都少不了。

漏洞证明:

1.获取员工信息

参见上一个漏洞, WooYun: 钱宝网某分站权限设计缺陷可泄露全公司员工个人信息 ,已经获取部分员工信息。

在http://da.qbao.com域名下,存在多个网站,其中http://da.qbao.com:7777/是内部员工晒工资论坛,使用discuz x2.5搭建。(上一个漏洞提交后,该网站已经被关闭,就不截图了,猜测7777和9999是一台服务器)

ps:钱宝给的工资不少呀~~~:-)

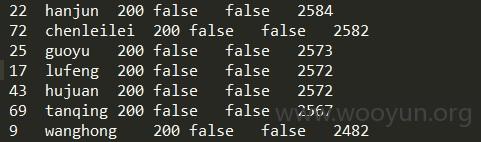

discuz没有拿到创始人权限,没getshell,但是discuz本身问题使得可以遍历用户和进行密码探测,获取的信息如下

这个是bbs中存在弱密码的账号

遍历bbs中所有成员,结果如下

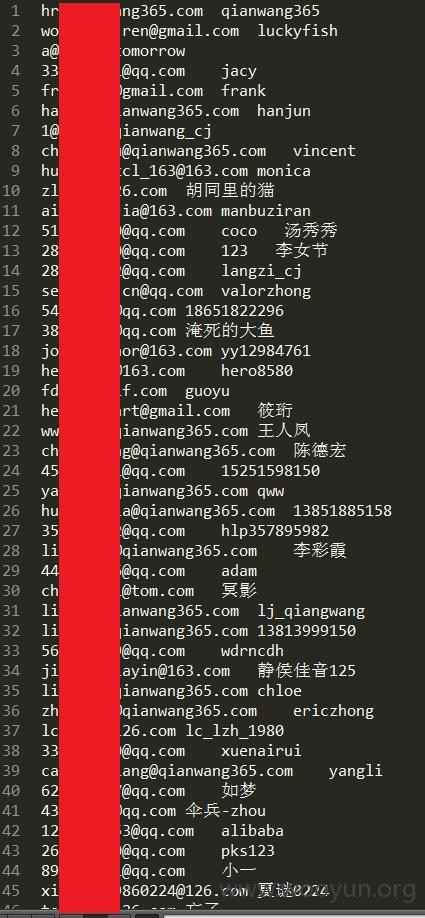

可以获取所有注册邮箱和登录名

2. 成功入侵某员工邮箱

我们看到在bbs中获取的员工信息中,某条信息如下

社工库查一下,

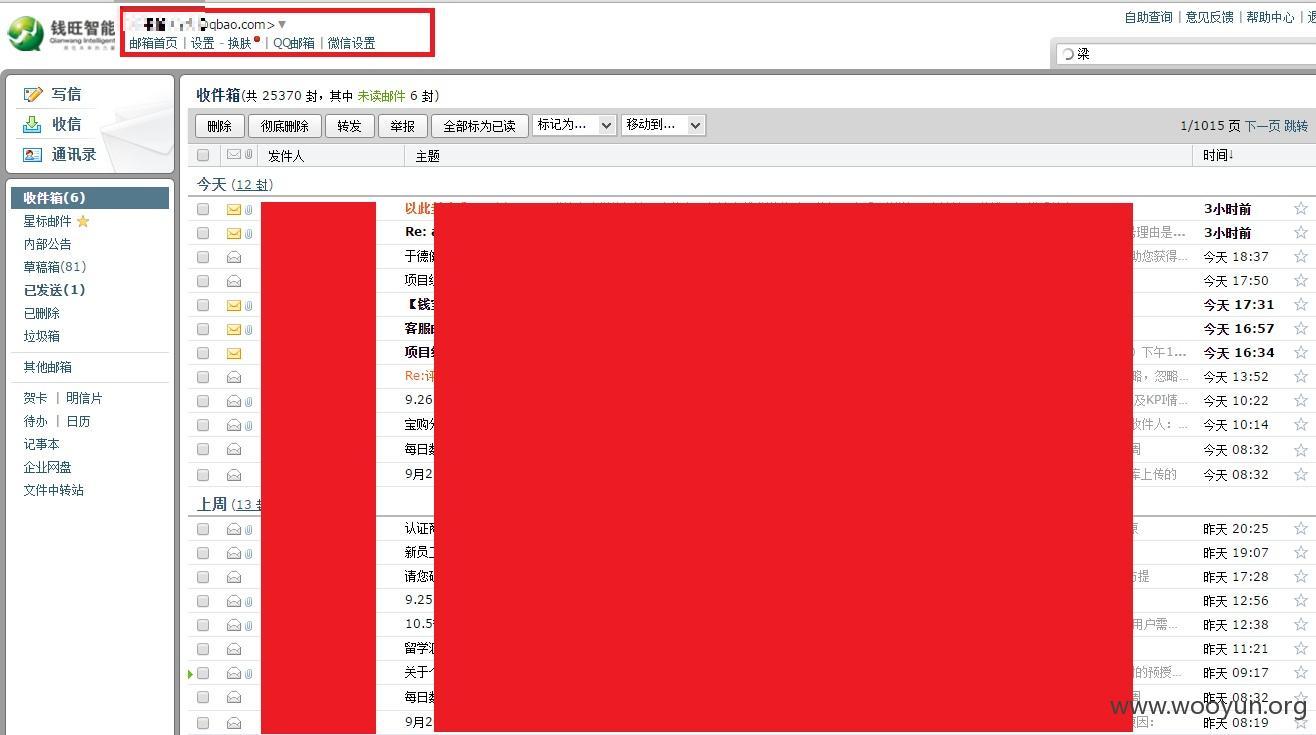

而利用员工拼音作为邮箱地址,该处结果作为密码,成功登陆邮箱

登录后公司内部信息就有了一大把,这里就懒得再社工了

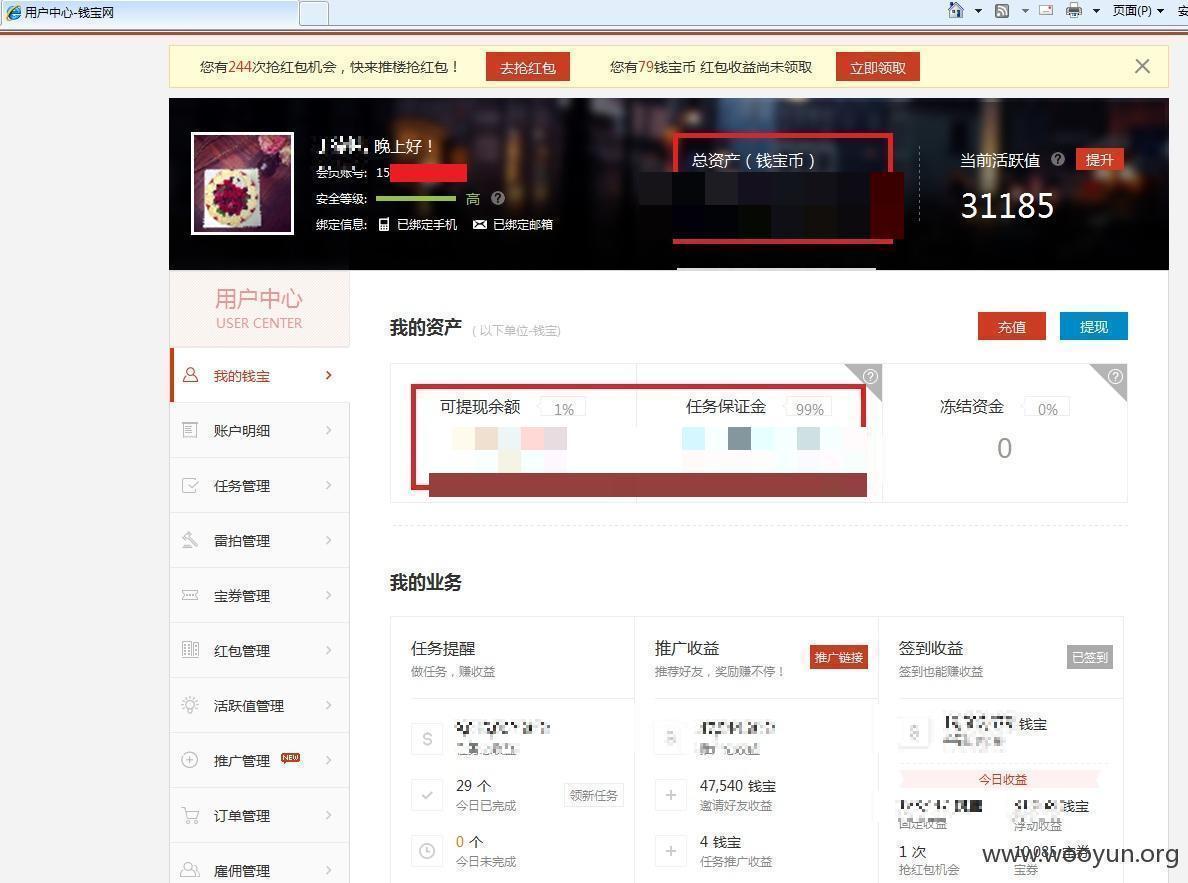

3.彩蛋

好多钱

4.获取所有用户资料

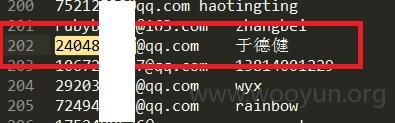

继续撞库,某系统登录,

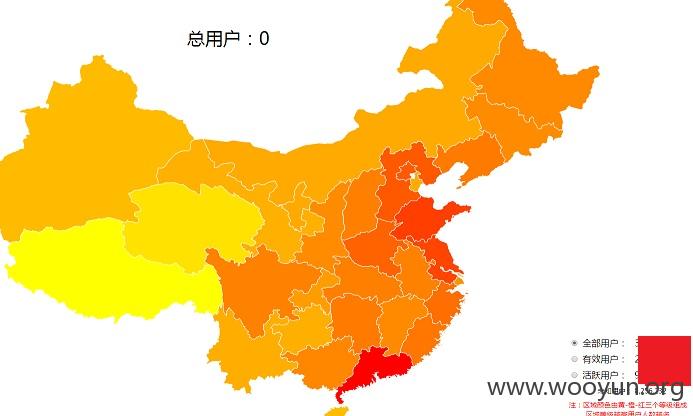

钱宝真土豪!!!

用户数目,不知道是不是公司机密,也就打码了吧,反正比我预想的要多了几个数量级。

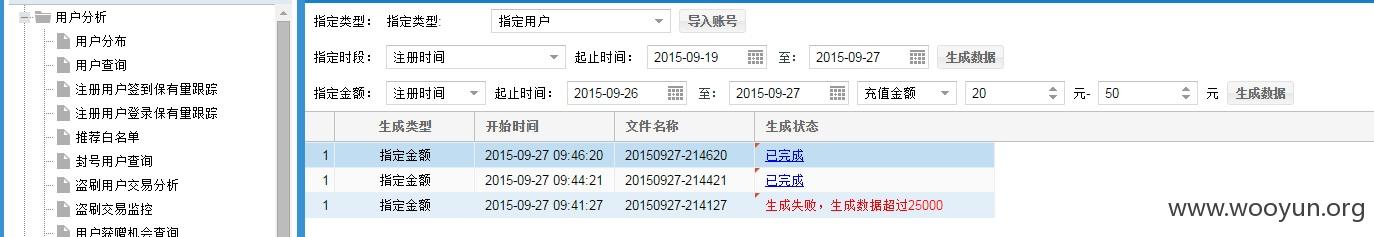

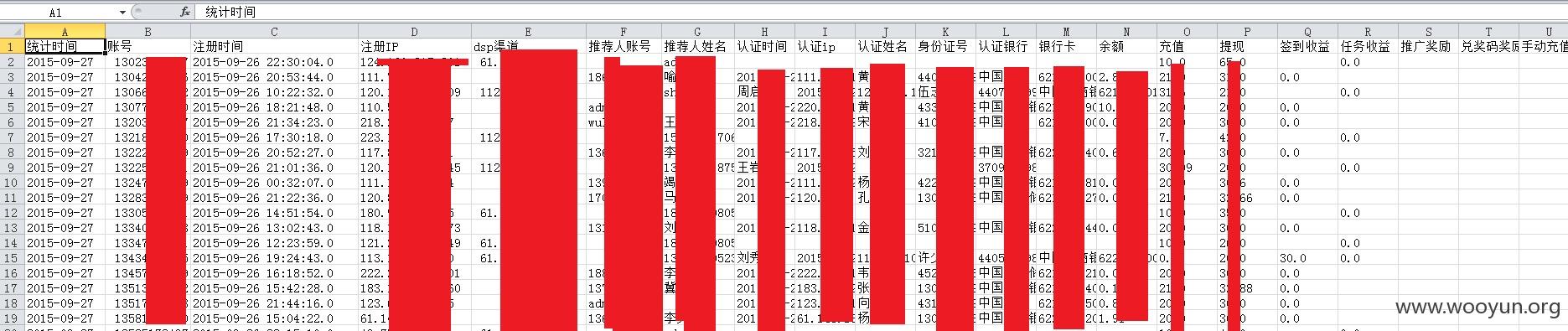

获取所有用户信息,可以到用户查询模块,指定搜索条件,生成用户信息表。

信息表内包含的内容

所有用户的账号、ip、姓名、身份证号、银行卡号、余额等。

5. 这里只想说不是单个案例,不只这一个邮箱密码可被撞库,只是懒得贴了,而且我还没有用qq群关系等操作。

证据如下,你们懂得:

雷总可以给我发钱不?

修复方案:

看在我大半夜打码这么积极的份上,你们加班就不要抱怨我了!!!

版权声明:转载请注明来源 lo0o@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-09-28 14:07

厂商回复:

谢谢白帽子关注钱宝网,希望您联系我们

最新状态:

暂无