漏洞概要

关注数(24)

关注此漏洞

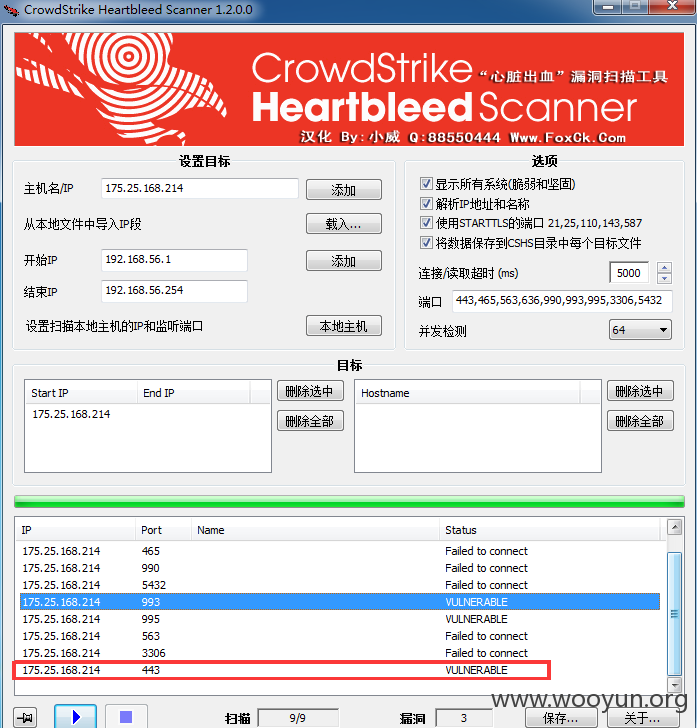

漏洞标题:美的电子邮件系统HeartBleed(已登录多个账户)

提交时间:2016-04-14 17:01

修复时间:2016-05-29 17:40

公开时间:2016-05-29 17:40

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2016-04-14: 细节已通知厂商并且等待厂商处理中

2016-04-14: 厂商已经确认,细节仅向厂商公开

2016-04-24: 细节向核心白帽子及相关领域专家公开

2016-05-04: 细节向普通白帽子公开

2016-05-14: 细节向实习白帽子公开

2016-05-29: 细节向公众公开

简要描述:

虽然是老漏洞,但是修复不及时。

详细说明:

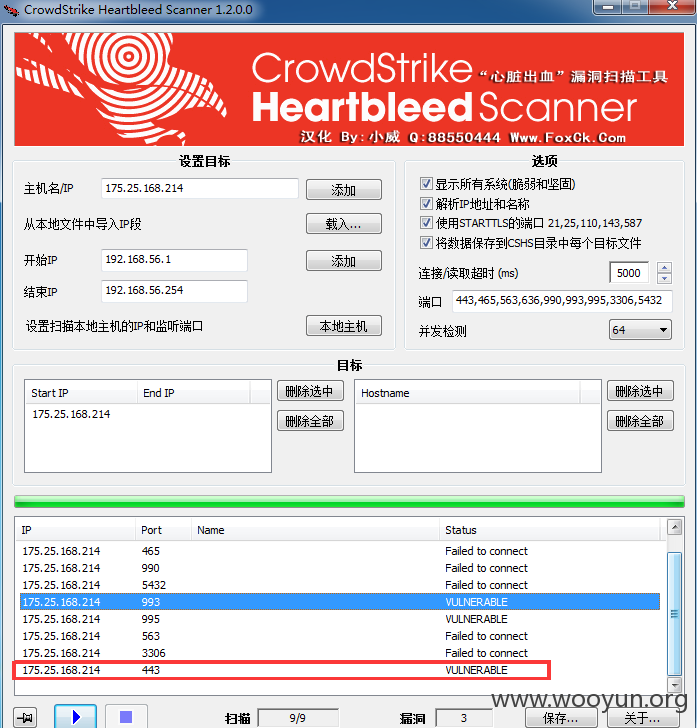

网址:

IP:

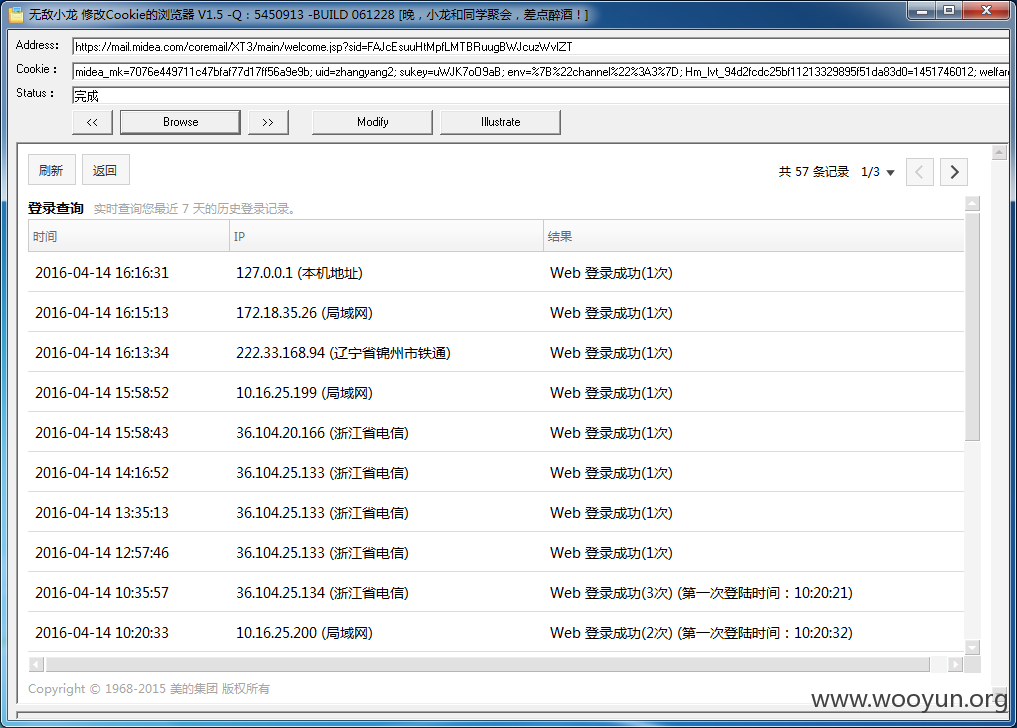

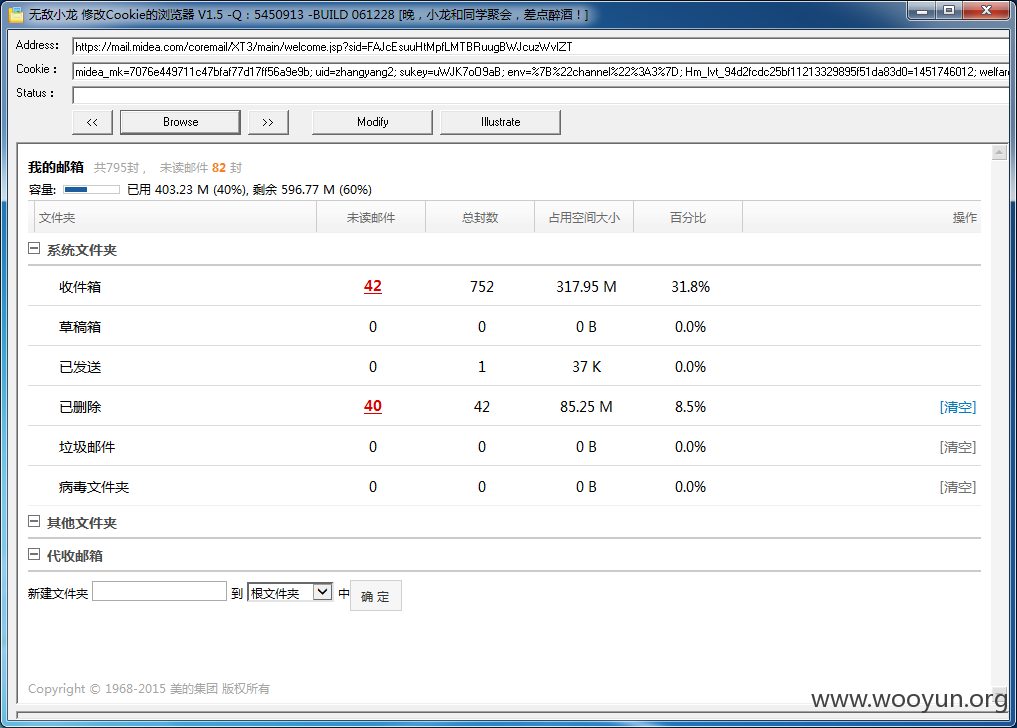

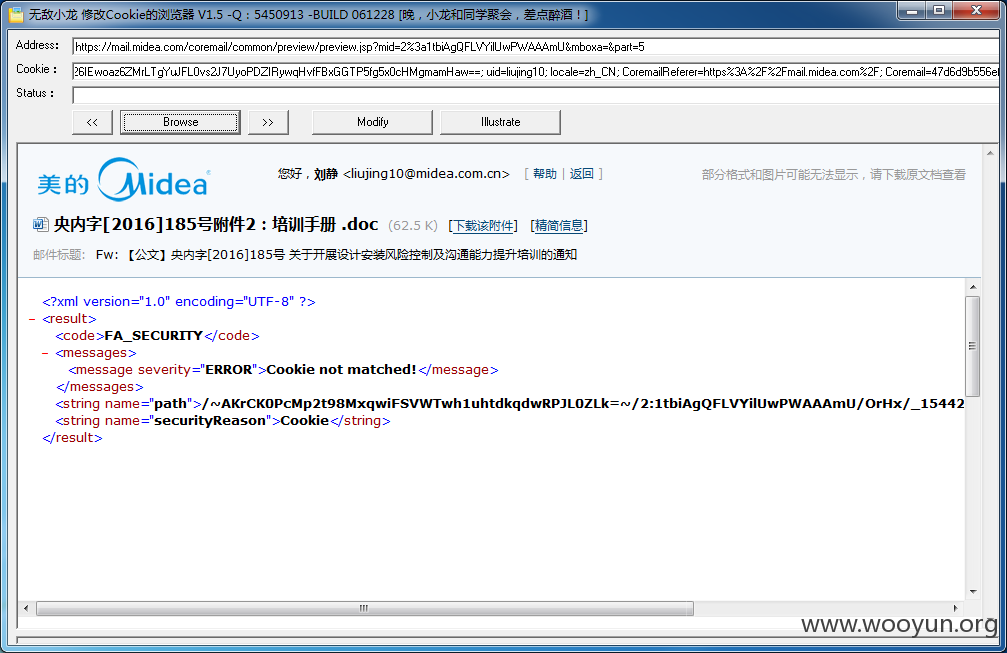

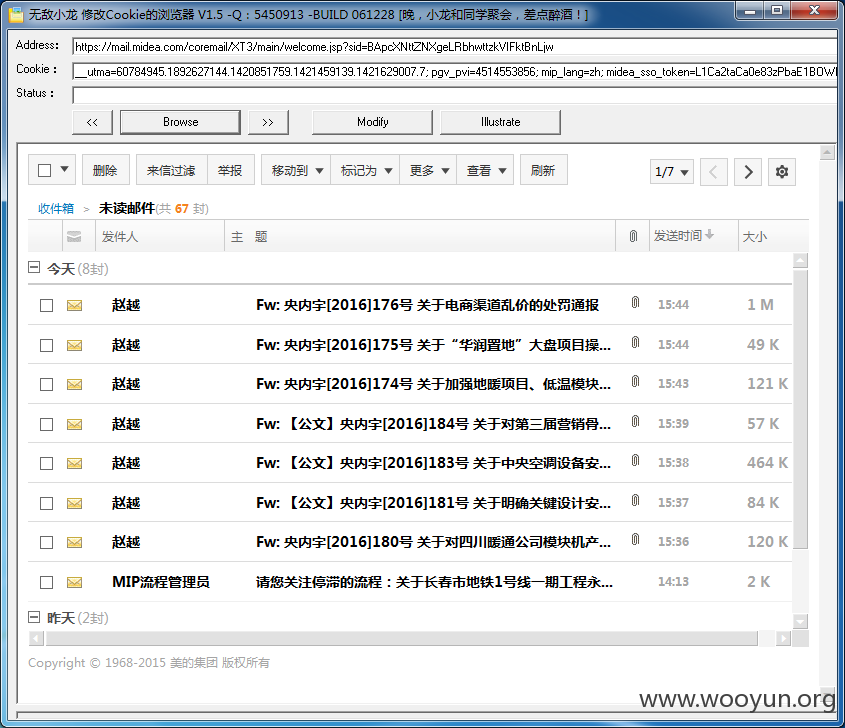

读出的内存数据就不完全贴出来了。放一个带cookie的你们可以验证:

漏洞证明:

修复方案:

多监听两天,应该可以获取大量内部信息,暂时不深入了。赶紧修复吧。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-04-14 17:33

厂商回复:

路人甲 不要匿名了。

最新状态:

暂无